Unified Management Console

Dieses Dokument enthält häufig gestellte Fragen zu den Aufgaben, die über die Anwendung Unified Management Console (UMC) ausgeführt werden.

Zielgruppe

Dieses Dokument richtet sich an UMC-Administratoren.

Rückmeldungen

Wir freuen uns über Ihre Hinweise, Anregungen und Vorschläge zu diesem Handbuch und den anderen Teilen der Dokumentation zu diesem Produkt. Über den Link Thema kommentieren, den Sie unten auf jeder Seite der Online-Dokumentation finden, können Sie uns Ihre Vorschläge und Meinung mitteilen.

Weitere Dokumentation

Dokumentation zu anderen OES-Handbüchern finden Sie auf der OES 24.4-Dokumentationswebsite.

I Überblick

1.0 Übersicht über Unified Management Console

Open Enterprise Server (OES) 23.4 basiert auf SLES 15 SP4 und wird mit eDirectory 9.2.8 ausgeliefert. Zur Verwaltung von OES-Services werden verschiedene Konsolen und Befehlszeilentools verwendet. Die Unified Management Console (UMC) wird über YaST installiert und konfiguriert.

UMC ist eine äußerst reaktionsschnelle, einfache und sichere webbasierte Verwaltungskonsole für die Verwaltung kleiner und großer OES-Bereitstellungen. UMC bietet von praktisch überall aus über das Internet und einen Webbrowser, ähnlich wie iManager, benutzerdefinierten Zugriff auf Netzwerkadministrationsprogramme und Inhalte. UMC bietet einen zentralen Verwaltungspunkt für OES-Ressourcen.

Da UMC ein webbasiertes Tool ist, bietet es einige Vorteile gegenüber clientbasierten Verwaltungs-Tools:

-

Änderungen an UMC, die die grafische Darstellung, die Bedienung und die Funktionen betreffen, sind unmittelbar für alle verwaltungsbefugten Benutzer verfügbar.

-

Es müssen keine zusätzlichen Verwaltungsports für den Fernzugriff geöffnet werden. UMC nutzt Standard-HTTPS-Ports (443).

-

Das Herunterladen und die Wartung eines Verwaltungs-Clients entfallen.

2.0 Was ist neu oder geändert in UMC?

Dieser Abschnitt beschreibt die Verbesserungen und Änderungen in Unified Management Console.

2.1 Neuheiten und Änderungen in UMC (OES 24.4)

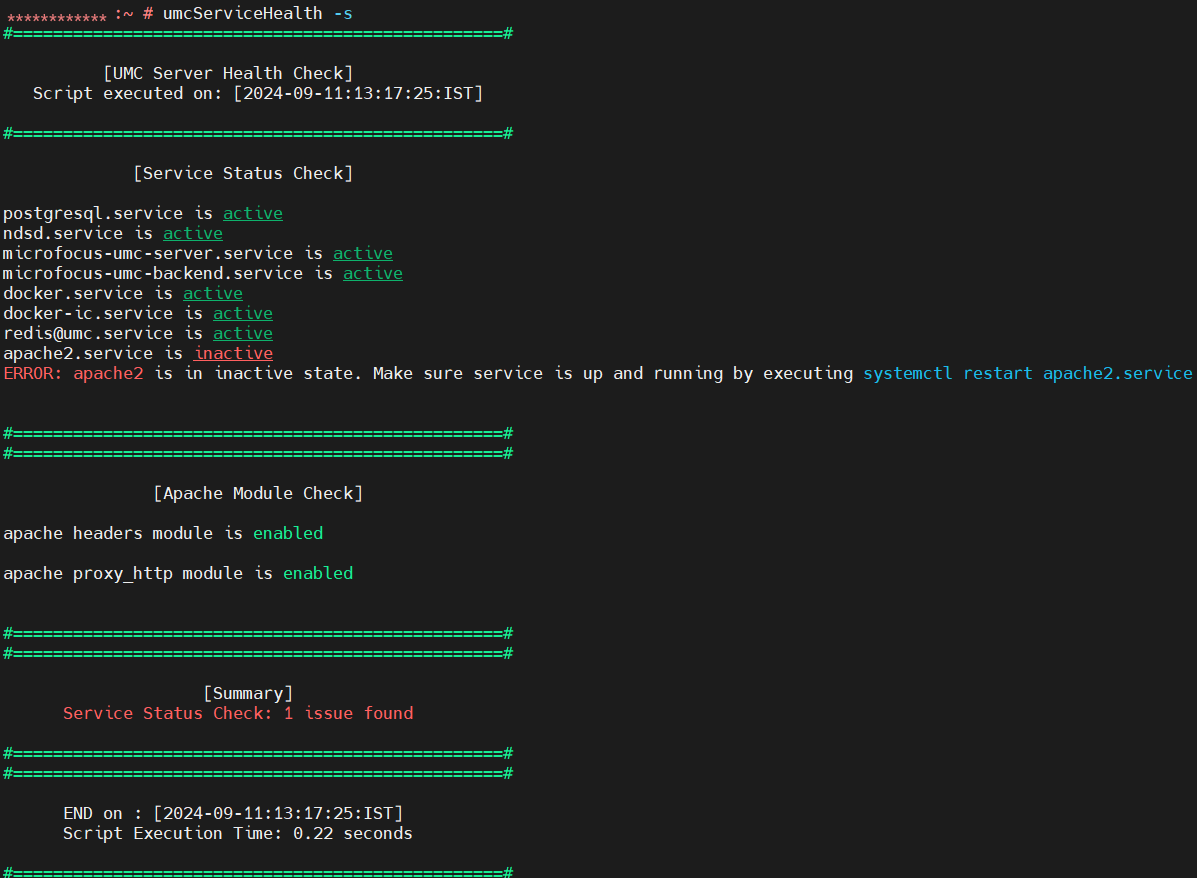

2.1.1 Verbessertes UMC-Skript zur Zustandsüberprüfung

Das Skript umcServiceHealth wurde erweitert und prüft nun auch den Zustand von Redis.

Weitere Informationen finden Sie unter UMC-Integritätsskript.

2.1.2 Identity Console

Zur Identitätsverwaltung in OES-Umgebungen ist Identity Console im Lieferumfang von UMC enthalten. Die Pakete werden während der UMC-Installation automatisch installiert und es ist keine separate Installation erforderlich.

2.1.3 Verwalten von DFS-Aufträgen

Weitere Informationen finden Sie unter Abschnitt 7.0, Verwalten von Volume-Aufträgen.

2.1.4 Verwaltung der Speicher-Management-Services (SMS)

Die Verwaltung der SMS-Komponenten Storage Management Data Requester (SMDR) und Ziel-Service-Agent für das Dateisystem (TSAFS) wird unterstützt.

Weitere Informationen hierzu finden Sie in Abschnitt 19.0, Verwalten von SMDR und Abschnitt 20.0, Verwalten von TSAFS.

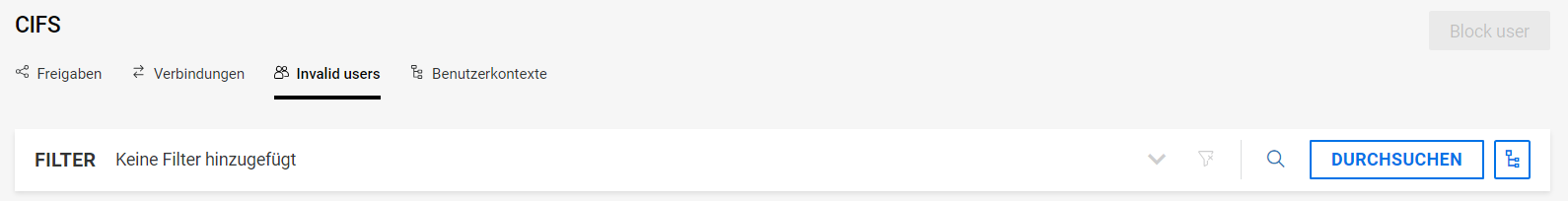

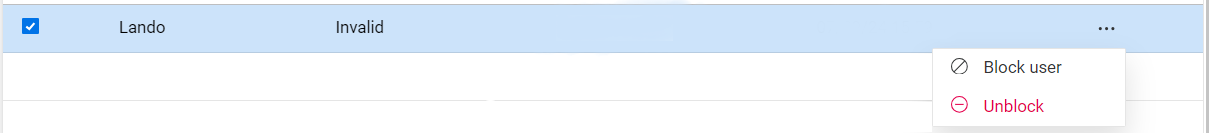

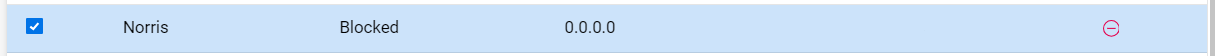

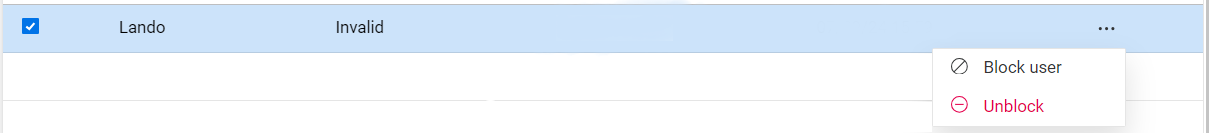

2.1.5 Verwalten von blockierten Benutzern

In UMC CIFS wurde der Begriff Dauerhaft ungültiger Benutzer in Blockierter Benutzer umbenannt. Abgesehen davon bleibt die Funktionalität unverändert. Weitere Informationen finden Sie unter Abschnitt 25.0, Verwalten ungültiger Benutzer.

II Verwalten von Clustern

3.0 Verwalten von Clustern

In diesem Kapitel werden die Vorgehensweisen für die Verwaltung von Clustern beschrieben. Informationen zum Konfigurieren von Clustern finden Sie im OES 23.4: OES Cluster Services for Linux Administration Guide.

-

Welche Aufgaben können mit Clustern in UMC ausgeführt werden?

-

Werden benutzerspezifische Einstellungen in UMC gespeichert?

-

Wird Business Continuity Clustering (BCC) über UMC verwaltet?

-

Welche Aktionen können für Clusterressourcen ausgeführt werden?

-

Welche konfigurierbaren Einstellungen gibt es für die Ressource?

3.1 Welche Aufgaben können mit Clustern in UMC ausgeführt werden?

3.1.1 Version OES 24.1.1

Die folgenden Aufgaben stehen für die Verwaltung von Clustern zur Verfügung:

-

Ressource erstellen.

-

Ressource konfigurieren.

-

Cluster-Berichte.

-

Cluster-Ereignisprotokolle.

3.1.2 Version OES 24.1

Die folgenden Aufgaben stehen für die Verwaltung von Clustern zur Verfügung:

-

Konfigurieren und Reparieren von Clustern.

-

Die Seite „Cluster-Dashboard“ bietet zwei Ansichten:

-

Grafische Darstellung des ausgewählten Clusters.

-

Ganzseitige Ansicht von Knoten und Ressourcen.

-

-

Grafische Darstellung von Knoten und Quorum-Konformität.

-

Hinzufügen und Entfernen von Knoten zu Favoriten und Neustarten von Knoten.

-

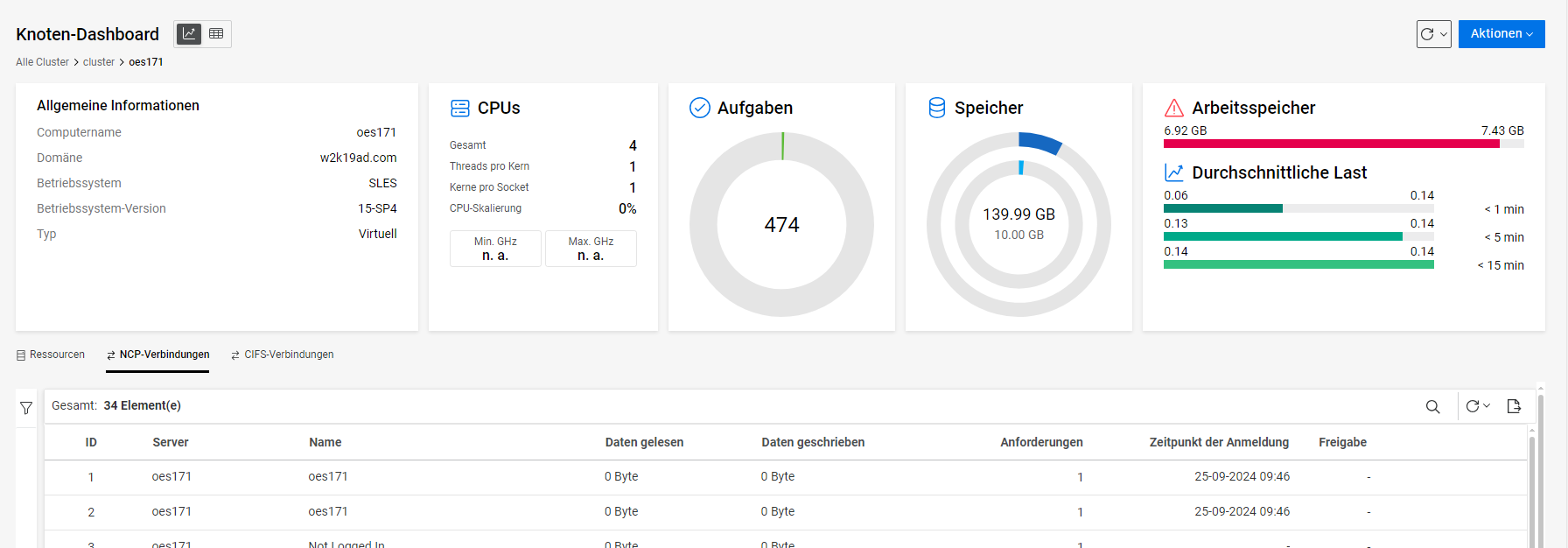

Auf der Seite „Knoten-Dashboard“ wird Folgendes angezeigt:

-

-

Dashboard-Ansicht: Grafische Darstellung von Serverstatistiken.

-

Tabellenansicht: Listet NCP- und CIFS-Verbindungen auf.

-

-

Hinzufügen und Entfernen von Ressourcen zu Favoriten.

Die oben genannten Funktionen sind in OES 23.4 nicht verfügbar.

3.1.3 Version OES 23.4

Die folgenden Aufgaben stehen für die Verwaltung von Clustern zur Verfügung:

-

Auflisten von Clustern.

-

Das Cluster-Dashboard zeigt eine grafische Darstellung der Cluster an.

-

Herunterfahren von Listen und Knoten.

-

Auflisten von Ressourcen, inklusive Aktionen wie Onlineschalten, Offlineschalten und Migrieren von Ressourcen.

3.2 Werden benutzerspezifische Einstellungen in UMC gespeichert?

Ja, diese Einstellungen werden in der PostgreSQL-Datenbank gespeichert und sind benutzerspezifisch und über Logins, Browser und Geräte hinweg persistent. Dies gilt für die primären Filtereinstellungen. Wenn Sie z. B. zwei Cluster für die Verwaltung ausgewählt haben, die mit bestimmten Spalten angezeigt werden sollen, stehen Ihnen die benutzerspezifischen Einstellungen bei nachfolgenden Anmeldungen zur Verfügung.

3.3 Wird Business Continuity Clustering (BCC) über UMC verwaltet?

BCC wird in kommenden Versionen unterstützt. Sie können BCC weiterhin über iManager verwalten.

3.4 Wie greife ich auf Cluster zu?

-

Melden Sie sich mit Ihrem Administrator-Berechtigungsnachweis bei UMC an.

-

Klicken Sie auf Cluster.

Bei der ersten Anmeldung ist die Cluster-Listenseite leer. Beim Durchsuchen werden jedoch aufgrund der erweiterten und kontextsensitiven Filterfunktionen nur Cluster-Objekte aufgelistet. Die ausgewählten Cluster werden auf der Seite Cluster aufgelistet.

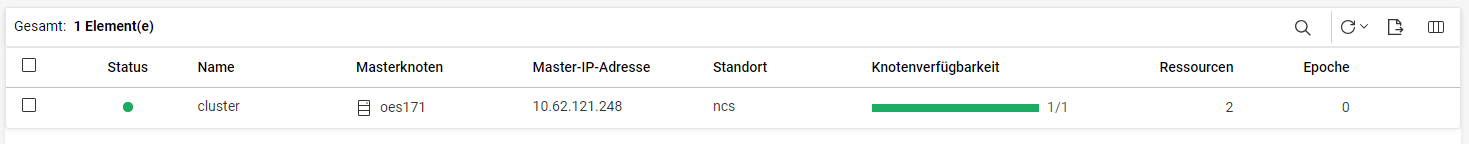

Abbildung 3-1 Cluster-Auflistung

3.5 Wie liste ich Cluster auf?

Melden Sie sich mit Ihrem Administrator-Berechtigungsnachweis bei UMC an und führen Sie dann die folgenden Schritte aus:

-

Durchsuchen Sie die Cluster-Objekte und wählen Sie die anzuzeigenden aus.

-

Für jedes Cluster-Objekt werden folgende Informationen angezeigt.

Spaltenname

Beschreibung

Status (Farbcodierung)

Status

Grün

Läuft: Der Cluster wird ausgeführt.

Blau

Wartung: Der Cluster wurde vom Administrator zu Wartungszwecken vorübergehend angehalten.

Grau

Heruntergefahren: Der Cluster wurde gestoppt und es ist ein Administratoreingriff erforderlich.

Rot

Fehlgeschlagen: Mindestens ein Knoten im Cluster ist ausgefallen und es ist ein Eingreifen des Administrators erforderlich.

Weiß

Unbekannt: UMC kann den Status des Clusters nicht ermitteln.

Name

Der Name, der dem Cluster zugewiesen ist.

Master-Knoten

Der Name des aktuell zugewiesenen Master-Knoten des Clusters.

Verfügbarkeit von Knoten

Anzahl der verfügbaren Knoten aus der Gesamtzahl der Knoten.

Ressourcen

Die Anzahl der Ressourcen, die in diesem Cluster ausgeführt werden.

Epoche

Die Anzahl der Änderungen des Clusterstatus. Der Clusterstatus ändert sich immer dann, wenn ein Server zum Cluster hinzugefügt oder vom Cluster entfernt wird.

Die oben aufgeführten Spalten sind die Standardspalten. Sie können

auswählen, um zusätzliche Spalten wie Typ, Master-IP-Adresseund Standort hinzuzufügen.

auswählen, um zusätzliche Spalten wie Typ, Master-IP-Adresseund Standort hinzuzufügen. -

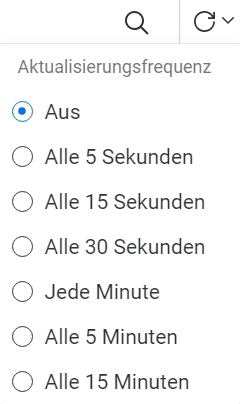

Wählen Sie eine Aktualisierungshäufigkeit aus, mit der Sie bequem alle Elemente in der Liste anzeigen können.

HINWEIS:Wenn der Status eines fehlerfreien Clusters Heruntergefahren oder Unbekannt lautet, erhöhen Sie den Zeitüberschreitungswert CLUSTER_LISTING_FAILURE_TIMEOUT = 2000 in der Datei /opt/novell/umc/apps/umc-server/prod.env. Der Standardwert ist 2000 ms, und aufgrund der Netzwerklatenz kann der korrekte Status des Clusters möglicherweise nicht abgerufen werden. Wenn dieser Parameter in der Datei prod.env fehlt, fügen Sie ihn hinzu, damit die Zeitüberschreitung der Clusterliste nach der angegebenen Zeit auftritt.

3.6 Wie greife ich auf das Cluster-Dashboard zu?

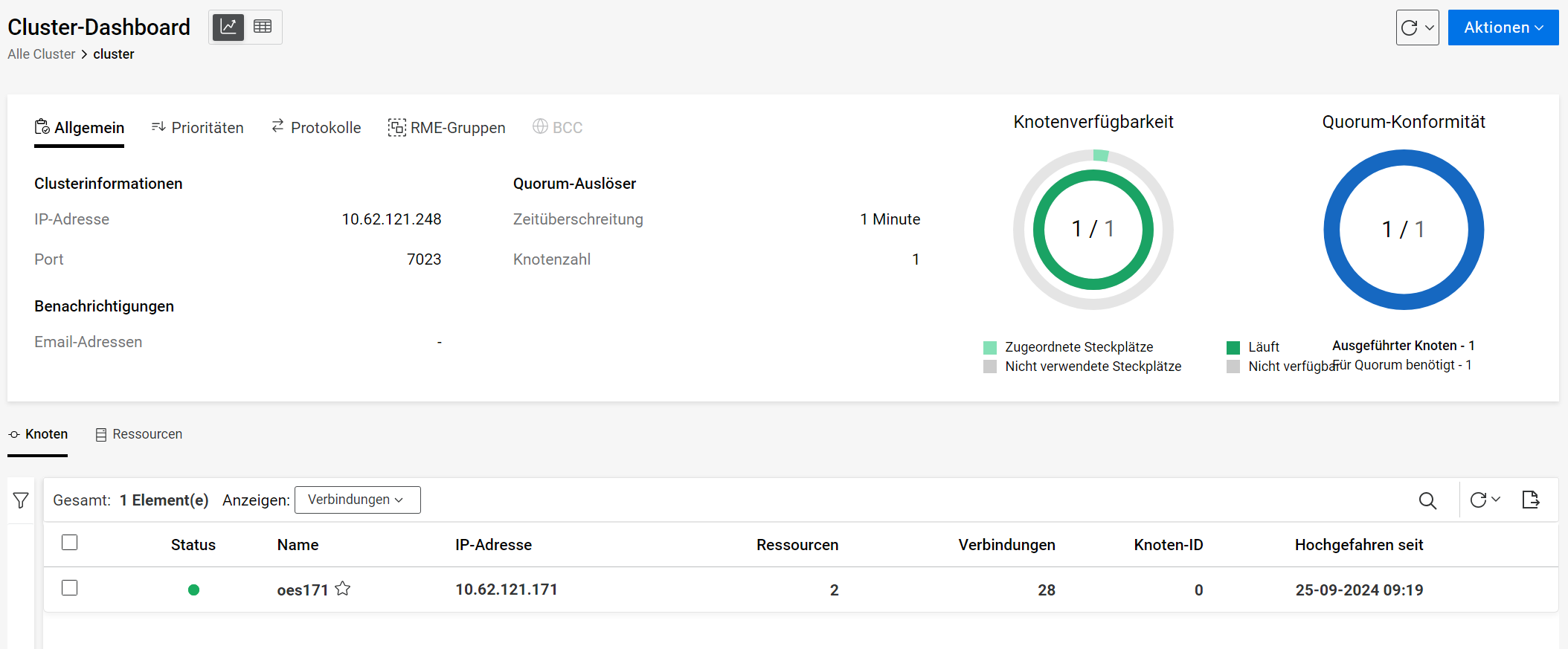

Das Cluster-Dashboard ist eine grafische Darstellung eines Clusters. So lassen Sie sich Details anzeigen:

-

Durchsuchen Sie die Cluster-Objekte und wählen Sie die anzuzeigenden aus.

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Das Cluster-Dashboard bietet zwei Ansichten:

-

Dashboard-Ansicht

: Zeigt das Dashboard, die Knoten und die Ressourcen an.

: Zeigt das Dashboard, die Knoten und die Ressourcen an.

-

Tabellenansicht

: Zeigt eine umfassende Ansicht von Knoten und Ressourcen an, was nützlich ist, wenn es sich um eine lange Liste von Knoten und Ressourcen handelt.

: Zeigt eine umfassende Ansicht von Knoten und Ressourcen an, was nützlich ist, wenn es sich um eine lange Liste von Knoten und Ressourcen handelt.

-

Im Cluster-Dashboard werden die folgenden Informationen angezeigt:

3.6.1 Allgemein

-

Clusterinformationen: Zeigt die IP-Adresse an, die an den Master-Knoten gebunden ist und unabhängig von Serveränderungen mit dem Master-Knoten verknüpft bleibt. Die Standard-Port-Nummer lautet 7023.

-

Quorum-Auslöser: Zeigt die Anzahl der im Quorum erforderlichen Knoten an und wie lange der Cluster warten soll, bevor das Quorum ignoriert wird.

-

Benachrichtigungen: E-Mail-Nachrichten werden für bestimmte Clusterereignisse gesendet, z. B. Änderungen des Cluster- und Ressourcenstatus oder Knoten, die dem Cluster beitreten oder ihn verlassen.

3.6.2 Prioritäten

Zeigt die Lastprioritäten einzelner Clusterressourcen auf einem Knoten während des Startens, Failovers oder Failbacks des Clusters an. Die Ressourcenpriorität bestimmt die Reihenfolge, in der Ressourcen geladen werden.

3.6.3 Protokolle

Zeigt Details zu den Einstellungen für die Übertragungsfrequenz und die Toleranzeinstellungen aller Knoten im Cluster an, einschließlich des Master-Knotens. Der Master-Knoten ist in der Regel der erste Knoten, der online geschaltet wird, aber im Falle eines Ausfalls kann jeder andere Knoten zum Master werden. Weitere Informationen finden Sie unter Konfigurieren von Clusterprotokollen im OES 23.4: OES Cluster Services for Linux Administration Guide.

3.6.4 RME-Gruppen

Zeigt eine Kombination von Ressourcen an, die dem Cluster zur Verfügung stehen. Ressourcen innerhalb derselben Gruppe können nicht gleichzeitig auf einem Knoten ausgeführt werden. Eine Ressource kann mehreren Gruppen angehören. Es gibt vier feste RME-Gruppen (Gruppe A, Gruppe B, Gruppe C und Gruppe D), deren Namen nicht geändert werden können.

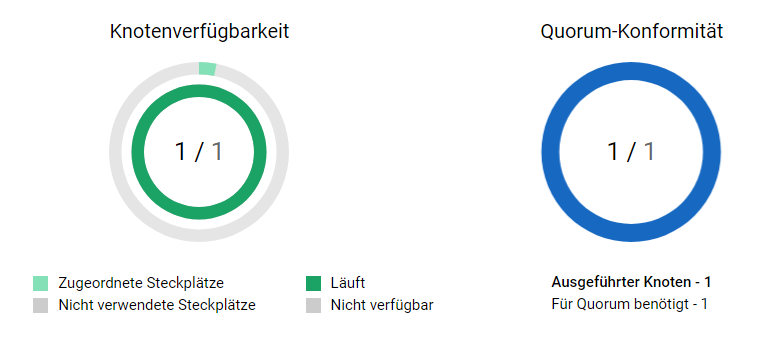

3.6.5 Grafische Darstellung

Auf der rechten Seite des Dashboards befindet sich eine grafische Darstellung der Cluster-Knoten.

-

Verfügbarkeit der Knoten: Das äußere Diagramm zeigt die Anzahl der verwendeten Knoten von insgesamt 32 an, während das innere Diagramm die verfügbaren Knoten und fehlerhaften Knoten anzeigt.

-

Quorum-Compliance: Zeigt die Anzahl der Knoten an, die erforderlich sind, damit das Quorum erreicht wird, und die Anzahl der ausgeführten Knoten.

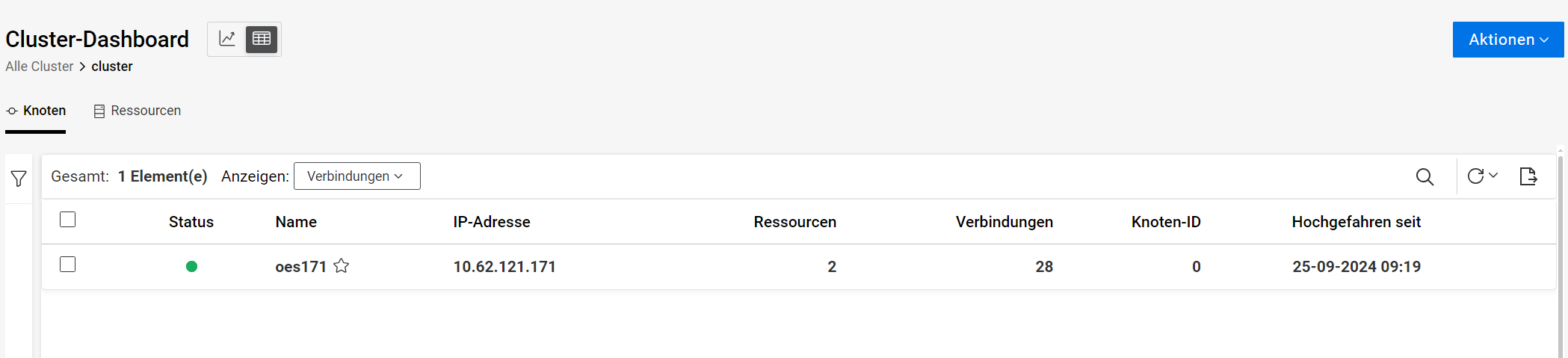

3.7 Wie greife ich auf Clusterknoten zu?

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Auf der Registerkarte Knoten werden alle Knoten für den ausgewählten Cluster angezeigt. Sie können Details in zwei verschiedenen Modi anzeigen: Verbindungen und Leistung.

-

Verbindungen: Dies ist die Standardansicht, in der eine Liste der Verbindungen mit anderen gemeinsamen Spalten angezeigt wird.

-

Leistung: Zeigt die CPU-Auslastung und die Kerninformationen zusätzlich zu den anderen allgemeinen Spalten an.

-

-

In der Spalte Name wird der Master-Knoten durch ein Sternsymbol am Ende seines Namens gekennzeichnet.

Für jeden Knoten wird ein Status angezeigt:

Farbe

Status

Beschreibung

Grün

Läuft (LIVE)

Der Knoten wird ausgeführt.

Weiß

Nichtmitglied (LEFT)

Der Knoten ist nicht mehr Teil des Clusters. Der Cluster migriert alle Ressourcen, die auf diesem Knoten ausgeführt werden, zu einem anderen berechtigten Live-Knoten, bevor der Knoten den Cluster verlässt.

Rot

Nicht verfügbar (DEAD)

Der Knoten wird nicht ordnungsgemäß ausgeführt und muss vom Administrator überprüft werden.

Weiß mit rotem Ring

Fehler beim Starten (GASP)

Der Knoten wartet, bis Quorum ausgeführt wird, bevor der Ladevorgang beginnt.

Grau

Verboten (PILL)

Der Cluster hat absichtlich ein sofortiges Herunterfahren des Knotens ausgelöst.

-

Die Vorgänge, die auf den Knoten ausgeführt werden können, sind Herunterfahren, Neustart, Hinzufügen eines Knotens zu Favoriten und Dashboard.

Wählen Sie eine Aktualisierungshäufigkeit aus, die weit genug gefasst ist, damit die Aufgabe abgeschlossen werden kann.

3.8 Welche Vorgänge können auf Clusterknoten ausgeführt werden?

Die folgenden Vorgänge können auf Knoten ausgeführt werden:

-

Um einen Knoten herunterzufahren, wählen Sie den gewünschten Knoten aus und wählen Sie im Menü Herunterfahren. Durch diese Aktion wird der ausgewählte Knoten heruntergefahren, sodass er für die Clients nicht mehr verfügbar ist.

-

Um einen Knoten neu zu starten, wählen Sie den gewünschten Knoten aus und wählen Sie Neu starten aus dem Menü. Wenn sich die Ressource, auf der ein Service ausgeführt wird, aufgrund einer RME-Gruppe oder einer Einstellung für bevorzugte Knoten nur auf diesem Knoten befindet, ist dieser Service nicht mehr verfügbar.

-

Um einen Knoten zu den Favoriten hinzuzufügen, wählen Sie den gewünschten Knoten aus und wählen Sie Zu meinen Knoten hinzufügen. Um diese Knoten anzuzeigen, wählen Sie in den Erweiterten Filtern die Option Nur meine Knoten anzeigen aus.

-

Um auf das Knoten-Dashboard zuzugreifen, wählen Sie den gewünschten Knoten aus und wählen Sie Dashboard aus.

3.9 Wie greife ich auf das Knoten-Dashboard zu?

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Auf der Registerkarte Knoten werden alle Knoten für den ausgewählten Cluster angezeigt.

-

Wählen Sie einen Knoten und dann Dashboard aus.

Das Knoten-Dashboard zeigt Serverstatistiken an, z. B. allgemeine Informationen, CPU-Auslastung, Aufgaben, Storage und Arbeitsspeicherdetails.

Das Menü Aktionen enthält Optionen zum Herunterfahren oder Neustarten des ausgewählten Knotens.

HINWEIS:Bei einer virtuellen Maschine werden die Minimal- und Maximalwerte der CPU als N/A angezeigt.

3.10 Wie verwalte ich einen Cluster?

-

Wählen Sie einen Cluster aus, und wählen Sie dann Konfigurieren aus.

Alternativ können Sie über das Dashboard auf diese Option zugreifen, indem Sie auf Aktionen > Konfigurieren klicken.

-

Ein Konfigurationsassistent steht zur Verfügung, um die erforderlichen Konfigurationseinstellungen zu ändern.

-

Konfiguration: Dies ist eine schreibgeschützte Seite, auf der Details zur Master-IP-Adresse und zum Port angezeigt werden.

-

Richtlinien: Anzeigen oder Ändern von Quorum-Auslösern, Benachrichtigungen und Details auf Protokollierumfang.

-

Prioritäten: Ändern Sie mit einer der folgenden Methoden die Reihenfolge (von der höchsten zur niedrigsten Priorität), in der eine Ressource in Bezug auf andere Ressourcen auf demselben Knoten geladen wird:

-

Pfeile: Klicken Sie auf den Pfeil nach oben oder unten neben jeder Ressource.

-

Ziehen: Ziehen Sie die Ressource an die gewünschte Stelle in der Ladereihenfolge.

-

-

Protokolle: Zeigen Sie Protokolleinstellungen wie Heartbeat, Master-Watchdog, Maximale erneute Übertragungen, Toleranz und Slave-Watchdog an oder ändern Sie sie.

-

RME-Gruppen: Wählen Sie die Ressourcen aus, die nicht gleichzeitig demselben Knoten zugeordnet werden dürfen.

-

Zusammenfassung: Zeigt eine Zusammenfassung der geänderten Konfiguration an. Überprüfen Sie sie und klicken Sie auf Fertigstellen.

-

Das Dashboard wird aktualisiert und die aktualisierten Daten werden angezeigt.

3.11 Wie repariere ich einen Cluster?

Führen Sie eine Reparatur durch, wenn möglicherweise ein Ressourcenkonflikt zwischen dem Cluster und eDirectory besteht.

-

Wählen Sie einen Cluster aus, und wählen Sie dann Reparieren aus. Diese Aktion löst einen Neustart des Clusters aus, wodurch sich die Knoten-IDs ändern können.

Nach einer erfolgreichen Reparatur werden die zusätzlichen Ressourcen, die nicht Teil von eDirectory sind, aus dem Cluster entfernt.

-

Um dies zu überprüfen, lassen Sie sich im Dashboard Ressourcen anzeigen. Nach einer erfolgreichen Reparatur werden die zusätzlichen Ressourcen aus der Liste der Ressourcen bereinigt.

3.12 Welche Aktionen können für Clusterressourcen ausgeführt werden?

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Navigieren Sie im Dashboard zur Registerkarte Ressourcen, auf der Sie die folgenden Aufgaben ausführen können: Ressource erstellen, zu Favoriten hinzufügen, Ressource konfigurieren, online schalten, offline schalten und migrieren.

-

Um eine Ressource zu erstellen, klicken Sie auf Ressource erstellen. Alternativ können Sie über das Dashboard auf diese Option zugreifen, indem Sie auf Aktionen > Ressource erstellen klicken.

-

Um eine Ressource zu den Favoriten hinzuzufügen, wählen Sie die gewünschte Ressource aus und wählen Sie Zu meinen Ressourcen hinzufügen. Um diese Ressourcen anzuzeigen, wählen Sie in den Erweiterten Filtern die Option Nur meine Ressourcen anzeigen aus.

-

Um eine Ressource zu konfigurieren, wählen Sie die gewünschte Ressource aus, und wählen Sie Konfigurieren aus.

-

Um eine Ressource online zu schalten, wählen Sie die gewünschte Ressource aus, und wählen Sie Online schalten aus. Diese Aktion führt das Ladeskript aus und lädt die Ressource auf den primären bevorzugten Knoten oder auf einen alternativen bevorzugten Knoten.

-

Um eine Ressource offline zu schalten, wählen Sie die gewünschte Ressource aus, und wählen Sie Offline schalten aus. Diese Aktion führt das Entladeskript aus und entfernt die Ressource vom Server. Die Ressource kann nicht auf einen anderen Server im Cluster geladen werden und bleibt entladen, bis Sie sie erneut laden.

-

Um eine Ressource zu migrieren, wählen Sie die gewünschte Ressource aus, und wählen Sie Migrieren aus. Wenn eine Ressource migriert wird, wird sie von dem Knoten, auf dem sie gerade ausgeführt wird, auf einen anderen Knoten verschoben. Sie können einen Knoten aus der Liste „Bevorzugte Knoten“ oder andere nicht zugewiesene Knoten auswählen.

-

-

In der Liste der Ressourcen kann die Hauptressource (MASTER_IP_ADDRESS_RESOURCE) nicht ausgewählt werden, da keine Aktionen für sie ausgeführt werden können.

Für jede Ressource wird ein Status angezeigt.

Farbe

Status

Beschreibung

Grün

Online

Die Ressource ist online.

Orange

Warnmeldung

Die Ressource wartet darauf, dass der Administrator eine Aktion ausführt, z. B. das Starten, Failover oder Zurücksetzen der Ressource auf dem angegebenen Server.

Rot

Comatose (Außer Betrieb)

Die Ressource wird nicht ordnungsgemäß ausgeführt und muss vom Administrator überprüft werden.

Weiß mit rotem Ring

Quorum Wait (Verzögerung des Quorum)

Die Ressource wartet, bis Quorum ausgeführt wird, bevor der Ladevorgang beginnt.

Blau

Loading (Laden)

Die Ressource wird auf den Server geladen.

Weiß mit blauem Ring

Unloading (Entladen)

Die Ressource wird von dem Server entladen, auf dem sie ausgeführt wurde.

Grau

Offline

Die Ressource wurde heruntergefahren oder ist inaktiv.

Weiß

Unassigned (Nicht zugewiesen)

Für das Laden der Ressource ist kein Knoten zugeordnet.

NDS-Synchronisierung

Die Eigenschaften der Ressource wurden geändert und die Änderungen werden weiterhin in eDirectory synchronisiert.

Wenn sich Ressourcen in einem Zwischenzustand befinden, z. B. beim Laden oder Entladen, klicken Sie auf Aktualisieren, um den aktualisierten Status der Ressourcen abzurufen, oder fassen Sie die Aktualisierungshäufigkeit weit genug, damit die Aufgabe abgeschlossen werden kann.

3.13 Wie erstelle ich eine Clusterressource?

Clusterressourcen sollten für jedes freigegebene Dateisystem oder alle serverbasierten Anwendungen oder Services erstellt werden, die Sie Benutzern jederzeit zur Verfügung stellen möchten.

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Navigieren Sie zur Registerkarte Ressourcen und klicken Sie auf Ressource erstellen.

Alternativ können Sie über das Dashboard auf diese Option zugreifen, indem Sie auf Aktionen > Ressource erstellen klicken.

HINWEIS:Eine Poolressource wird automatisch erstellt, wenn ein NSS-Pool erstellt wird.

-

Es wird ein Assistent angezeigt, mit dem Sie eine neue Ressource erstellen können.

-

Konfiguration

-

Geben Sie den Namen der zu erstellenden Ressource ein.

-

Wählen Sie unter Typeine der verfügbaren Vorlagen aus. Die Clusterressourcenvorlagen können auf physischen Servern, Virtualisierungshostservern und Gastservern für virtuelle Maschinen (VMs) verwendet werden.

Vorlage für Clusterressourcen

Verwendung

Generisch

Eine leere Vorlage.

Generic_IP_Service

Diese Vorlage wird automatisch mit Befehlen oder Variablen gefüllt und wird verwendet, um Clusterressourcen für bestimmte Serveranwendungen zu erstellen, die in Ihrem Cluster ausgeführt werden.

Generic_FS

Diese Vorlage wird automatisch mit Befehlen oder Variablen gefüllt und wird zum Konfigurieren von Ressourcen für Linux Logical Volume Manager (LVM) verwendet.

Domänennamensystem

Diese Vorlage wird automatisch mit Befehlen oder Variablen gefüllt und wird zum Konfigurieren der Ressource für den Domänennamensystem-Service verwendet.

DHCP

Diese Vorlage wird automatisch mit Befehlen oder Variablen gefüllt und zum Konfigurieren der Ressource für den DHCP-Service verwendet.

-

Wenn Sie möchten, dass die Ressource sofort nach der Erstellung verfügbar ist, aktivieren Sie Nach Erstellung initialisieren.

-

Klicken Sie auf Weiter.

-

-

Richtlinien

-

Wenn Sie sicherstellen möchten, dass die Ressource nur auf dem Master-Knoten im Cluster ausgeführt wird, wählen Sie Ressource folgt Master aus.

Wenn der Master-Knoten ausfällt, wird die Ressource auf den Knoten umgeleitet, der dann Master-Knoten wird.

-

Wenn Sie nicht möchten, dass der clusterweite Zeitraum für die Zeitüberschreitung und der Grenzwert für die Knotenanzahl erzwungen werden, wählen Sie Quorum ignorieren aus.

Dadurch wird die Ressource automatisch auf jedem in der Liste mit bevorzugten Knoten enthaltenen Server gestartet, sobald ein Server dieser Liste online geschaltet wird.

-

Geben Sie den Failover-Modusan. Ist der Modus aktiviert, wird die Ressource automatisch auf dem nächsten Server in der Liste „Bevorzugte Knoten“ gestartet, wenn ein Hardware- oder Softwarefehler auftritt. Ist der Modus deaktiviert, ist nach einem Fehler und vor dem Verschieben der Ressource auf einen anderen Knoten ein Eingriff möglich.

-

Geben Sie den Startmodusan. Ist der Modus aktiviert, wird die Ressource automatisch auf einem Server gestartet, wenn der Cluster zum ersten Mal hochgefahren wird. Ist der Modus deaktiviert, kann die Ressource nach Belieben manuell gestartet werden.

-

Geben Sie den Failback-Modusan. Wenn der Failback-Modus der Ressource auf Deaktiviert gesetzt wird, wird die Ressource nicht auf den bevorzugten Knoten zurückverschoben, wenn dieser wieder in den Cluster aufgenommen wird. Wenn der Failback-Modus auf Auto gesetzt wird, wird die Ressource automatisch auf den bevorzugten Knoten zurückverschoben, wenn dieser wieder in den Cluster aufgenommen wird. Wenn der Failback-Modus auf Manuell gesetzt wird, wird die Ressource nach dem erneuten Onlineschalten des bevorzugten Knotens erst dann auf diesen Knoten zurückverschoben, wenn Sie dem Vorgang zustimmen.

-

Klicken Sie auf Weiter.

-

-

Zugewiesene Knoten: Ermöglicht das Zuweisen von Knoten, die für die Ressource verwendet werden sollen. Sie können auch die Liste der Knoten sequenzieren, um die bevorzugte Reihenfolge anzugeben, in der die Knoten getestet werden, wenn eine Ressource nach dem Ausfall des aktuellen Knotens online geschaltet wird.

-

Wählen Sie im Bereich Nicht zugewiesen einen Knoten aus, den die Ressource verwenden kann, und klicken Sie dann auf die Pfeilschaltfläche, um den ausgewählten Knoten in den Bereich Zugewiesene Knoten zu verschieben.

Wiederholen Sie diesen Schritt für alle Clusterknoten, die Sie der Ressource zuweisen möchten.

-

Wählen Sie im Bereich Zugewiesen einen Knoten aus, dessen Zuweisung zur Ressource Sie aufheben möchten, und klicken Sie dann auf die Pfeilschaltfläche, um den ausgewählten Knoten in den Bereich Nicht zugewiesene Knoten zu verschieben.

-

Klicken Sie auf Weiter.

-

-

Skripts: Sie können ein Entladeskript hinzufügen, um anzugeben, wie die Anwendung oder Ressource beendet werden soll. Die Ressourcenüberwachung ermöglicht es dem Cluster, einen Ressourcenausfall unabhängig von seiner Fähigkeit zur Erkennung von Knotenfehlern zu erkennen.

-

Für alle Ressourcen, Services, Festplatten oder Pools im Cluster ist ein Ladeskript erforderlich. Das Ladeskript gibt die Befehle zum Starten der Ressource oder des Service auf einem Server an.

-

Bearbeiten Sie die erforderlichen Befehle für das Skript oder fügen Sie die Befehle hinzu, um die Ressource auf den Server zu laden.

-

Geben Sie den gewünschten Wert für die Zeitüberschreitung an. Der Zeitüberschreitungswert gibt die Zeitdauer für die Skriptausführung an. Wenn das Skript innerhalb dieses Zeitraums nicht ausgeführt werden kann, wird die Ressource deaktiviert. Der Zeitüberschreitungswert wird nur angewendet, wenn die Ressource zu einem anderen Knoten migriert wird. Er wird nicht während Online-/Offline-Prozeduren für die Ressource verwendet.

-

-

Ein Entladeskript ist nicht für alle Ressourcen erforderlich, für clusterfähige Linux-Partitionen allerdings schon. Sie können ein Entladeskript hinzufügen, um anzugeben, wie die Anwendung oder Ressource beendet werden soll. Programme sollten in der umgekehrten Reihenfolge entladen werden, in der sie geladen wurden. Dadurch wird sichergestellt, dass unterstützende Programme nicht vor Programmen entladen werden, die auf sie angewiesen sind, um ordnungsgemäß zu funktionieren.

-

Bearbeiten Sie die erforderlichen Befehle für das Skript oder fügen Sie die Befehle hinzu, um die Ressource vom Server zu entladen.

-

Geben Sie den gewünschten Wert für die Zeitüberschreitung an. Der Zeitüberschreitungswert gibt die Zeitdauer für die Skriptausführung an. Wenn das Skript innerhalb dieses Zeitraums nicht ausgeführt werden kann, wird die Ressource deaktiviert. Der Zeitüberschreitungswert wird nur angewendet, wenn die Ressource zu einem anderen Knoten migriert wird. Er wird nicht während Online-/Offline-Prozeduren für die Ressource verwendet.

-

-

Das Monitor-Skript wird verwendet, um den Status von Service- oder Speicherobjekten zu überwachen.

-

Bearbeiten Sie die erforderlichen Befehle für das Skript oder fügen Sie die Befehle hinzu, um die Ressource auf dem Server zu überwachen.

-

Geben Sie den gewünschten Wert für die Zeitüberschreitung an. Der Zeitüberschreitungswert gibt die Zeitdauer für die Skriptausführung an. Wenn das Skript nicht innerhalb der angegebenen Zeit abgeschlossen wird, wird die von Ihnen ausgewählte Fehleraktion initiiert.

-

-

Klicken Sie auf Weiter.

-

-

Überwachung: Ermöglicht es Ihnen, die Integrität der angegebenen Ressource mithilfe eines Skripts zu überwachen, das Sie erstellen oder anpassen. Standardmäßig ist die Ressourcenüberwachung deaktiviert. Um die Einstellungen zu aktivieren oder zu ändern, müssen Sie die Ressource konfigurieren.

-

Zusammenfassung: Zeigt eine Zusammenfassung der Ressource an. Überprüfen Sie sie und klicken Sie auf Fertigstellen.

-

3.14 Welche konfigurierbaren Einstellungen gibt es für die Ressource?

-

Konfiguration: Zeigt den Namen und den Typ einer Ressource an. Diese Felder können nicht bearbeitet werden. Wenn es sich bei der Ressource um eine Poolressource handelt, werden zusätzliche Felder wie IP-Adresse und Werbeprotokolle angezeigt und können geändert werden.

Änderung der IP-Adresse: Wenn die IP-Adresse einer Poolclusterressource geändert und gespeichert wird, werden die Lade-, Entlade- und Überwachungsskripts automatisch mit der neuen IP-Adresse aktualisiert. Außerdem wird automatisch die ressourcenspezifische IP-Adresse aktualisiert, die im Objekt des virtuellen NCP-Servers gespeichert ist.

-

Richtlinien: Zeigen Sie die Standardrichtlinien an, die für die Clusterressource festgelegt sind, oder ändern Sie sie.

-

Zugewiesene Knoten: Zeigen Sie die bevorzugten Knoten an, die für die Clusterressource verwendet werden, oder ändern Sie sie.

-

Skripts: Zeigen Sie die Lade-, Entlade- und Überwachungsskripts für die Clusterressource an, oder ändern Sie sie.

-

Überwachung: Ermöglicht es Ihnen, die Integrität der angegebenen Ressource mithilfe eines Skripts zu überwachen, das Sie erstellen oder anpassen. Beim Aktivieren der Ressourcenüberwachung müssen Sie das Intervall festlegen, in dem die Integrität der Ressource abgefragt werden soll, und die Aktion, die ausgeführt werden soll, wenn die Ressource auch bei der maximalen Anzahl lokaler Neustarts nicht geladen werden kann.

-

Geben Sie im Polling-Intervallan, wie oft das Ressourcenüberwachungsskript für diese Ressource ausgeführt werden soll.

-

Die Fehlerrate ist die maximale Anzahl von Fehlern (Maximale lokale Fehler), die vom Überwachungsskript während eines bestimmten Zeitraums (Zeitintervall) erkannt wurden.

Eine Fehleraktion wird initiiert, wenn der Ressourcenmonitor erkennt, dass die Ressource häufiger ausfällt als die maximale Anzahl lokaler Fehler, die während des angegebenen Zeitintervalls auftreten dürfen. Bei Fehlern, die auftreten, bevor der Maximalwert überschritten wird, versuchen Clusterservices automatisch, die Ressource zu entladen und zu laden.

-

Die Fehleraktion gibt an, welche Aktion für die Ressource ausgeführt werden soll, wenn ein Fehler auftritt.

-

Ressource als „Comatose“ (Außer Betrieb) festlegen: (Standard) Die Ressource wird in den Zustand „Comatose“ versetzt, wenn die Fehleraktion initiiert wird. Eine Administratoraktion ist erforderlich, um die Ressource offline zu schalten, das Problem zu beheben und sie auf demselben oder einem anderen Knoten wieder online zu schalten.

-

Migrieren Sie die Ressource basierend auf der Liste der bevorzugten Knoten: Jedes Mal, wenn eine Fehleraktion ein Failover auslöst, wird die Ressource zu einem anderen Knoten migriert, entsprechend der Reihenfolge in der Liste der bevorzugten Knoten und der Verfügbarkeit der Knoten. Für die Ressource wird nicht automatisch ein Failback auf den ursprünglichen Knoten ausgeführt. Eine Administratoraktion ist erforderlich, um die Ressource wie gewünscht zu einem Cluster auf den Knoten zu migrieren.

-

Starten Sie den Hostknoten neu, ohne Datenträger zu synchronisieren oder die Bereitstellung aufzuheben: Wenn die Fehleraktion initiiert wird, wird für alle Ressourcen auf dem Hostknoten aufgrund des Reboots ein Failover auf den nächsten verfügbaren Knoten in der Liste der bevorzugten Knoten ausgeführt. Dies ist ein Kaltstart und kein ordnungsgemäßes Reboot. Die Reboot-Option wird normalerweise nur für eine aufgabenkritische Cluster-Ressource verwendet, die verfügbar bleiben muss. Für die Ressourcen wird nicht automatisch ein Failback auf den ursprünglichen Knoten ausgeführt. Eine Administratoraktion ist erforderlich, um die Ressource wie gewünscht zurück zu einem Cluster auf den Knoten zu migrieren.

-

-

-

Zusammenfassung: Zeigt eine Zusammenfassung der geänderten Einstellungen der Ressource an.

Sie konfigurieren die Ressource wie folgt:

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Navigieren Sie im Dashboard zur Registerkarte Ressourcen.

-

Wählen Sie eine Ressource aus und klicken Sie auf Konfigurieren. Ein Konfigurationsassistent steht zur Verfügung, um die Ressourceneinstellungen zu ändern.

3.15 Wie kann ich Ereignisprotokolle anzeigen?

In den Ereignisprotokollen werden die vom Cluster protokollierten Ereignisse angezeigt. Ereignisse können knotenspezifisch oder ressourcenspezifisch sein.

Mit den erweiterten Filtern können Sie Ereignisse nach den folgenden Kategorien herausfiltern:

-

Schweregrad (Fehler, Warnung, Information)

-

Ereignistypen (Fehlgeschlagen, Außer Betrieb, Quorum-Verzögerung, Wird ausgeführt)

-

Knoten (nach Knotenname)

-

Ressource (nach Ressourcenname)

-

Zeitstempel (nach angegebenem Zeitbereich)

So zeigen Sie die Ereignisprotokolle an:

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Klicken Sie auf Aktionen > Ereignisprotokolleanzeigen.

-

Die Cluster-Ereignisse werden angezeigt. Mit dem erweiterten Filterkönnen Sie die Protokolle filtern und in einer .csv-Datei speichern.

3.16 Wie kann ich verbundene Clients auf einem Knoten anzeigen?

Die Clients sind entweder über NCP oder CIFS mit einem Knoten verbunden.

So zeigen Sie NCP- oder CIFS-Verbindungen an:

-

Wählen Sie einen Cluster und dann Dashboard aus.

-

Navigieren Sie zur Registerkarte Knoten, auf der alle Knoten für den ausgewählten Cluster angezeigt werden. Wählen Sie einen Knoten und dann Dashboard aus.

-

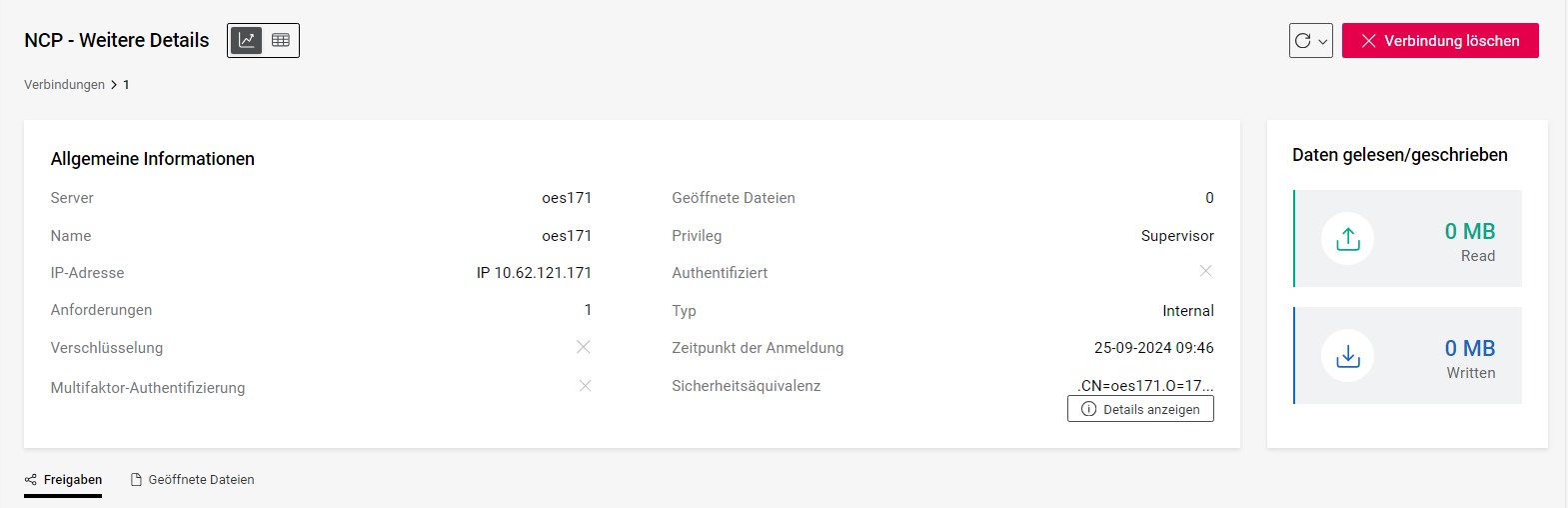

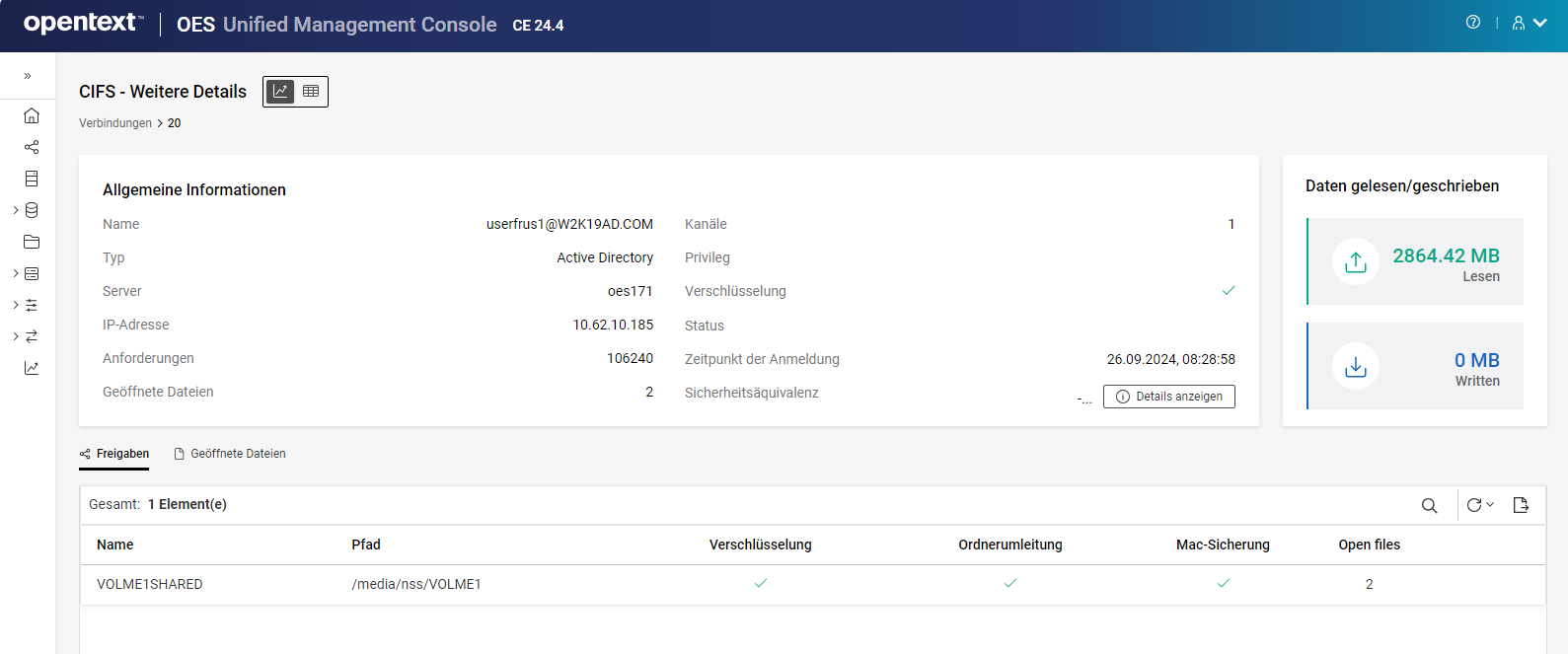

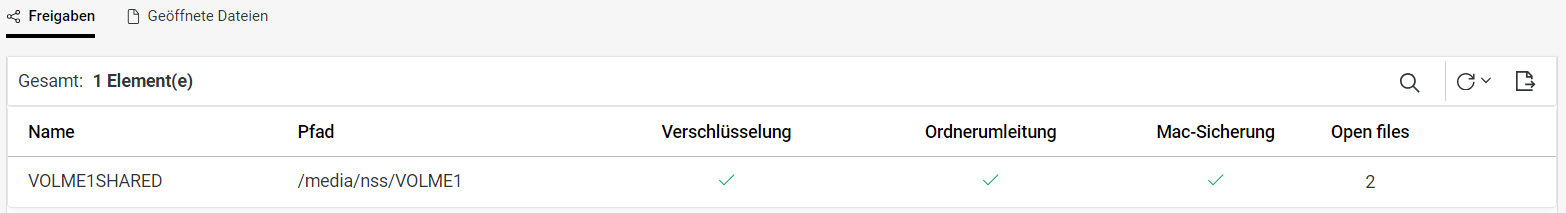

Klicken Sie auf die Registerkarte NCP-Verbindungen oder CIFS-Verbindungen, um Details wie gelesene oder geschriebene Daten, den Verschlüsselungsstatus, die Anzahl der Anforderungen von dieser Verbindung usw. anzuzeigen.

3.17 Was sind die allgemeinen Aufgaben auf den einzelnen Seiten?

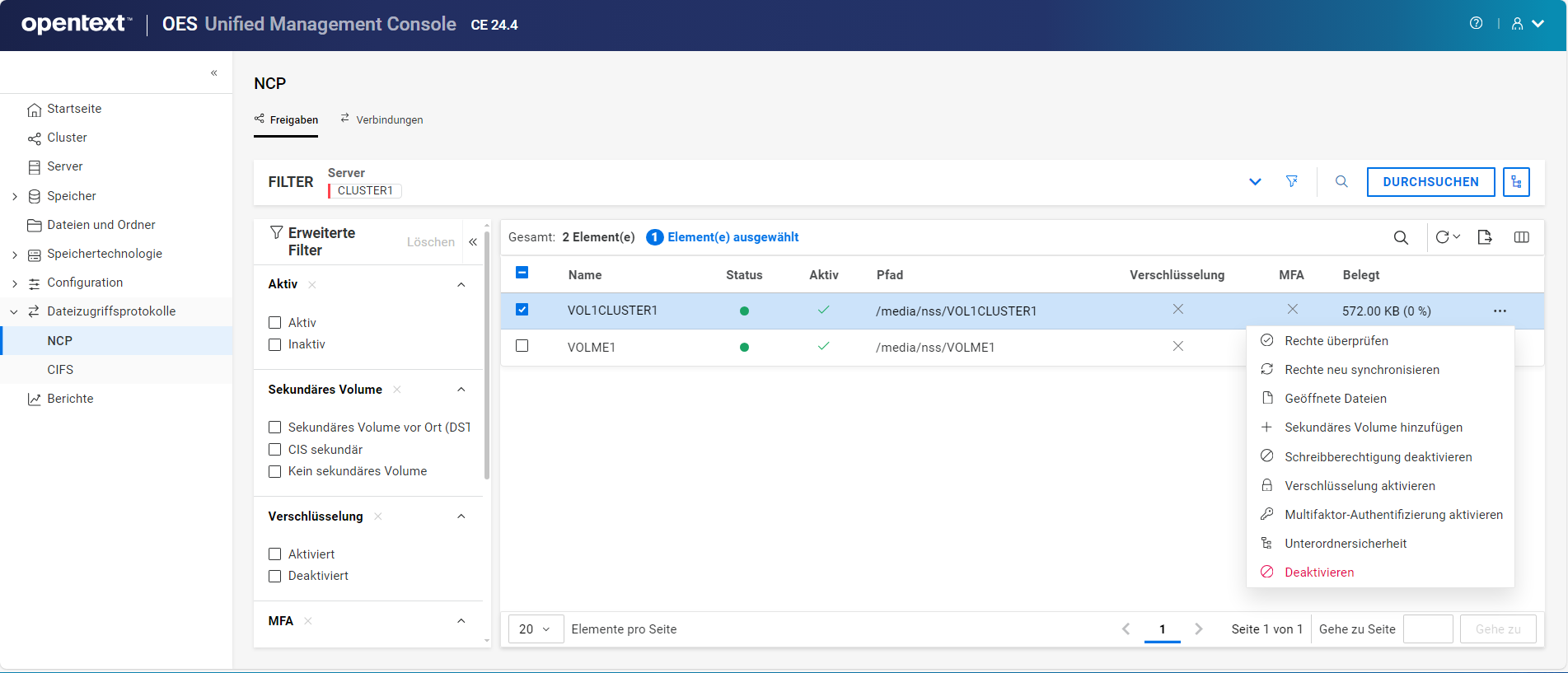

Abbildung 3-2 Häufige Aufgaben

Dies sind einige der allgemeinen Aufgaben, die auf jeder Seite verfügbar sind:

-

Suchen: Zeigt die Liste der Objekte an, die den angegebenen Kriterien entsprechen.

-

Aktualisieren: Lädt die Seite mit dem neuesten Status des Objekts neu. Wenn keine Häufigkeit festgelegt ist, müssen Sie die Seite manuell aktualisieren, um die aktualisierte Änderung anzuzeigen.

-

Spalte auswählen: Zeigt verfügbare Spalten an.

-

Exportieren: Lädt die Daten auf der Seite im.csv-Format herunter.

III Server

4.0 Verwalten von Servereinstellungen

In diesem Kapitel werden die Verfahren zur Verwaltung der Servereinstellungen über Unified Management Console (UMC) beschrieben. Weitere Informationen zu den NCP Server-Einstellungen finden Sie im NCP Server for Linux Administration Guide (Administrationshandbuch für NCP Server für Linux).

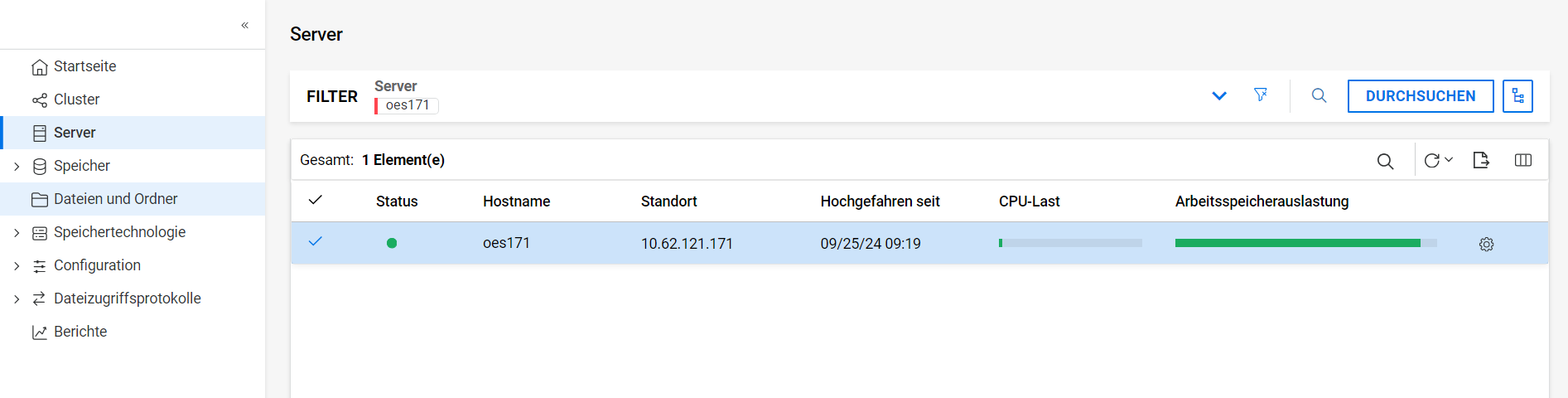

4.1 Wie kann ich die Details aller verfügbaren Server anzeigen?

Sie können die Details aller verfügbaren Server auf der Registerkarte Server anzeigen.

-

Wählen Sie in UMC die Registerkarte Server aus.

-

Suchen oder navigieren Sie zu den Servern, um sie auszuwählen, und klicken Sie auf ANWENDEN.

Daraufhin wird die Liste der ausgewählten Server mit zugehörigen Informationen wie Status, Hostname, Standort, Aktiv seit, CPU-Auslastung und Speicherauslastung angezeigt.

Über das Einstellungssymbol  können Sie die ausgewählten Servereinstellungen konfigurieren.

können Sie die ausgewählten Servereinstellungen konfigurieren.

5.0 Protokoll- und Servicedetails

Dieser Abschnitt enthält einige zusätzliche Informationen zu UMC.

5.1 Protokolldateien

Die unten genannten Protokolle enthalten nützliche Informationen zur Behebung von UMC-Problemen.

-

UMC-Serverdetails:

/var/opt/novell/log/umc/apps/umc-server/server.log

/var/opt/novell/log/umc/apps/umc-server/error.log

-

Meldungen in Bezug auf OES-REST:

/var/log/messages

-

Details zum UMC-Servicestatus:

/var/opt/novell/log/umc/apps/umc-server/health.log

5.2 Servicestatus

Verwenden Sie die folgenden Befehle, um den Status der Services anzuzeigen:

-

Überprüfen der Details des Diensts „edirapi“ – systemctl status docker-edirapi.service

-

Überprüfen der Details des PostgreSQL-Datenbankservers – systemctl status postgresql.service

-

Überprüfen der Details der UMC-REST-API-Backend-Dienste – systemctl status microfocus-umc-backend.service

-

Überprüfen der Details des UMC-REST-API-Serverdiensts – systemctl status microfocus-umc-server.service

-

Überprüfen der Details von Apache Webserver – systemctl status apache2.service

-

Überprüfen der Details des Tomcat-Servlet-Containers für OES-Dienste – systemctl status novell-tomcat.service

IV Speicher

6.0 Verwalten von NSS-Pools

In diesem Kapitel werden die Verfahren zum Erstellen und Verwalten von NSS-Pools auf einem Server beschrieben.

-

Welche Voraussetzungen müssen zum Erstellen eines neuen Pools erfüllt sein?

-

Wie deaktiviere oder aktiviere ich einen Pool zur Poolwartung?

-

Welche Voraussetzungen müssen zum Löschen eines Pools erfüllt sein?

-

Wie kann ich nicht verwendete Blöcke in einem Pool verwerfen?

-

Wo befinden sich meine gelöschten Volumes? Können sie wiederhergestellt/zurückgeholt werden?

-

Welche Voraussetzungen müssen AD-Benutzer für den Zugriff auf NSS-Daten erfüllen?

-

Das eDirectory-Poolobjekt ist beschädigt. Wie kann ich es wiederherstellen?

6.1 Was ist ein Pool?

Unter einem Pool ist ein Speicherbereich zu verstehen, der aus einem als Partition bezeichneten Speicherplatz besteht, der von einem oder mehreren auf dem Server verfügbaren Speichergeräten zusammengestellt wurde. Die Menge an Speicherplatz, die jedes Speichergerät beisteuert, ist variabel. NSS setzt Speicherpools so ein, dass der gesamte auf den Geräten verfügbare Speicherplatz effizient erfasst und genutzt wird.

6.2 Welche Voraussetzungen müssen zum Erstellen eines neuen Pools erfüllt sein?

-

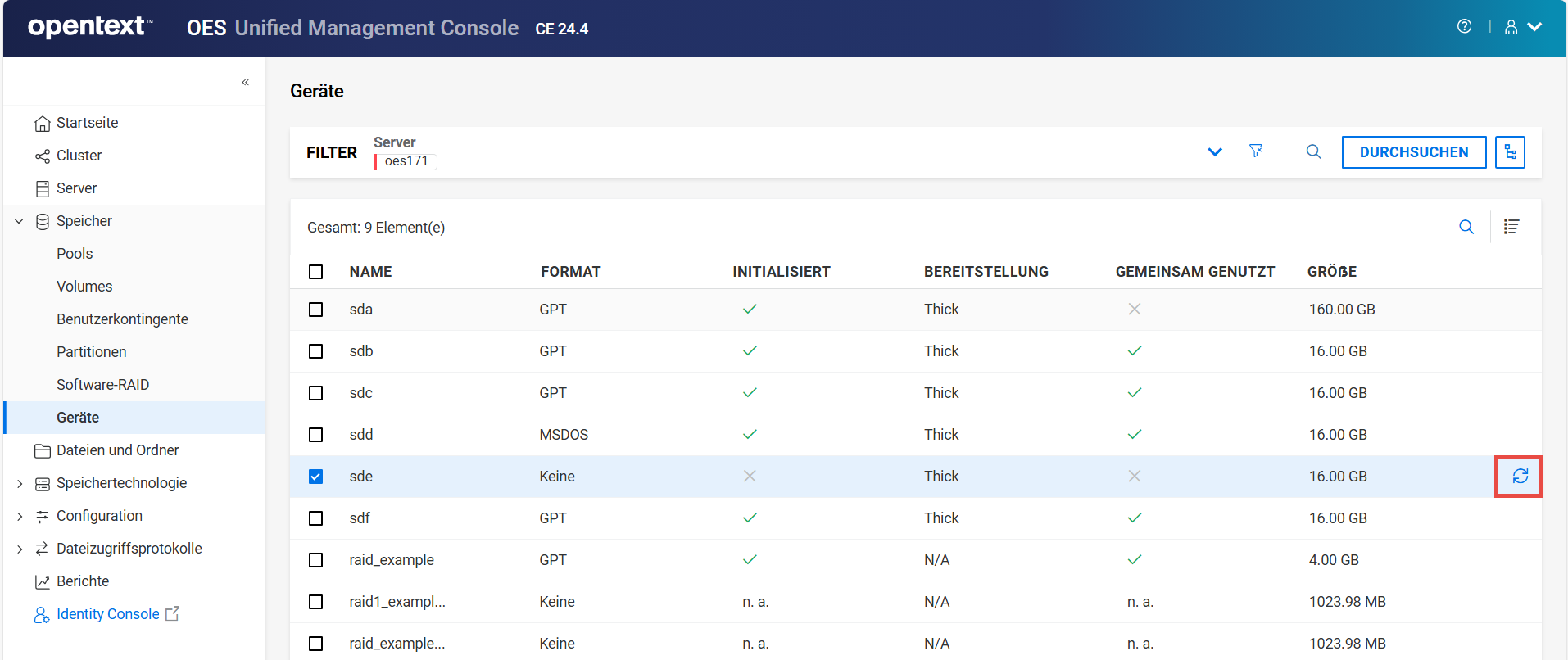

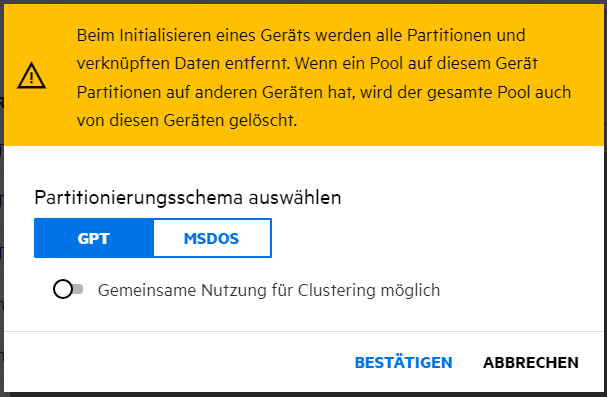

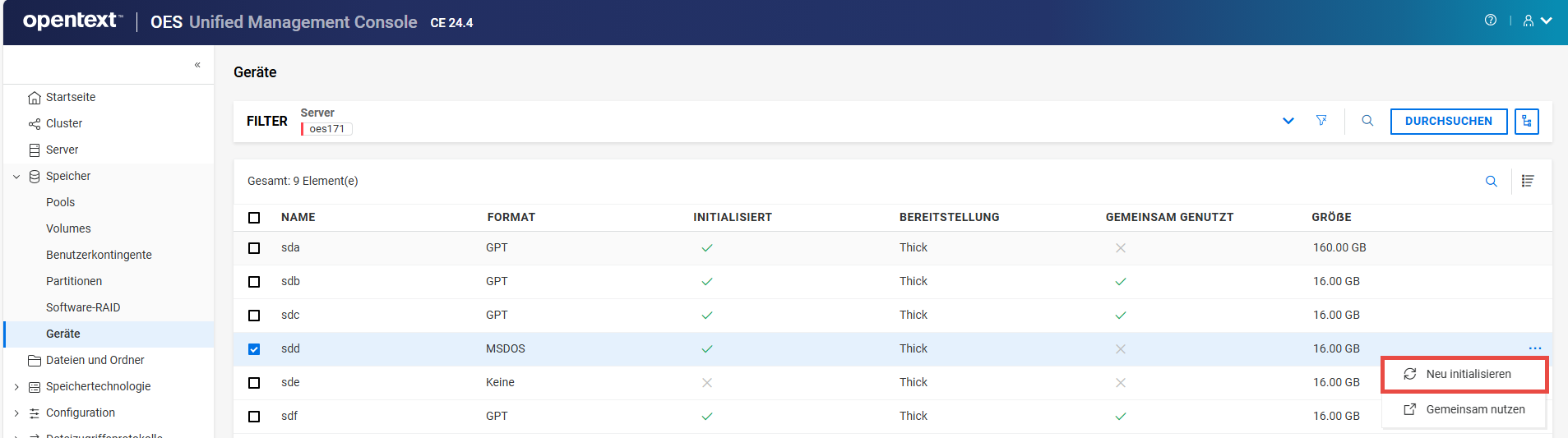

Die Geräte müssen initialisiert sein, damit der verfügbare Speicherplatz zum Erstellen eines Pools angezeigt wird.

-

OES CIFS muss installiert und konfiguriert sein und ausgeführt werden, bevor Sie die CIFS-Option auswählen können, wenn Sie einen NSS-Pool Cluster-fähig machen.

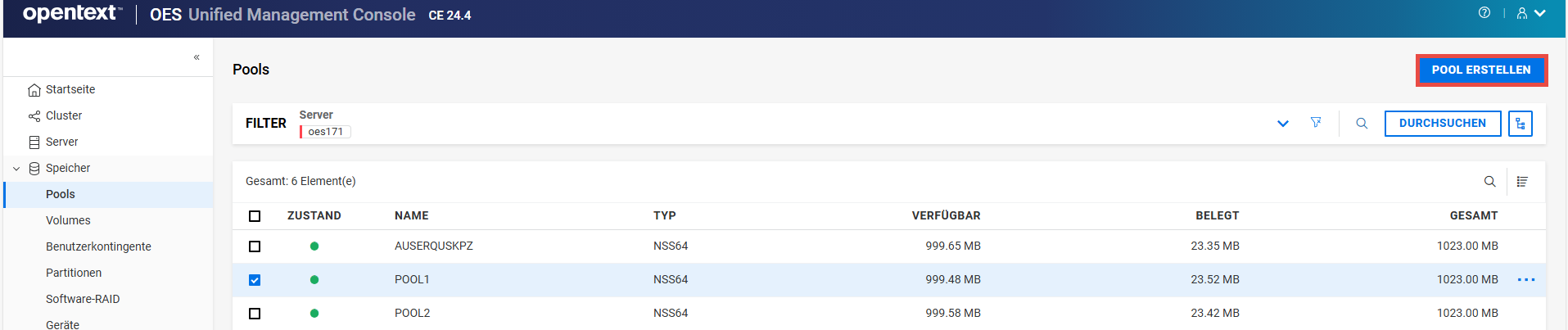

6.3 Wie erstelle ich einen neuen Pool?

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Klicken Sie auf POOL ERSTELLEN.

-

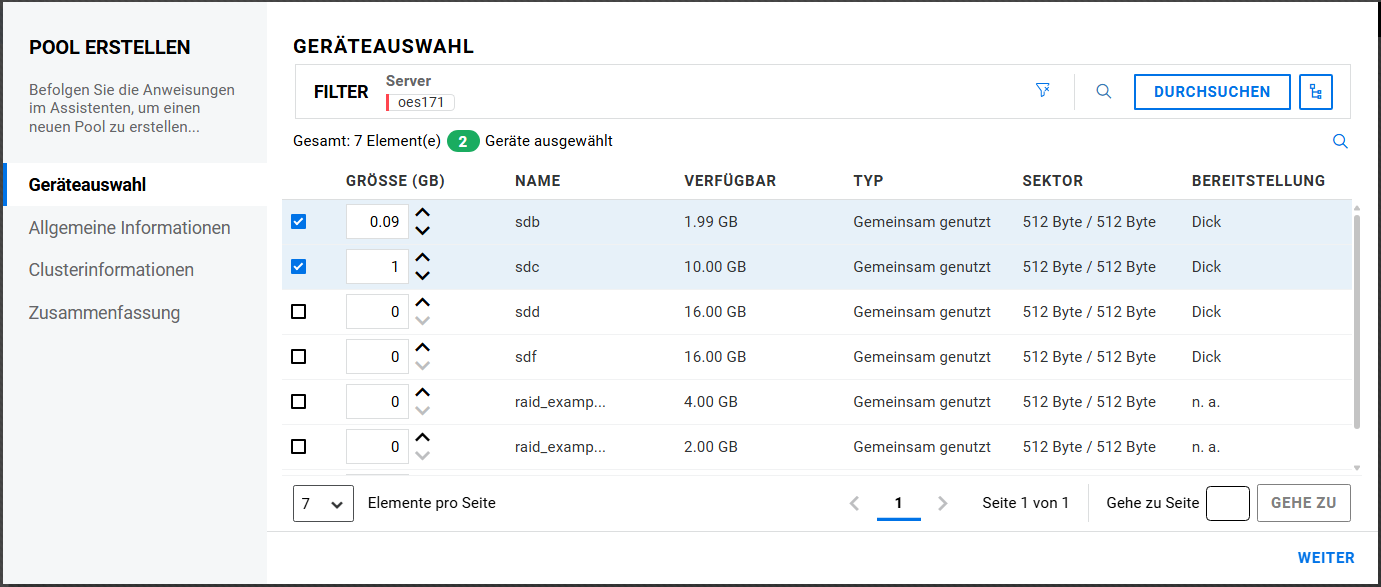

Suchen Sie auf der Seite GERÄTEAUSWAHL den Server bzw. wählen Sie ihn durch Durchsuchen aus und wählen Sie dann das oder die erforderlichen Geräte aus.

-

Geben Sie den Gerätespeicherplatz bis zum freien Speicherplatz an, der auf den Geräten für den Pool verfügbar ist, und klicken Sie dann auf WEITER.

Auf der Geräteauswahlseite werden nur initialisierte Geräte angezeigt, die über freien Speicherplatz verfügen. Wenn keine Geräte aufgeführt sind, brechen Sie den Assistenten ab, fügen weitere Geräte zum Server hinzu oder geben Sie Speicherplatz auf den vorhandenen Geräten frei.

-

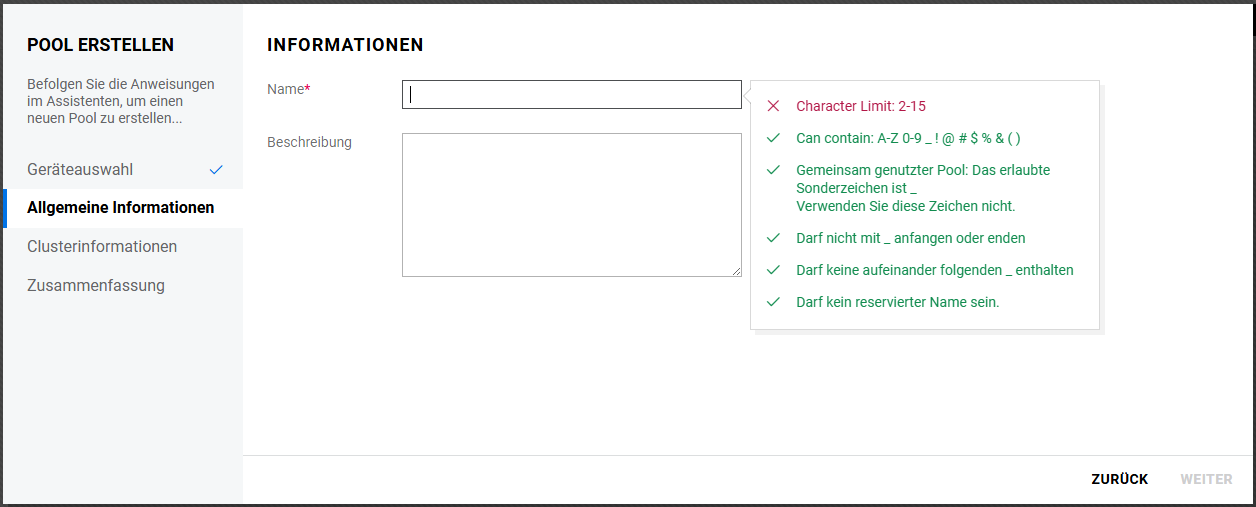

Geben Sie auf der Seite INFORMATIONEN einen Namen für den neuen Pool an und klicken Sie dann auf WEITER.

Die Beschreibung ist ein optionales Feld. Alle NSS64-Pools sind standardmäßig für AD aufgerüstet.

-

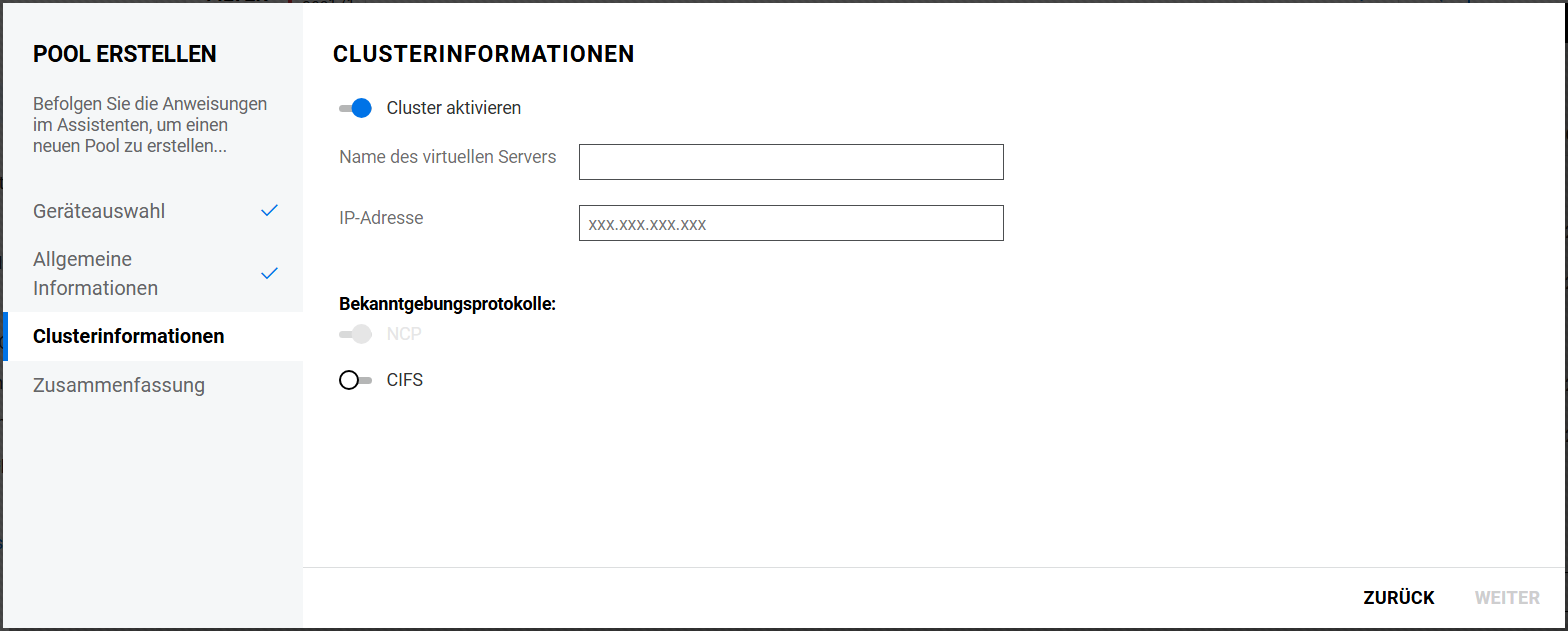

Wenn der Typ des ausgewählten Geräts „Gemeinsam genutzt“ ist, geben Sie auf der Seite CLUSTERINFORMATIONEN die erforderlichen Details an und klicken Sie dann auf WEITER.

Der Schalter „Cluster aktivieren“ wird automatisch aktiviert. Deaktivieren Sie diese Option, um einen nicht als Cluster gruppierten Pool mit gemeinsam genutzten Geräten zu erstellen.

HINWEIS:Diese Seite ist nicht verfügbar, wenn der Typ des ausgewählten Geräts auf der Seite GERÄTEAUSWAHL „Lokal“ ist.

Erforderliche Parameter für Cluster-fähige Pools:

-

Name des virtuellen Servers: Dieser Name wird dem virtuellen Server zugewiesen, der den gemeinsamen Pool im Cluster repräsentiert. Wenn Sie einen Pool Cluster-fähig machen, wird automatisch ein virtuelles Serverobjekt in eDirectory erstellt, dem der Name des Cluster-Objekts und der Name des Cluster-fähigen Pools zugewiesen wird. Wenn der Name des Cluster beispielsweise cluster1 und der Name des clusterfähigen Pools pool1 lautet, wird der virtuelle Server standardmäßig als cluster1_pool1_server bezeichnet. Sie können das Feld bearbeiten, um den standardmäßigen Namen des virtuellen Servers zu ändern. Der Name des virtuellen Servers für NCP- und CIFS-Server ist derselbe.

-

IP-Adresse: Die IP-Adresse, die dem virtuellen Server zugewiesen werden soll. Jeder Cluster-fähige NSS-Pool benötigt eine eigene IP-Adresse. Die IP-Adresse wird verwendet, um den Zugriff auf bzw. die Failover-Funktion für den Cluster-fähigen Pool (virtuellen Server) bereitzustellen. Die dem Pool zugewiesene IP-Adresse bleibt dem Pool zugewiesen, unabhängig davon, welcher Server im Cluster auf den Pool zugreift.

WICHTIG:Die IP-Adresse für den virtuellen Server muss sich im gleichen IP-Teilnetz befinden wie die Serverknoten im Cluster, in dem er verwendet werden soll.

-

Bekanntgebungsprotokolle: Protokolle, mit denen die Benutzer systemeigenen Dateizugriff auf die Daten erhalten.

Geben Sie mindestens ein Bekanntgebungsprotokoll an, indem Sie die Schalter der Protokolle aktivieren, die Sie für Datenanforderungen für diesen gemeinsamen Pool aktivieren möchten.

-

OES NCP: NCP ist das Netzwerkprotokoll, das vom Client für Open Enterprise Server verwendet wird. Diese Option ist standardmäßig aktiviert. Wenn NCP ausgewählt wird, werden den Skripten zum Laden und Entladen der Pool-Ressource Befehle hinzugefügt, die das NCP-Protokoll auf dem Cluster aktivieren.

-

CIFS: CIFS ist ein Windows-Netzwerkprotokoll. Wenn CIFS ausgewählt wird, werden den Skripten zum Laden und Entladen der Pool-Ressource Befehle hinzugefügt, die das CIFS-Protokoll auf dem Cluster aktivieren.

-

-

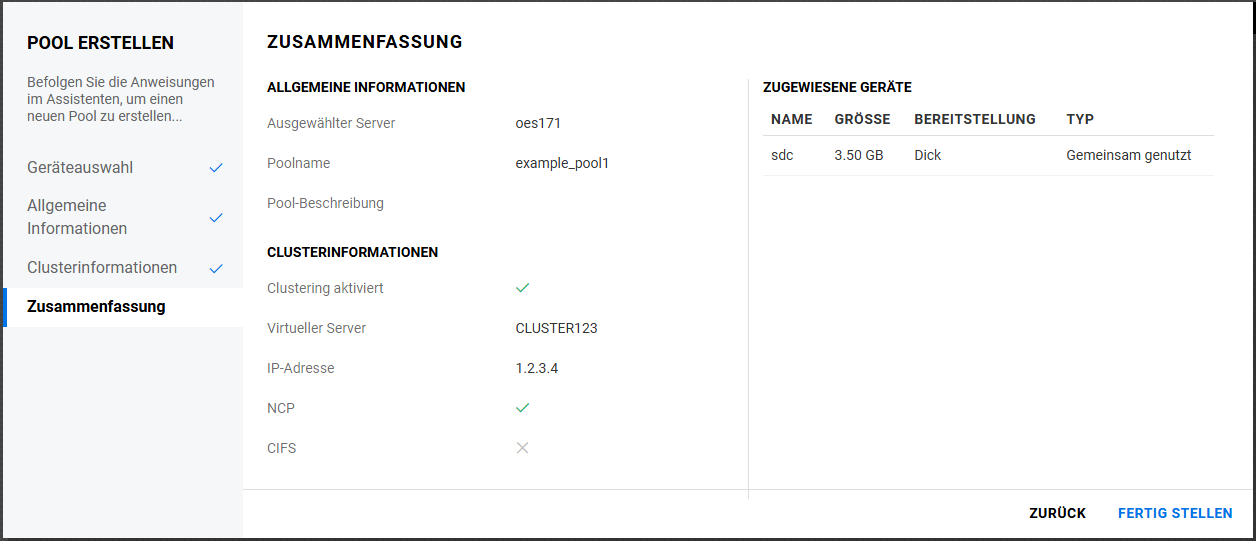

Überprüfen Sie die Pooldetails und klicken Sie auf FERTIGSTELLEN, um den Pool zu erstellen.

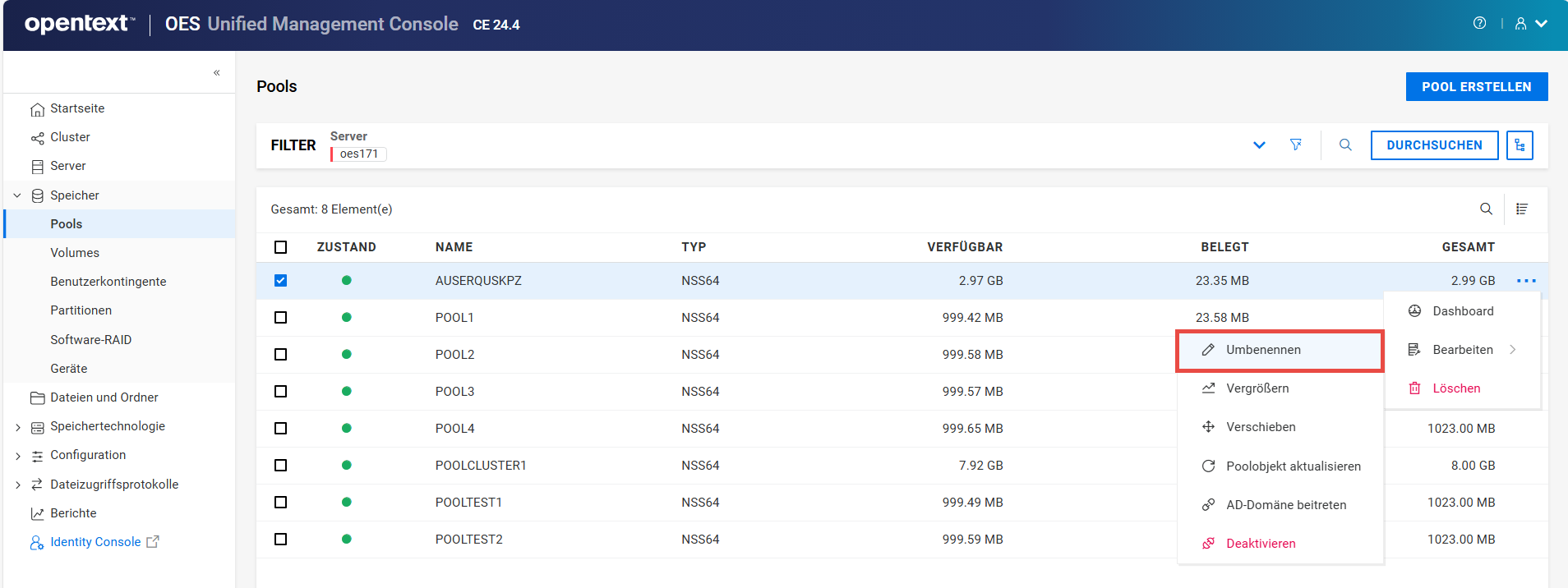

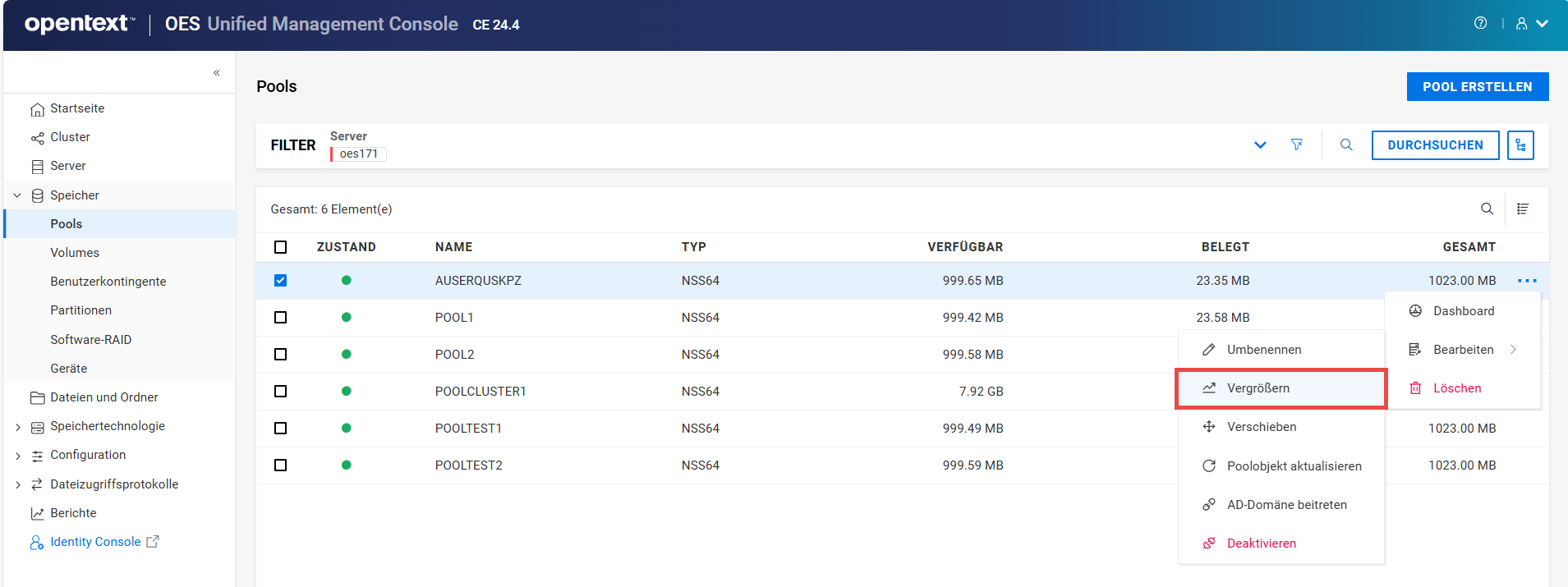

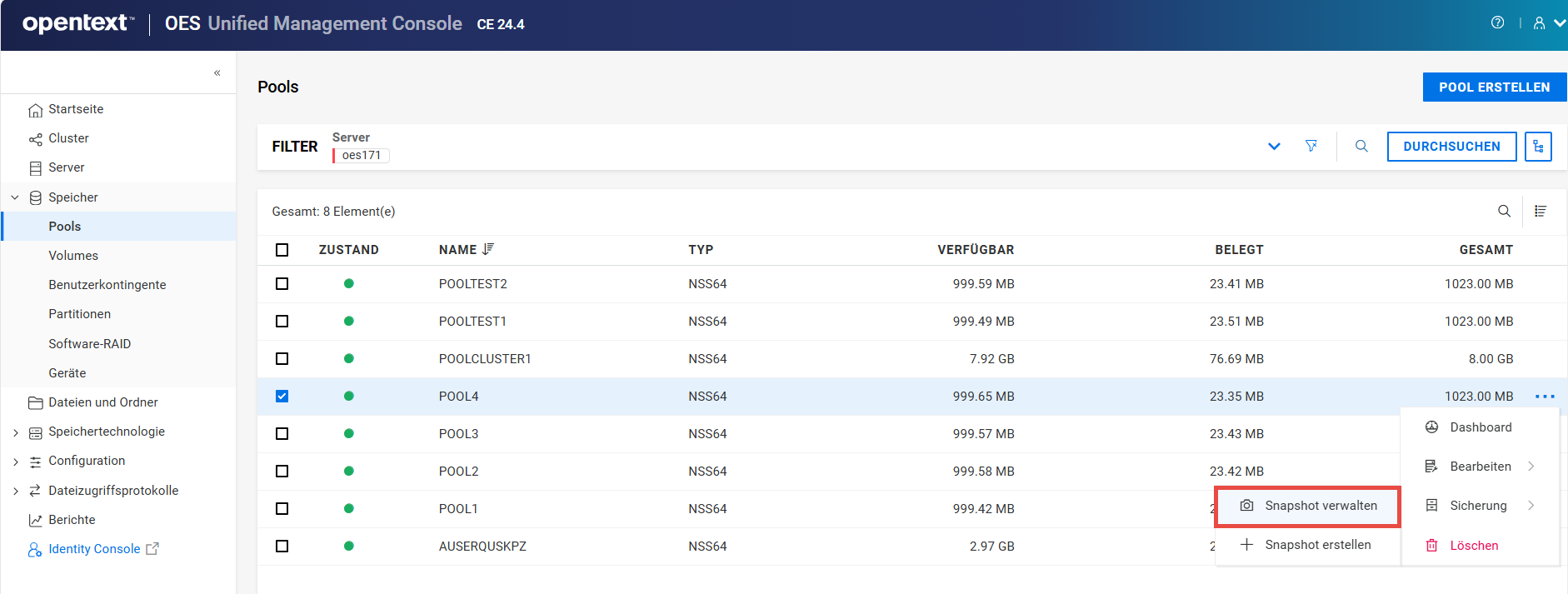

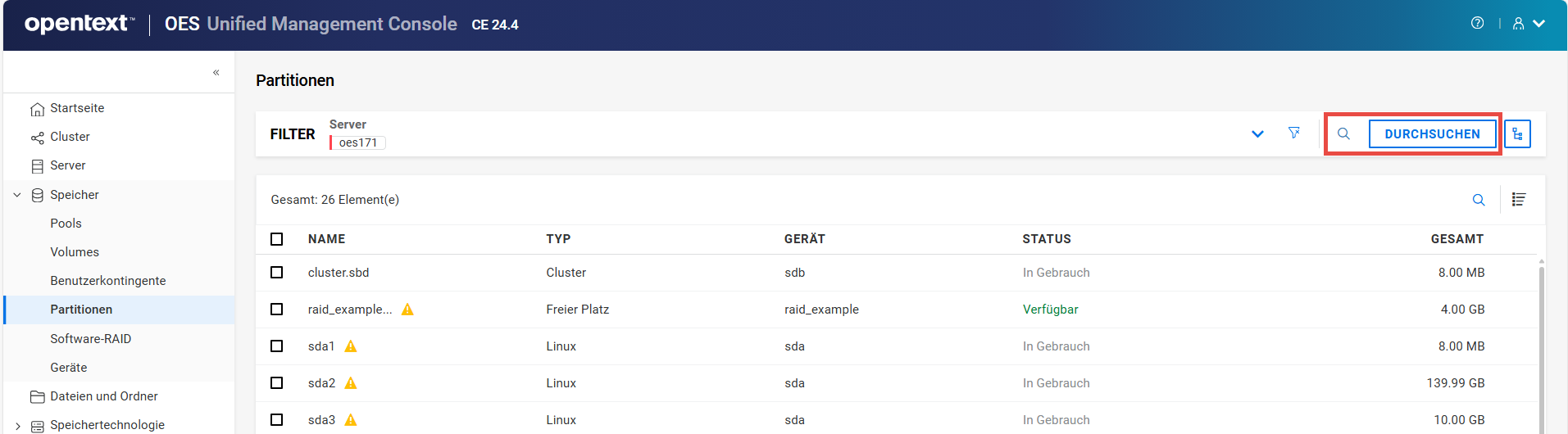

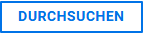

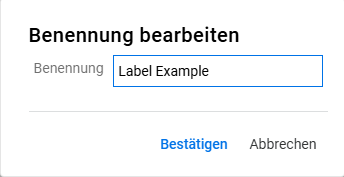

6.4 Wie lasse ich eine Liste der Pools anzeigen?

Sie können die Liste der Pools und die zugehörigen Informationen anzeigen, die auf dem Server verfügbar sind. Die Liste der Pools enthält auch Pool-Snapshots, wenn Sie zuvor einen Pool-Snapshot erstellt haben.

-

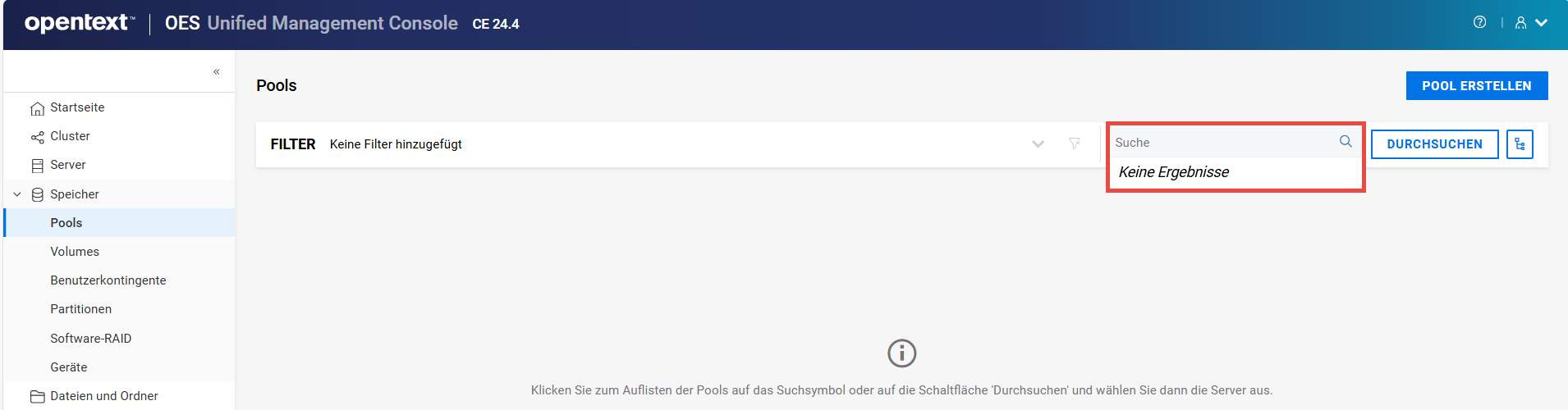

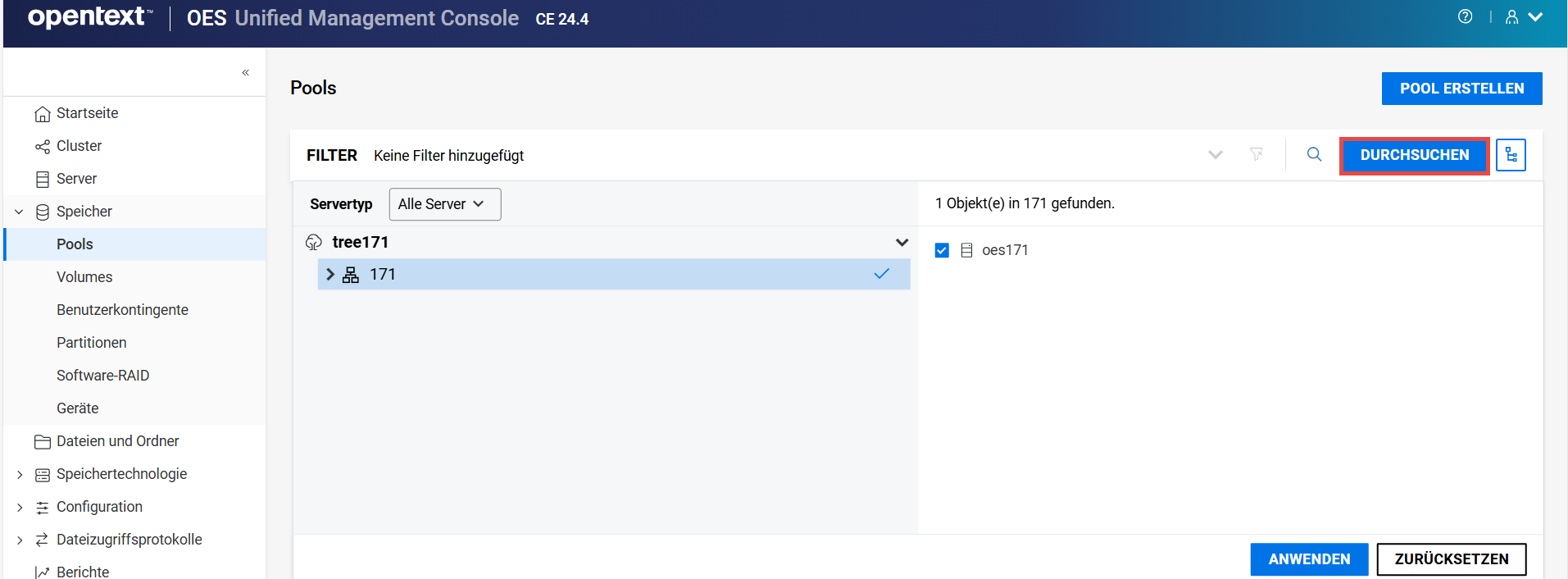

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

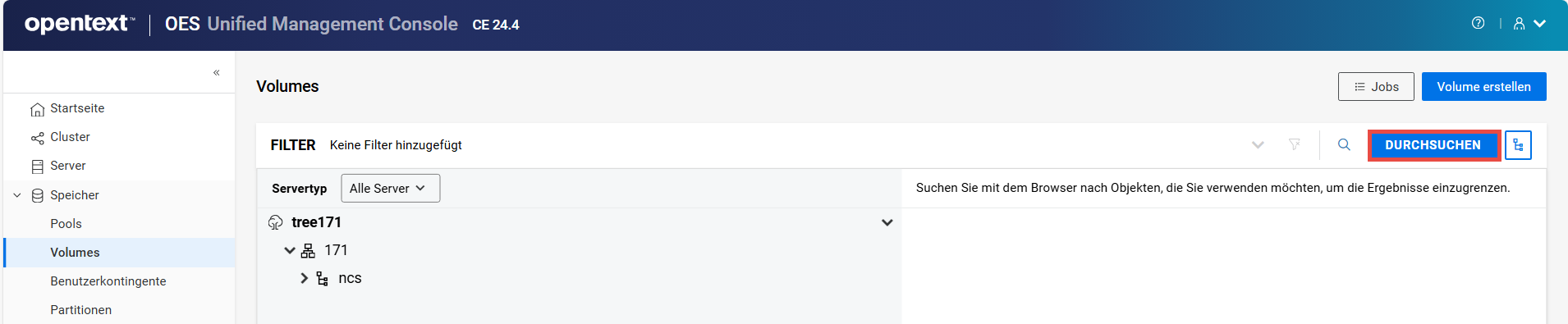

Klicken Sie auf das Suchsymbol und geben Sie den Servernamen an.

Alternativ:

Klicken Sie auf Durchsuchen und wählen Sie Servertyp aus, um die verknüpften Server aufzulisten. Wählen Sie die erforderlichen Server aus der Liste aus und klicken Sie dann auf ANWENDEN.

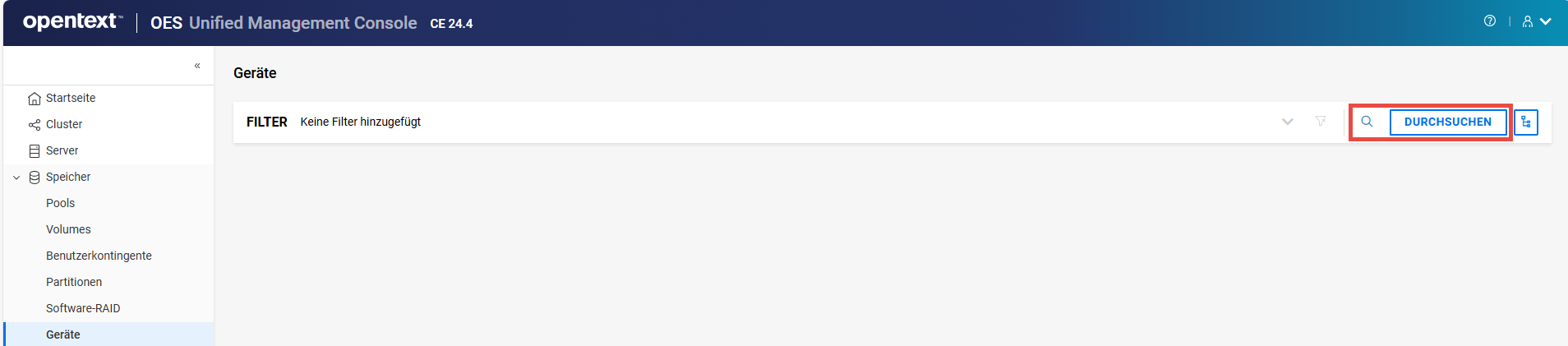

HINWEIS:Wenn auf

oder auf das Symbol für die Strukturansicht

oder auf das Symbol für die Strukturansicht  geklickt wurde, können Sie keine anderen Aktionen außerhalb des Bereichs zum Durchsuchen ausführen. Klicken Sie erneut auf dieselbe Schaltfläche, um den Bereich zum Durchsuchen bzw. die Strukturansicht zu schließen.

geklickt wurde, können Sie keine anderen Aktionen außerhalb des Bereichs zum Durchsuchen ausführen. Klicken Sie erneut auf dieselbe Schaltfläche, um den Bereich zum Durchsuchen bzw. die Strukturansicht zu schließen.Die Liste der auf den ausgewählten Servern verfügbaren Pools wird angezeigt.

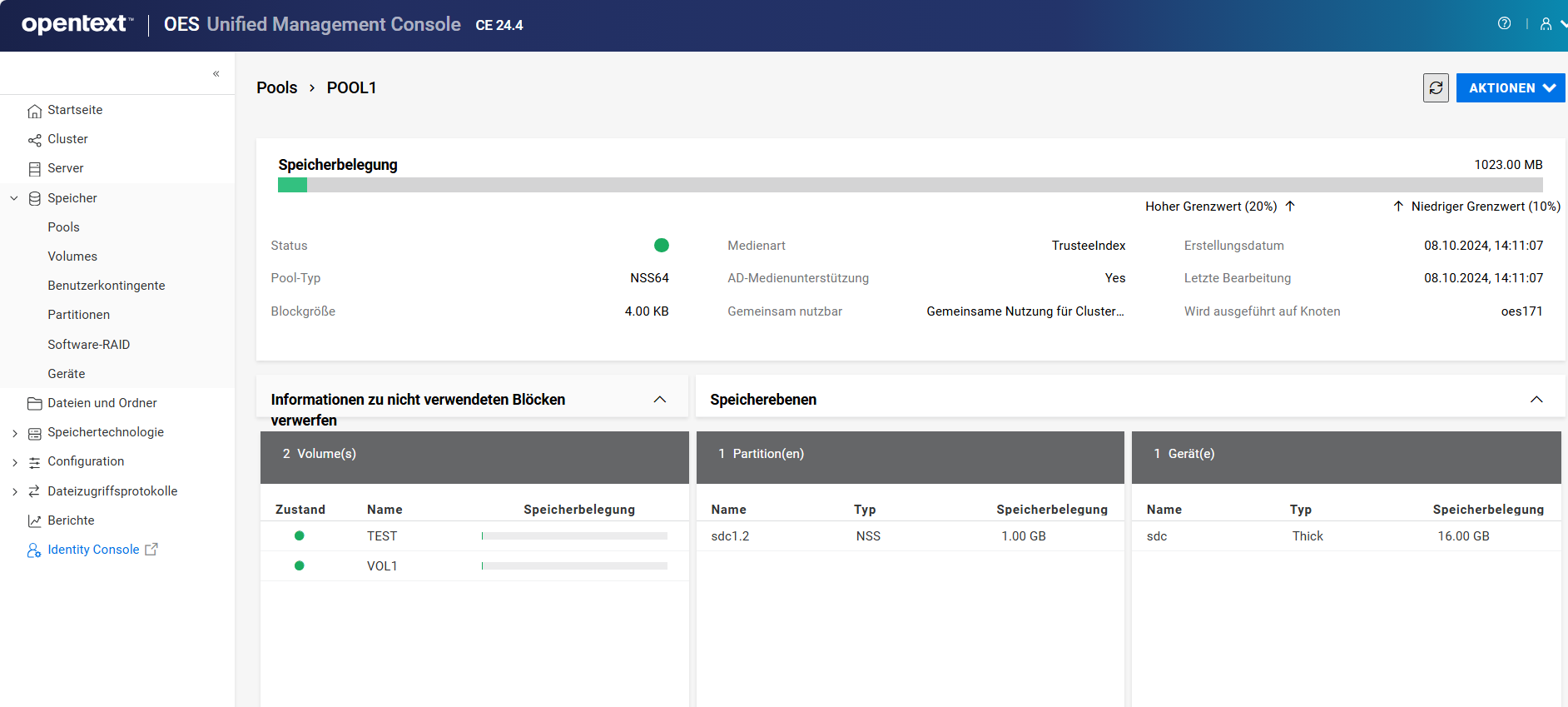

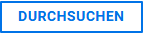

6.5 Wie zeige ich das Pool-Dashboard an?

Sie können die Details eines Pools, wie Speicherbelegung, Volumes, Partitionen und Geräte, auf der Pool-Dashboard-Seite anzeigen.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Klicken Sie auf einen Poolnamen, um die Pool-Dashboard-Seite anzuzeigen.

Über das Menü AKTIONEN können Sie verschiedene Poolvorgänge auszuführen, z. B. den Pool umbenennen, die Größe erhöhen, Snapshots verwalten oder erstellen, das Poolobjekt aktualisieren, nicht verwendete Blöcke verwerfen oder Pools aktivieren, deaktivieren oder löschen.

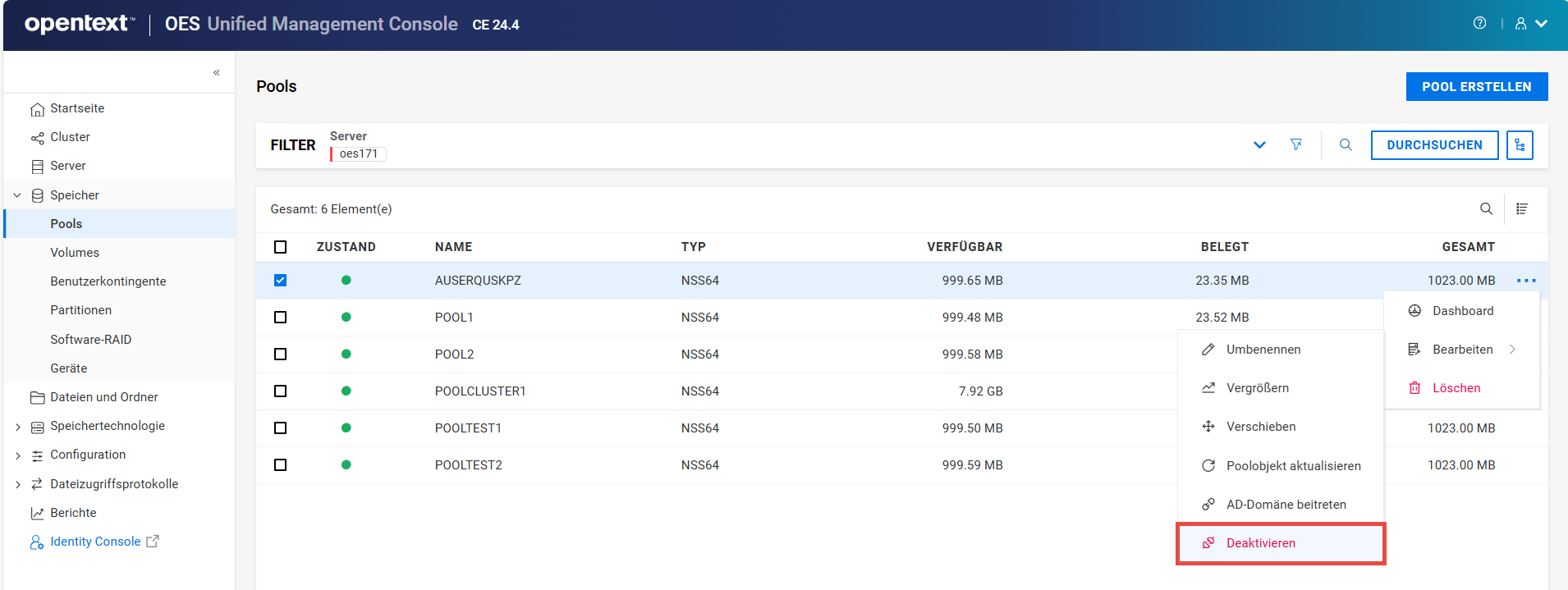

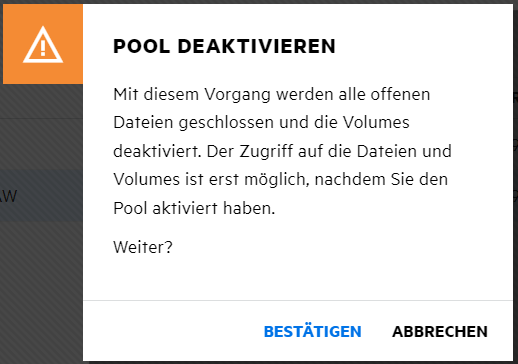

6.6 Wie deaktiviere oder aktiviere ich einen Pool zur Poolwartung?

Sie können Poolwartungen durchführen, ohne den Server herunterzufahren. Durch Deaktivieren eines Pools lässt sich der Zugriff auf den Pool vorübergehend einschränken.

Führen Sie die Poolwartung durch, nachdem Sie den Pool deaktiviert haben. Der Pool und seine Volumes sind für die Benutzer vorübergehend nicht verfügbar. Die Volumes und Daten im Pool werden beim Deaktivieren nicht gelöscht.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

HINWEIS:Wenn Sie mehrere Pools auswählen, wird das Symbol für weitere Optionen

in der oberen rechten Ecke der Tabelle angezeigt.

in der oberen rechten Ecke der Tabelle angezeigt.-

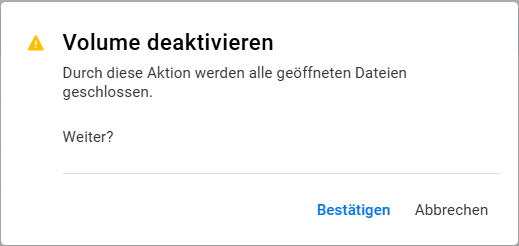

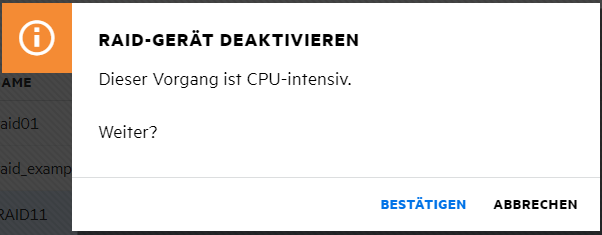

So deaktivieren Sie einen Pool:

-

Wählen Sie einen Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Bearbeiten und wählen Sie dann Deaktivieren aus.

, klicken Sie auf Bearbeiten und wählen Sie dann Deaktivieren aus.

-

Klicken Sie auf BESTÄTIGEN, um die ausgewählten Pools zu deaktivieren.

Die Details der deaktivierten Pools werden auf der Seite POOLS nicht angezeigt.

Alternativ:

-

-

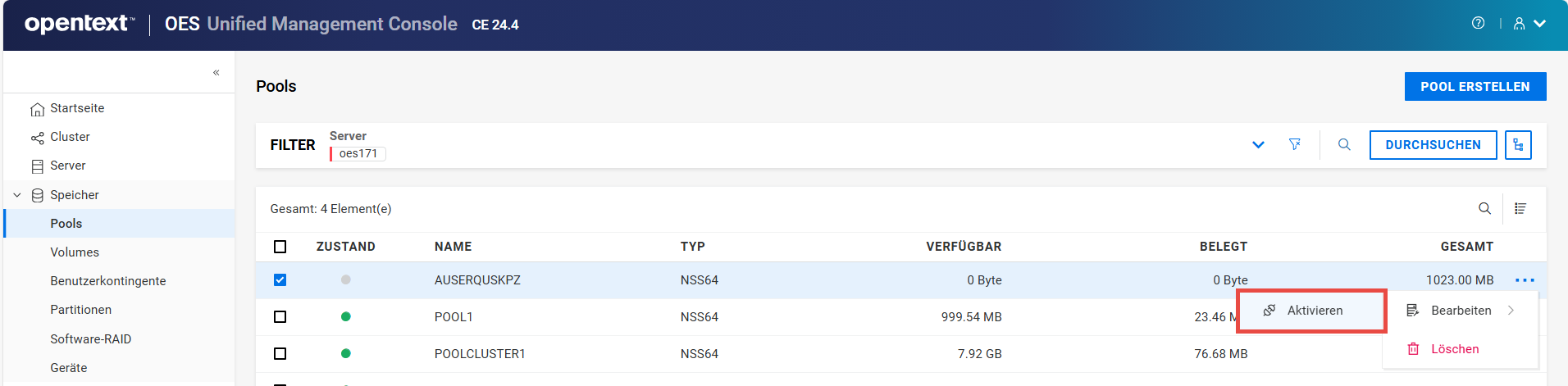

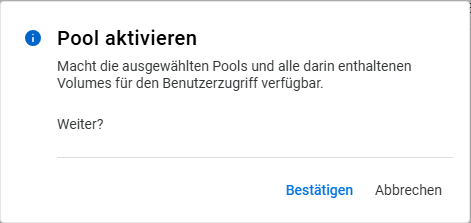

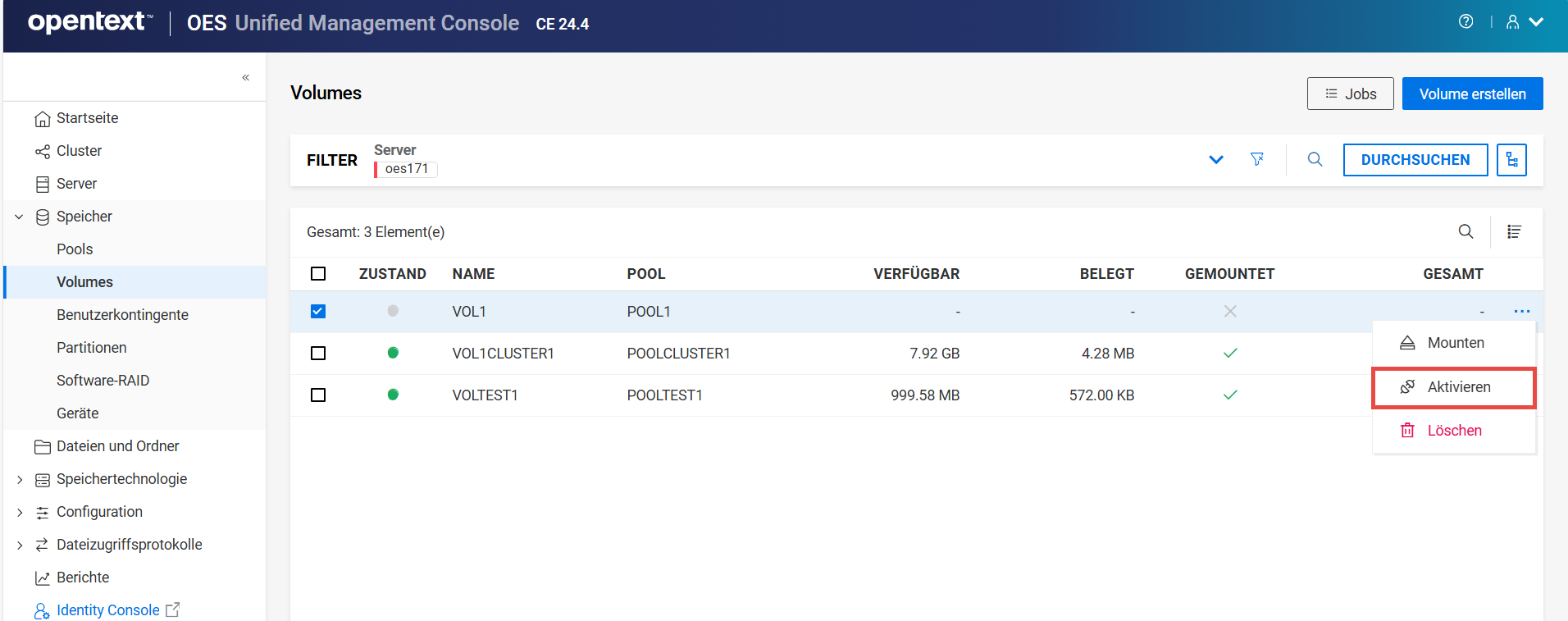

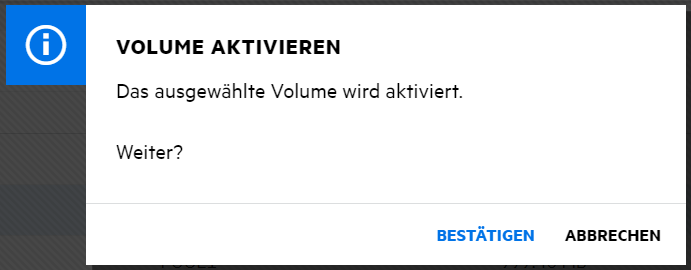

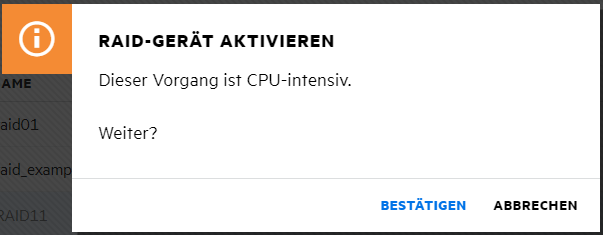

So aktivieren Sie einen Pool:

-

Wählen Sie einen Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Bearbeiten und wählen Sie dann Aktivieren aus.

, klicken Sie auf Bearbeiten und wählen Sie dann Aktivieren aus.

-

Klicken Sie auf BESTÄTIGEN, um den ausgewählten Pool zu aktivieren.

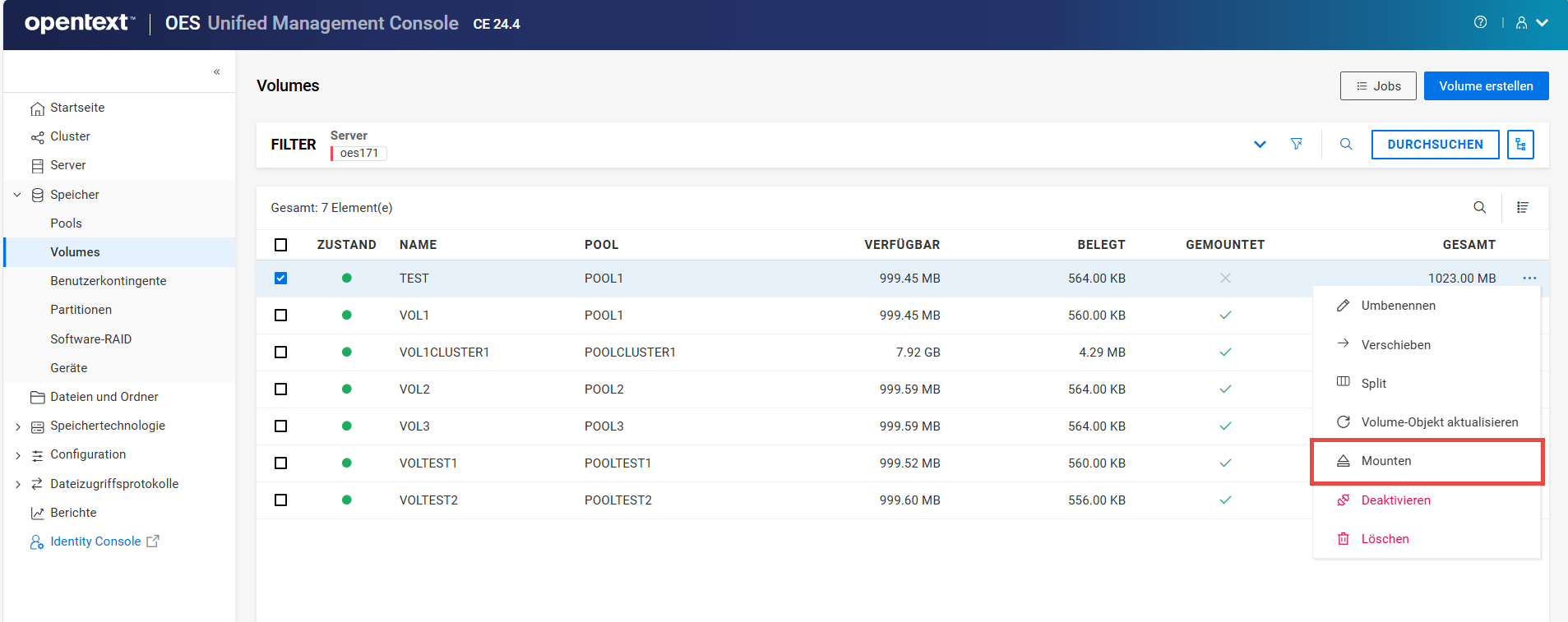

Nach der Aktivierung des Pools müssen Sie manuell die Volumes aktivieren. Weitere Informationen zum Aktivieren von Volumes finden Sie unter Wie deaktiviere und aktiviere ich NSS-Volumes?.

-

-

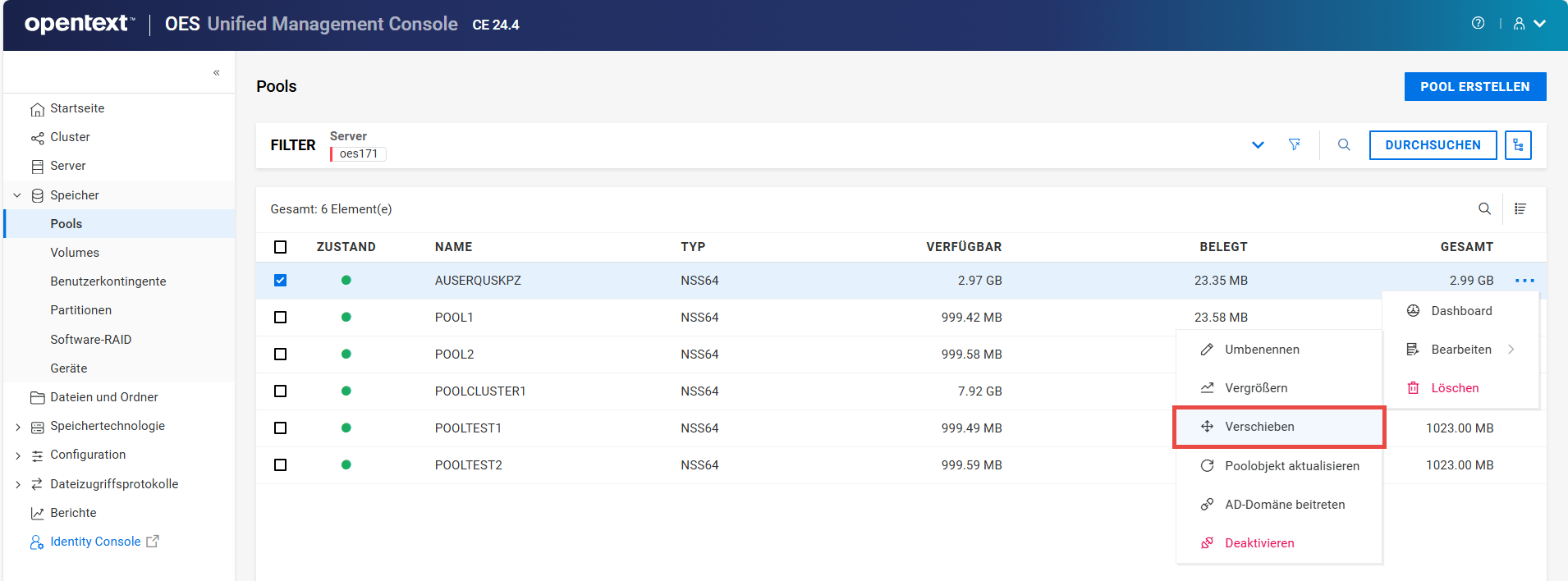

6.7 Wie verschiebe ich einen Pool?

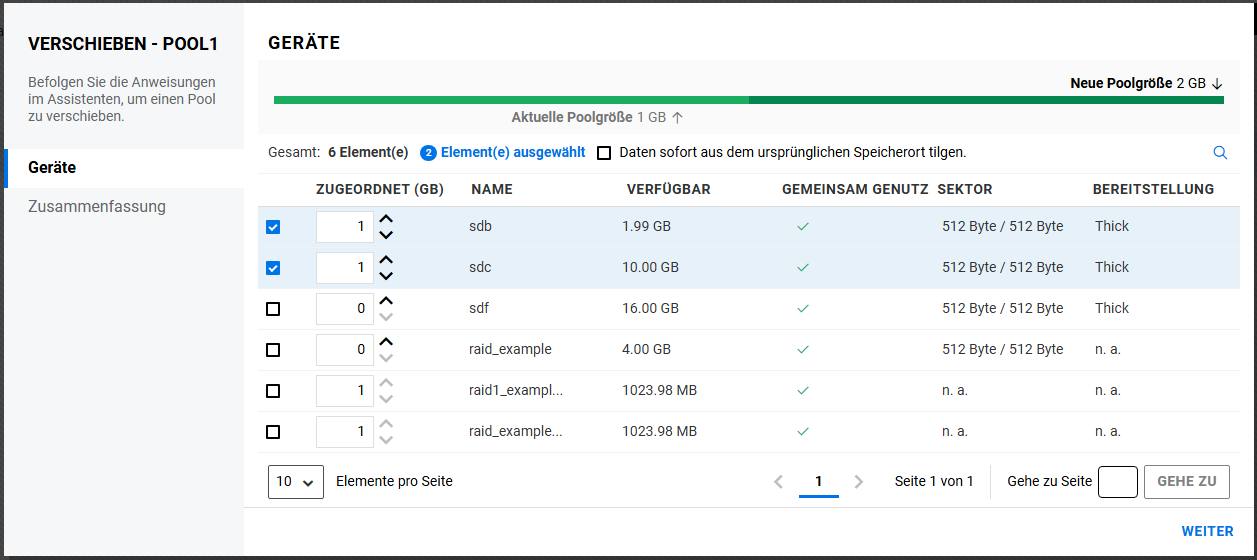

Sie können einen NSS-Pool zwischen Speicherorten auf demselben System verschieben. Der Pool bleibt während dieses Vorgangs aktiv. Alle Segmente im Pool werden konsolidiert und auf die angegebenen Geräte verschoben. Wenn ein angegebenes Gerät größer als das ursprüngliche Gerät ist, wird der Pool nach Abschluss des Verschiebungsauftrags automatisch erweitert.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, den Sie verschieben möchten, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Bearbeiten und wählen Sie dann Verschieben aus.

, klicken Sie auf Bearbeiten und wählen Sie dann Verschieben aus.

-

Wählen Sie das oder die Geräte aus, geben Sie die erforderliche zugewiesene Größe für das/die ausgewählte(n) Gerät(e) an und klicken Sie dann auf WEITER.

Aktivieren Sie das Kontrollkästchen Daten sofort aus dem ursprünglichen Speicherort tilgen, um den verschobenen Pool nach dem Verschieben dauerhaft vom ursprünglichen Speicherort zu löschen.

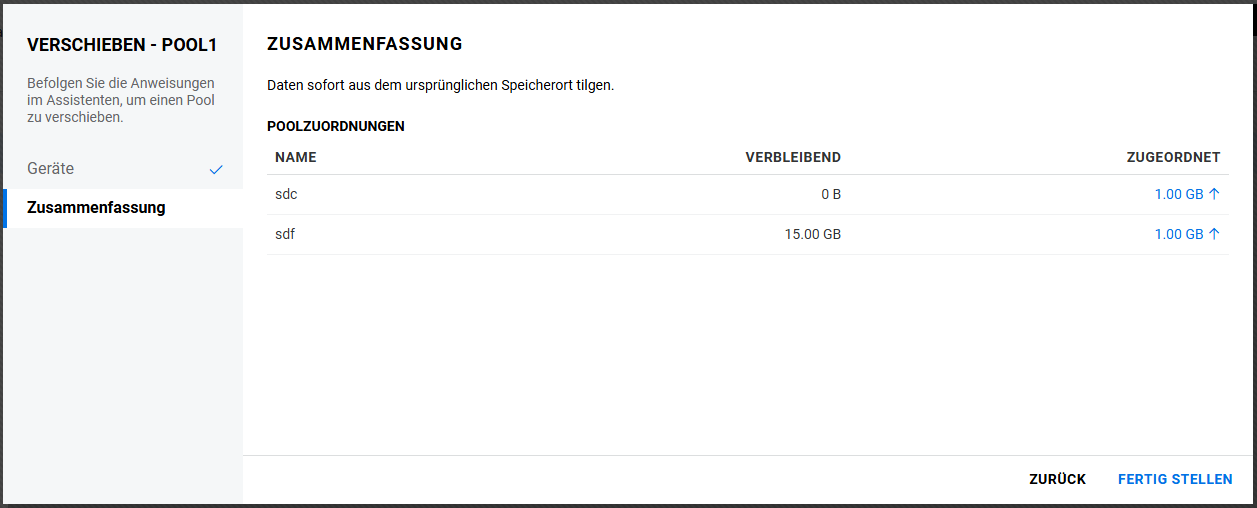

-

Überprüfen Sie die Angaben und klicken Sie auf FERTIGSTELLEN.

Nach erfolgreichem Abschluss des Vorgangs wird der Pool auf die ausgewählten Geräte verschoben.

6.8 Was passiert, wenn ich einen Pool lösche?

Durch Löschen eines Pools wird sein Anspruch auf den durch ihn belegten Speicherplatz aufgehoben, sodass dieser neu zugewiesen werden kann. Mit der Option Löschen auf der Seite Pools werden die ausgewählten Pools vom Server entfernt, einschließlich aller Mitgliedspartitionen und der darin befindlichen Daten.

NSS-Pools können gelöscht werden, um Speicherplatz für andere Pools freizugeben.

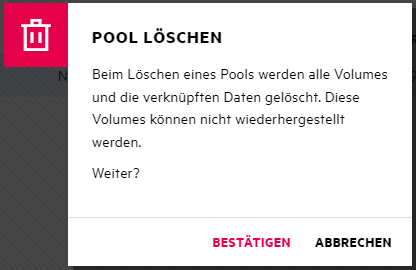

ACHTUNG:

-

Beim Löschen eines Pools werden alle darin enthaltenen Volumes und Daten gelöscht. Diese Volumes können nicht wiederhergestellt werden.

-

Wenn der Pool auf einem RAID1-Gerät erstellt wird, wird beim Löschen des Pools das RAID1-Gerät gelöscht.

6.9 Welche Voraussetzungen müssen zum Löschen eines Pools erfüllt sein?

-

Wenn der Pool in einem OES-Cluster gemeinsam genutzt wird, müssen Sie die Clusterressource offline schalten, bevor Sie versuchen, den als Cluster gruppierten Pool oder seine Clusterressource zu löschen.

-

Wenn der Pool Snapshots enthält, müssen Sie die Pool-Snapshots löschen, bevor Sie den Pool löschen.

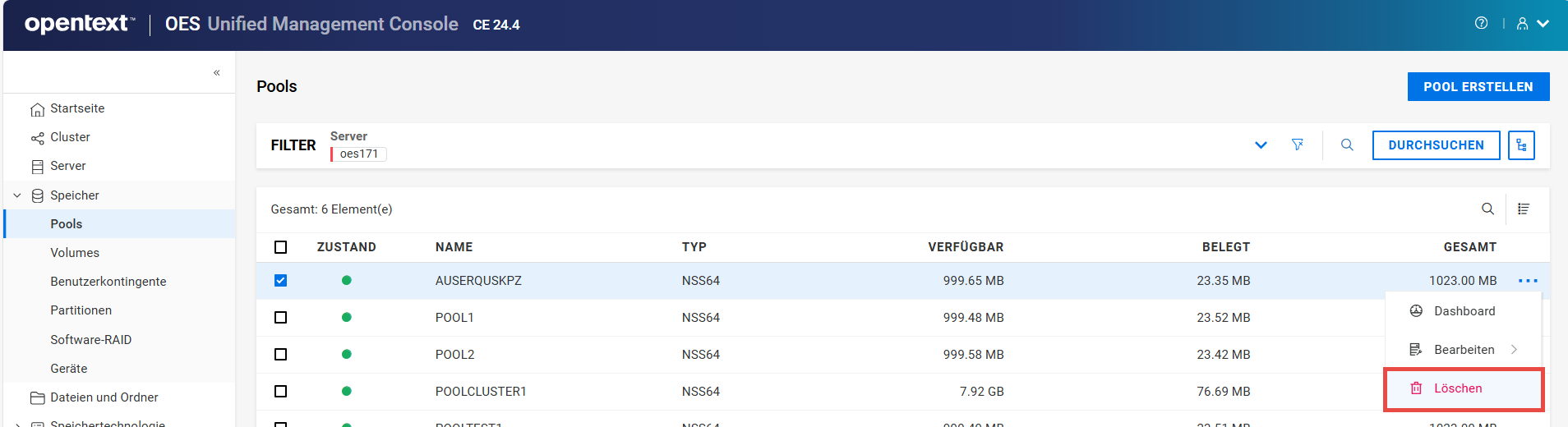

6.10 Wie lösche ich Pools?

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

und wählen Sie dann Löschen aus.

und wählen Sie dann Löschen aus.HINWEIS:Wenn Sie mehrere Pools auswählen, wird das Symbol für weitere Optionen

in der oberen rechten Ecke der Tabelle angezeigt.

in der oberen rechten Ecke der Tabelle angezeigt.

-

Klicken Sie auf BESTÄTIGEN, um den ausgewählten Pool zu löschen.

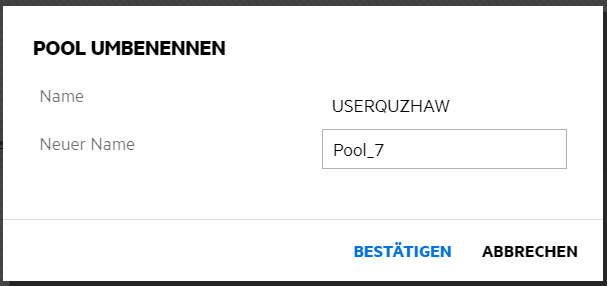

6.11 Wie benenne ich einen Pool um?

Mit der Option Umbenennen auf der Seite Pools können Sie den Namen eines Pools ändern. Sie können den Namen eines Pools ändern, zum Beispiel bei einer Änderung des Namens der mit dem Pool verknüpften Abteilung. Wenn Sie einen Pool umbenennen, muss er sich im aktiven Zustand befinden, damit eDirectory aktualisiert wird.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Bearbeiten und wählen Sie dann Umbenennen aus.

, klicken Sie auf Bearbeiten und wählen Sie dann Umbenennen aus.

-

Geben Sie den neuen Poolnamen an und klicken Sie auf BESTÄTIGEN.

Tabelle 6-1 Erforderliche Aktionen nach dem Umbenennen eines Pools

|

Gemeinsame Nutzung des Pools |

Ladezeitpunkt des Pools |

Poolzustand nach dem Umbenennen |

Erforderliche Handlung |

|---|---|---|---|

|

Nicht gemeinsam genutzt |

Automatisch geladen |

Aktiv mit deaktivierten Volumes |

Volumes des Pools mounten |

|

Nicht gemeinsam genutzt |

Nicht automatisch geladen |

Nicht aktiv |

Pool aktivieren und anschließend seine Volumes mounten |

|

Gemeinsam genutzt |

Das Laden und Entladen wird von OES Cluster Services gesteuert. Bevor Sie einen Cluster-fähigen Pool umbenennen, stellen Sie sicher, dass Sie die Poolressource offline geschaltet und den Pool mithilfe von UMC oder NSSMU anstelle des Ladeskripts aktiviert haben. Anschließend können Sie den Pool mit UMC oder NSSMU umbenennen. |

Nicht aktiv |

Poolressource online schalten, um den Pool und seine Volumes zu aktivieren. OES Cluster Services aktualisiert automatisch die Lade- und Entladeskripte der Poolressource, um die Namensänderung zu übernehmen. Außerdem ändert NSS automatisch den Namen des Poolressourcenobjekts in eDirectory. |

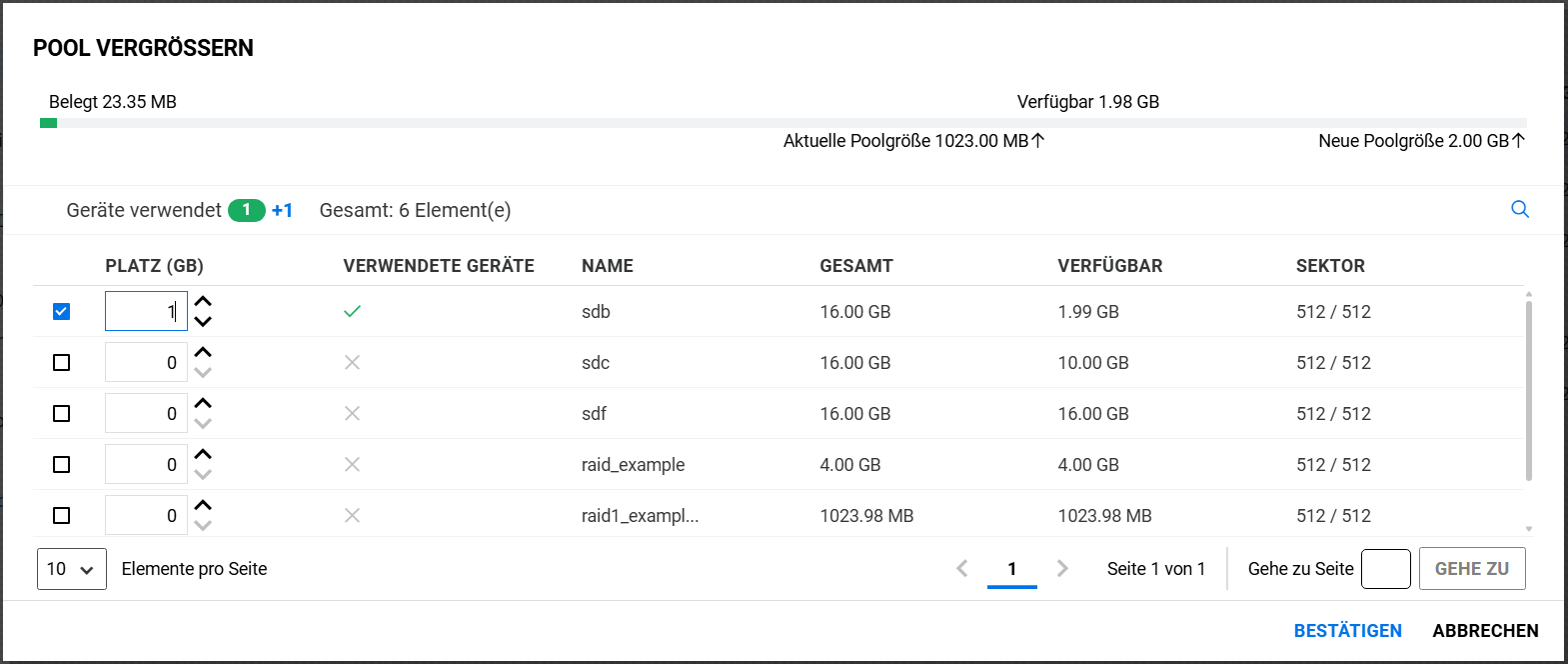

6.12 Wie kann ich die Größe eines Pools erhöhen?

Mit der Option Vergrößern auf der Seite Pools können Sie die Speicherkapazität eines ausgewählten Pools durch Hinzufügen neuer Partitionen erweitern. Sie können Speicherpools vergrößern, aber nicht verkleinern.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Bearbeiten und wählen Sie dann Vergrößern aus.

, klicken Sie auf Bearbeiten und wählen Sie dann Vergrößern aus.

-

Wählen Sie die Geräte aus und geben Sie den Speicherplatz an, der von jedem Gerät verwendet werden soll.

Nur Geräte mit freiem Speicherplatz werden aufgelistet. Wenn keine Geräte aufgelistet werden, ist kein Speicherplatz zum Vergrößern des Pools verfügbar. Klicken Sie auf Abbrechen, fügen Sie weitere Geräte zum Server hinzu oder geben Sie Speicherplatz auf den vorhandenen Geräten frei und kehren Sie dann zur Seite POOLS zurück, um den Pool zu vergrößern.

-

Klicken Sie auf BESTÄTIGEN, um den ausgewählten Pool zu vergrößern.

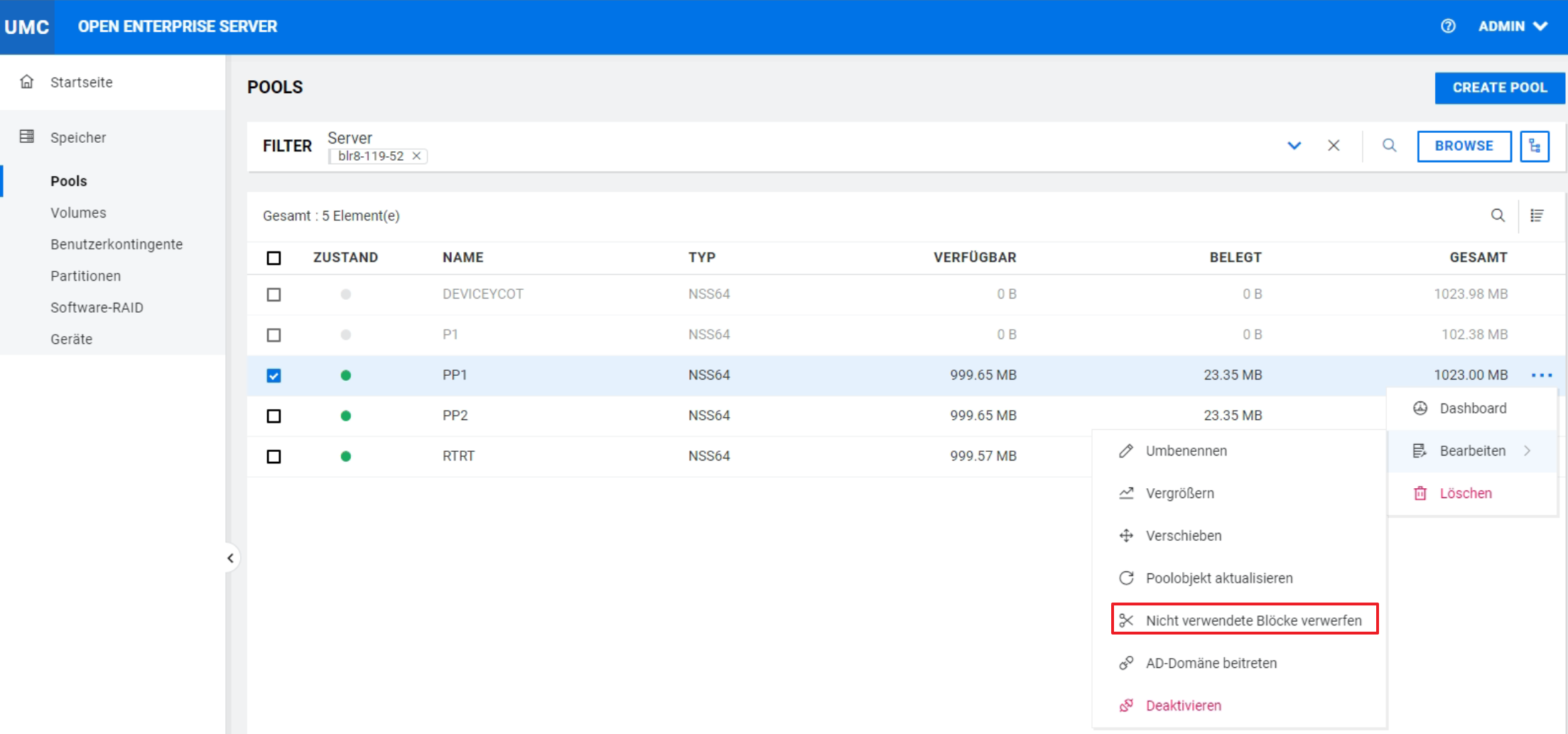

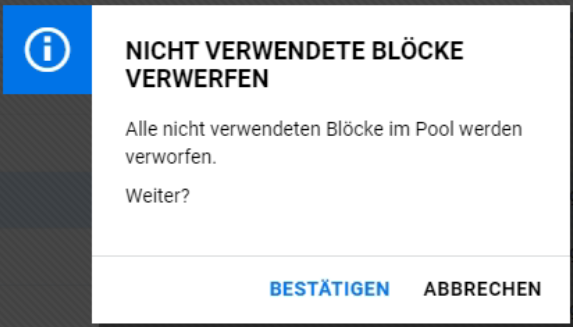

6.13 Wie kann ich nicht verwendete Blöcke in einem Pool verwerfen?

Die nicht verwendeten Blöcke im ausgewählten Pool können mit der Option Nicht verwendete Blöcke verwerfen freigegeben werden, sodass sie für die Verwendung verfügbar sind. Diese Funktionalität wird nur auf SCSI-Geräten mit schlanker Speicherzuweisung und VMware ESXi auf einem linearen Ziel unterstützt.

Tabelle 6-2 Unterstützte Umgebungen

|

Gerätetyp |

Speicherzuweisungsart |

Unterstützung im Pool |

|

|---|---|---|---|

|

SCSI-Geräte mit VMware ESXi |

Schlank („Thin“) |

|

Unterstützt |

|

SCSI-Geräte mit VMware ESXi |

|

Herkömmlich („Thick“) |

Nicht unterstützt |

|

SCSI-Geräte mit VMware ESXi |

Schlank („Thin“) |

Herkömmlich („Thick“) |

Nicht unterstützt |

|

RAID-Geräte |

Beliebiger Typ |

Beliebiger Typ |

Nicht unterstützt |

|

Pools, die Snapshots enthalten |

Beliebiger Typ |

Beliebiger Typ |

Nicht unterstützt |

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Bearbeiten und wählen Sie dann Nicht verwendete Blöcke verwerfen aus.

, klicken Sie auf Bearbeiten und wählen Sie dann Nicht verwendete Blöcke verwerfen aus.HINWEIS:Wenn Sie mehrere Pools auswählen, wird das Symbol für weitere Optionen

in der oberen rechten Ecke der Tabelle angezeigt.

in der oberen rechten Ecke der Tabelle angezeigt.

-

Klicken Sie auf BESTÄTIGEN, um die nicht verwendeten Blöcke im ausgewählten Pool zu verwerfen.

Der Prozess wird im Hintergrund ausgeführt und verwirft nicht verwendete Blöcke im ausgewählten Pool.

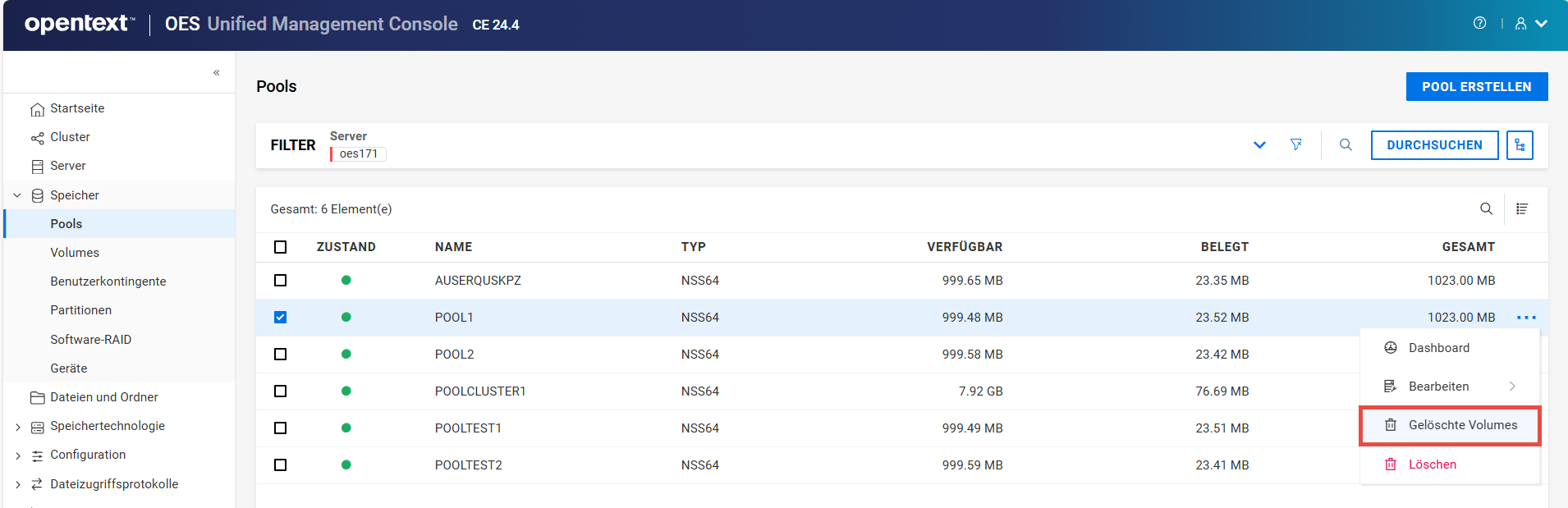

6.14 Wo befinden sich meine gelöschten Volumes? Können sie wiederhergestellt/zurückgeholt werden?

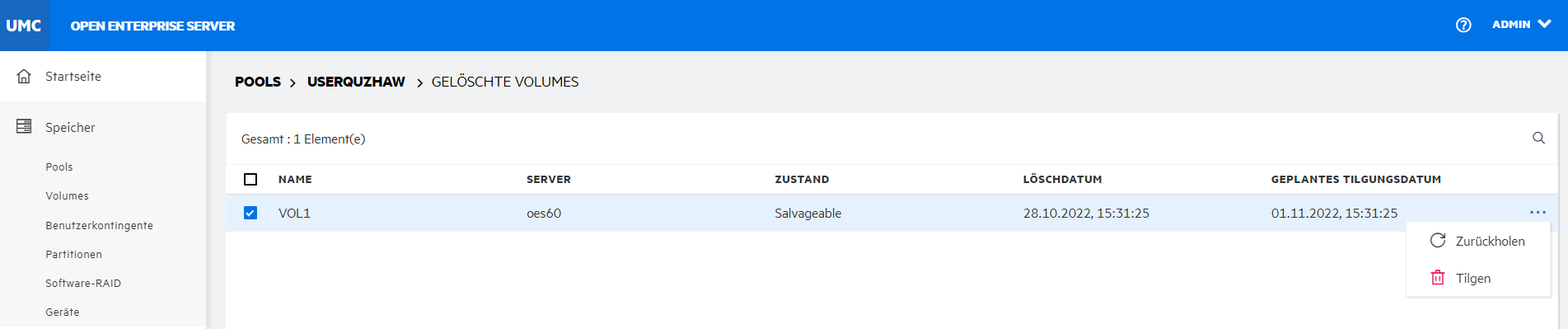

Beim Löschen eines Volumes entfernt NSS das Volume aus dem Pool. Die Option Gelöschte Volumes auf der Seite Pools zeigt eine separate Seite Gelöschte Volumes an, auf der Sie die gelöschten Volumes für den Pool tilgen oder zurückholen können. Diese Option ist nur verfügbar, wenn der ausgewählte Pool gelöschte Volumes enthält.

Während der Tilgungsverzögerung (standardmäßig vier Tage nach dem Löschen eines Volumes) können Sie gelöschte Volumes manuell tilgen, die Volumeinhalte anzeigen, Dateien vom gelöschten Volume in andere Volumes übertragen oder das gesamte Volume zurückholen. Wenn Sie ein Volume zurückholen, sind die Daten und Metadaten dieselben wie zum Zeitpunkt des Löschens. Nach Verstreichen der Tilgungsverzögerung tilgt NSS automatisch das gelöschte Volume aus dem System, sodass kein Zugriff mehr darauf möglich ist.

ACHTUNG:Wenn Sie einen vollständigen Pool löschen, werden alle zugehörigen Volumes ebenfalls gelöscht. Sie können einen gelöschten Pool oder darin enthaltene Volumes nicht wiederherstellen.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

und wählen Sie dann Gelöschte Volumes aus.

und wählen Sie dann Gelöschte Volumes aus.

-

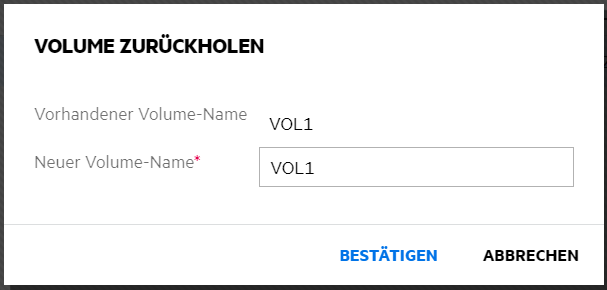

Wählen Sie das gelöschte Volume aus, klicken Sie auf die Option (...) und wählen Sie dann Zurückholen/Tilgen aus.

Zurückholen: Sie können das gelöschte Volume wiederherstellen und ihm einen neuen Namen zuweisen oder den alten Namen wiederverwenden, wenn kein anderes Volume diesen Namen verwendet.

HINWEIS:Wenn Sie ein verschlüsseltes Volume zurückholen, werden Sie zur Eingabe des zugehörigen Passworts aufgefordert.

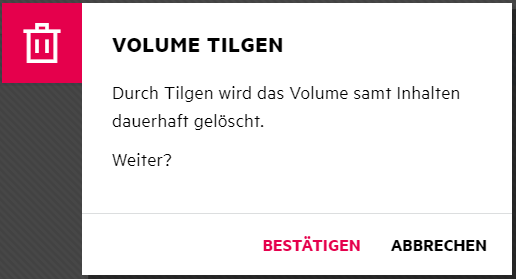

Tilgen: Sie können ein oder mehrere gelöschte Volumes manuell löschen. Diese Volumes können dann nicht mehr zurückgeholt oder wiederhergestellt werden.

-

Klicken Sie auf BESTÄTIGEN, um den ausgewählten Vorgang abzuschließen.

6.15 Welche Voraussetzungen müssen AD-Benutzer für den Zugriff auf NSS-Daten erfüllen?

-

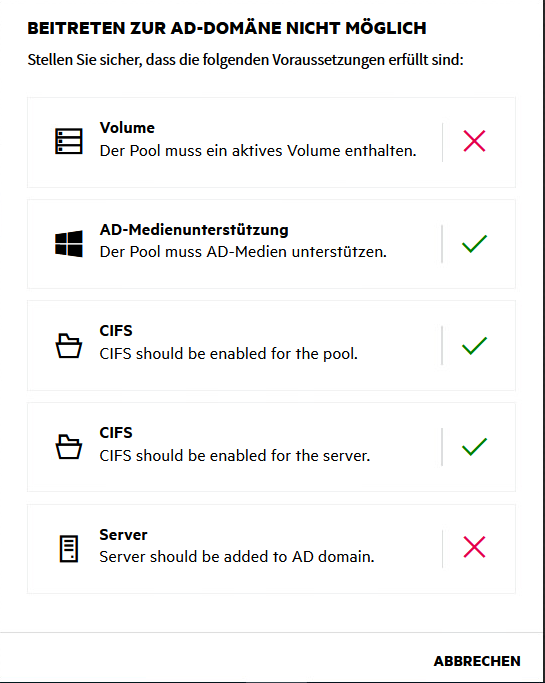

Der Pool muss mindestens ein aktives Volume enthalten.

-

Der Pool muss AD-Medien unterstützen.

-

Der CIFS-Dienst muss im Pool konfiguriert und betriebsbereit sein.

-

Der CIFS-Dienst muss auf dem OES-Server konfiguriert und betriebsbereit sein.

-

Der Server muss zur AD-Domäne hinzugefügt worden sein.

6.16 Ich bin ein AD-Benutzer. Wie greife ich auf NSS-Daten zu?

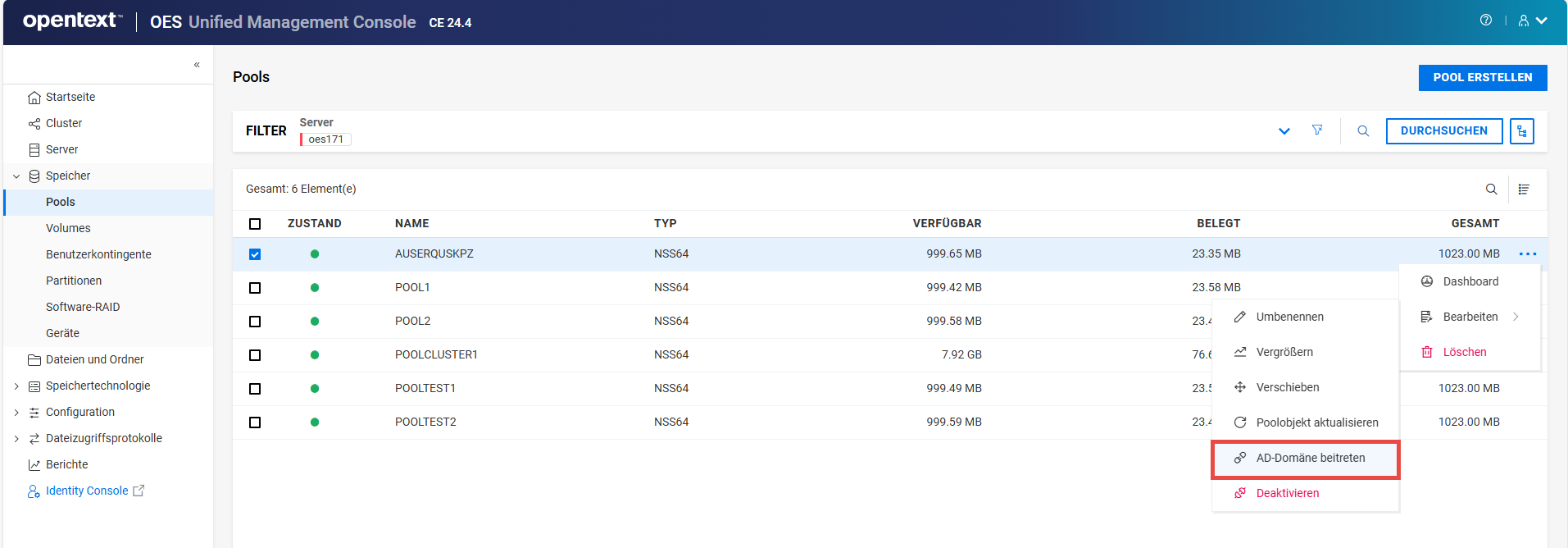

Active Directory (AD)-Benutzer sind Windows-Benutzer, die über das CIFS-Protokoll auf NSS-Volumes auf OES-Servern zugreifen und diese verwalten. AD-Benutzer und -Gruppen müssen nicht zu eDirectory verschoben werden, da sowohl AD- als auch eDirectory-Benutzer gleichzeitig auf NSS-Ressourcen zugreifen können.

HINWEIS:Stellen Sie sicher, dass der angemeldete Benutzer über ausreichende Rechte verfügt, um das Objekt im jeweiligen Container in AD zu erstellen, bevor Sie einen Pool zu einer AD-Domäne hinzufügen.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

und wählen Sie dann AD-Domäne beitreten aus.

und wählen Sie dann AD-Domäne beitreten aus.HINWEIS:Die Option AD-Domäne beitreten ist nur verfügbar, wenn der ausgewählte Pool AD-fähig ist.

HINWEIS:Wenn eine der Voraussetzungen für den Beitritt zur AD-Domäne nicht erfüllt ist, wird dies durch Anzeige der Seite BEITRETEN ZUR AD-DOMÄNE NICHT MÖGLICH gemeldet. Klicken Sie auf ABBRECHEN, stellen Sie sicher, dass die Voraussetzungen erfüllt sind, und führen Sie dann auf der Seite POOLS die Aktion zum Beitreten der AD-Domänen aus. Weitere Informationen hierzu finden Sie in Welche Voraussetzungen müssen AD-Benutzer für den Zugriff auf NSS-Daten erfüllen?.

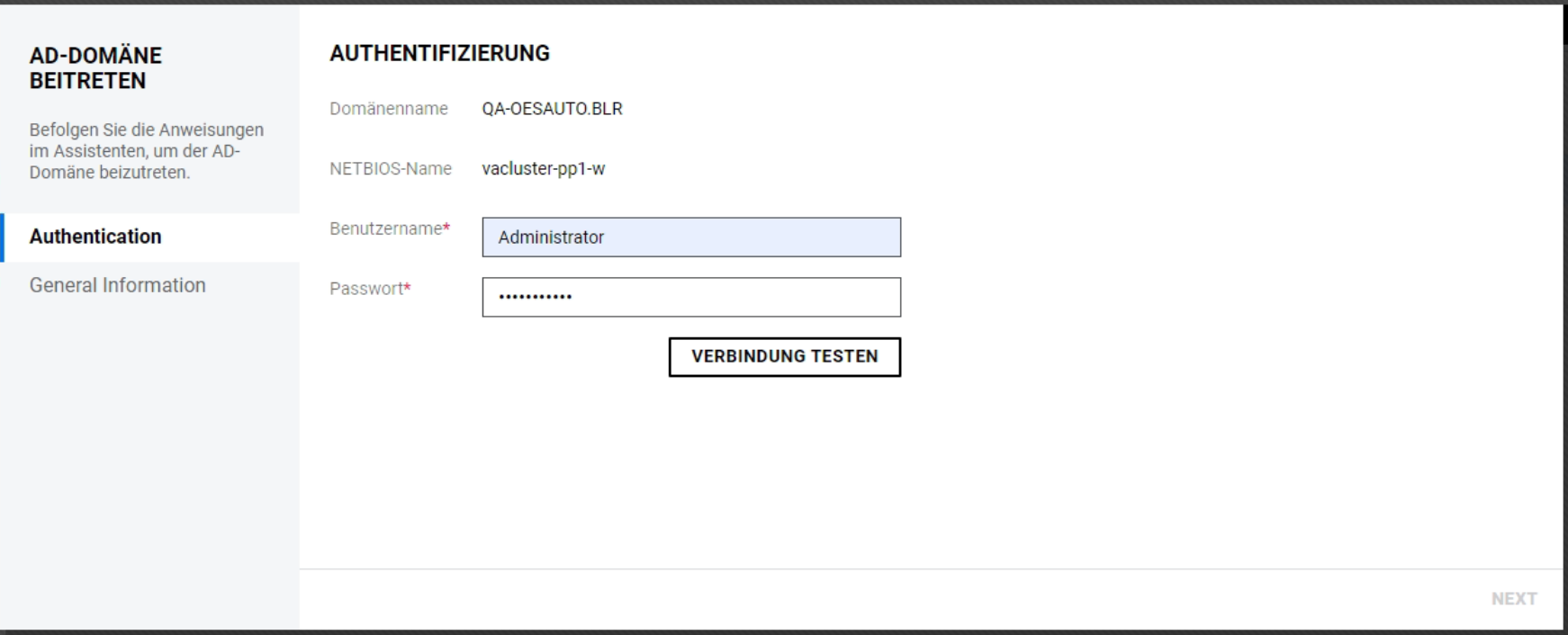

-

Geben Sie auf der Seite AUTHENTIFIZIERUNG die entsprechenden Werte für Benutzername und Passwort des AD-Benutzers an und klicken Sie auf VERBINDUNG TESTEN.

Die Existenz des Benutzers in der AD-Datenbank wird überprüft. Klicken Sie nach der erfolgreichen Überprüfung der Domäne auf WEITER.

-

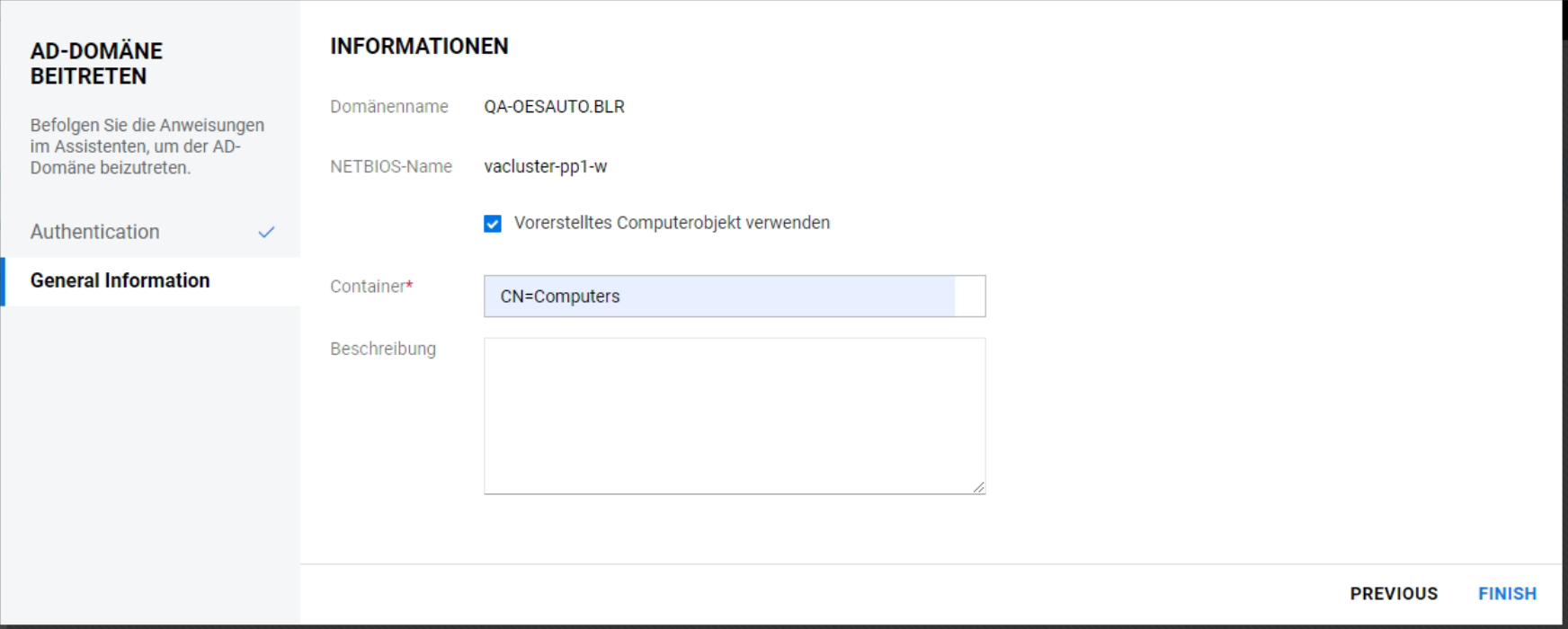

Befolgen Sie die Schritte zum Auswählen oder Erstellen eines Objekts.

-

So wählen Sie ein bereits vorhandenes Objekt in Active Directory aus:

Wenn für den Server bereits ein Computerobjekt in Active Directory vorhanden ist, befolgen Sie diese Schritte, um das Objekt auszuwählen.

-

Aktivieren Sie das Kontrollkästchen Vorerstelltes Computerobjekt verwenden.

-

Geben Sie den Namen für den Container an.

-

Geben Sie die Beschreibungsdetails an und klicken Sie dann auf FERTIGSTELLEN.

Alternativ:

-

-

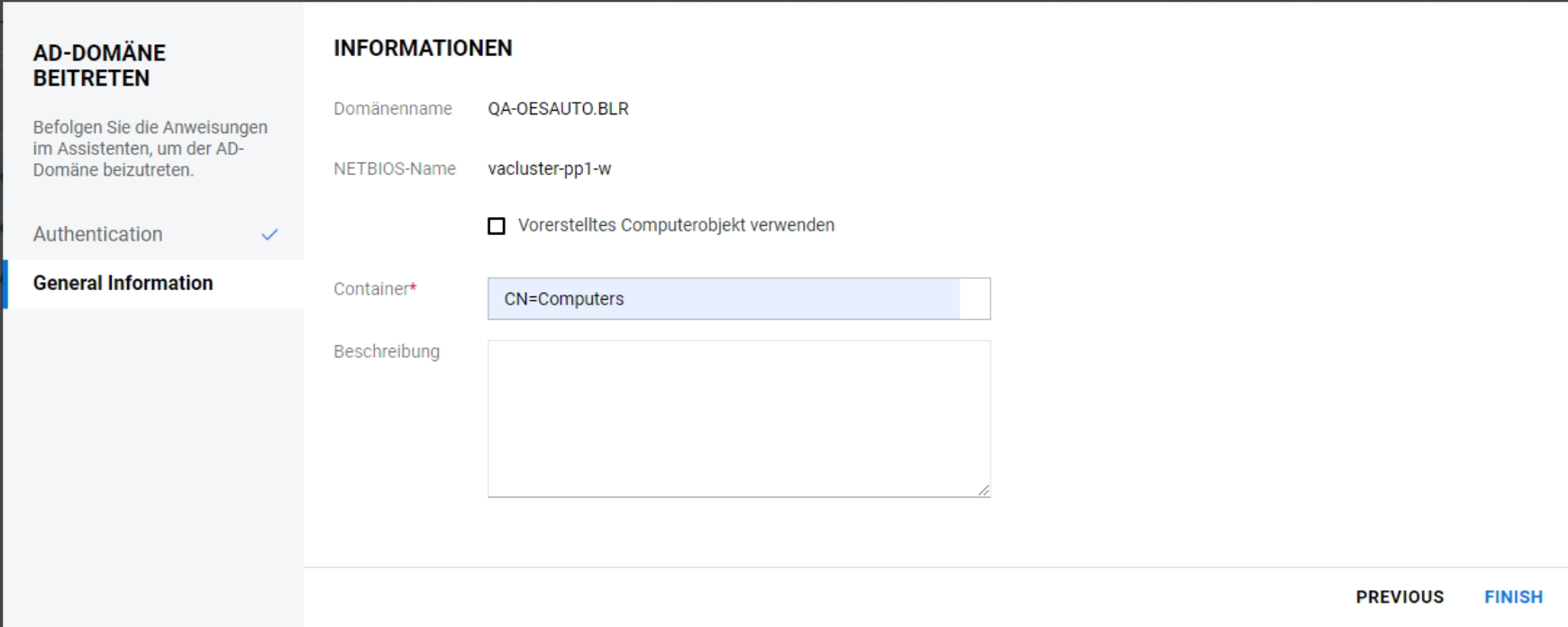

So erstellen Sie ein neues Objekt in Active Directory:

Wenn in Active Directory für den Server kein Computerobjekt erstellt wurde, führen Sie die Schritte zum Erstellen eines Objekts aus.

HINWEIS:: Stellen Sie sicher, dass Sie das Kontrollkästchen „Vorerstelltes Computerobjekt verwenden“ deaktivieren.

-

Geben Sie den Namen für den Container an.

-

Geben Sie die Beschreibungsdetails an und klicken Sie dann auf FERTIGSTELLEN.

Nach erfolgreichem Abschluss des Prozesses haben die AD-Benutzer Zugriff auf die NSS-Volumes.

-

-

6.17 Das eDirectory-Poolobjekt ist beschädigt. Wie kann ich es wiederherstellen?

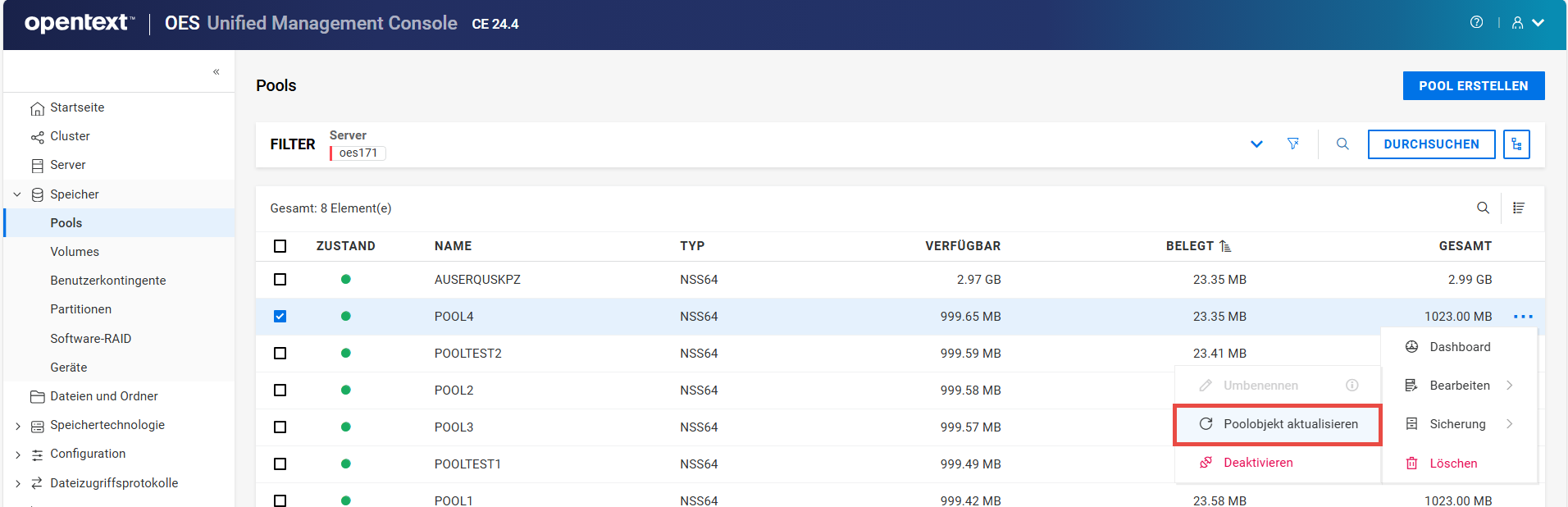

Mit der Option Poolobjekt aktualisieren auf der Seite Pools können Sie das eDirectory-Poolobjekt hinzufügen oder aktualisieren. Wenn das Poolobjekt bereits vorhanden ist, stellt NSS zwei Optionen zur Auswahl: das vorhandene Objekt zu löschen und zu ersetzen oder das vorhandene Objekt zu erhalten.

HINWEIS:Das Aktualisieren des eDirectory-Poolobjekts ist ein Wiederherstellungsprozess und nur erforderlich, wenn das Poolobjekt verloren geht oder beschädigt oder gelöscht wird.

Aktualisieren Sie das eDirectory-Objekt, nachdem Sie Poolparameter geändert oder das Objekt umbenannt haben.

Weitere Informationen zu eDirectory finden Sie in der eDirectory 9.2-Dokumentation.

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Bearbeiten und wählen Sie dann Poolobjekt aktualisieren aus.

, klicken Sie auf Bearbeiten und wählen Sie dann Poolobjekt aktualisieren aus.

-

Klicken Sie auf BESTÄTIGEN, um die Poolobjekte für den ausgewählten Pool zu aktualisieren.

Wenn das Poolobjekt nicht vorhanden ist, fügt NSS es auf derselben Kontextebene wie der Server hinzu.

7.0 Verwalten von Volume-Aufträgen

In diesem Kapitel werden die Verfahren zum Überwachen und Verwalten von DFS-Aufträgen beschrieben.

Sie können den Status aller aktiven Aufträge zum Verschieben und Teilen und der kürzlich abgeschlossenen Aufträge überwachen, die für einen ausgewählten Server initiiert wurden. Darüber hinaus haben Sie die Möglichkeit, einen Auftrag je nach Status anzuhalten, fortzusetzen, sofort zu starten, neu zu planen, zu beenden oder abzubrechen.

HINWEIS:Um auf DFS-Aufträge zuzugreifen, melden Sie sich mit einem Administrator-Berechtigungsnachweis bei UMC an und klicken Sie dann auf Speicher > Volumes > Aufträge.

7.1 Wie kann ich eine Liste der DFS-Aufträge anzeigen?

Um die Aufträge zum Verschieben und Teilen anzuzeigen, klicken Sie auf Speicher > Volumes > Aufträge, suchen Sie nach einem Server und wählen Sie ihn aus. Die folgenden Informationen werden angezeigt:

Tabelle 7-1 DFS-Aufträge

|

Spaltenname |

Beschreibung |

|---|---|

|

Quelle |

Zeigt den Namen des Ursprungs-Volumes an, z. B. VOL1:, oder bei Aufträgen zum Teilen von Volumes den Pfad zum Ordner im Ursprungs-Volume, z. B. VOL2:beta/dev. |

|

Status (Farbcodierung) |

Zeigt den aktuellen Status des Auftrags an. |

|

Grün |

Abgeschlossen: Die Aufträge sind abgeschlossen. Abgeschlossene Aufträge verbleiben sieben Tage im Statusbericht. Wenn ein Auftrag den Status Abgeschlossen erreicht, verbleiben keine Dateien mehr im Ursprungs-Volume oder unterhalb des DFS-Verknüpfungspunkts im Ursprungs-Volume. |

|

Blau |

Wird verarbeitet: Die Daten werden aktiv vom Ursprungs-Volume zum Ziel übertragen. Der Fortschritt des Vorgangs wird als Prozentwert angegeben. |

|

Orange |

Ausgesetzt: Der Auftrag reagiert nicht und es ist ein Eingreifen des Administrators erforderlich. |

|

Rot |

Fehlgeschlagen: Der Auftrag ist fehlgeschlagen. |

|

Pause: Der Auftrag wurde manuell angehalten. Er kann fortgesetzt oder gelöscht werden. |

|

Geplant: Die Ausführung des Auftrags ist für ein bestimmtes Datum und eine bestimmte Uhrzeit geplant. |

|

Fehler bei Bereinigung: DFS war nicht in der Lage, die Dateien aus dem Ursprungs-Volume zu löschen, nachdem die Daten zum Zielvolume übertragen wurden. Dies kann unter anderem daran liegen, dass die Dateien bei Starten der Bereinigung verwendet wurden.

|

|

Dateien übersprungen: Dateien, die zum Zeitpunkt der Datenübertragung verwendet wurden und nicht zum Ziel kopiert werden konnten. |

|

Abgebrochen: Löscht den Auftrag. |

|

Typ |

Gibt an, ob es sich bei dem Auftrag um einen Auftrag zum Verschieben oder einen Auftrag zum Teilen handelt. |

|

ID |

Eine eindeutige ID, die automatisch generiert und dem Auftrag zugewiesen wurde. |

|

Server |

Die Server, auf denen die Aufträge zum Verschieben und Teilen angezeigt werden. |

|

Geplanter Zeitpunkt |

Zeitpunkt (Datum und Uhrzeit), zu dem der Auftrag ausgeführt werden soll. |

7.2 Welche Voraussetzungen müssen zum Verschieben oder Teilen von Aufträgen erfüllt sein?

-

DFS-Verwaltungskontext: Stellen Sie sicher, dass ein DFS-Verwaltungskontext eingerichtet ist, der sowohl Ursprungs- als auch Zielserver enthält.

-

DFS-Reproduktions-Service: Stellen Sie sicher, dass der DFS-Reproduktions-Service für den Verwaltungskontext synchronisiert ist und ausgeführt wird.

-

NCP- und SMS-Services: Stellen Sie sicher, dass die NCP- und SMS-Services sowohl auf dem Ursprungs- als auch auf dem Zielserver installiert sind und ausgeführt werden.

-

Gelöschte Dateien: Wenn auf dem Ursprungs-Volume gelöschte Dateien vorhanden sind, die zum Ziel übertragen werden müssen, holen Sie diese gelöschten Dateien zurück, bevor Sie den Vorgang starten.

-

Speicherplatz auf dem Zielvolume: Stellen Sie sicher, dass auf dem Zielvolume genügend freier Speicherplatz für die zu übertragenden Daten vorhanden ist.

-

Verwaltungsrechte: Wenn Sie das Volume in einen Pool auf einem anderen Server verschieben, stellen Sie sicher, dass Verwaltungsrechte auf dem Zielserver verfügbar sind.

-

SLP-Registrierung: Stellen Sie sicher, dass der Zielserver für den Dienst smdrd registriert ist und dass SLP betriebsbereit ist.

7.3 Wie führe ich einen Auftrag zum Verschieben aus?

Ein Auftrag zum Verschieben überträgt die Dateistruktur, die Daten und die Dateisystem-Trustee-Rechte von einem NSS-Ursprungs-Volume zu einem NSS-Zielvolume innerhalb desselben DFS-Verwaltungskontexts.

Stellen Sie vor Beginn sicher, dass die Voraussetzungen erfüllt sind.

-

Melden Sie sich mit einem Administrator-Berechtigungsnachweis bei UMC an.

-

Klicken Sie auf Speicher > Volumes.

-

Suchen Sie den Server, der das zu verschiebende NSS-Volume enthält, und wählen Sie ihn aus.

-

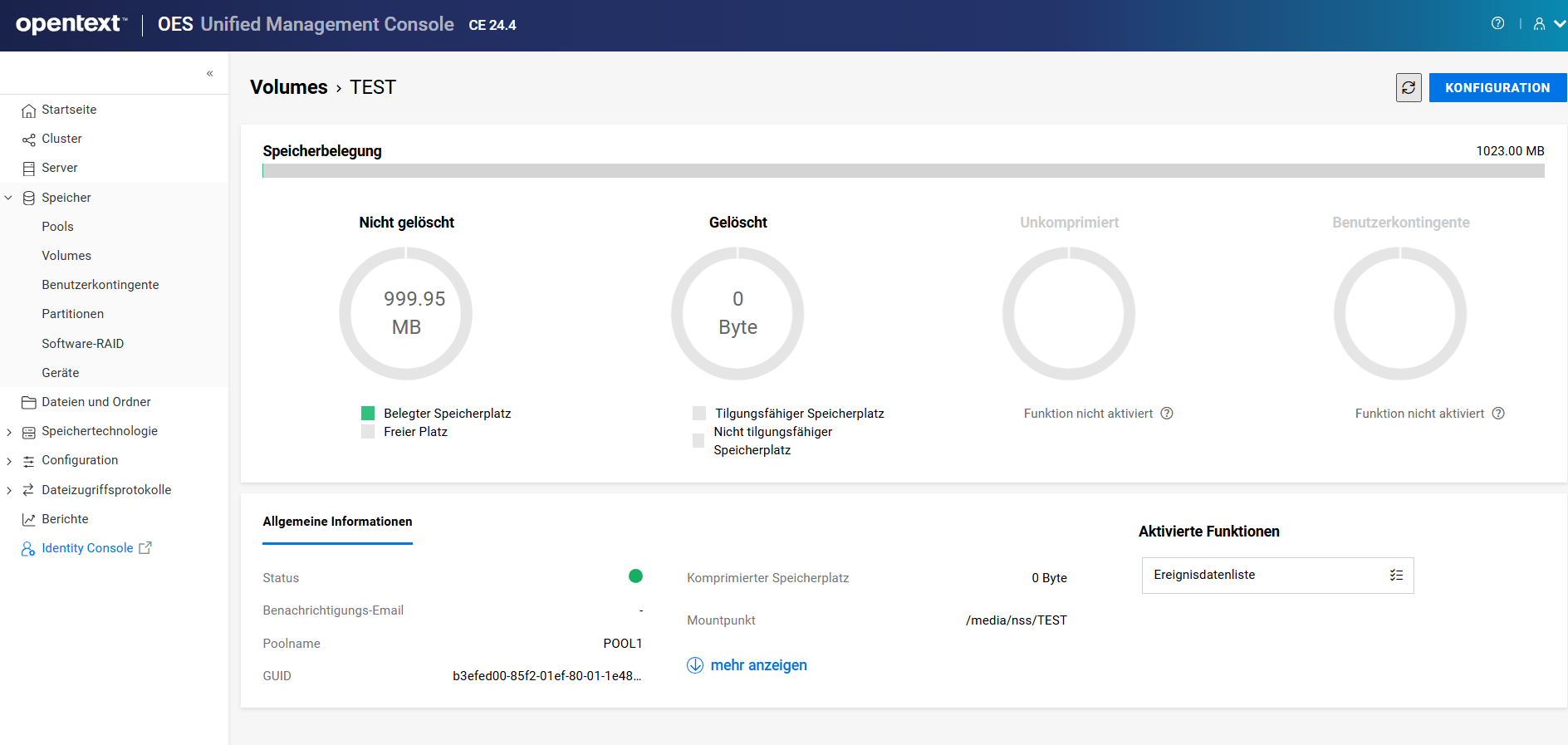

Wählen Sie in der Liste Volumes die Volumes aus, die Sie verschieben möchten, und klicken Sie auf Verschieben.

-

Wählen Sie das Zielvolume aus, zu dem die Daten übertragen werden sollen.

Die Trustee-Rechte des Ursprungs-Volumes werden automatisch auf das Zielvolume angewendet.

-

Wählen Sie Jetzt starten, um die Datenübertragung zu starten. Es kann einige Sekunden dauern, bis der Auftrag gestartet und der Status in „Geplant“ geändert wird. Während dieses Prozesses ist von Ihrer Seite aus keine Aktion erforderlich.

Alternativ:

Alternativ können Sie ein Datum und eine Uhrzeit angeben, um die Übertragung für einen späteren Zeitpunkt zu planen.

HINWEIS:Stellen Sie sicher, dass die Volumes zum Zeitpunkt der geplanten Übertragung aktiv sind.

-

Zeigt eine Zusammenfassung des Auftrags zum Verschieben an. Überprüfen Sie sie und klicken Sie auf Fertigstellen.

Die Datenübertragung kann je nach zu verschiebendem Datenvolumen zwischen einigen Minuten und mehreren Stunden dauern.

7.4 Wie führe ich einen Auftrag zum Teilen durch?

Ein Auftrag zum Teilen überträgt einen Teil der Dateistruktur, Daten und Dateisystem-Trustee-Rechte von einem NSS-Ursprungs-Volume zu einem NSS-Zielvolume innerhalb desselben DFS-Verwaltungskontexts.

Stellen Sie vor Beginn sicher, dass die Voraussetzungen erfüllt sind.

-

Melden Sie sich mit einem Administrator-Berechtigungsnachweis bei UMC an.

-

Klicken Sie auf Speicher > Volumes.

-

Suchen Sie den Server, der das zu teilende NSS-Volume enthält, und wählen Sie ihn aus.

-

Wählen Sie in der Liste Volumes die Volumes aus, die Sie teilen möchten, und klicken Sie auf Teilen.

-

Wählen Sie den Ordner aus, in dem sich die DFS-Verknüpfung befinden soll.

Alle Daten unterhalb dieses Ordners werden zum Zielvolume verschoben.

-

Wählen Sie das Zielvolume aus, zu dem die Daten übertragen werden sollen.

Die Trustee-Rechte des Ursprungs-Volumes werden automatisch auf das Zielvolume angewendet.

-

Wählen Sie Jetzt starten, um die Datenübertragung zu starten. Es kann einige Sekunden dauern, bis der Auftrag gestartet und der Status in „Geplant“ geändert wird. Während dieses Prozesses ist von Ihrer Seite aus keine Aktion erforderlich.

Alternativ:

Alternativ können Sie ein Datum und eine Uhrzeit angeben, um die Übertragung für einen späteren Zeitpunkt zu planen.

HINWEIS:Stellen Sie sicher, dass die Volumes zum Zeitpunkt der geplanten Übertragung aktiv sind.

-

Zeigt eine Zusammenfassung des Auftrags zum Teilen an. Überprüfen Sie sie und klicken Sie auf Fertigstellen.

Die Datenübertragung kann je nach zu verschiebendem Datenvolumen zwischen einigen Minuten und mehreren Stunden dauern.

7.5 Was passiert, wenn Aufträge angehalten werden?

Ein angehaltenter Auftrag bleibt pausiert, bis er manuell fortgesetzt oder gelöscht wird. Nur Aufträge, die derzeit verarbeitet werden, geplant oder unterbrochen sind, können angehalten werden. Sie können einen Auftrag zum Verschieben oder Teilen anhalten, um die Ausführung eines anderen Auftrags zu ermöglichen oder um die Auslastung des Systems oder Netzwerks zu verringern.

Wählen Sie einen oder mehrere aktive Aufträge aus, klicken Sie auf Pause und geben Sie anschließend einen Kommentar ein, der im Statusbericht angezeigt werden soll.

7.6 Was passiert beim Fortsetzen eines Auftrags?

Beim Fortsetzen wird der Auftrag an der Stelle fortgeführt, an der er angehalten wurde. Die Datenübertragung wird je nach Auftragstyp fortgesetzt.

WICHTIG:Abgeschlossene, fehlgeschlagene oder gelöschte Aufträge können nicht fortgesetzt werden.

Wählen Sie einen oder mehrere angehaltene Aufträge aus und klicken Sie auf Fortsetzen, um den Auftrag abzuschließen.

7.7 Wie behandle ich Dateien, die von Aufträgen zum Verschieben oder Teilen übersprungen wurden?

Für einen Auftrag zum Verschieben oder Teilen wird der Status Dateien übersprungen angezeigt, wenn einige Dateien nicht verschoben wurden, weil sie zum Zeitpunkt des Versuchs von DFS, sie zum Zielvolume zu kopieren, verwendet wurden.

Übersprungene Dateien anzeigen:

-

Melden Sie sich mit einem Administrator-Berechtigungsnachweis bei UMC an.

-

Klicken Sie auf Speicher > Volumes > Aufträge.

-

Suchen Sie den Server, der die Aufträge zum Verschieben oder Teilen enthält, und wählen Sie ihn aus.

Aufträge mit dem Status Abgeschlossen, Fehlgeschlagen oder Abgebrochen verbleiben nur sieben Tage lang im Statusbericht.

-

Wählen Sie Aufträge mit dem Status Dateien übersprungen aus und klicken Sie dann auf Übersprungene Dateien anzeigen, um die Dateien anzuzeigen, die nicht zum Zielvolume übertragen wurden.

Spaltenname

Beschreibung

Name

Name der Datei, die nicht zum Zielvolume übertragen wurde.

Typ

Das Format der Datei.

Pfad

Der Speicherort der Datei im Ursprungs-Volume.

Übertragung übersprungener Dateien wiederholen

Um die übersprungenen Dateien zu kopieren, klicken Sie auf Wiederholen.

Sie müssen die Wiederholungsaktion manuell auslösen, um die Dateien zu übertragen. Wenn die Dateien immer noch verwendet werden, kehrt DFS in den Status Dateien übersprungen zurück.

Fertig stellen

Um den Auftrag abzuschließen und die Dateien zu überspringen, die nicht vom Ursprungs-Volume übertragen wurden, klicken Sie auf Fertig stellen.

Das Ursprungs-Volume wird nach Abschluss des Auftrags gelöscht und auf die übersprungenen Dateien kann nicht mehr zugegriffen werden. Bevor Sie auf Fertig stellen klicken, übertragen Sie alle übersprungenen Dateien manuell zum Zielvolume.

7.8 Wie kann ich Aufträge abbrechen oder löschen?

Ein Auftrag kann bis zu einem bestimmten Punkt während des Verschiebens oder Teilens abgebrochen werden. Wenn Daten über einen bestimmten Punkt hinaus übertragen wurden, gibt DFS eine Fehlermeldung zurück und verhindert, dass der Auftrag abgebrochen wird. Nachdem der Abbruchbefehl initiiert wurde, wartet UMC auf den nächsten geeigneten Punkt, um den Auftrag zu stoppen.

Wenn beispielsweise eine große Datei übertragen wird, wartet UMC, bis die Übertragung dieser Datei abgeschlossen ist, bevor der Auftrag abgebrochen wird.

Die Daten im Ursprungs-Volume bleiben unverändert. Es wird jedoch empfohlen, alle Daten, die zum Zielvolume übertragen wurden, manuell zu bereinigen.

Wählen Sie einen oder mehrere Aufträge aus und klicken Sie auf Abbrechen, um den Abbruch des Auftrags zu initiieren.

HINWEIS:Wenn Sie einen Auftrag abbrechen, müssen Sie einen neuen Auftrag initiieren, da partielle Datenübertragungen nicht unterstützt werden.

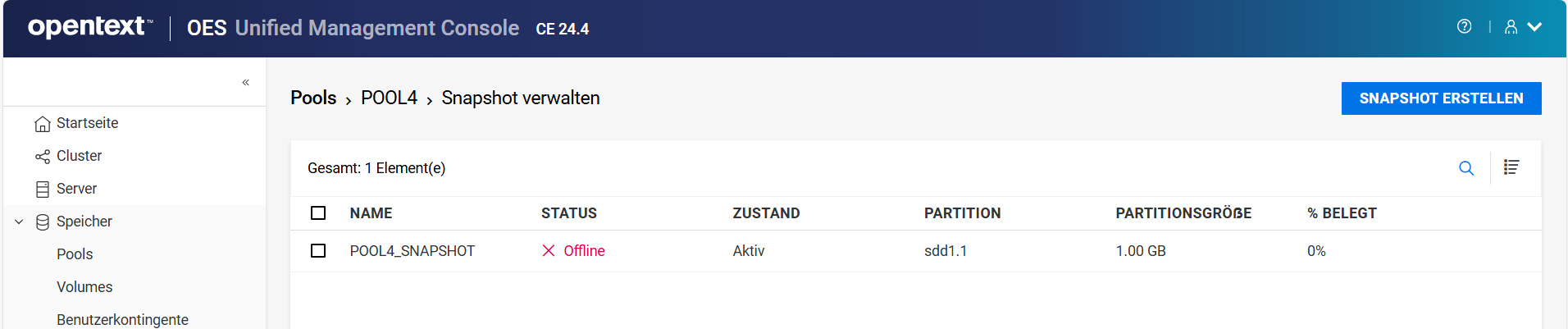

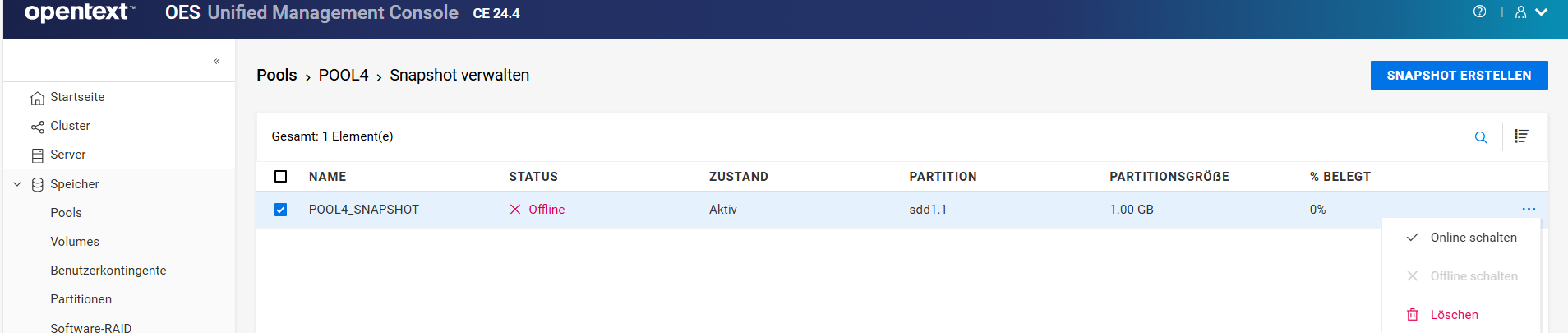

8.0 Verwalten von Pool-Snapshots

Dieser Abschnitt beschreibt das Verfahren zum Erstellen und Verwalten von Pool-Snapshots auf einem Server.

HINWEIS:Der Status eines Snapshots ist normalerweise „Offline, und sein Zustand „Aktiv“.

Abbildung 8-1 Snapshot

8.1 Was ist ein Pool-Snapshot?

Ein Pool-Snapshot ist eine Metadatenkopie eines Pools zu einem bestimmten Zeitpunkt. Ein Pool-Snapshot verbessert die Sicherungs- und Wiederherstellungsdienste, indem er Zeit spart.

8.2 Welche Voraussetzungen müssen zum Erstellen eines Pool-Snapshots erfüllt sein?

-

Der Pool, für den Sie ein Snapshot erstellen möchten, muss bereits vorhanden und aktiv sein.

-

Auf einem Gerät muss freier Speicherplatz verfügbar sein, um es als Speicherpartition verwenden zu können.

-

Pool-Snapshots werden für gemeinsam genutzte NSS-Pools nicht unterstützt.

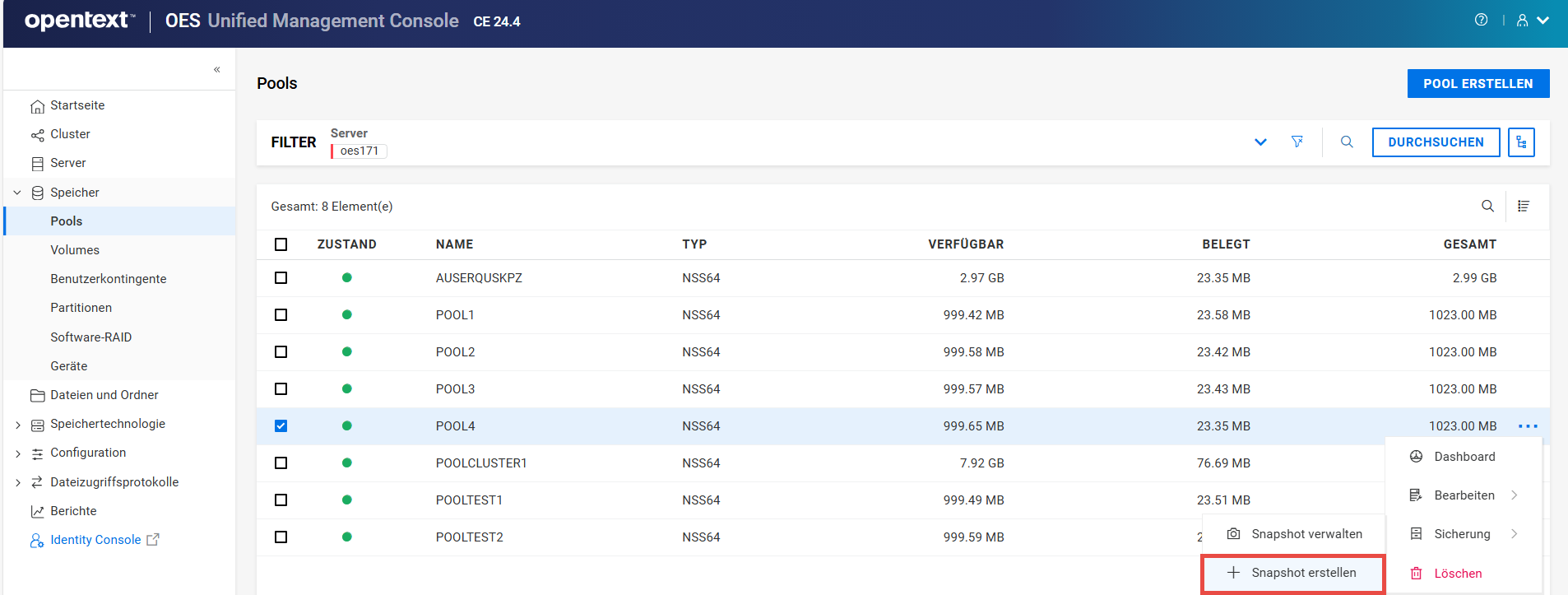

8.3 Wie erstelle ich einen Pool-Snapshot?

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Sicherung und wählen Sie dann Snapshot erstellen aus.

, klicken Sie auf Sicherung und wählen Sie dann Snapshot erstellen aus.

HINWEIS:Das Erstellen eines Snapshots eines Pool-Snapshots wird nicht unterstützt. Wenn der ausgewählte Pool ein Pool-Snapshot ist, ist die Option Snapshot erstellen nicht verfügbar.

Wenn Sie einen Snapshot erstellen, müssen sowohl der ursprüngliche Pool als auch der Pool, in dem der Snapshot gespeichert wird, aktiv sein.

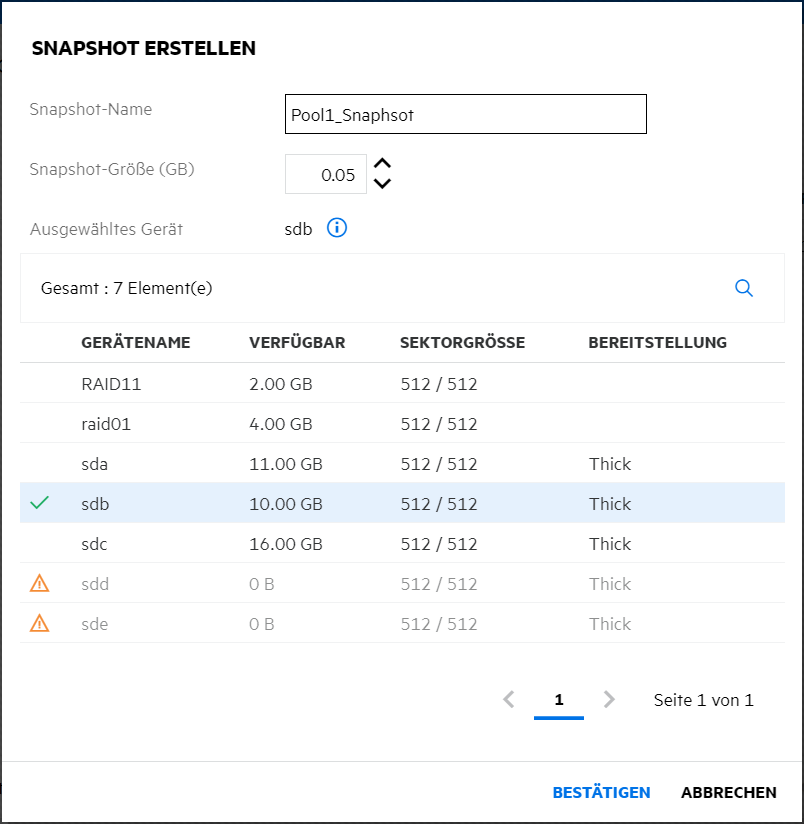

-

Geben Sie unter Snapshot-Name einen Namen ein, wählen Sie die Snapshot-Größe aus, wählen Sie das Gerät aus der Liste aus und klicken Sie dann auf BESTÄTIGEN.

Die Mindestgröße für einen Snapshot beträgt 50 MB. Der neu erstellte Snapshot wird in der Snapshot-Liste mit dem Status „Offline“ angezeigt. Zur Wiederherstellung wird dieser Snapshot online geschaltet und über die Poolliste aufgerufen.

8.4 Wie kann ich die Pool-Snapshots auflisten?

-

Klicken Sie in UMC auf

Speicher > Pools.

Speicher > Pools. -

Suchen Sie die Server oder wählen Sie sie durch Durchsuchen aus, um die mit den Servern verknüpften Pools aufzulisten.

-

Wählen Sie den Pool aus, klicken Sie auf das Symbol für weitere Optionen

, klicken Sie auf Sicherung und wählen Sie dann Snapshot verwalten aus.

, klicken Sie auf Sicherung und wählen Sie dann Snapshot verwalten aus.

-

Wählen Sie den Snapshot aus, klicken Sie auf das Symbol für weitere Optionen

und wählen Sie dann die erforderliche Aktion aus.

und wählen Sie dann die erforderliche Aktion aus.HINWEIS:Wenn Sie mehrere Snapshots auswählen, wird das Symbol für weitere Optionen

in der oberen rechten Ecke der Tabelle angezeigt.

in der oberen rechten Ecke der Tabelle angezeigt.

-

Online schalten: Mit dieser Option wird der ausgewählte Pool-Snapshot online geschaltet, sodass Sie auf die Daten im Snapshot zugreifen können, um sie abzurufen und zu sichern. Nachdem der Pool-Snapshot online geschaltet wurde, wird er in der Poolliste angezeigt, und seine Snapshot-Volumes werden in der Volume-Liste angezeigt.

-

Offline schalten: Diese Aktion führt dazu, dass über die Poolliste nicht mehr auf die ausgewählten Pool-Snapshots und deren zugehörigen Volumes zugegriffen werden kann. Die Daten in den Volumes werden mit dieser Aktion nicht gelöscht.

-

Löschen: Mit dieser Option werden die ausgewählten Pool-Snapshots dauerhaft vom Server gelöscht.

-

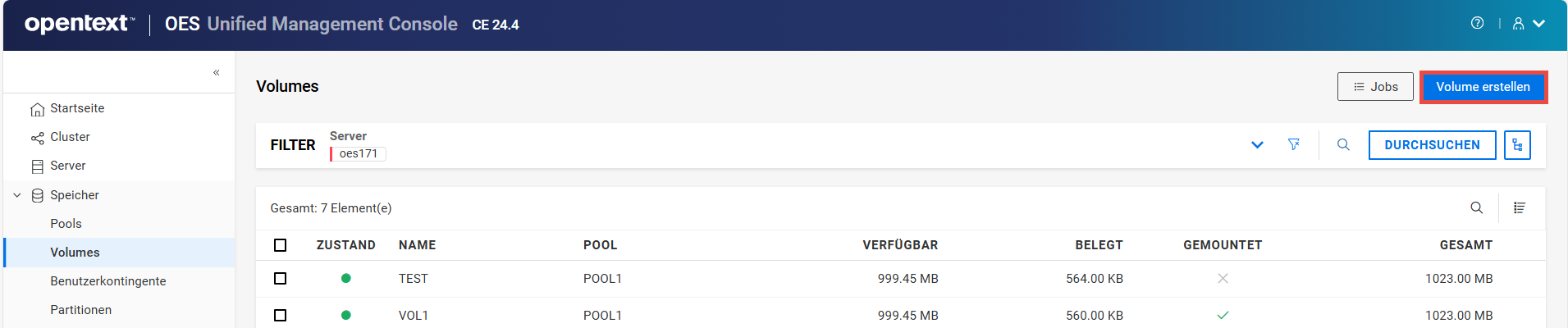

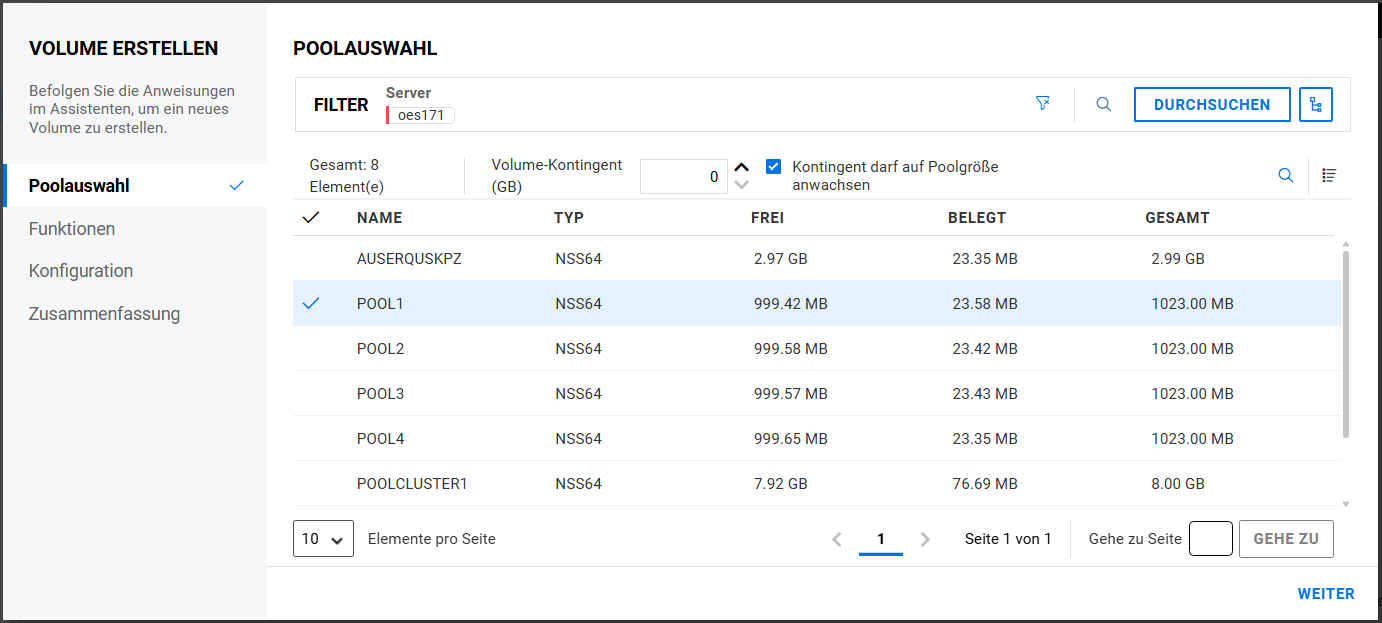

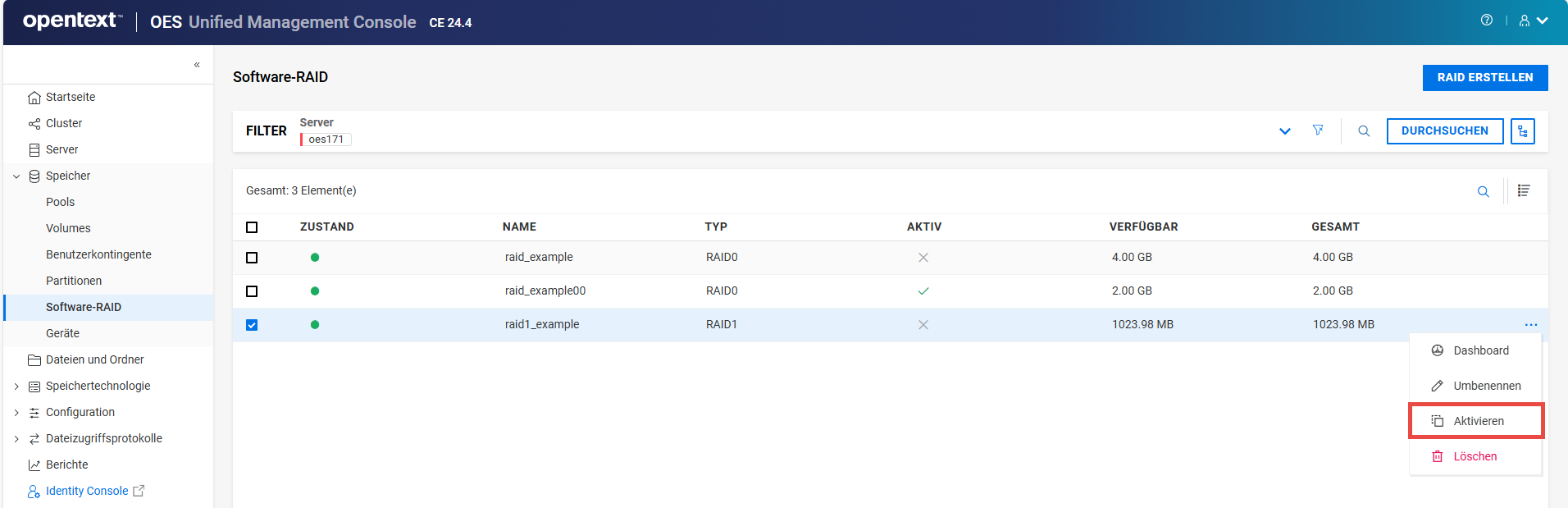

9.0 Verwalten von NSS-Volumes

In diesem Kapitel werden die Verfahren zum Erstellen und Verwalten von NSS-Volumes auf einem Server beschrieben.

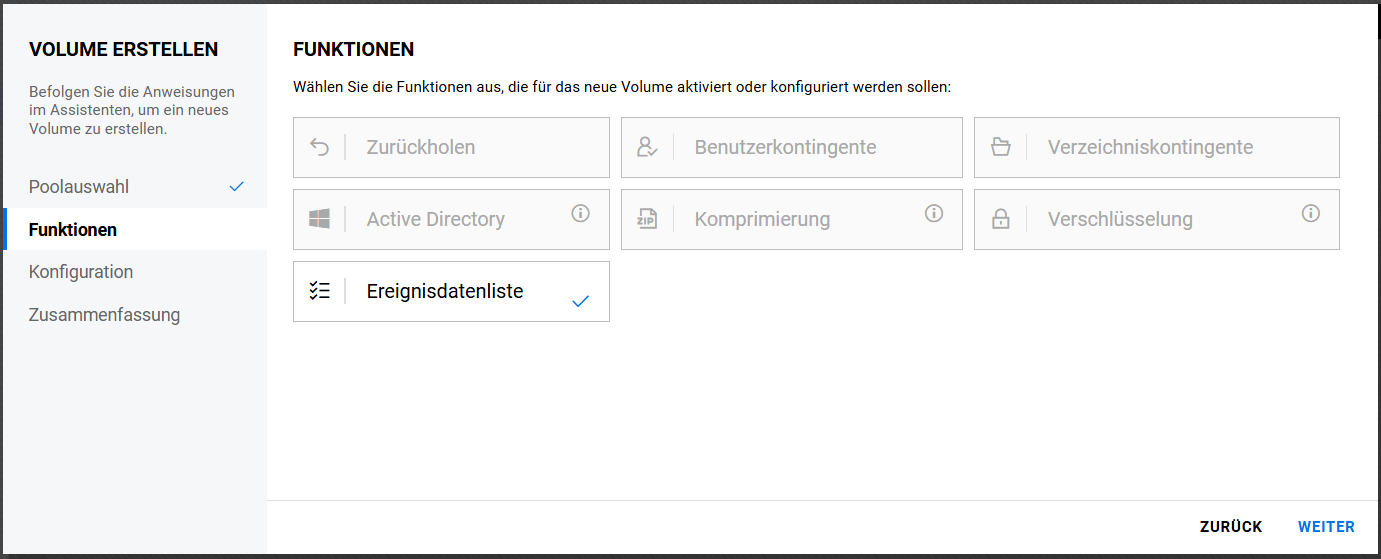

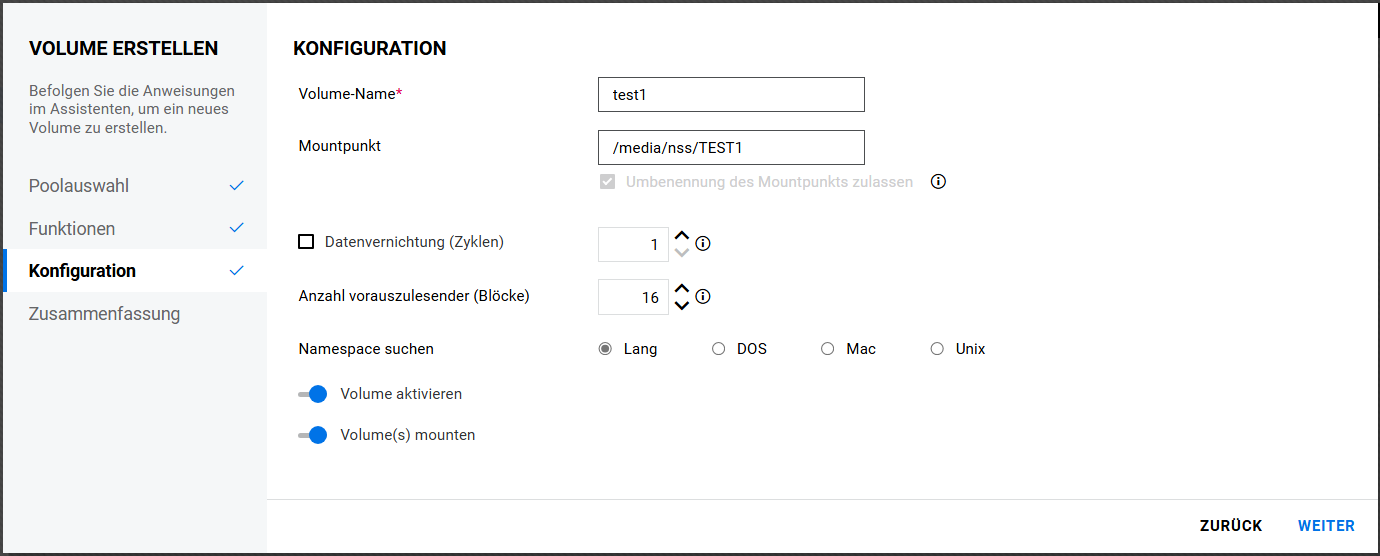

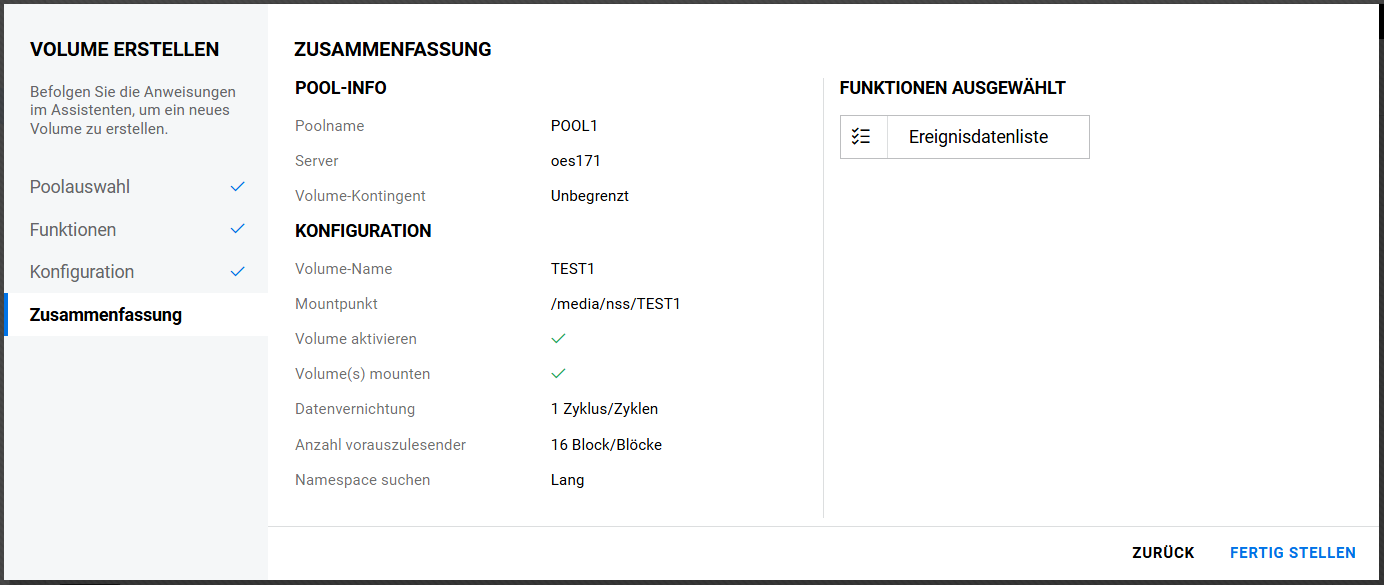

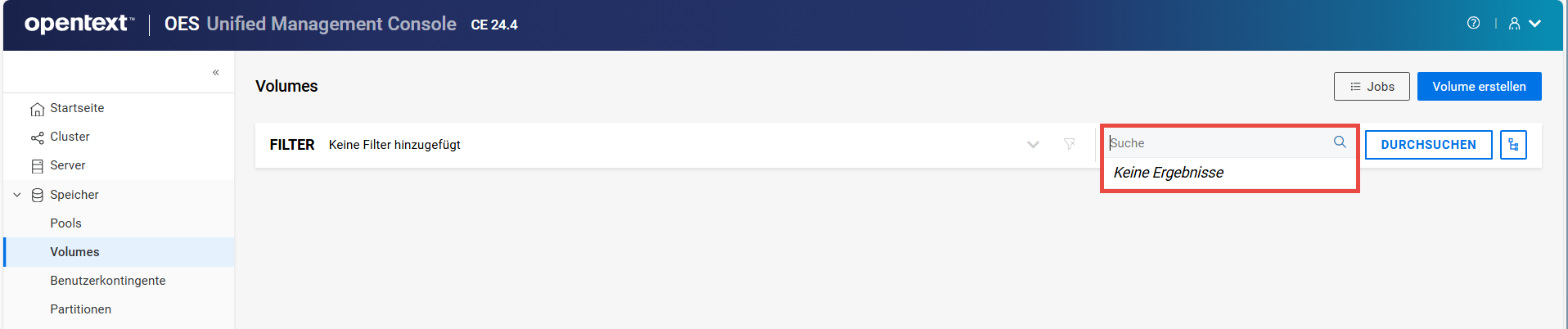

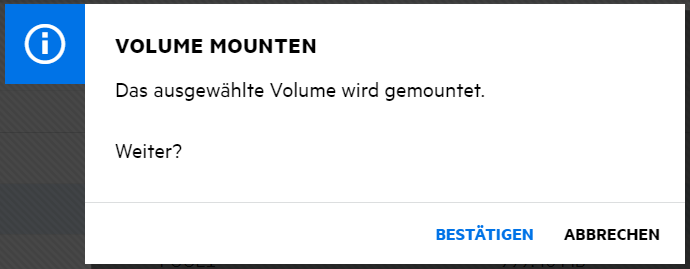

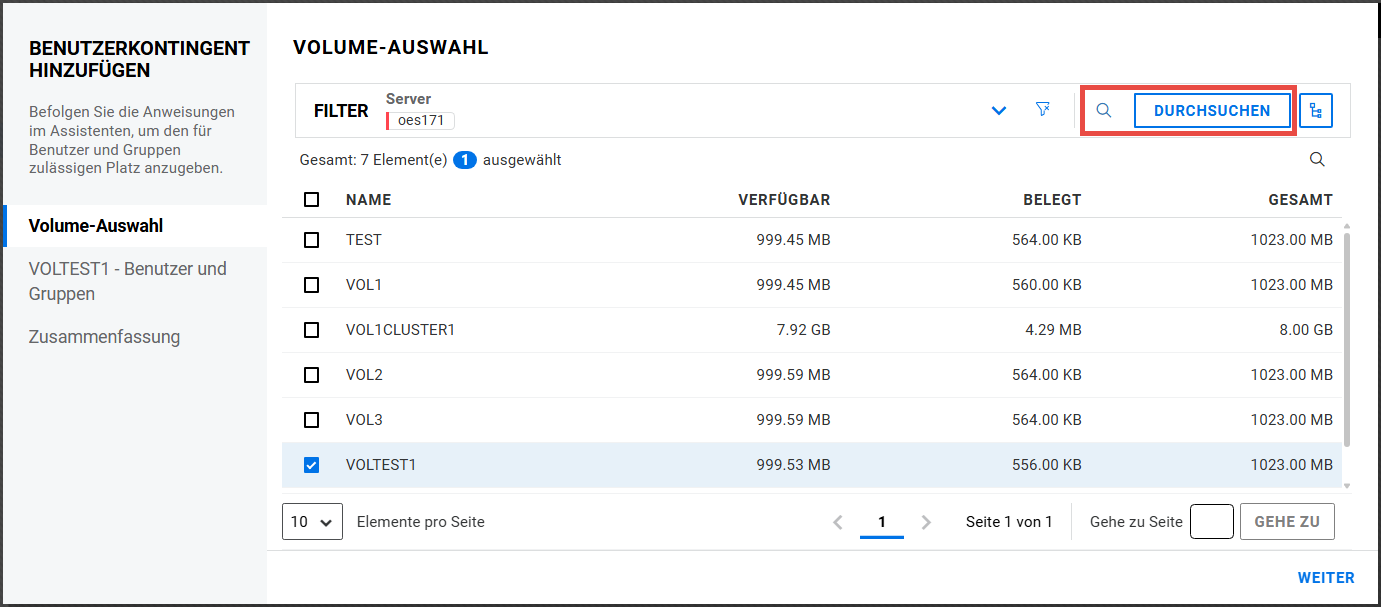

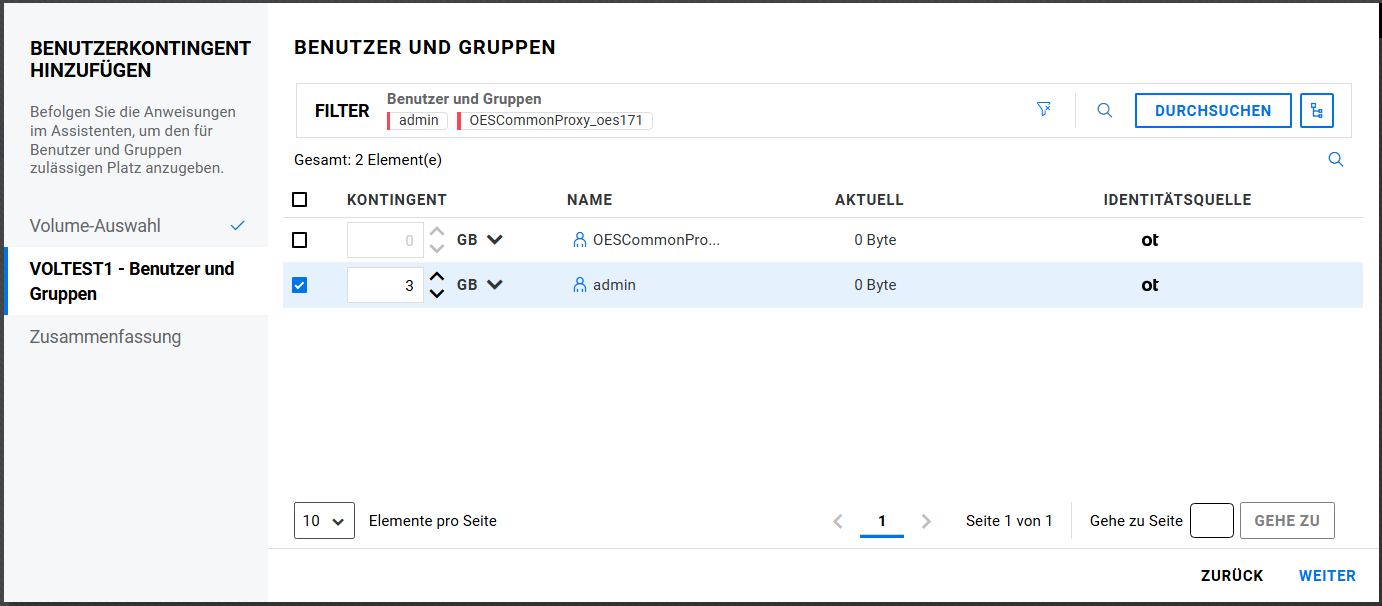

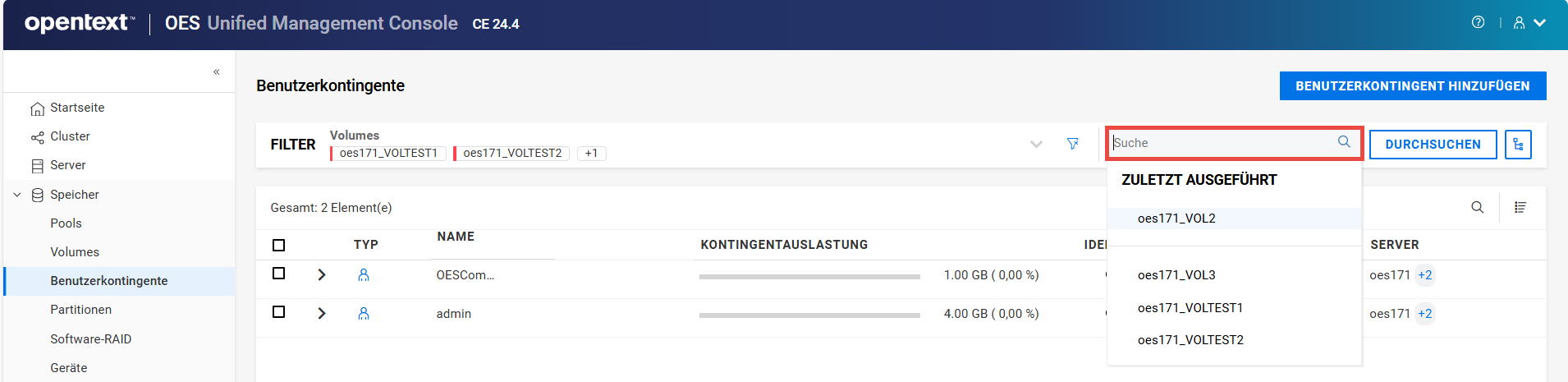

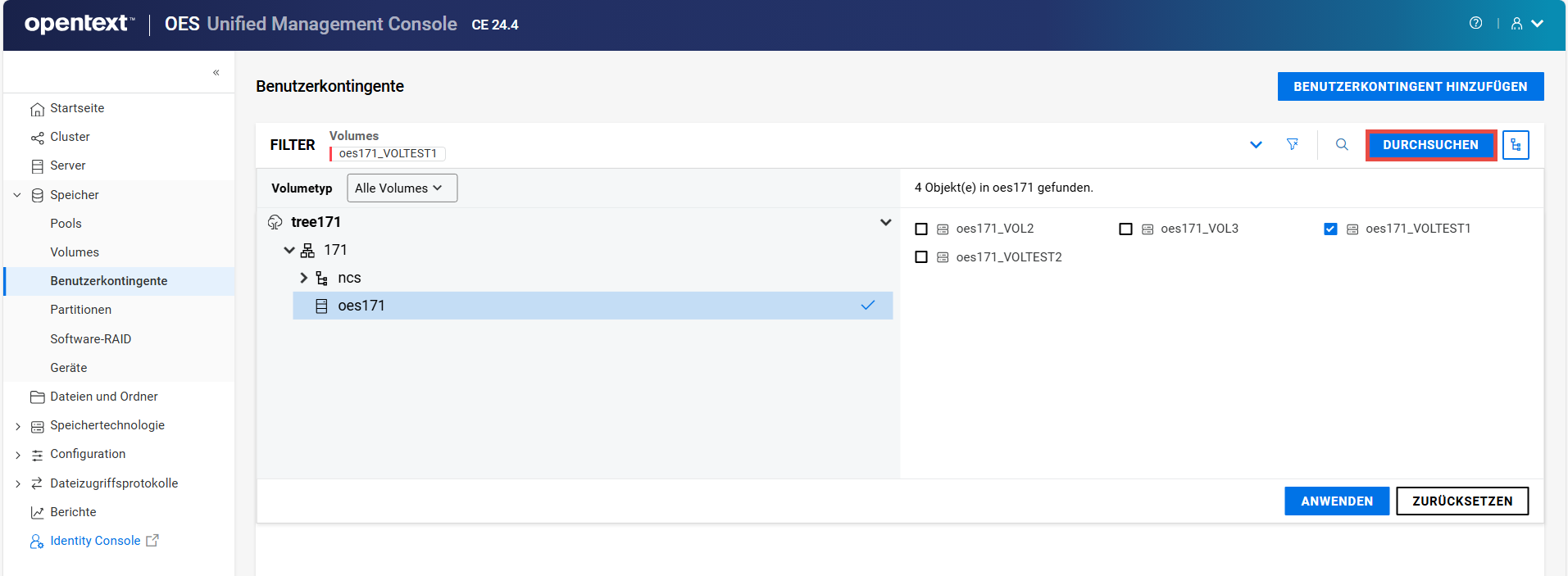

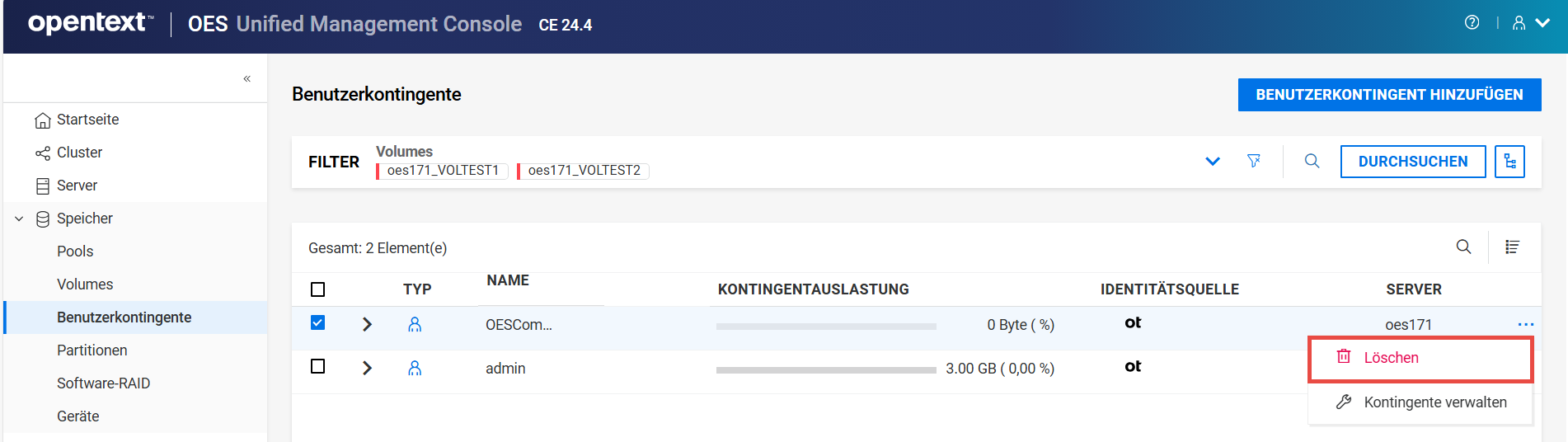

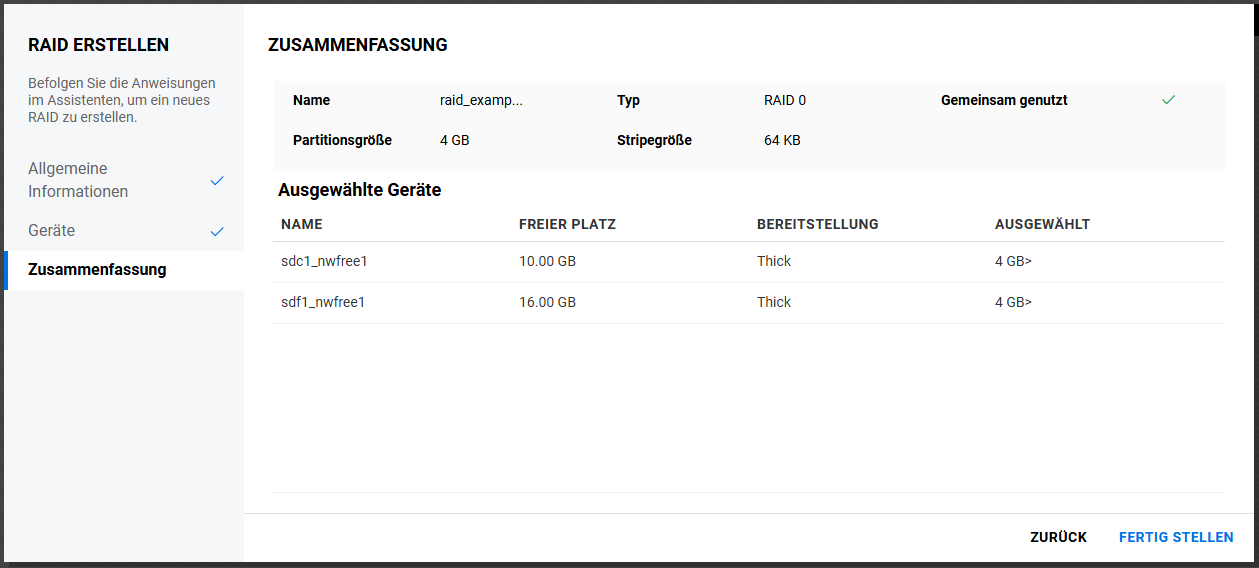

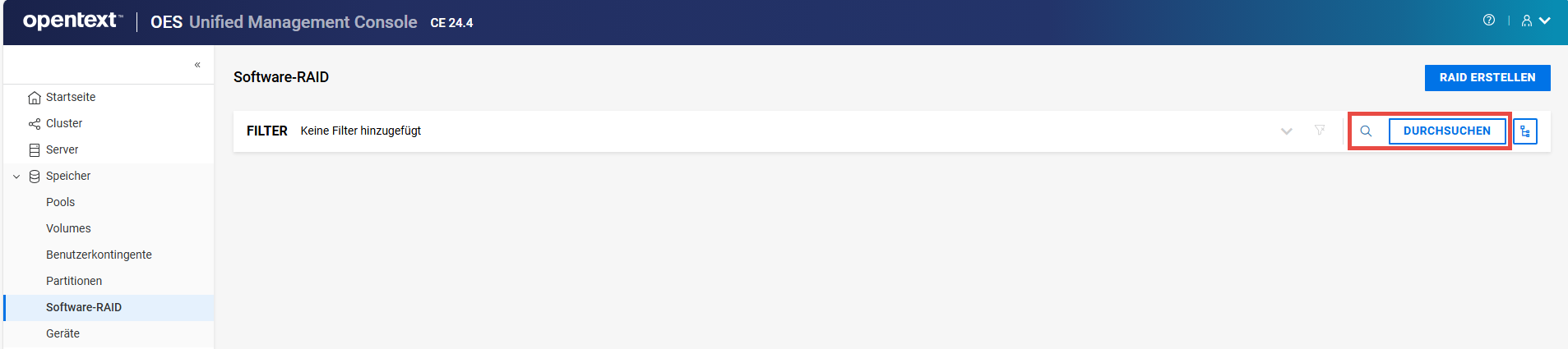

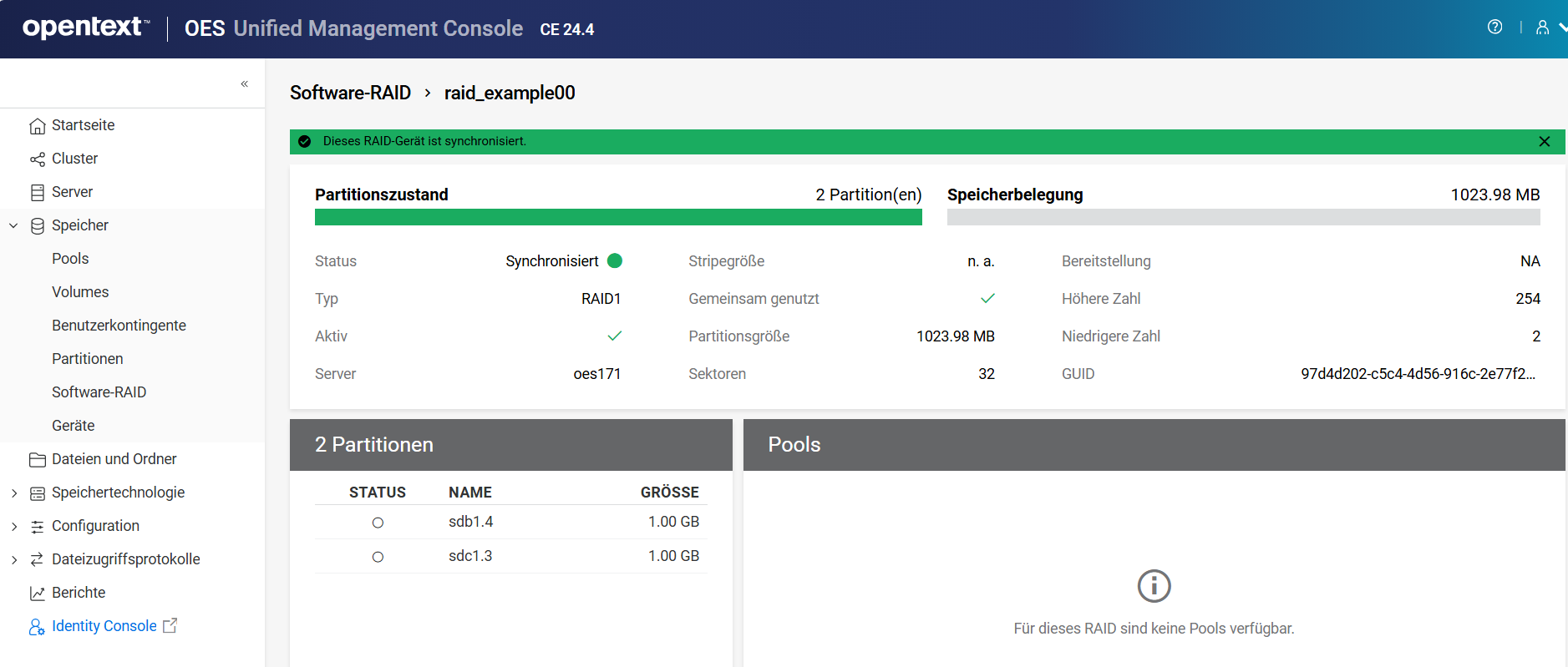

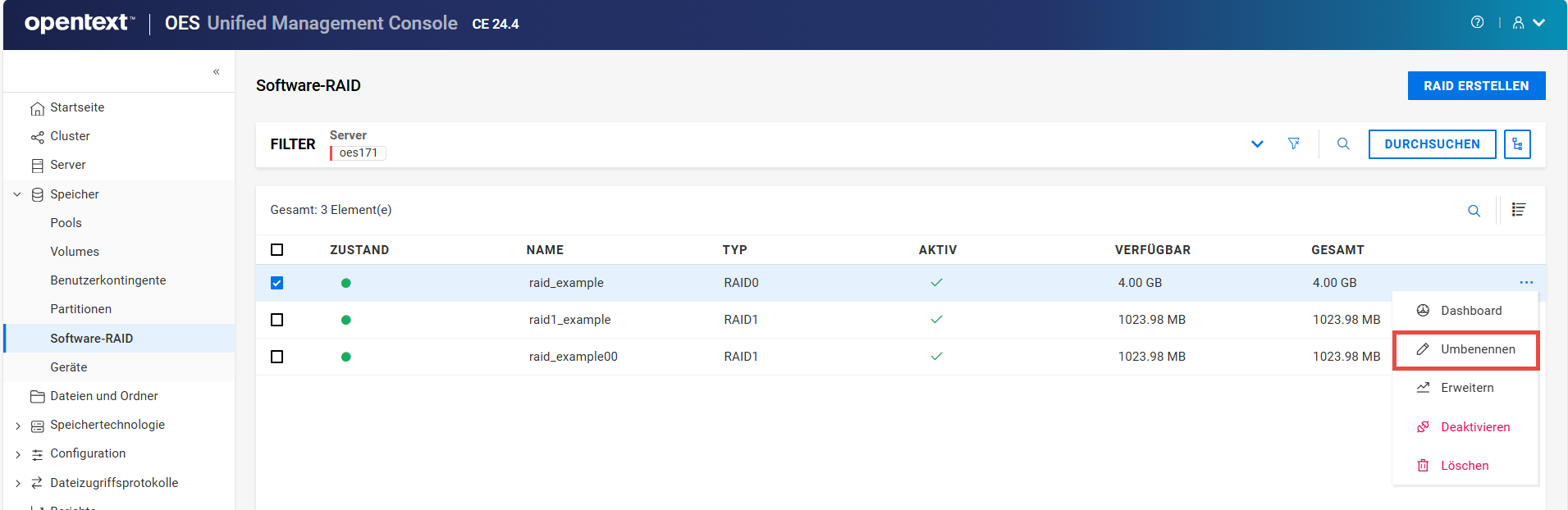

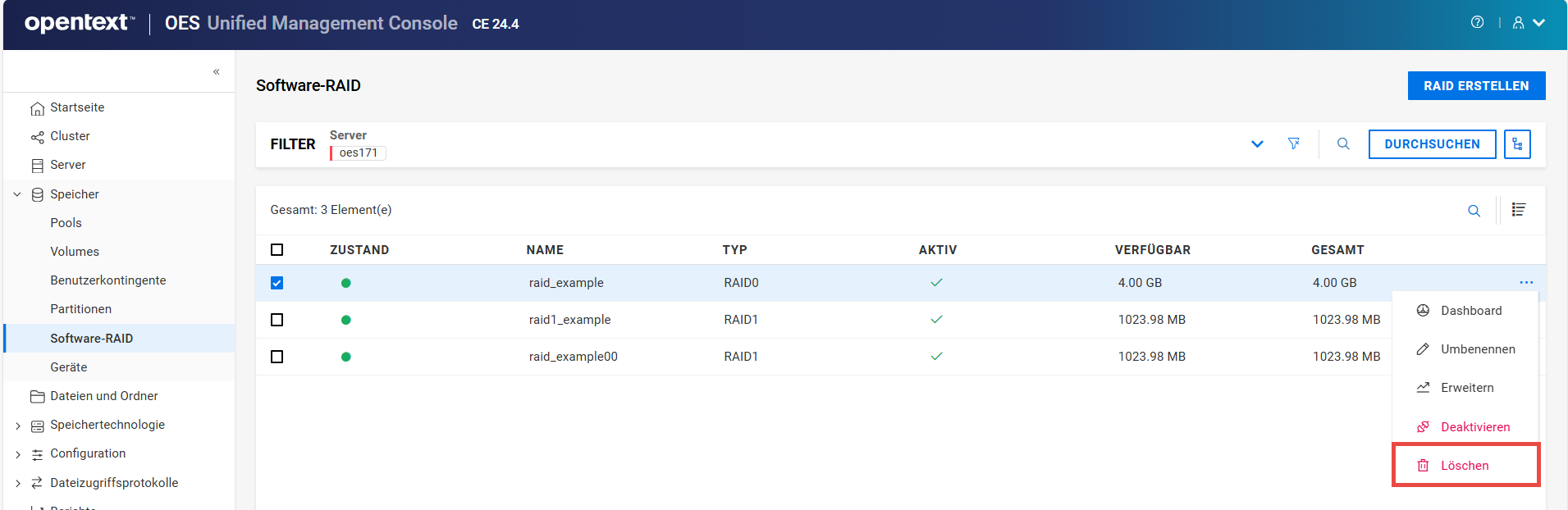

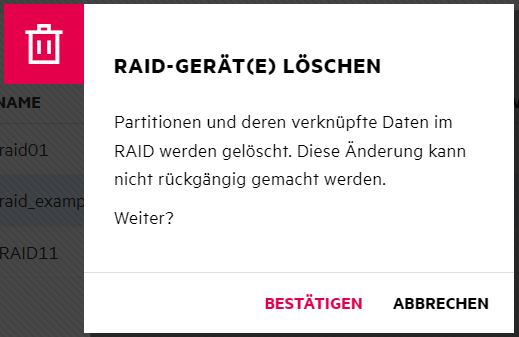

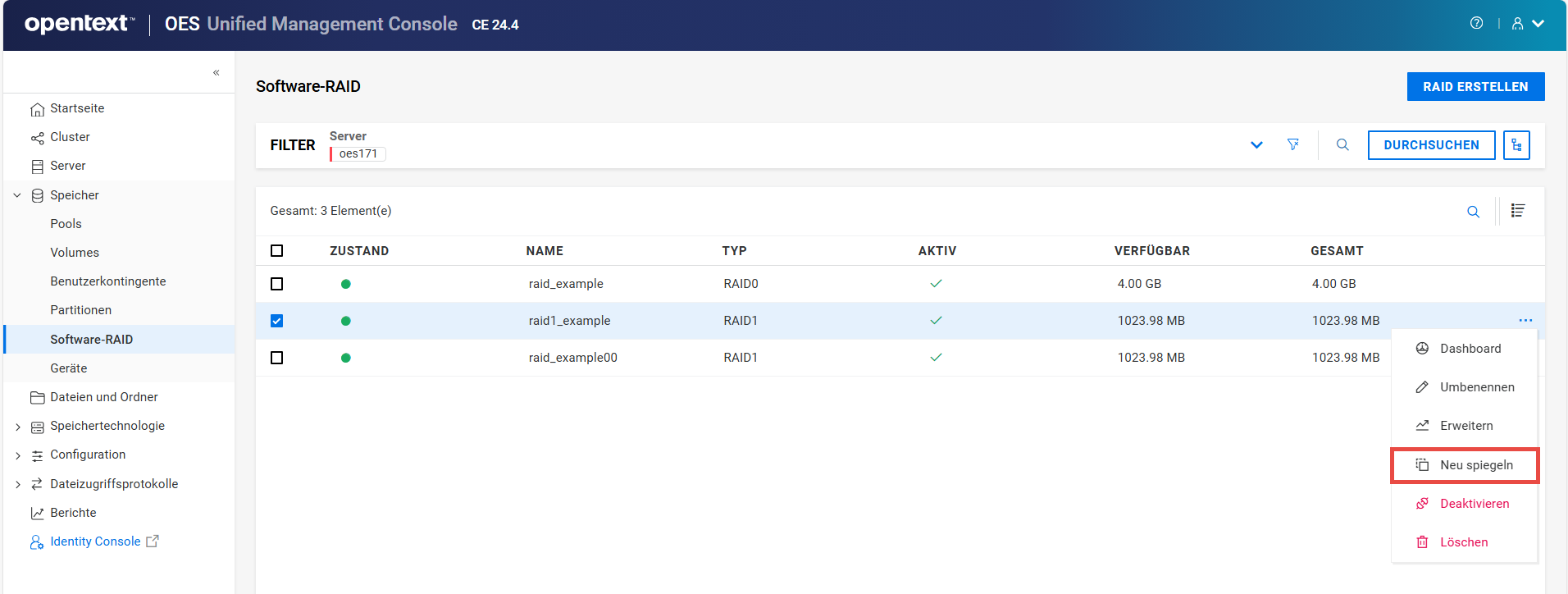

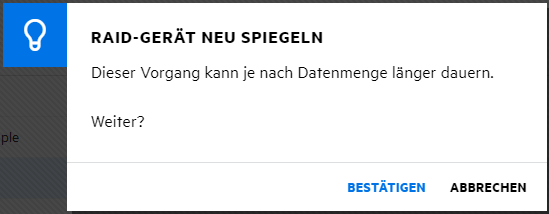

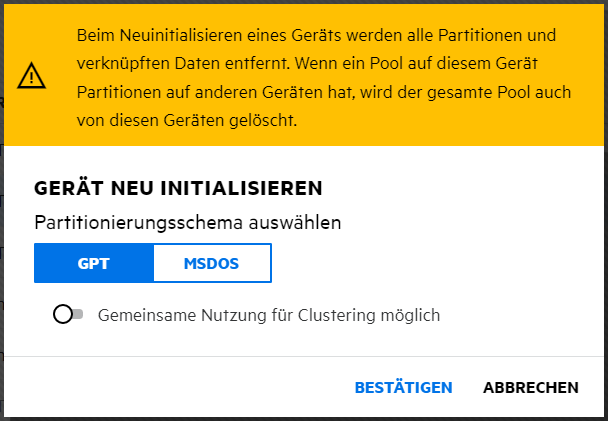

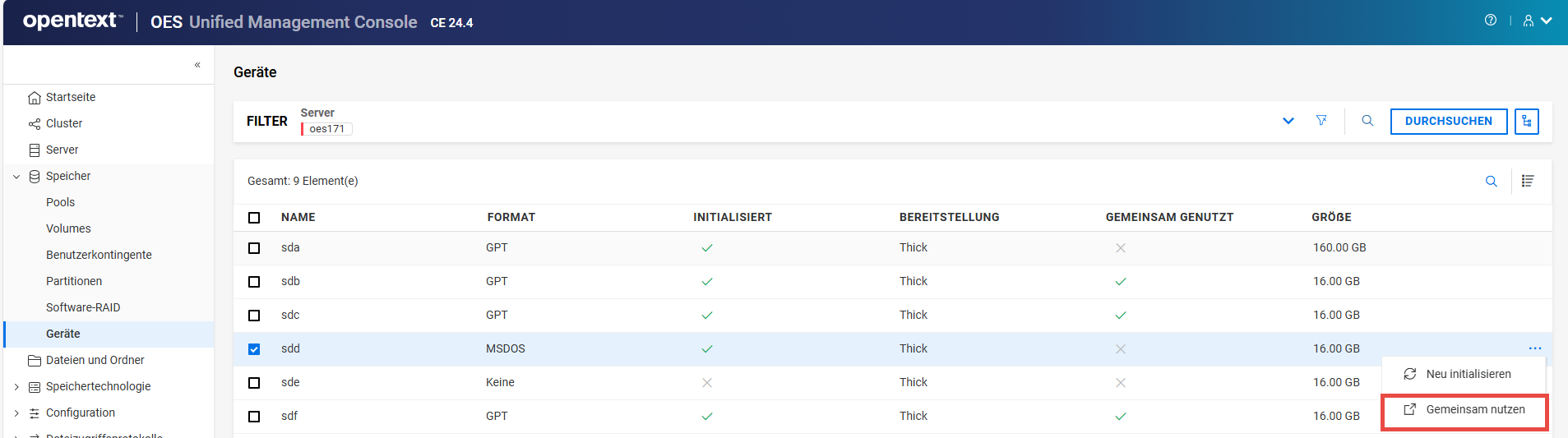

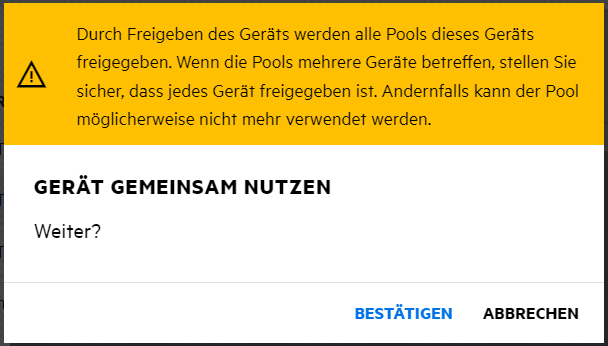

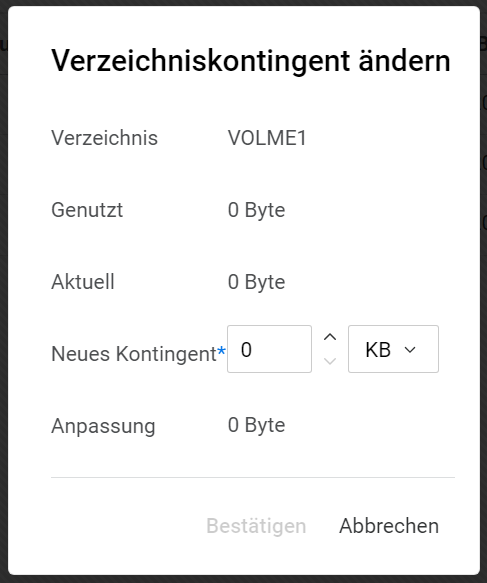

9.1 Was ist ein NSS-Volume?