Unified Management Console

En este documento, se recopilan las preguntas más frecuentes sobre las tareas que se realizan a través de la aplicación Unified Management Console (UMC).

Usuarios a los que va dirigida

Este documento está dirigido a administradores de UMC.

Comentarios

Nos gustaría recibir sus comentarios y sugerencias acerca de este manual y del resto de la documentación incluida con este producto. Utilice el enlace comentar este tema en la parte de abajo de cada página de la documentación en línea.

Documentación adicional

Para obtener documentación de las guías de OES, consulte el sitio web de documentación de OES 24.4.

I Descripción general

1.0 Descripción general de Unified Management Console

Open Enterprise Server (OES) 23.4 se basa en SLES 15 SP4 y se proporciona con eDirectory 9.2.8. Se utilizan varias consolas y herramientas de línea de comandos para gestionar los servicios de OES. Unified Management Console (UMC) se instala y se configura a través de YaST.

UMC es una consola de gestión basada en web, sencilla y segura, con una gran capacidad de respuesta, para distribuciones de OES de todos los tamaños. UMC proporciona acceso personalizado a utilidades y contenidos de administración de red desde prácticamente cualquier ubicación a través de Internet y un navegador web similar a iManager. UMC proporciona un punto único de administración para los recursos de OES.

Al ser una herramienta basada en web, UMC cuenta con varias ventajas sobre las herramientas administrativas basadas en clientes:

-

Los cambios en el aspecto, el funcionamiento y las características de UMC están disponibles actualmente para todos los usuarios administrativos.

-

No es necesario abrir puertos adicionales para el acceso remoto. UMC aprovecha los puertos HTTPS estándar (443).

-

No es necesario descargar ni mantener ningún cliente administrativo.

2.0 Novedades o cambios de UMC

En esta sección, se describen las mejoras y los cambios de Unified Management Console.

2.1 Novedades o cambios de UMC (OES 24.4)

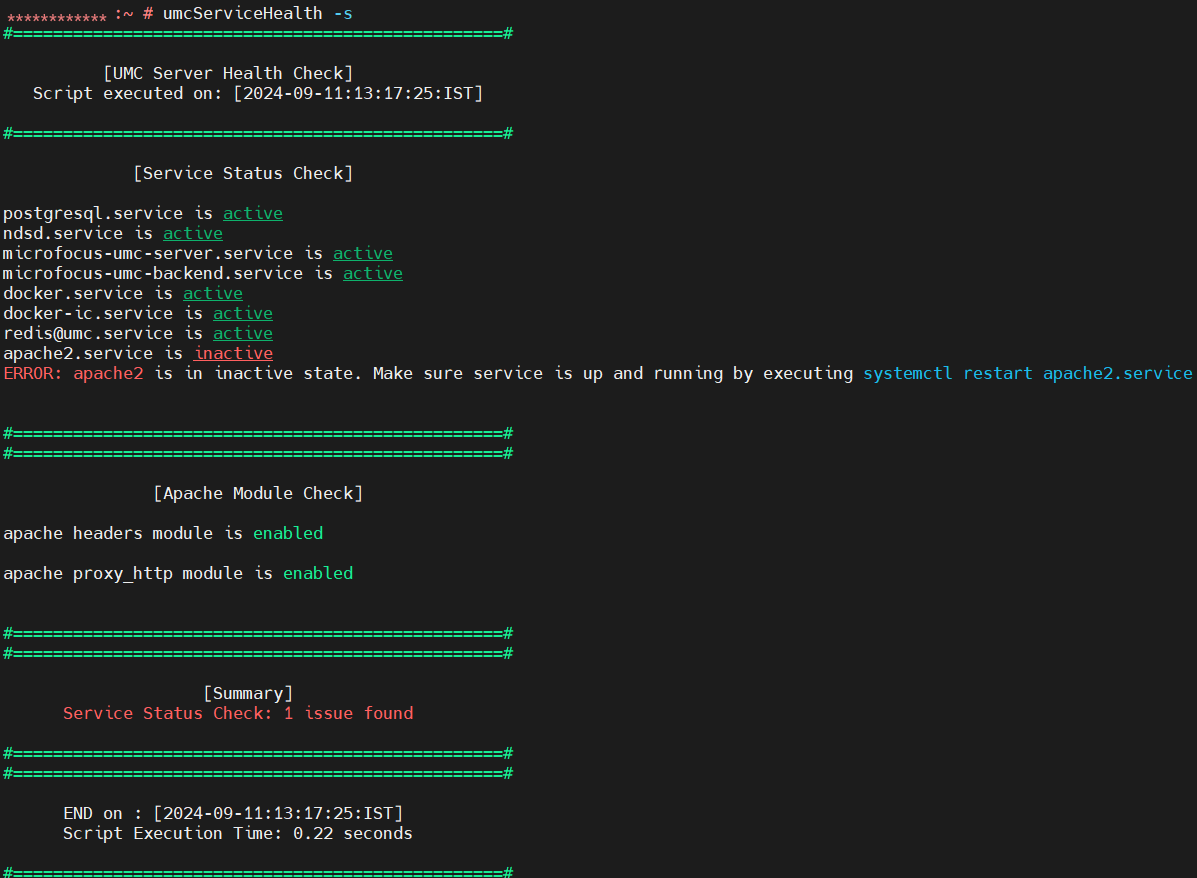

2.1.1 Guión de estado de UMC mejorado

Se ha mejorado el guión umcServiceHealth para comprobar el estado de Redis.

Para obtener más información, consulte el Guión de estado de UMC.

2.1.2 Identity Console

Identity Console se incluye con UMC para la gestión de identidades en el entorno de OES. Los paquetes se instalan automáticamente durante la instalación de UMC y no es necesaria ninguna instalación por separado.

2.1.3 Gestión de tareas de DFS

Para obtener más información, consulte el Sección 7.0, Gestión de tareas de volumen.

2.1.4 Servicios de gestión de almacenamiento (SMS)

Compatibilidad con la gestión de los componentes SMS Storage Management Data Requester (SMDR) y Target Service Agent for File System (TSAFS).

Para obtener más información, consulte el Sección 19.0, Gestión de SMDR y el Sección 20.0, Gestión de TSAFS.

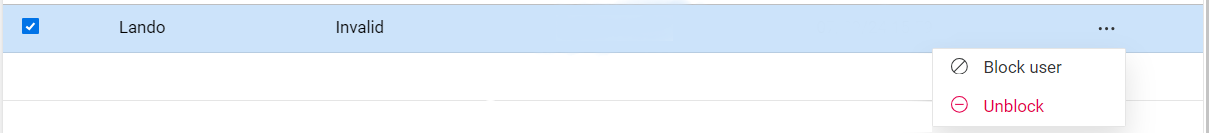

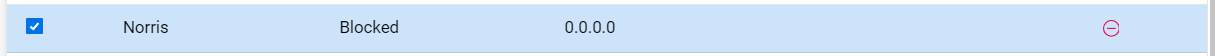

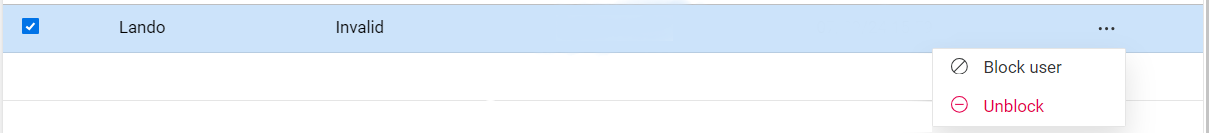

2.1.5 Gestión de usuarios bloqueados

En CIFS de UMC, el nombre de la opción Usuario no válido permanente se ha cambiado a Usuario bloqueado. No hay ningún otro cambio en la funcionalidad. Para obtener más información, consulte el Sección 25.0, Gestión de usuarios no válidos.

II Gestión de clústeres

3.0 Gestión de clústeres

En este capítulo, se describen los procedimientos para gestionar clústeres. Para configurar clústeres, consulte la OES 23.4: OES Cluster Services for Linux Administration Guide (OES 23.4: guía de administración de los servicios de clúster OES para Linux).

3.1 ¿Qué tareas se pueden realizar con los clústeres en UMC?

3.1.1 Versión OES 24.1.1

Entre las tareas disponibles para la gestión de clústeres, se incluyen:

-

Crear recurso

-

Configurar recurso

-

Informes del clúster

-

Registros de eventos del clúster

3.1.2 Versión OES 24.1

Entre las tareas disponibles para la gestión de clústeres, se incluyen:

-

Configure y repare los clústeres.

-

La página de la consola de clústeres ofrece dos vistas:

-

Representación gráfica del clúster seleccionado.

-

Vista de página completa de los nodos y los recursos.

-

-

Representación gráfica de los nodos y cumplimiento de quórum.

-

Añada y elimine nodos en favoritos y reinícielos.

-

Se muestra la página de la consola del nodo:

-

-

Vista de consola: representación gráfica de las estadísticas del servidor.

-

Vista de tabla: muestra las conexiones NCP y CIFS.

-

-

Añada y elimine recursos en favoritos.

Las funciones anteriores no están disponibles en OES 23.4.

3.1.3 Versión OES 23.4

Entre las tareas disponibles para la gestión de clústeres, se incluyen:

-

Enumerar clústeres.

-

La consola de clústeres muestra una representación gráfica de los clústeres.

-

Enumerar apagados de nodos.

-

Enumerar recursos, lo que incluye acciones como establecer los recursos en línea o sin conexión y migrar recursos.

3.2 ¿Se almacenan los ajustes específicos del usuario en UMC?

Sí, estos ajustes se almacenan en la base de datos PostgreSQL y son específicos del usuario y se conservan en todas las entradas a la sesión, los navegadores y los dispositivos. Esto se aplica a los ajustes del filtro principal. Por ejemplo, si ha seleccionado dos clústeres para su gestión con columnas específicas que mostrar, los ajustes específicos del usuario estarán disponibles durante las entradas a la sesión posteriores.

3.3 ¿Se gestiona BCC a través de UMC?

Se admitirá BCC en próximas versiones. Puede continuar gestionando BCC a través de iManager.

3.4 ¿Cómo se accede a los clústeres?

-

Entre en UMC con sus credenciales de administrador.

-

Haga clic en Clústeres.

Durante la entrada inicial, la página de lista de clústeres está vacía. Sin embargo, al examinar, solo aparecen los objetos del clúster gracias a la función de filtro mejorada y basada en el contexto. Los clústeres seleccionados se muestran en la página Clústeres.

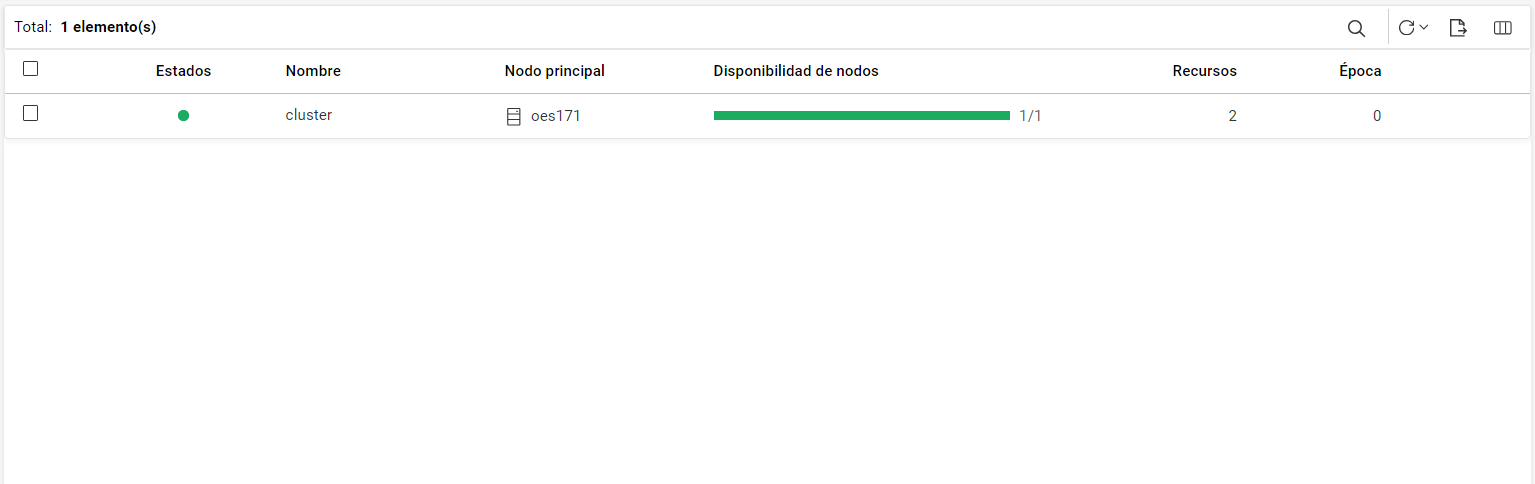

Figura 3-1 Lista de clústeres

3.5 ¿Cómo se enumeran los clústeres?

Entre en UMC con sus credenciales de administrador y, a continuación, siga estos pasos:

-

Busque y seleccione los objetos de clúster que desee ver.

-

Aparece la siguiente información para cada objeto de clúster.

Nombre de la columna

Descripción

Estado (codificación por colores)

Estado

Verde

En ejecución: el clúster está en funcionamiento.

Azul

Mantenimiento: el administrador suspende temporalmente el clúster para el mantenimiento.

Gris

Inactivo: el clúster se detiene y es necesaria la intervención del administrador.

Rojo

Error: uno o varios nodos del clúster han fallado y es necesaria la intervención del administrador.

Blanco

Desconocido: UMC no puede determinar el estado del clúster.

Nombre

El nombre asignado al clúster.

Nodo principal

El nombre del nodo principal asignado actualmente al clúster.

Disponibilidad de los nodos

Número de nodos disponibles del total de nodos.

Recursos

El número de recursos que se ejecutan en este clúster.

Época

El número de veces que ha cambiado el estado del clúster. El estado del clúster cambia cada vez que un servidor se une al clúster o lo abandona.

Las columnas enumeradas anteriormente son las que se muestran por defecto. Puede seleccionar

para añadir columnas adicionales como Tipo, Dirección IP principal y Ubicación.

para añadir columnas adicionales como Tipo, Dirección IP principal y Ubicación. -

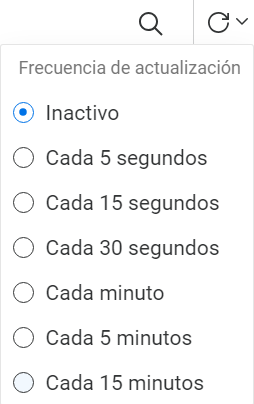

Seleccione una frecuencia de actualización que le permita ver cómodamente todos los elementos de la lista.

NOTA:Si el estado de un clúster con actividad es Inactivo o Desconocido, aumente el valor de tiempo límite CLUSTER_LISTING_FAILURE_TIMEOUT = 2000 en el archivo /opt/novell/umc/apps/umc-server/prod.env. El valor por defecto es de 2000 ms y, debido a la latencia de la red, es posible que no pueda recuperar el estado correcto del clúster. Además, si falta este parámetro en el archivo prod.env, asegúrese de añadirlo para que el tiempo límite de listado de clústeres se produzca después del período especificado.

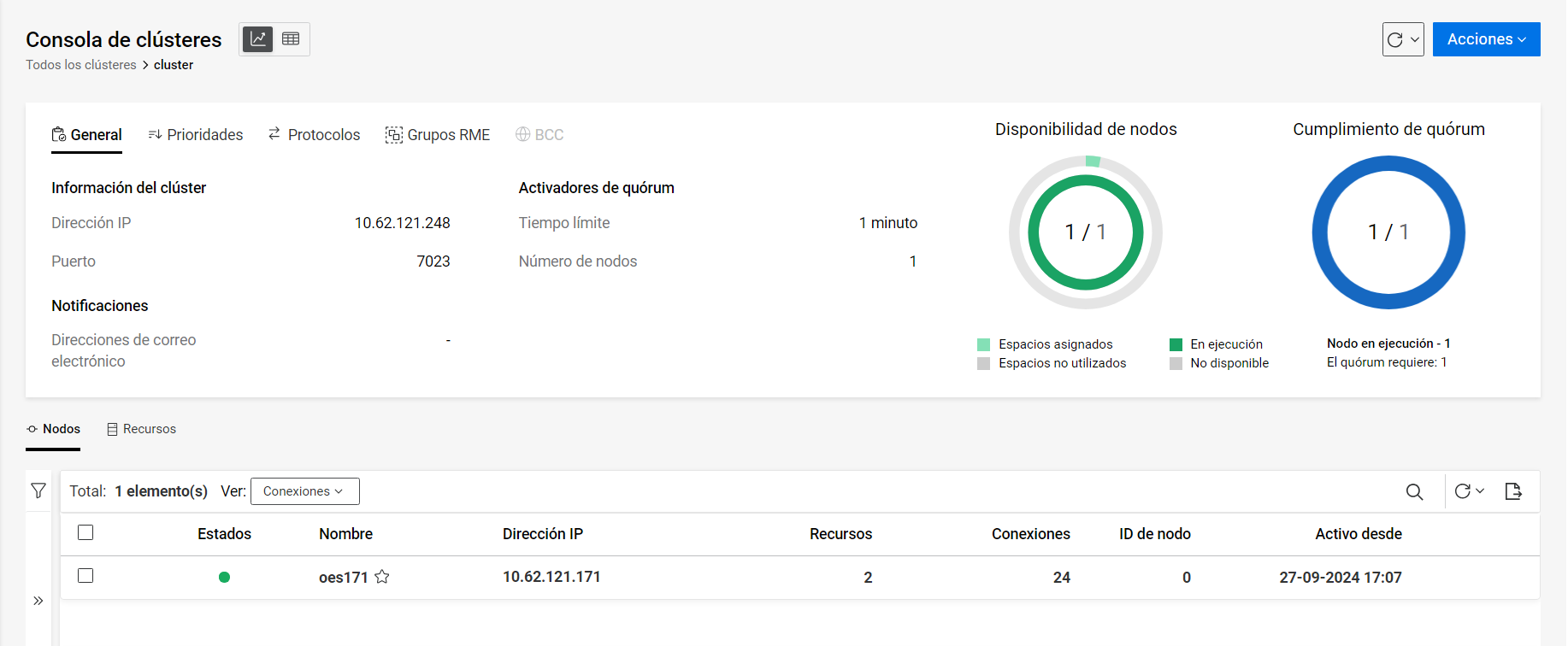

3.6 ¿Cómo se accede a la consola de clústeres?

La consola de clústeres proporciona una representación gráfica de un clúster. Para ver detalles:

-

Busque y seleccione los objetos de clúster que desee ver.

-

Seleccione un clúster y, a continuación, Consola.

-

La consola de clústeres ofrece dos vistas:

-

Vista de consola

: muestra la consola, los nodos y los recursos.

: muestra la consola, los nodos y los recursos.

-

Vista de tabla

: muestra una vista completa de los nodos y los recursos, lo que resulta útil cuando se trata de una lista larga de estos componentes.

: muestra una vista completa de los nodos y los recursos, lo que resulta útil cuando se trata de una lista larga de estos componentes.

-

La consola de clústeres muestra la siguiente información:

3.6.1 General

-

Información del clúster: muestra la dirección IP vinculada al nodo principal y permanece asociada a este, independientemente de cualquier cambio realizado en el servidor. El número de puerto por defecto del clúster es el 7023.

-

Activadores de quórum: muestra el número de nodos necesarios en el quórum y el tiempo que debe esperar el clúster antes de ignorar el quórum.

-

Notificaciones: se envían mensajes de correo electrónico para eventos específicos del clúster, como cambios en el estado del clúster y de los recursos o los nodos que se unen al clúster o lo abandonan.

3.6.2 Prioridades

Muestra las prioridades de carga de los recursos individuales del clúster en un nodo durante el arranque, el failover o el failback del clúster. La prioridad de los recursos determina el orden en el que se cargan.

3.6.3 Protocolos

Muestra los detalles sobre la frecuencia de transmisión y la configuración de tolerancia de todos los nodos del clúster, incluido el nodo principal. El nodo principal suele ser el primero que se establece en línea, pero en caso de fallo, cualquier otro nodo puede convertirse en el principal. Para obtener más información, consulte Configuring Cluster Protocols (Configuración de los protocolos del clúster) en OES 23.4: OES Cluster Services for Linux Administration Guide (OES 23.4: guía de administración de los servicios de clúster de OES para Linux).

3.6.4 Grupos RME

Muestra una combinación de recursos disponibles para el clúster. Los recursos del mismo grupo no se pueden ejecutar simultáneamente en un nodo y un recurso puede pertenecer a varios grupos. Existen cuatro grupos RME fijos (Grupo A, Grupo B, Grupo C y Grupo D) y sus nombres no se pueden personalizar.

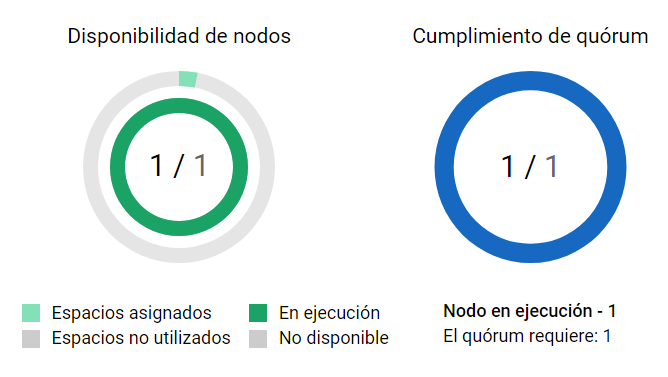

3.6.5 Representación gráfica

En la parte derecha de la consola, se muestra una representación gráfica de los nodos del clúster.

-

Disponibilidad de nodos: el gráfico exterior indica el número de nodos en uso de un total de 32, mientras que el interior muestra los nodos disponibles y los que presentan un estado incorrecto.

-

Cumplimiento de quórum: muestra el número de nodos necesarios para que se deba cumplir el quórum y el número de nodos en ejecución.

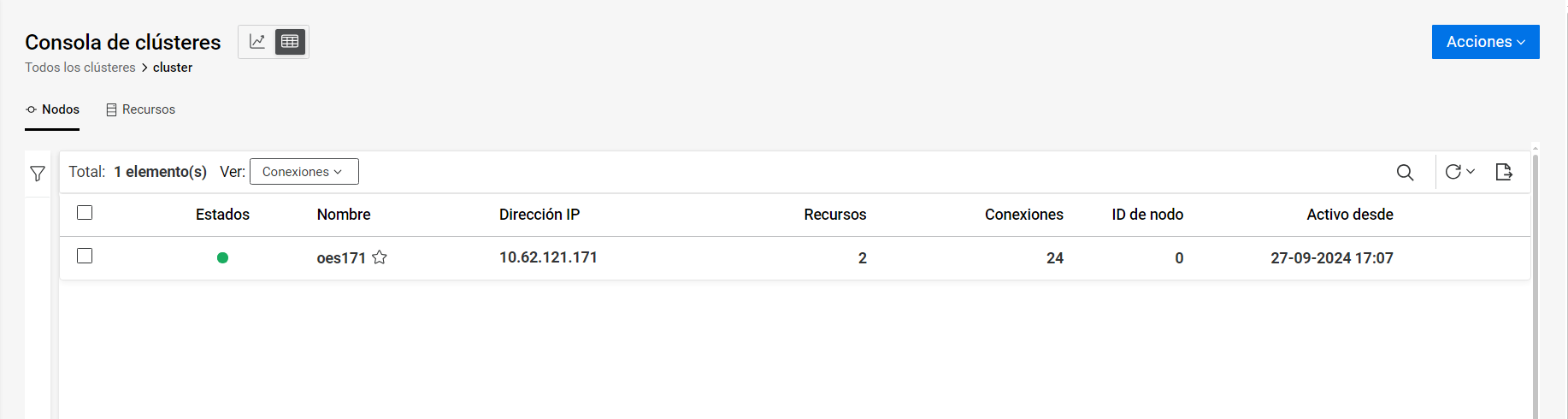

3.7 ¿Cómo se accede a los nodos del clúster?

-

Seleccione un clúster y, a continuación, Consola.

-

En la pestaña Nodos, se muestran todos los nodos del clúster seleccionado. Puede ver los detalles de dos modos diferentes: Conexiones y Rendimiento.

-

Conexiones: esta es la vista por defecto, que muestra una lista de conexiones con otras columnas comunes.

-

Rendimiento: muestra el uso de la CPU y la información del núcleo, y las demás columnas habituales.

-

-

En la columna Nombre, el nodo principal se identifica con un símbolo de estrella al final de su nombre.

Se muestra el siguiente estado para cada nodo:

Color

Estado

Descripción

Verde

En ejecución (LIVE)

El nodo está ejecutándose.

Blanco

No pertenece (LEFT)

El nodo ya no forma parte del clúster. El clúster migra todos los recursos que se estén ejecutando en este nodo a otro nodo activo apto antes de que el nodo salga de este.

Rojo

No disponible (DEAD)

El nodo no se está ejecutando correctamente y requiere la intervención del administrador.

Blanco con anillo rojo

Error al iniciar (GASP)

El nodo está esperando a que se establezca el quórum para así poder empezar la carga.

Gris

Prohibido (PILL)

El clúster ha provocado intencionadamente un apagado inmediato de los nodos.

-

Las operaciones que se pueden realizar en los nodos son apagar, reiniciar, añadir un nodo a favoritos y consola.

Seleccione una frecuencia de actualización lo suficientemente prolongada como para permitir que se complete la tarea.

3.8 ¿Qué operaciones se pueden realizar en los nodos del clúster?

Se pueden realizar las siguientes operaciones en los nodos:

-

Para apagar un nodo, seleccione el nodo que desee y, a continuación, Apagar en el menú. Esta acción desactiva el nodo seleccionado, por lo que deja de estar disponible para los clientes.

-

Para reiniciar un nodo, seleccione el nodo que desee y, a continuación, Reiniciar en el menú. Si el recurso que ejecuta un servicio estaba solo en este nodo debido a un grupo RME o a la configuración de nodo preferido, ese servicio deja de estar disponible.

-

Para añadir un nodo a favoritos, seleccione el nodo que desee y, a continuación, Añadir a mis nodos. Para ver estos nodos, seleccione Mostrar solo mis nodos en Filtros avanzados.

-

Para acceder a la consola de nodos, seleccione el nodo que desee y, a continuación, Consola.

3.9 ¿Cómo se accede a la consola de nodos?

-

Seleccione un clúster y, a continuación, Consola.

-

En la pestaña Nodos, se muestran todos los nodos del clúster seleccionado.

-

Seleccione un nodo y, a continuación, Consola.

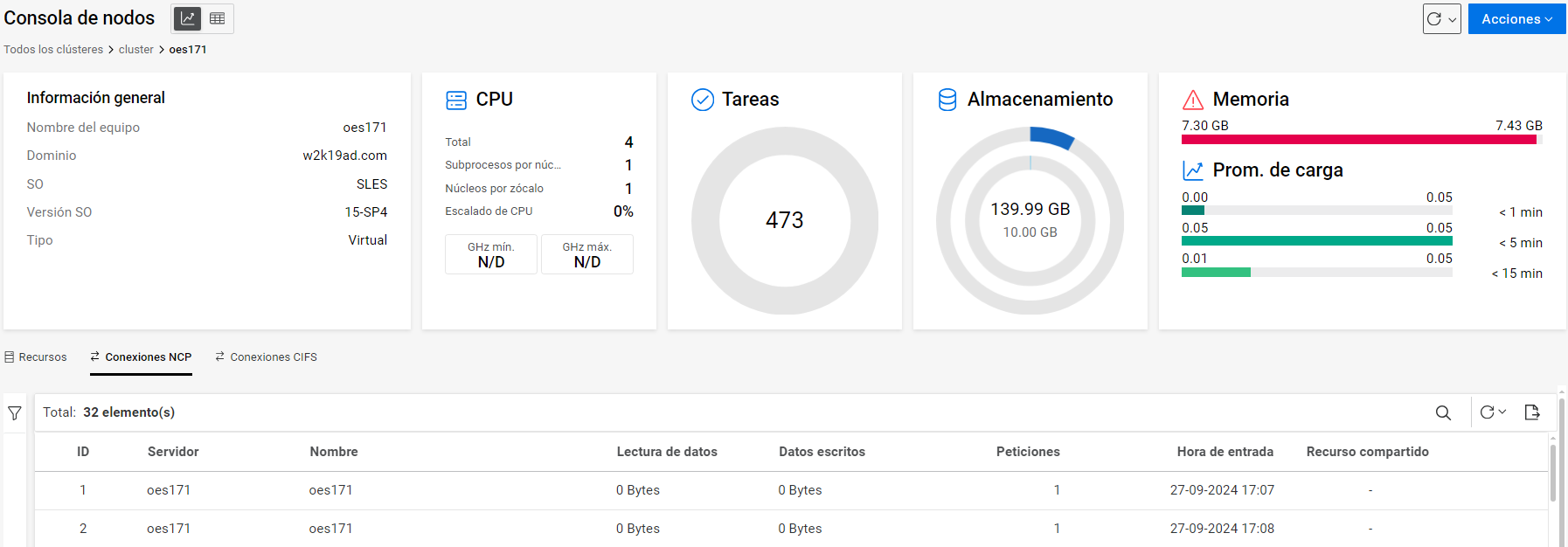

En la consola de nodos, se muestran estadísticas del servidor como información general, uso de la CPU, tareas, almacenamiento y detalles de la memoria.

El menú Acciones ofrece opciones para apagar o reiniciar el nodo seleccionado.

NOTA:En el caso de una máquina virtual, los valores mínimos y máximos de la CPU se muestran como N/D.

3.10 ¿Cómo se gestiona un clúster?

-

Seleccione un clúster y, a continuación, Configurar.

También puede acceder a esta opción desde la consola haciendo clic en Acciones > Configurar.

-

Dispone de un asistente de configuración para modificar los ajustes necesarios.

-

Configuración: se trata de una página de solo lectura que muestra los detalles de la dirección IP y el puerto del servidor principal.

-

Directivas: vea o modifique los detalles de Activadores de quórum, Notificaciones y Nivel de registro.

-

Prioridades: elija uno de los siguientes métodos para cambiar el orden de carga (de la máxima prioridad a la mínima) de un recurso con respecto a otros recursos del clúster en el mismo nodo:

-

Flechas: haga clic en la flecha arriba o abajo situada junto a cada recurso.

-

Arrastrar: arrastre el recurso para modificar el orden de carga.

-

-

Protocolos: vea o modifique los ajustes del protocolo, como Subejecución, Vigilancia principal, Retransmisiones máximas, Tolerancia y Vigilancia esclava.

-

Grupos RME: seleccione los recursos que no deben asignarse simultáneamente al mismo nodo.

-

Resumen: muestra un resumen de la configuración modificada. Revíselo y haga clic en Finalizar.

-

La consola se actualiza y se muestran los datos actualizados.

3.11 ¿Cómo se repara un clúster?

Realice una reparación cuando pueda haber una discrepancia de recursos entre el clúster y eDirectory.

-

Seleccione un clúster y, a continuación, Reparar. Esta acción activa un reinicio del clúster, lo que podría modificar los ID de nodo.

Tras una reparación satisfactoria, los recursos adicionales que no forman parte de eDirectory se eliminan del clúster.

-

Para verificar esto, consulte Recursos en la consola. Tras una reparación satisfactoria, los recursos adicionales se limpian de la lista de recursos.

3.12 ¿Qué acciones se pueden realizar en los recursos del clúster?

-

Seleccione un clúster y, a continuación, Consola.

-

En la consola, diríjase a la pestaña Recursos, podrá realizar las siguientes tareas: crear y configurar recursos, añadirlos a favoritos, establecerlos en línea y sin conexión, y migrarlos.

-

Para crear un recurso, haga clic en Crear recurso. También puede acceder a esta opción desde la consola haciendo clic en Acciones > Crear recurso.

-

Para añadir un recurso a favoritos, seleccione el recurso que desee y, a continuación, Añadir a mis recursos. Para ver estos recursos, seleccione Mostrar solo mis recursos en Filtros avanzados.

-

Para configurar un recurso, seleccione el recurso que desee y, a continuación, Configurar.

-

Para establecer en línea un recurso, seleccione el recurso que desee y, a continuación, Poner en línea. Esta acción ejecuta el guión de carga, por lo que se carga el recurso en el nodo principal que desee o en uno secundario preferido.

-

Para establecer sin conexión un recurso, seleccione el recurso que desee y, a continuación, Poner sin conexión. Esta acción ejecuta el guión de descarga, por lo que se elimina el recurso del servidor. El recurso no puede cargarse en ningún otro servidor del clúster y permanece descargado hasta que vuelva a cargarlo.

-

Para migrar un recurso, seleccione el recurso que desee y, a continuación, Migrar. Cuando se migra un recurso, se traslada del nodo en el que se está ejecutando a otro. Puede seleccionar un nodo de la lista de nodos preferidos u otros nodos no asignados.

-

-

En la lista de recursos, no se puede seleccionar el recurso principal (MASTER_IP_ADDRESS_RESOURCE), ya que no se pueden realizar acciones en él.

Se muestra el siguiente estado para cada recurso.

Color

Estado

Descripción

Verde

En línea

El recurso está conectado.

Naranja

Alerta

El recurso está a la espera de que el administrador realice una acción, como iniciar, conmutar por error o restituir el recurso en el servidor especificado.

Rojo

Comatoso

El recurso no se está ejecutando correctamente y requiere la intervención del administrador.

Blanco con anillo rojo

Espera de quórum

El recurso está esperando a que se establezca el quórum para así poder empezar la carga.

Azul

Cargando

El recurso se está cargando en el servidor.

Blanco con anillo azul

Descargando

El recurso se está descargando del servidor en el que se estaba ejecutando.

Gris

Sin conexión

El recurso se ha desactivado o se encuentra en un estado latente o inactivo.

Blanco

No asignado

No se ha asignado ningún nodo para cargar el recurso.

Sincr. de NDS

Las propiedades del recurso han cambiado y los cambios aún se están sincronizando en eDirectory.

Si algún recurso se encuentra en un estado intermedio, como carga o descarga, haga clic en Actualizar para obtener el estado actualizado de los recursos, o ajuste la frecuencia de actualización para que sea lo suficientemente prolongada como para permitir que se complete la tarea.

3.13 ¿Cómo se crea un recurso de clúster?

Los recursos de clúster deben crearse para cada sistema de archivos compartido o para cualquier aplicación o servicio basado en servidor que desee poner a disposición de los usuarios en todo momento.

-

Seleccione un clúster y, a continuación, Consola.

-

Desplácese a la pestaña Recursos y haga clic en Crear recurso.

También puede acceder a esta opción desde la consola haciendo clic en Acciones > Crear recurso.

NOTA:Al crear un repositorio NSS, se crea automáticamente un recurso de repositorio.

-

Se muestra un asistente para crear un nuevo recurso.

-

Configuración

-

Especifique el nombre del recurso que desea crear.

-

En Tipo, seleccione una de las plantillas disponibles. Las plantillas de recursos del clúster pueden utilizarse en servidores físicos, servidores host de virtualización y servidores invitados de máquinas virtuales (VM).

Plantilla del recurso del clúster

Uso

Genérico

Una plantilla vacía.

Generic_IP_Service

Esta plantilla se rellena automáticamente con comandos o variables y se utiliza para crear recursos del clúster para determinadas aplicaciones de servidor que se ejecutan en el clúster.

Generic_FS

Esta plantilla se rellena automáticamente con comandos o variables y se utiliza para configurar recursos para Linux Logical Volume Manager (LVM).

DNS

Esta plantilla se rellena automáticamente con comandos o variables y se utiliza para configurar recursos para el servicio DNS.

DHCP

Esta plantilla se rellena automáticamente con comandos o variables y se utiliza para configurar recursos para el servicio DHCP.

-

Si desea que el recurso esté disponible inmediatamente después de su creación, active Inicializar tras la creación.

-

Haga clic en Siguiente.

-

-

Directivas

-

Si desea asegurarse de que el recurso se ejecuta solo en el nodo principal del clúster, seleccione El recurso sigue al servidor principal.

Si el nodo principal del clúster falla, el recurso conmutará por error al nodo que se convierta en nodo principal.

-

Si no desea que se apliquen el período de tiempo límite y el límite de número de nodos en todo el clúster, seleccione Ignorar quórum.

Esto garantiza que el recurso se inicie inmediatamente en cualquier servidor de la lista Nodos preferidos en cuanto esté en línea.

-

Especifique el Modo Failover. Si este modo está habilitado, el recurso se inicia automáticamente en el siguiente servidor de la lista de nodos preferidos si se produce un fallo de hardware o software. Si este modo está inhabilitado, puede intervenir después de que se produzca un fallo y antes de que el recurso se traslade a otro nodo.

-

Especifique el Modo de inicio. Si este modo está habilitado, el recurso se inicia automáticamente en un servidor cuando el clúster se pone en funcionamiento por primera vez. Si este modo está inhabilitado, puede iniciar manualmente el recurso en un servidor siempre que lo desee; este no se iniciará automáticamente cuando se activen los servidores del clúster.

-

Especifique el Modo Failback. Si este modo se ha definido en Inhabilitado, el recurso no se redistribuye a su nodo preferido cuando este se vuelve a unir al clúster. Si este modo se ha definido en Automático, el recurso se redistribuye automáticamente a su nodo preferido cuando este se vuelve a unir al clúster. Defina el modo como Manualpara evitar que el recurso regrese a su nodo preferido cuando ese nodo se vuelva a conectar hasta que esté listo para ello.

-

Haga clic en Siguiente.

-

-

Nodos asignados: permite asignar nodos para utilizarlos con el recurso. También puede establecer la secuencia de la lista de nodos para especificar el orden preferente en el que se intentarán activar los nodos cuando se conecte en línea un recurso después de que falle el nodo actual.

-

En el área No asignado, seleccione un nodo que el recurso pueda utilizar y, a continuación, haga clic en el botón de flecha para mover el nodo seleccionado al área Asignado.

Repita este paso para todos los nodos del clúster que desee asignar al recurso.

-

En el área Asignado, seleccione un nodo cuya asignación desee eliminar del recurso y, a continuación, haga clic en el botón de flecha para mover el nodo seleccionado al área No asignado.

-

Haga clic en Siguiente.

-

-

Guiones: puede añadir un guión de descarga para especificar cómo debe finalizar la aplicación o el recurso. La supervisión de recursos permite al clúster detectar un fallo del recurso independientemente de su capacidad para detectar errores en los nodos.

-

Para cada recurso, servicio, disco o repositorio del clúster, se requiere un guión de carga. El guión de carga especifica los comandos para iniciar el recurso o el servicio en un servidor.

-

Edite o añada los comandos necesarios al guión para cargar el recurso en un servidor.

-

Especifique un valor para Tiempo límite. El valor de tiempo límite determina el tiempo del que dispone el guión para su finalización. Si el guión no finaliza dentro del tiempo límite especificado, el recurso quedará inactivo. El valor de tiempo límite se aplica solamente al migrar el recurso a otro nodo. No se utiliza durante los procedimientos de conexión/desconexión de recursos.

-

-

No todos los recursos necesitan un guión de descarga, pero es necesario para las particiones de Linux habilitadas para el clúster. Puede añadir un guión de descarga para especificar cómo debe finalizar la aplicación o el recurso. Los programas deben descargarse en el orden inverso al de la forma en que se cargaron. Esto garantiza que los programas auxiliares no se descarguen antes que los programas que dependen de ellos para funcionar correctamente.

-

Edite o añada los comandos necesarios al guión para descargar el recurso en un servidor.

-

Especifique un valor para Tiempo límite. El valor de tiempo límite determina el tiempo del que dispone el guión para su finalización. Si el guión no finaliza dentro del tiempo límite especificado, el recurso quedará inactivo. El valor de tiempo límite se aplica solamente al migrar el recurso a otro nodo. No se utiliza durante los procedimientos de conexión/desconexión de recursos.

-

-

El guión de monitorización se utiliza para supervisar el estado de los objetos de servicio o almacenamiento.

-

Edite o añada los comandos necesarios al guión para supervisar el recurso en el servidor.

-

Especifique un valor para Tiempo límite. El valor de tiempo límite determina el tiempo del que dispone el guión para su finalización. Si el guión no se completa dentro del tiempo especificado, se inicia la acción de fallo que haya elegido.

-

-

Haga clic en Siguiente.

-

-

Monitorización: permite supervisar el estado del recurso especificado mediante un guión creado o personalizado por usted. Por defecto, la monitorización de recursos está inhabilitada. Para habilitar o modificar los ajustes, debe configurar el recurso.

-

Resumen: muestra un resumen del recurso. Revíselo y haga clic en Finalizar.

-

3.14 ¿Qué ajustes configurables presenta el recurso?

-

Configuración: muestra el nombre y el tipo de un recurso; estos campos no se pueden editar. Si se trata de un recurso de repositorio, se mostrarán campos adicionales como la dirección IP y los protocolos de anuncio, que podrán modificarse.

Cambio de dirección IP: cuando se modifica y se guarda la dirección IP de un recurso del clúster de repositorio, los guiones de carga, descarga y monitorización se actualizan automáticamente con la nueva dirección IP. También actualiza automáticamente la dirección IP del recurso que se ha almacenado en el objeto Servidor virtual NCP.

-

Directivas: vea o modifique las directivas por defecto definidas para el recurso del clúster.

-

Nodos asignados: vea o modifique los nodos preferidos utilizados para el recurso del clúster.

-

Guiones: vea o modifique los guiones de carga, descarga y monitorización del recurso del clúster.

-

Monitorización: permite supervisar el estado del recurso especificado mediante un guión creado o personalizado por usted. Al activar la monitorización de recursos, debe establecer el intervalo para sondear el estado del recurso y la acción que debe realizarse si el recurso no se carga en el número máximo de reinicios locales.

-

En Intervalo de sondeo, especifique la frecuencia con la que desea que se ejecute el guión de monitorización de recursos para este recurso.

-

Frecuencia de fallos indica el número máximo de fallos (Número máximo de fallos locales) detectados por el guión de monitorización durante un período especificado (Intervalo de tiempo).

Se inicia una acción de fallo cuando el monitor de recursos detecta que el recurso falla más veces que el número máximo de fallos locales permitidos durante el intervalo especificado. En el caso de los fallos que se producen antes de que supere el máximo, los servicios del clúster intentan automáticamente descargar y cargar el recurso.

-

La Acción ante fallos indica la acción que debe llevarse a cabo en el recurso cuando se produce un fallo.

-

Definir recurso como comatoso: (por defecto) el recurso se coloca en estado comatoso cuando se inicia la acción ante fallos. Se requiere la acción del administrador para desconectar el recurso, resolver el problema y volver a conectarlo en el mismo nodo o en otro diferente.

-

Migrar el recurso a partir de la lista de nodos preferidos: cada vez que una acción de fallo desencadena una conmutación por error, el recurso migra a un nodo diferente, según el orden en la lista Nodos preferidos y la disponibilidad de los nodos. El recurso no se restituye automáticamente al nodo original. Se requiere la acción del administrador para migrar en clúster el recurso al nodo, según se desee.

-

Reiniciar el nodo afectado sin sincronizar ni desmontar discos: si se inicia la acción de fallo, todos los recursos del nodo afectado pasarán al siguiente nodo disponible en la lista Nodos preferidos debido al reinicio. Se trata de un reinicio completo en frío, no uno que se realiza sin desatender los procesos activos. La opción de reinicio normalmente solo se utiliza para un recurso de clúster de misión crítica que debe permanecer disponible. Los recursos no se restituyen automáticamente al nodo original. Se requiere la acción del administrador para migrarlos en clúster de nuevo al nodo, según se desee.

-

-

-

Resumen: muestra un resumen de los ajustes modificados del recurso.

Para configurar el recurso, realice lo siguiente:

-

Seleccione un clúster y, a continuación, Consola.

-

En la consola, vaya a la pestaña Recursos.

-

Seleccione un recurso y haga clic en Configurar. Hay disponible un asistente de configuración para modificar los ajustes del recurso.

3.15 ¿Cómo se pueden ver los registros de eventos?

Los registros de eventos muestran los eventos registrados por el clúster. Los eventos pueden ser específicos del nodo o del recurso.

Puede utilizar Filtros avanzados para filtrar los eventos según las siguientes categorías:

-

Gravedad (Error, Advertencia, Información)

-

Tipos de eventos (Error, Comatoso, Espera de quórum, En ejecución)

-

Nodo (por nombre de nodo)

-

Recurso (por nombre de recurso)

-

Marca horaria (por intervalo especificado)

Para ver los registros de eventos:

-

Seleccione un clúster y, a continuación, Consola.

-

Haga clic en Acciones > Ver registros de eventos.

-

Se muestran los eventos del clúster. Con Filtro avanzado, puede filtrar los registros y guardarlos en un archivo .csv.

3.16 ¿Cómo se pueden ver los clientes conectados en un nodo?

Los clientes se conectan a través de NCP o CIFS a un nodo.

Para ver las conexiones NCP o CIFS:

-

Seleccione un clúster y, a continuación, Consola.

-

Vaya a la pestaña Nodos, que muestra todos los nodos del clúster seleccionado. Seleccione un nodo y, a continuación, Consola.

-

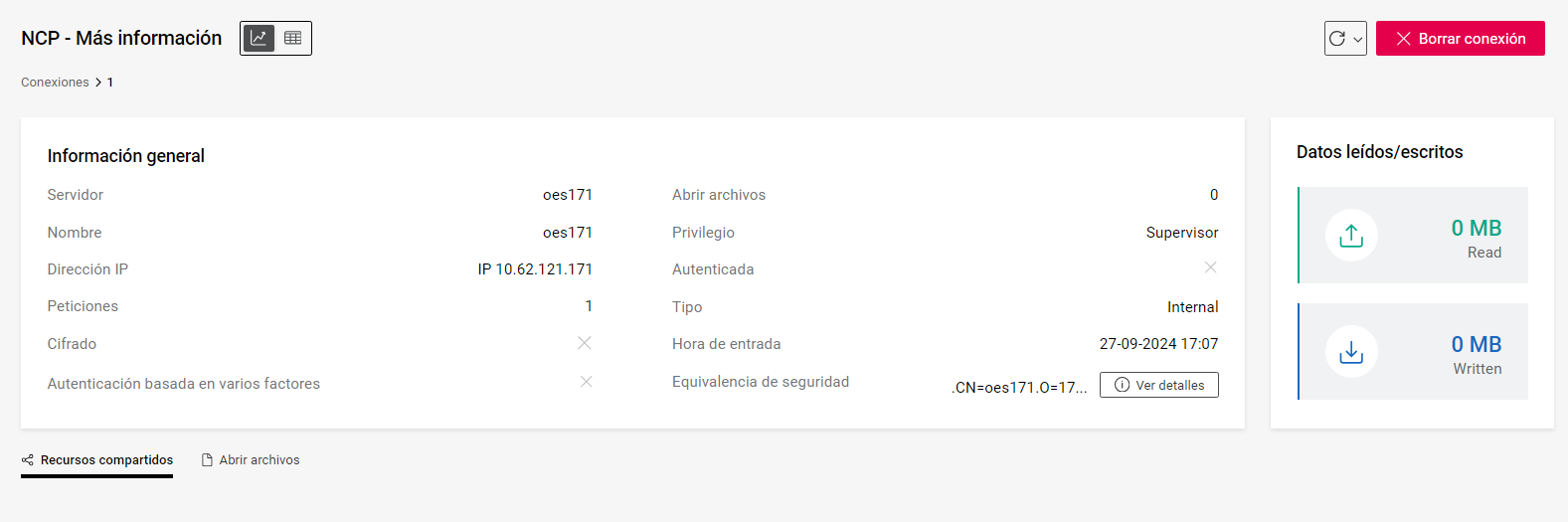

Haga clic en la pestaña Conexiones NCP o Conexiones CIFS para ver información detallada como, por ejemplo, los datos leídos o escritos, el estado de cifrado, el número de peticiones de esa conexión, etc.

3.17 ¿Cuáles son las tareas habituales de cada página?

Figura 3-2 Tareas habituales

Algunas de las tareas habituales disponibles en cada página son:

-

Buscar: muestra la lista de objetos que coinciden con los criterios especificados.

-

Actualizar: vuelve a cargar la página con el estado más reciente del objeto. Si no se define ninguna frecuencia, deberá actualizar manualmente la página para que se muestre el cambio actualizado.

-

Elegir columna: muestra las columnas disponibles.

-

Exportar: descarga los datos de la página en formato .csv.

III Servidores

4.0 Gestión de los ajustes del servidor

En este capítulo, se describen los procedimientos para gestionar la configuración del servidor a través de Unified Management Console (UMC). Para obtener más información sobre la configuración del servidor NCP, consulte NCP Server for Linux Administration Guide (Guía de administración del servidor NCP para Linux).

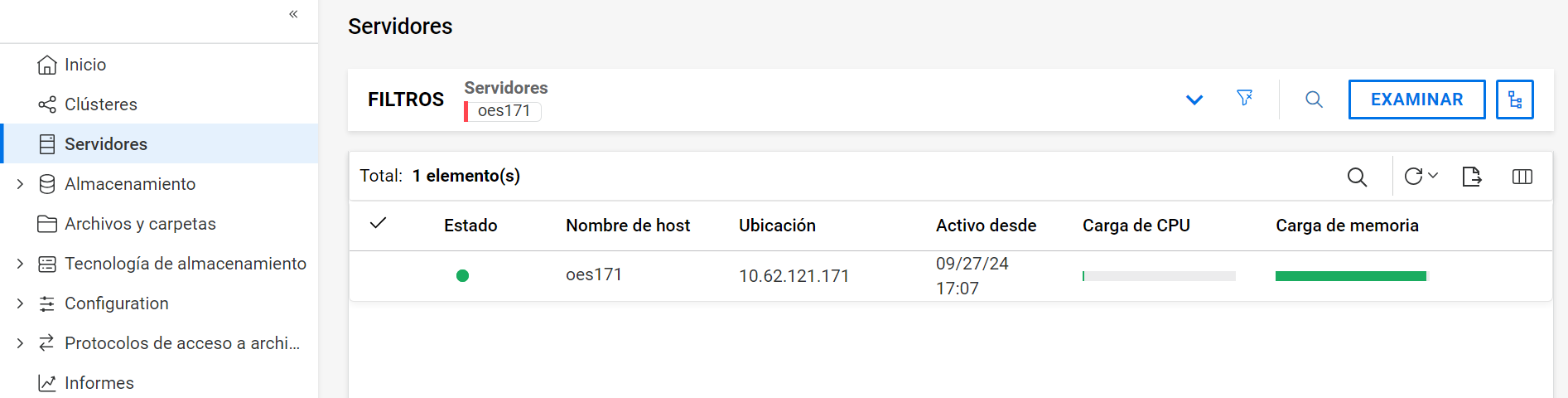

4.1 ¿Cómo se pueden ver los detalles de todos los servidores disponibles?

Puede ver los detalles de todos los servidores disponibles en la pestaña Servidores.

-

En UMC, seleccione la pestaña Servidores.

-

Busque o examine para seleccionar los servidores y haga clic en APLICAR.

Se muestra la lista de servidores seleccionados con información relacionada como Estado, Nombre del host, Ubicación, Activo desde, Carga de CPU y Carga de memoria.

Puede utilizar el icono  para configurar los ajustes del servidor seleccionado.

para configurar los ajustes del servidor seleccionado.

5.0 Detalles del registro y del servicio

En esta sección, se proporciona información adicional sobre UMC.

5.1 Archivos de registro

Compruebe los registros que se mencionan a continuación para ver si se han producido problemas de UMC relacionados con la depuración.

-

Detalles del servidor UMC:

/var/opt/novell/log/umc/apps/umc-server/server.log

/var/opt/novell/log/umc/apps/umc-server/error.log

-

Mensajes relacionados con OES-REST:

/var/log/messages

-

Detalles del estado del servicio UMC:

/var/opt/novell/log/umc/apps/umc-server/health.log

5.2 Estado del servicio

Para ver el estado de los servicios, utilice los comandos siguientes:

-

Para comprobar los detalles del servicio edirapi: systemctl status docker-edirapi.service

-

Para comprobar los detalles del servidor de la base de datos PostgreSQL: systemctl status postgresql.service

-

Para comprobar los detalles de los servicios de backend de la API REST de UMC: systemctl status microfocus-umc-backend.service

-

Para comprobar los detalles del servicio de servidor de la API REST de UMC: systemctl status microfocus-umc-server.service

-

Para comprobar los detalles de Apache Webserver: systemctl status apache2.service

-

Para comprobar los detalles del contenedor Servlet Tomcat para los servicios OES: systemctl status novell-tomcat.service

IV Almacenamiento

6.0 Gestión de los repositorios NSS

En este capítulo, se describen los procedimientos para crear y gestionar los repositorios NSS en un servidor.

-

¿Cuáles son los requisitos previos para crear un nuevo repositorio?

-

¿Cómo se activa o se desactiva un repositorio para su mantenimiento?

-

¿Cuáles son los requisitos previos para suprimir un repositorio?

-

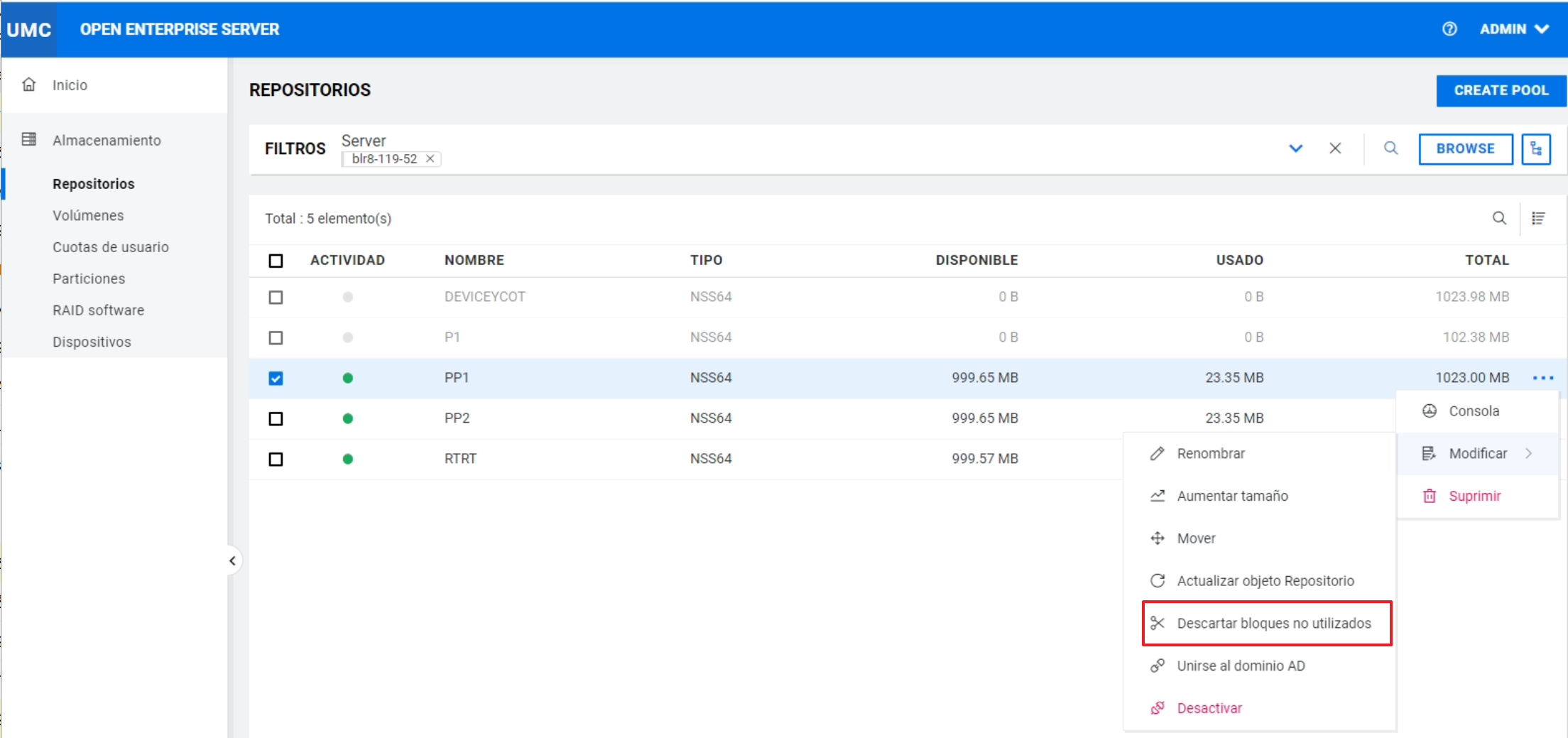

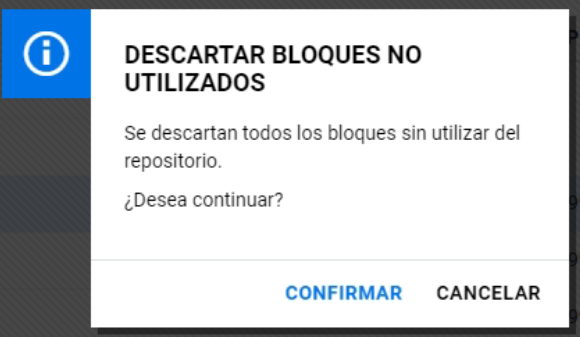

¿Cómo se descartan los bloques no utilizados de un repositorio?

-

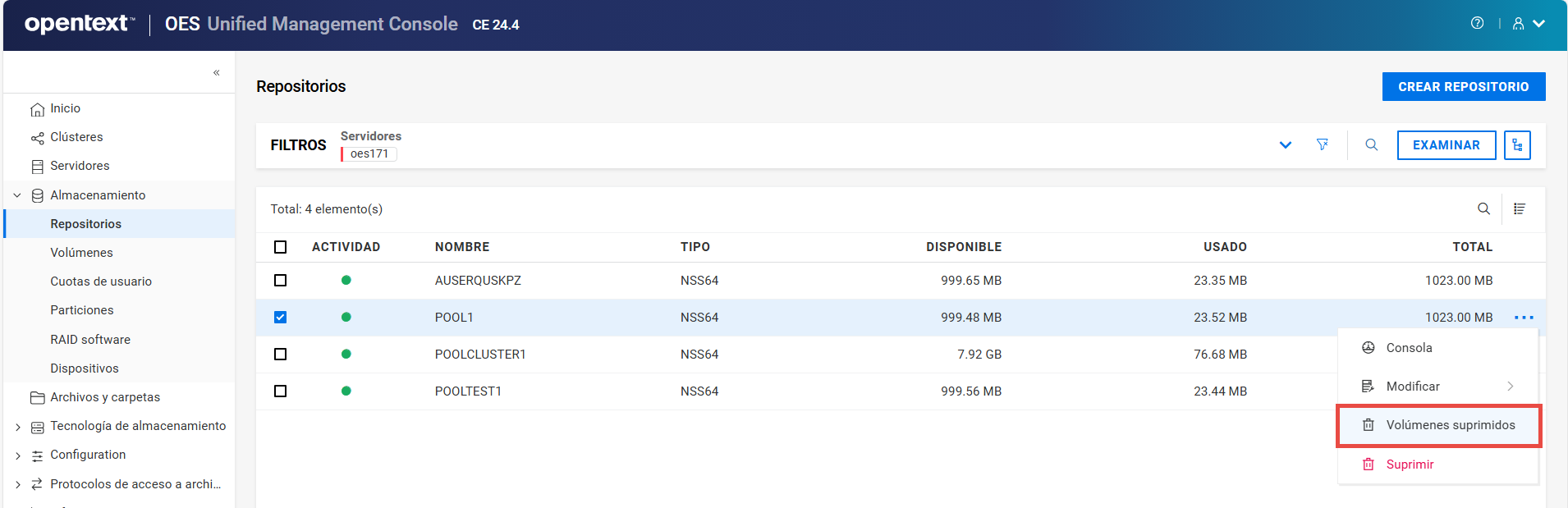

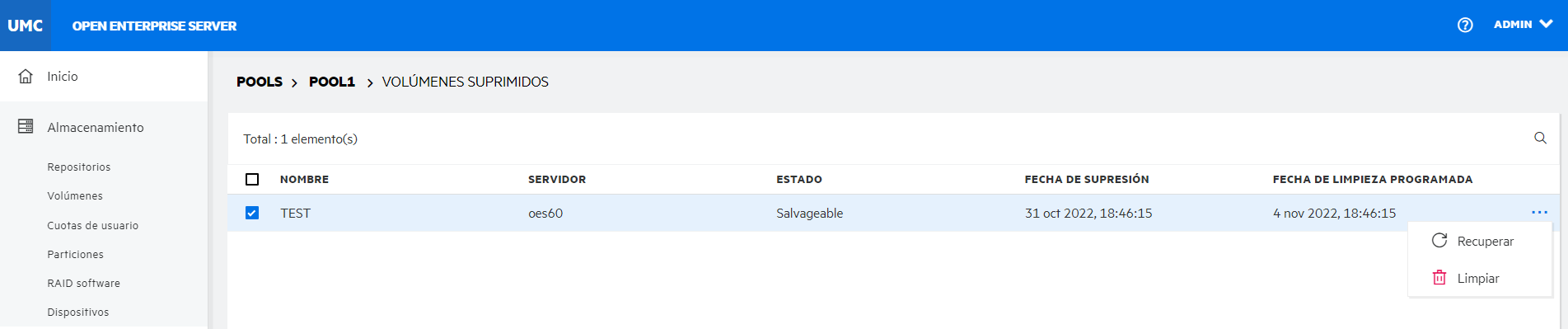

¿Dónde se encuentran mis volúmenes suprimidos? ¿Se pueden restaurar o recuperar?

-

¿Cuáles son los requisitos previos para que los usuarios de AD puedan acceder a los datos de NSS?

-

El objeto Repositorio de eDirectory está dañado. ¿Cómo se puede recuperar?

6.1 ¿Qué es un repositorio?

Un repositorio es un área de almacenamiento denominada partición que contiene espacio obtenido a partir de uno o varios dispositivos de almacenamiento disponibles en el servidor. La cantidad de espacio que aporta cada dispositivo de almacenamiento varía. NSS utiliza repositorios de almacenamiento para adquirir y utilizar de forma eficiente todo el espacio libre disponible en los dispositivos.

6.2 ¿Cuáles son los requisitos previos para crear un nuevo repositorio?

-

Los dispositivos deben inicializarse a fin de que se muestre el espacio disponible para crear un repositorio.

-

OES CIFS debe estar instalado, configurado y en ejecución antes de poder seleccionar la opción CIFS al habilitar para el almacenamiento en clúster un repositorio NSS.

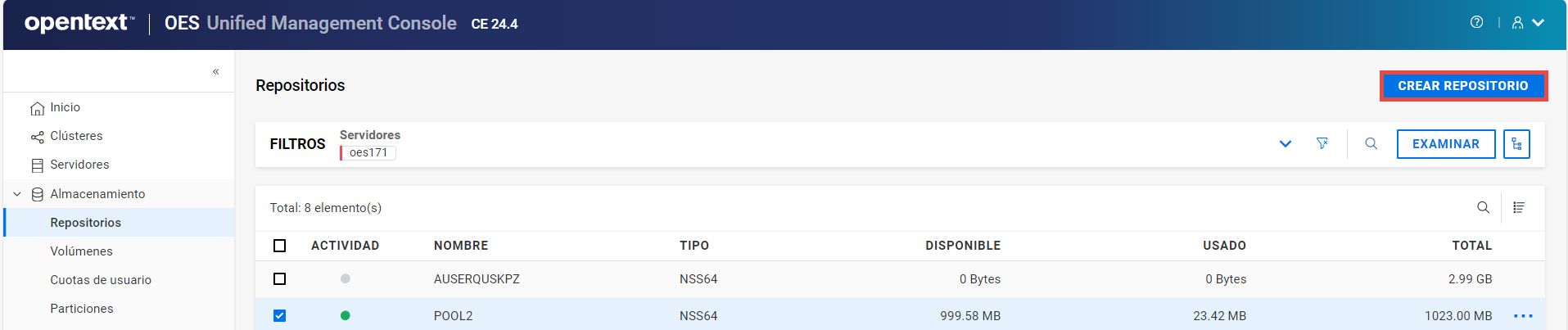

6.3 ¿Cómo se crea un nuevo repositorio?

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Haga clic en CREAR REPOSITORIO.

-

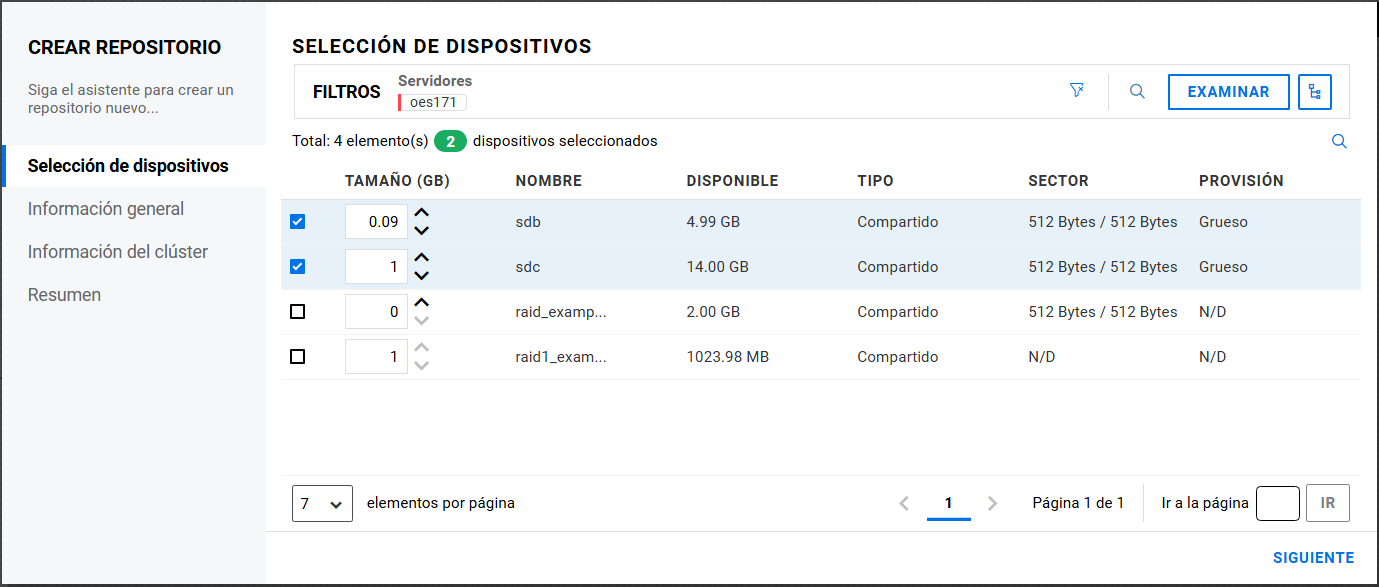

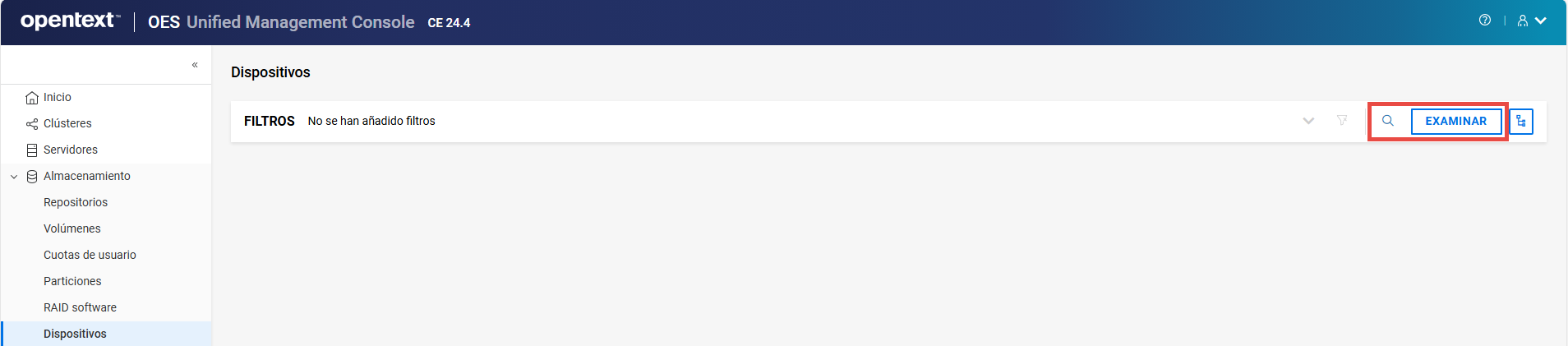

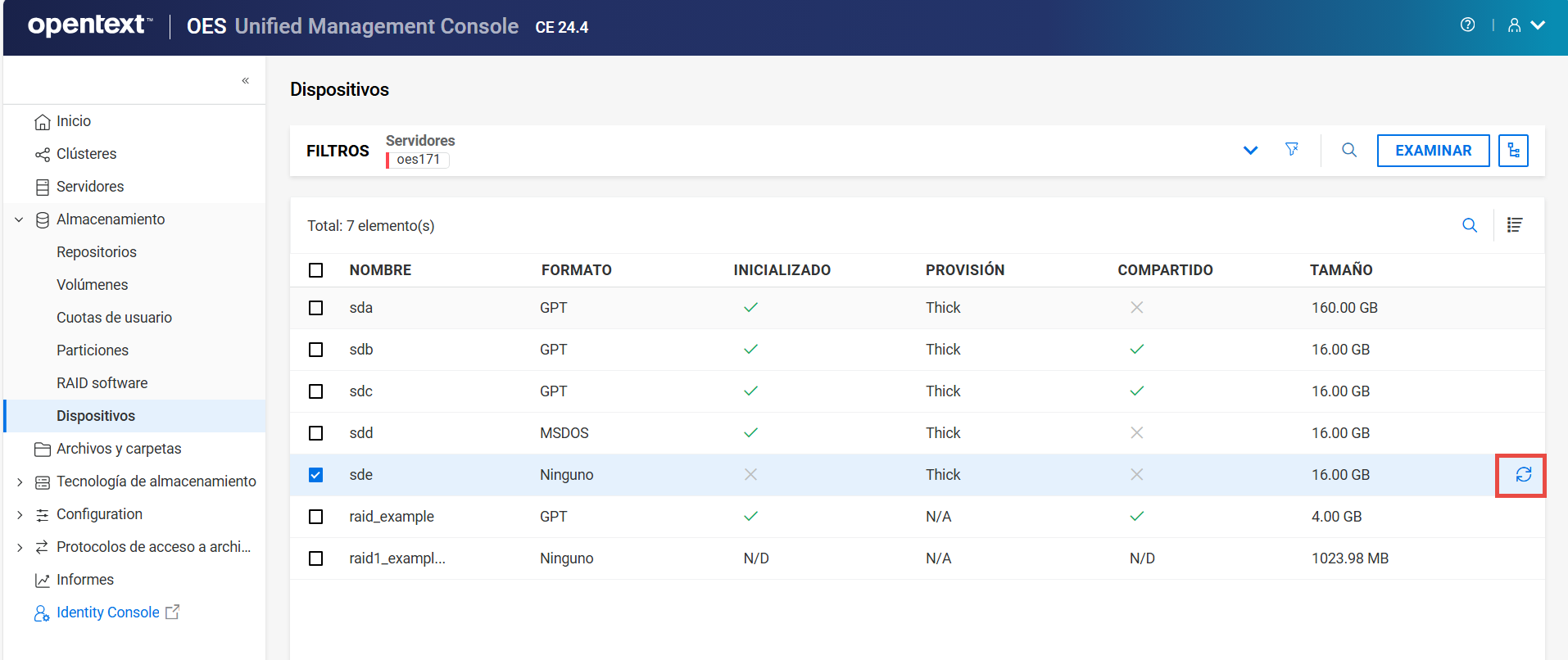

En la página SELECCIÓN DE DISPOSITIVOS, busque o examine para seleccionar el servidor y elija los dispositivos necesarios.

-

Especifique el espacio del dispositivo hasta el espacio libre disponible en los dispositivos del repositorio y, a continuación, haga clic en SIGUIENTE.

En la página de selección de dispositivos, solo se muestran los dispositivos inicializados que disponen de espacio libre. Si no aparece ningún dispositivo en la lista, cancele el asistente, añada más dispositivos al servidor o libere espacio en los dispositivos existentes.

-

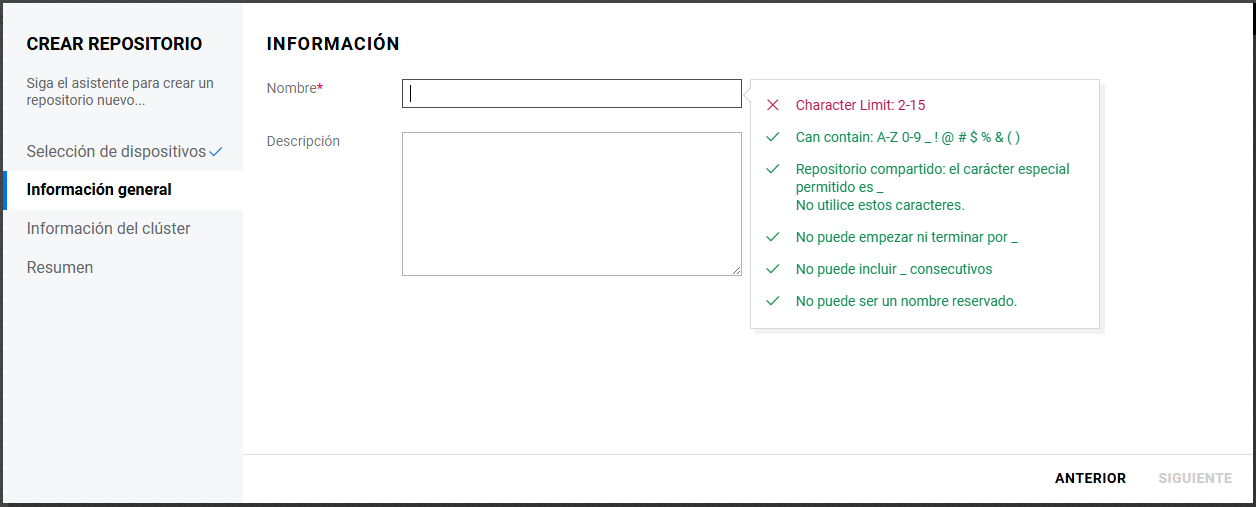

En la página INFORMACIÓN, especifique un nombre para el nuevo repositorio y, a continuación, haga clic en SIGUIENTE.

La descripción es un campo opcional. Todos los repositorios NSS de 64 bits tienen los medios actualizados para AD por defecto.

-

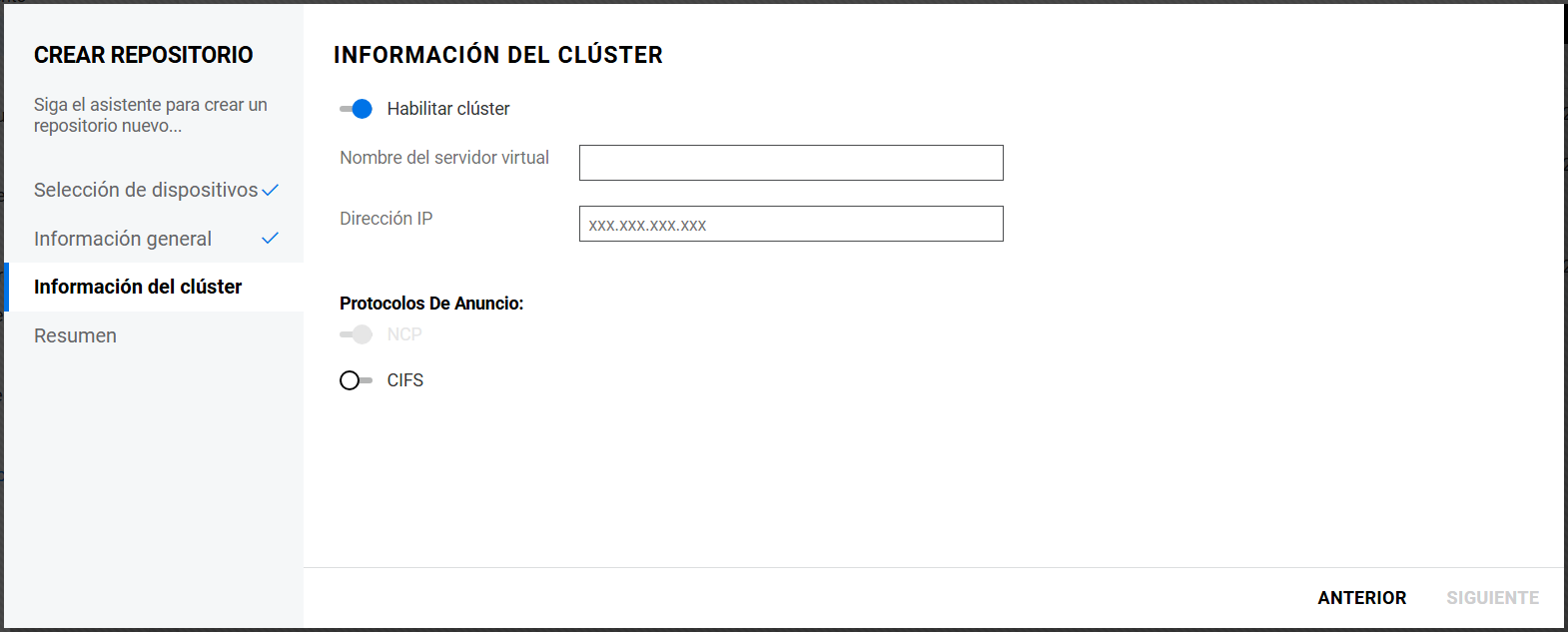

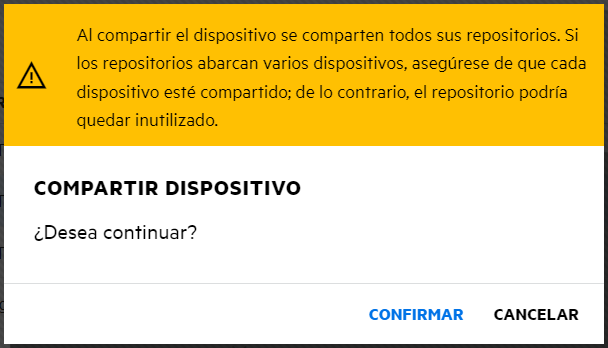

Si el tipo de dispositivo seleccionado se comparte, en la página INFORMACIÓN DE CLÚSTER, especifique los detalles necesarios y haga clic en SIGUIENTE.

El conmutador Habilitar clúster se activa automáticamente. Desactívelo para crear un repositorio no agrupado en clúster con dispositivos compartidos.

NOTA:Esta página no está disponible si el tipo de dispositivo seleccionado es local en la página SELECCIÓN DE DISPOSITIVOS.

Parámetros necesarios para los repositorios habilitados para clúster:

-

Nombre del servidor virtual: este nombre se asigna al servidor virtual que representa al repositorio compartido del clúster. Cuando se habilita un repositorio para clúster, se crea automáticamente un objeto Servidor virtual en eDirectory y se le asigna el nombre del objeto Clúster más el del repositorio habilitado para clúster. Por ejemplo, si el nombre del clúster es clúster1 y el del repositorio habilitado para clúster es repositorio1, el nombre por defecto del servidor virtual será clúster1_repositorio1_servidor. Es posible editar el campo para cambiar el nombre de servidor virtual por defecto. Se utilizará el mismo nombre de servidor virtual para los servidores NCP y CIFS.

-

Dirección IP: la dirección IP que desea asignar al servidor virtual. Todos los repositorios NSS habilitados para clúster requieren su propia dirección IP. La dirección IP se utiliza para proporcionar acceso y capacidad de restitución de fallos (failover) al repositorio habilitado para clúster (servidor virtual). La dirección IP que se asigne al repositorio seguirá asignada al mismo sin tener en cuenta qué servidor del clúster está accediendo al repositorio.

IMPORTANTE:La dirección IP del servidor virtual debe estar en la misma subred IP que los nodos de servidor del clúster donde tiene intención de usarlo.

-

Protocolos de anuncio: protocolos que proporcionan a los usuarios acceso nativo de archivo a los datos.

Especifique uno o varios protocolos de anuncio mediante el conmutador de los protocolos que desea habilitar para las peticiones de datos de este repositorio compartido.

-

OES NCP: NCP es el protocolo de red utilizado por el cliente de Open Enterprise Server. Está seleccionado por defecto. Al seleccionar NCP, el comando se añadirá a la carga de recurso de repositorio y descargará los guiones para activar el protocolo NCP en el clúster.

-

CIFS: CIFS es un protocolo de conectividad de Windows. Al seleccionar CIFS, el comando se añadirá a la carga de recurso de repositorio y descargará los guiones para activar el protocolo CIFS en el clúster.

-

-

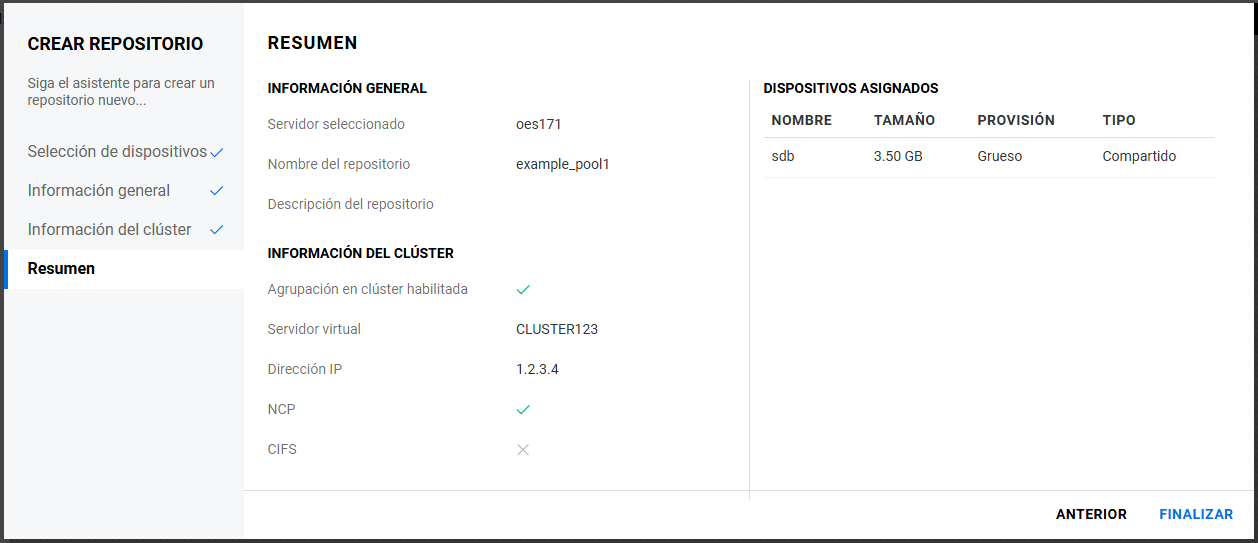

Revise los detalles del repositorio y haga clic en FINALIZAR para crear el repositorio.

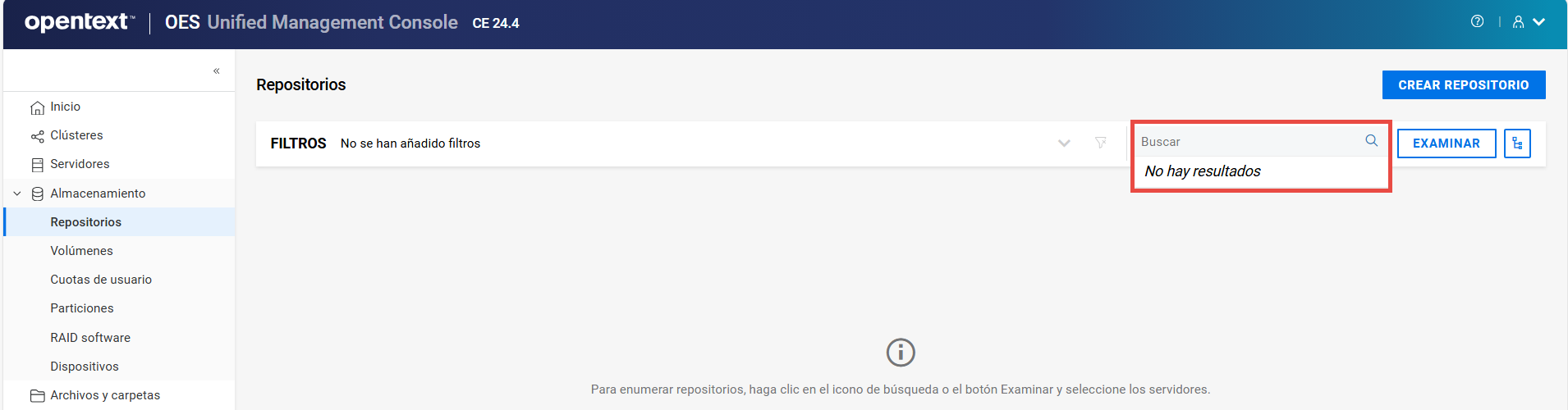

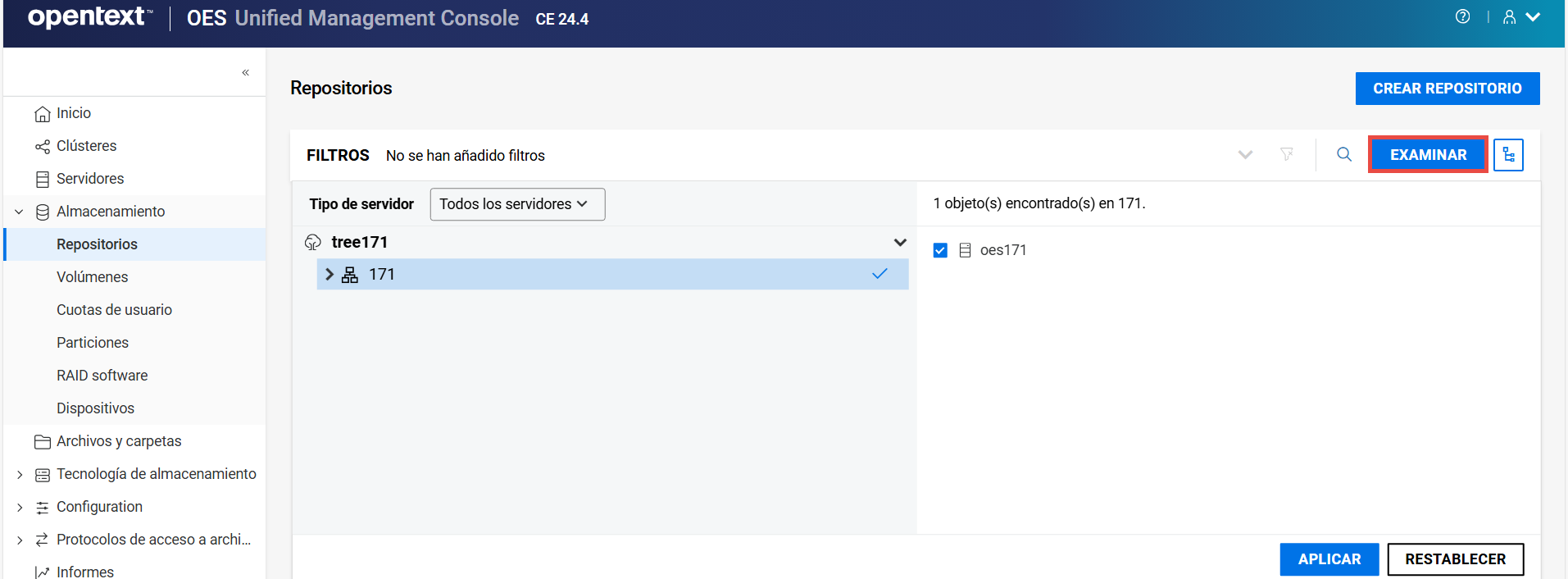

6.4 ¿Cómo se enumeran los repositorios?

Puede ver la lista de repositorios y su información relacionada disponible en el servidor. La lista del repositorio también incluye las instantáneas de repositorio si las ha creado anteriormente.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Haga clic en el icono de búsqueda y especifique el nombre del servidor.

o bien

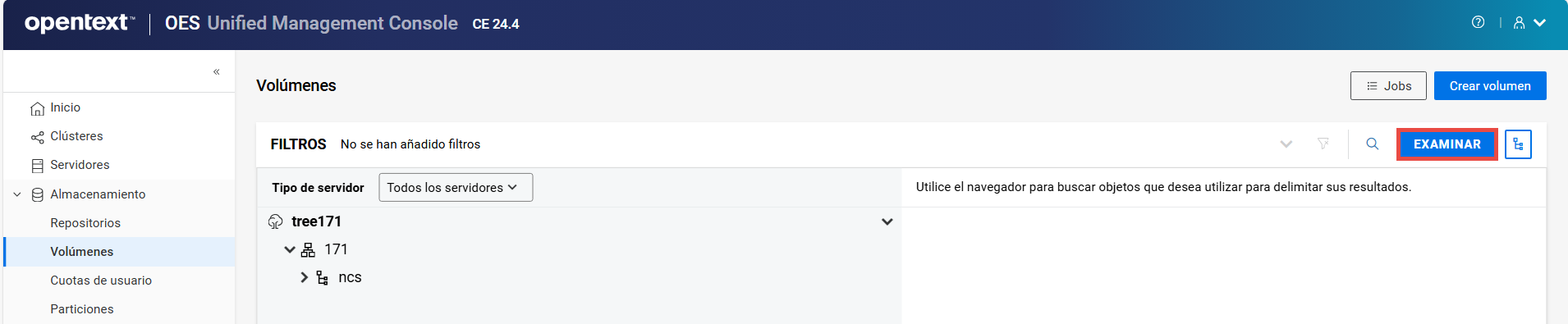

Haga clic en Examinar y seleccione Tipo de servidor para que se muestren sus servidores asociados. Seleccione los servidores necesarios en la lista y, a continuación, haga clic en APLICAR.

NOTA:Cuando se hace clic en el icono

o de vista de árbol

o de vista de árbol  , no se pueden realizar otras acciones fuera del área de exploración. Haga clic de nuevo en el mismo botón para cerrar el área de exploración o de vista de árbol.

, no se pueden realizar otras acciones fuera del área de exploración. Haga clic de nuevo en el mismo botón para cerrar el área de exploración o de vista de árbol.Se muestra la lista de repositorios disponibles en los servidores seleccionados.

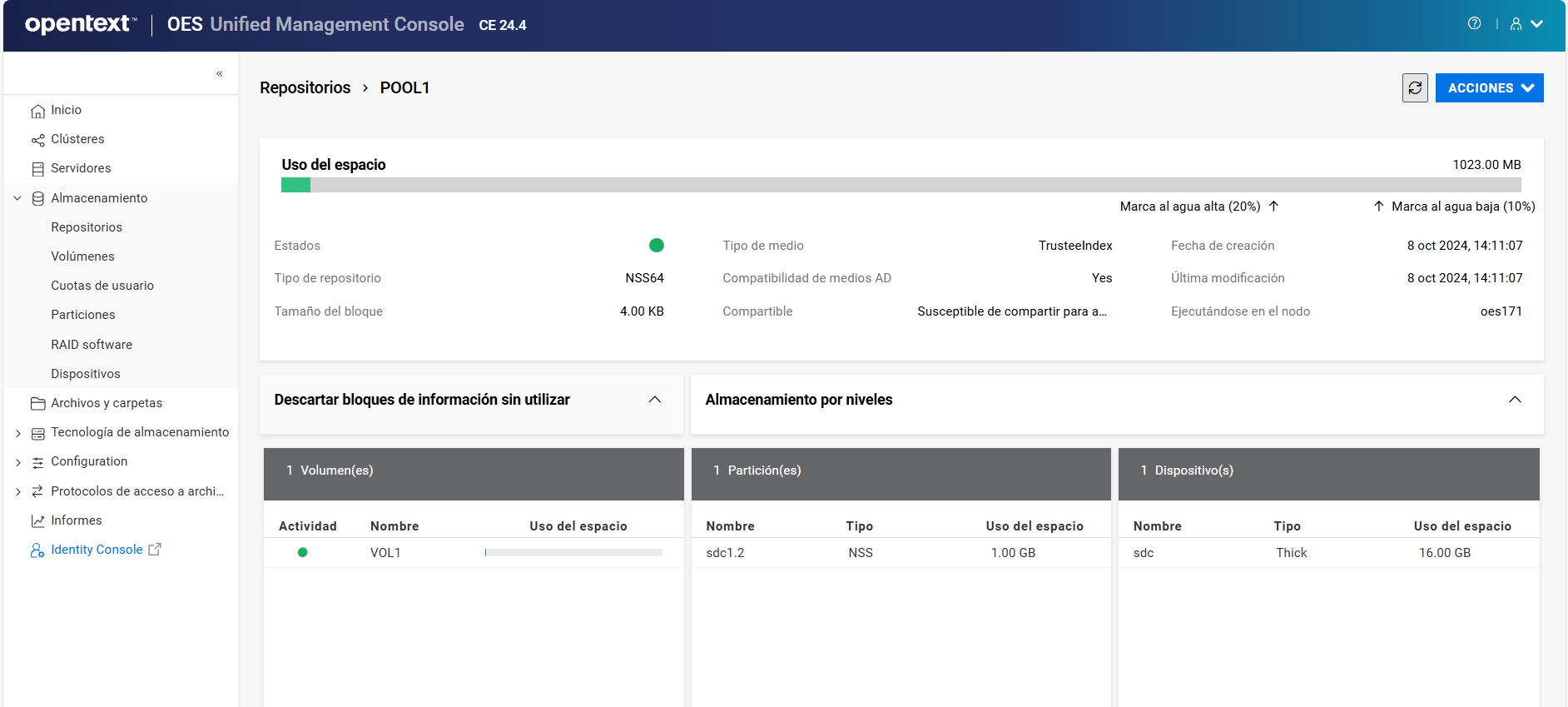

6.5 ¿Cómo se puede ver la consola del repositorio?

Puede ver los detalles de un repositorio como el uso de espacio, los volúmenes, las particiones y los dispositivos en la página de la consola del repositorio.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Haga clic en el nombre del repositorio para ver la página de su consola.

Puede utilizar ACCIONES para realizar varias operaciones de repositorio como cambiar su nombre, aumentar su tamaño, gestionar la instantánea, crear una instantánea, actualizar el objeto Repositorio, descartar los bloques no utilizados, y activar, desactivar y eliminar el repositorio.

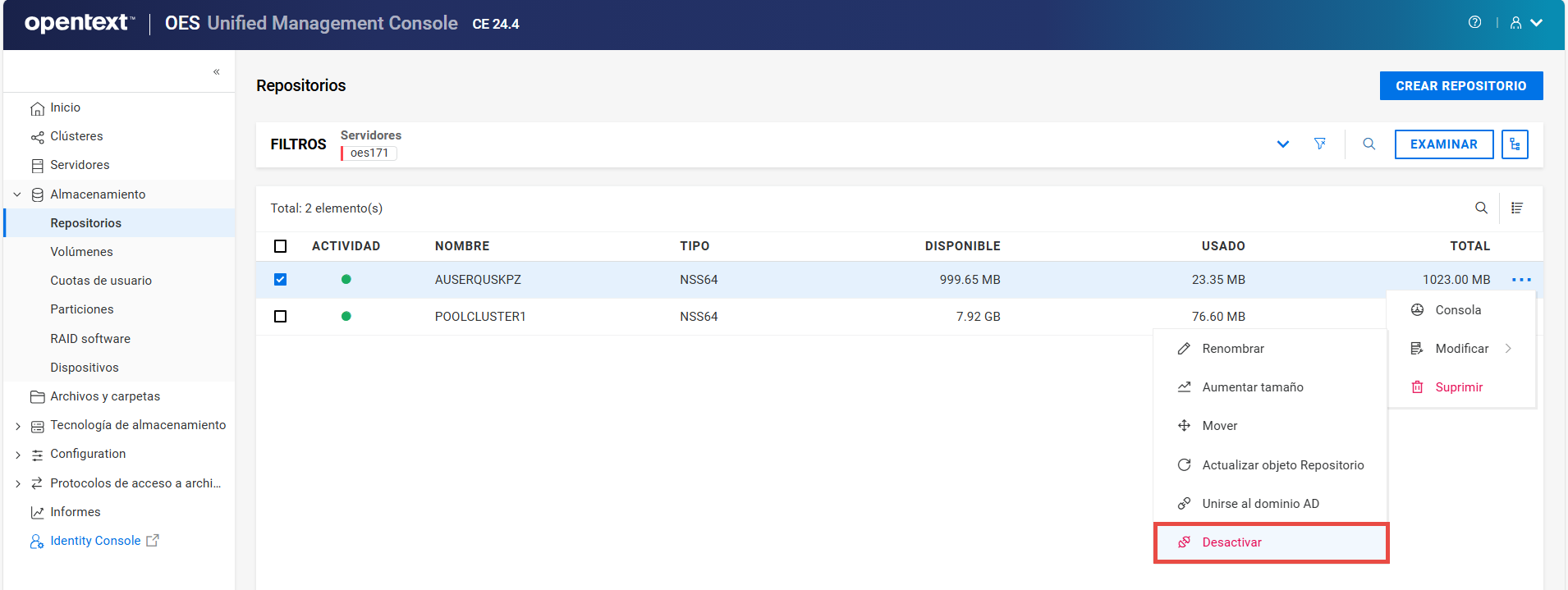

6.6 ¿Cómo se activa o se desactiva un repositorio para su mantenimiento?

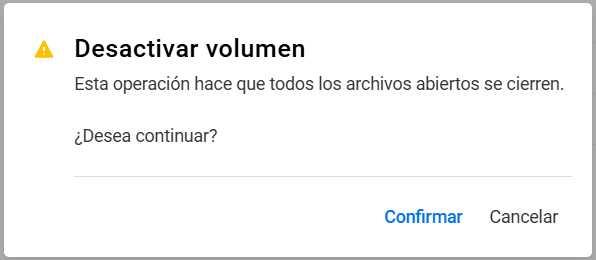

Puede realizar el mantenimiento del repositorio sin apagar el servidor. Se puede restringir temporalmente el acceso a un repositorio. Para ello, desactívelo.

Después de desactivar un repositorio, lleve a cabo su mantenimiento. El repositorio y sus volúmenes no estarán disponibles temporalmente para los usuarios. Al desactivar un repositorio, no se suprimen los volúmenes ni sus datos.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

NOTA:Si selecciona varios repositorios, el icono Más opciones

estará disponible en la esquina superior derecha de la tabla.

estará disponible en la esquina superior derecha de la tabla.-

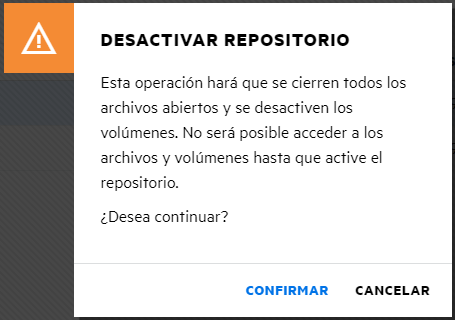

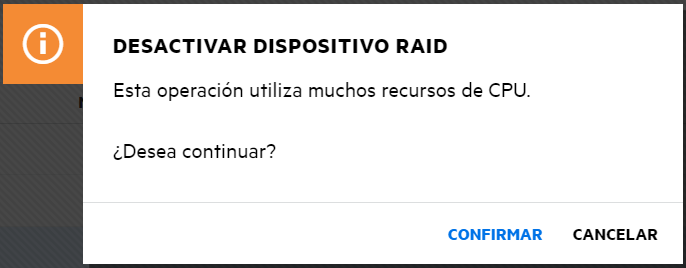

Para desactivar un repositorio:

-

Seleccione un repositorio, haga clic en el icono Más opciones

, haga clic en Modificar y, a continuación, elija Desactivar.

, haga clic en Modificar y, a continuación, elija Desactivar.

-

Haga clic en CONFIRMAR para desactivar los repositorios seleccionados.

Los detalles del repositorio desactivado no se muestran en la página REPOSITORIOS.

o bien

-

-

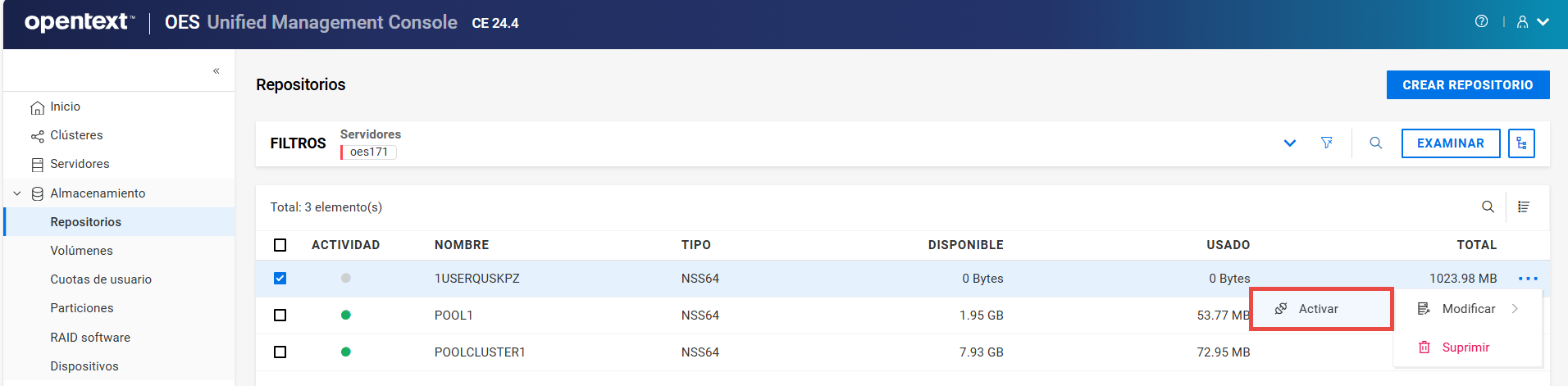

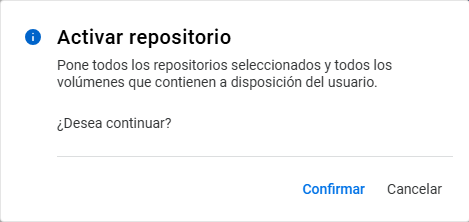

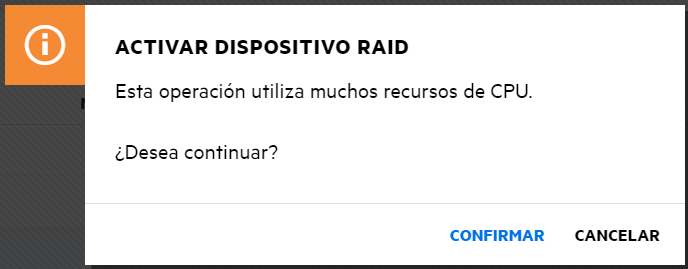

Para activar un repositorio:

-

Seleccione un repositorio, haga clic en el icono Más opciones

, haga clic en Modificar y, a continuación, elija Activar.

, haga clic en Modificar y, a continuación, elija Activar.

-

Haga clic en CONFIRMAR para activar el repositorio seleccionado.

Una vez que el repositorio esté activo, debe activar manualmente los volúmenes. Para obtener más información sobre cómo activar los volúmenes, consulte ¿Cómo se activan y se desactivan los volúmenes NSS?.

-

-

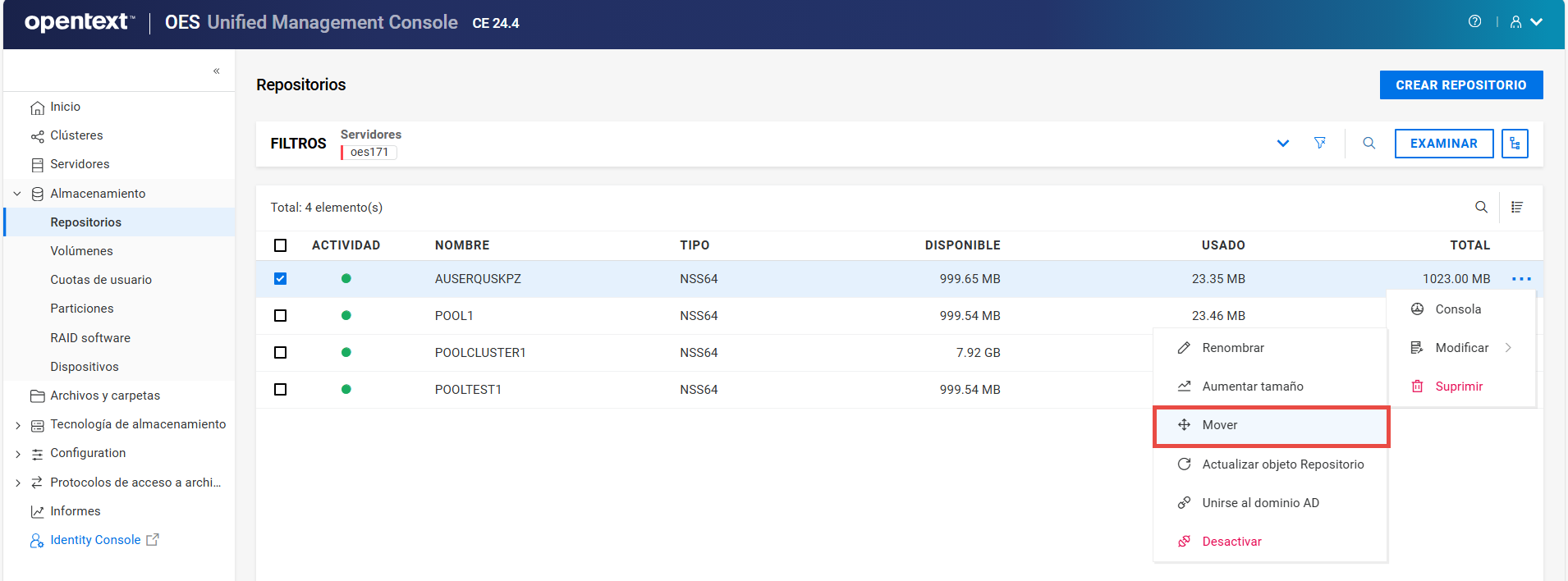

6.7 ¿Cómo se mueve un repositorio?

Puede mover un repositorio NSS de una ubicación a otra en el mismo sistema. El repositorio permanece activo durante este proceso. Todos los segmentos del repositorio se consolidan y se mueven a los dispositivos especificados. Si un dispositivo especificado es mayor que el dispositivo original, el repositorio se ampliará automáticamente cuando finalice la operación de desplazamiento.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio que desea mover, haga clic en el icono Más opciones

, haga clic en Modificar y, a continuación, elija Mover.

, haga clic en Modificar y, a continuación, elija Mover.

-

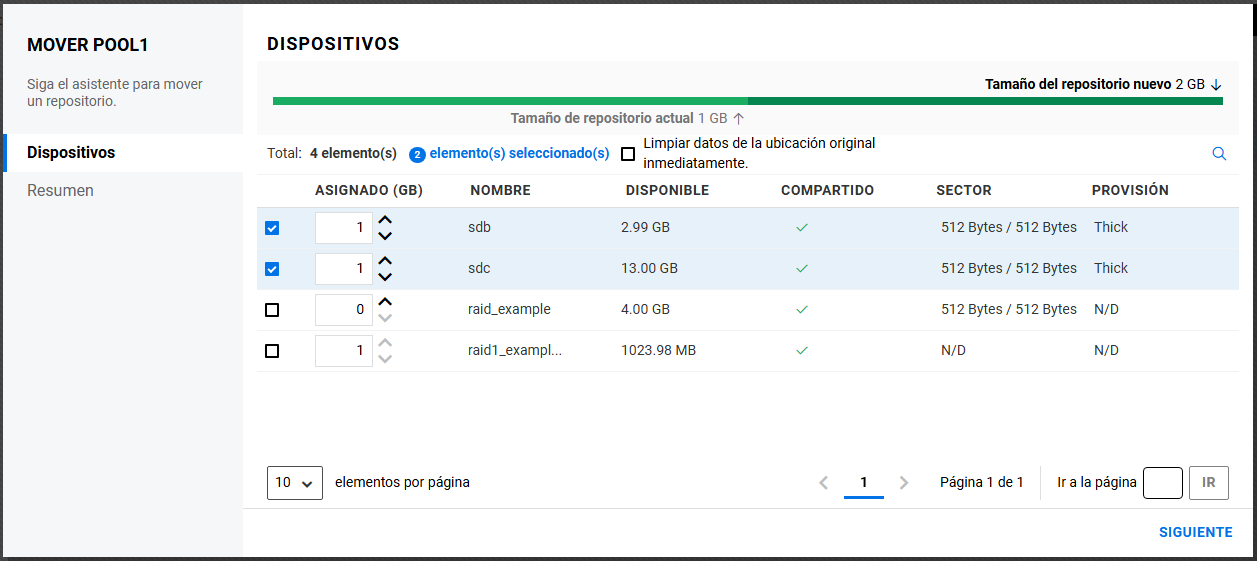

Seleccione los dispositivos, especifique el tamaño asignado necesario para estos y, a continuación, haga clic en SIGUIENTE.

Seleccione la casilla de verificación Limpiar datos de la ubicación original inmediatamente para suprimir permanentemente el repositorio desplazado desde la ubicación original después de moverlo.

-

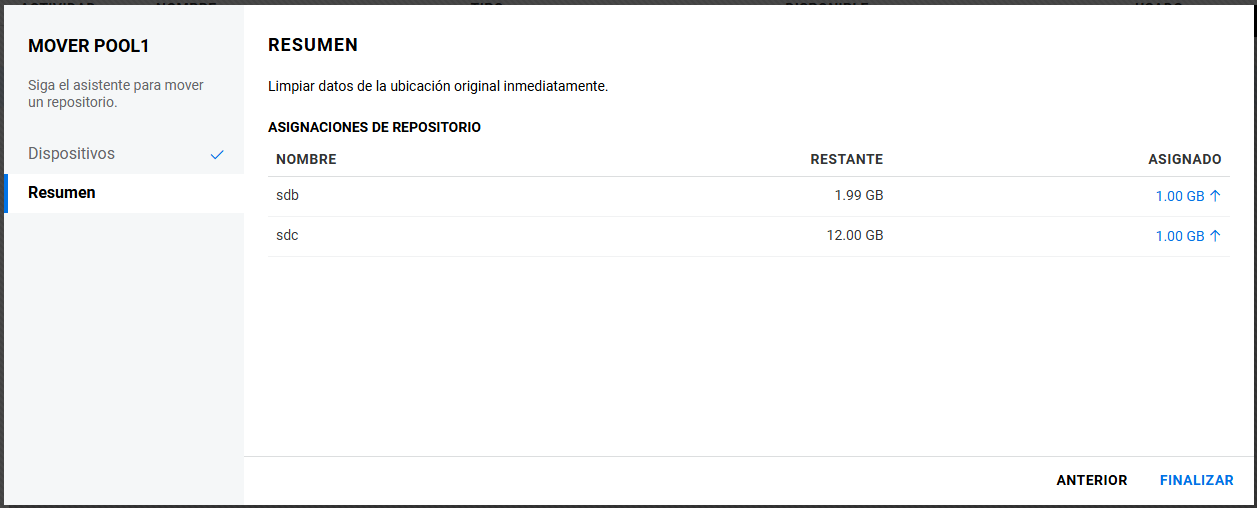

Revise los detalles y haga clic en FINALIZAR.

Una vez completado correctamente el proceso, el repositorio se mueve a los dispositivos seleccionados.

6.8 ¿Qué ocurre cuando se suprime un repositorio?

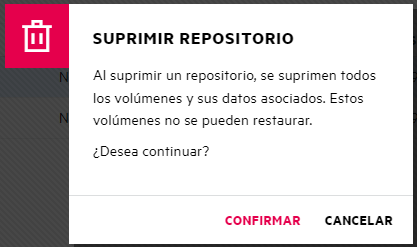

La supresión de un repositorio quita la propiedad del espacio ocupado, pudiendo de esta forma reasignarlo. La opción Suprimir de la página Repositorios elimina los repositorios seleccionados del servidor, incluidas todas las particiones miembro y los datos incluidos en ellos.

Se pueden suprimir repositorios NSS para generar espacio libre para los demás.

ADVERTENCIA:

-

Al suprimir un repositorio, se suprimen todos los volúmenes y los datos incluidos en él. No se pueden restaurar estos volúmenes.

-

Si el repositorio se crea en un dispositivo RAID 1, al suprimir este, se elimina el dispositivo RAID 1.

6.9 ¿Cuáles son los requisitos previos para suprimir un repositorio?

-

Si el repositorio se comparte en un clúster de OES, el clúster debe establecerse sin conexión antes de intentar suprimir el repositorio agrupado en clúster o su recurso de clúster.

-

Si el repositorio tiene instantáneas, debe eliminarlas antes de suprimirlo.

6.10 ¿Cómo se suprimen los repositorios?

-

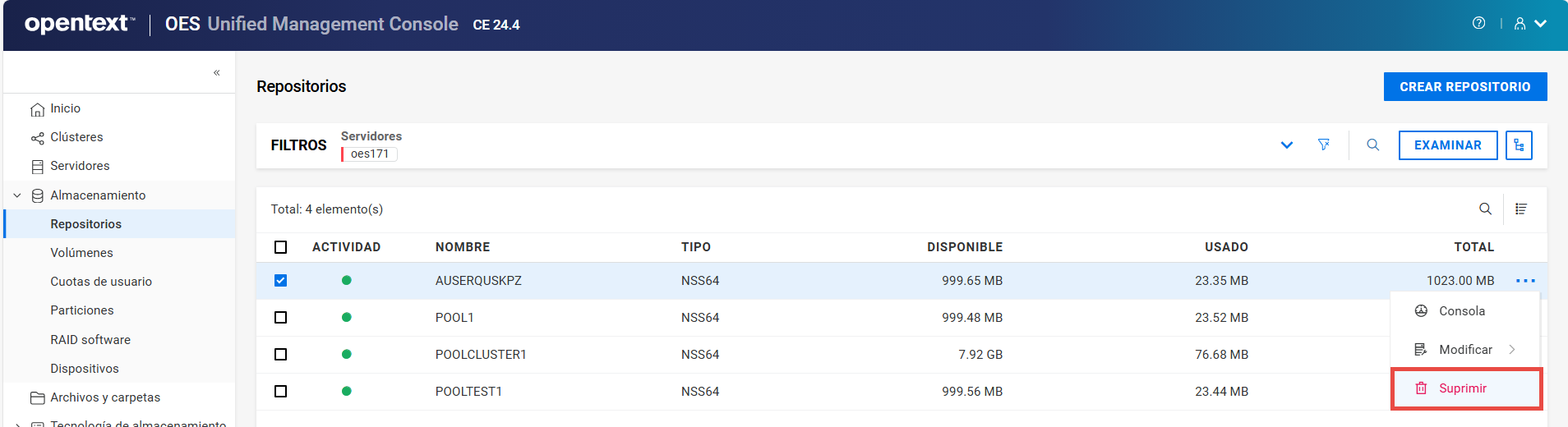

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

y, a continuación, elija Suprimir.

y, a continuación, elija Suprimir.NOTA:Si selecciona varios repositorios, el icono Más opciones

estará disponible en la esquina superior derecha de la tabla.

estará disponible en la esquina superior derecha de la tabla.

-

Haga clic en CONFIRMAR para suprimir el repositorio seleccionado.

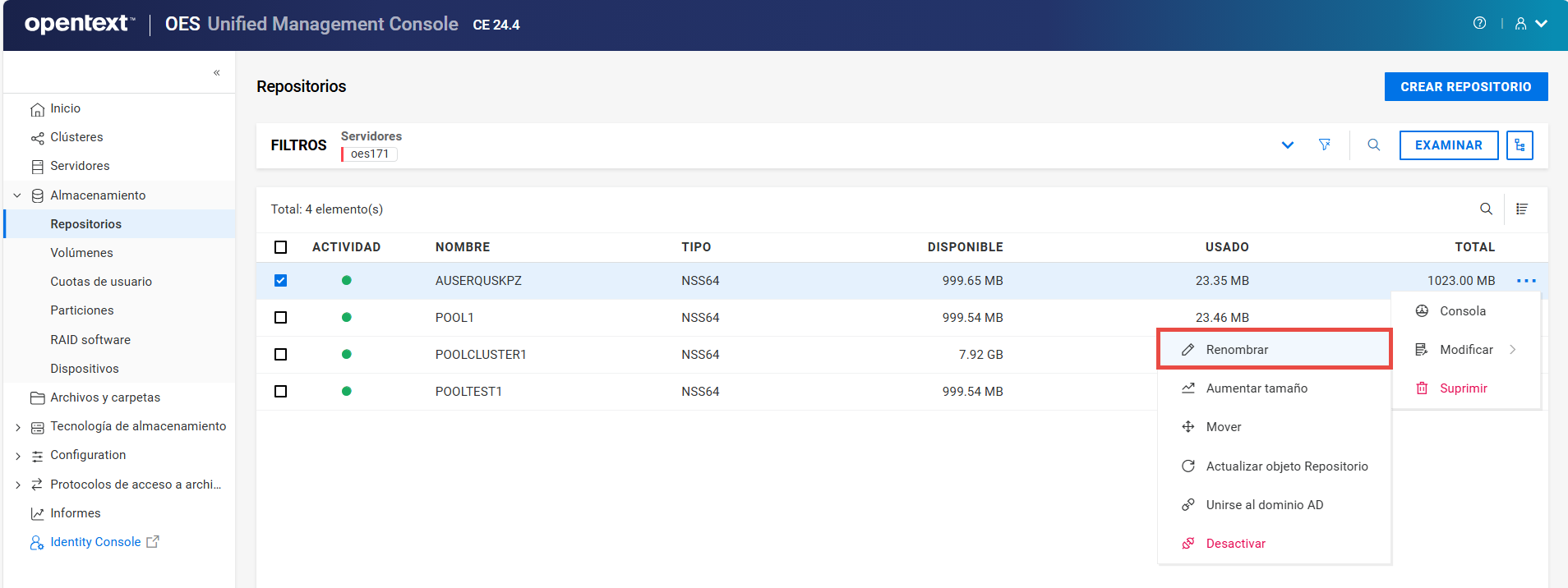

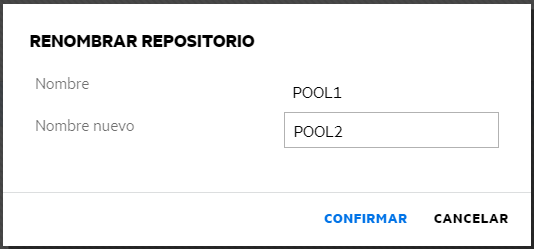

6.11 ¿Cómo se cambia el nombre de un repositorio?

La opción Renombrar de la página Repositorios permite modificar el nombre de un repositorio. Puede cambiar el nombre de un repositorio para que se corresponda con el cambio de nombre de un departamento. Cuando se cambia el nombre de un repositorio, este debe encontrarse en estado activo para que se actualice eDirectory.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

, haga clic en Modificar y, a continuación, elija Renombrar.

, haga clic en Modificar y, a continuación, elija Renombrar.

-

Especifique el nombre del nuevo repositorio y haga clic en CONFIRMAR.

Tabla 6-1 Acciones necesarias después de cambiar el nombre un repositorio

|

Estado de uso compartido del repositorio |

Estado de tiempo de carga del repositorio |

Estado del repositorio después del cambio de nombre |

Acción necesaria |

|---|---|---|---|

|

No compartido |

Cargado automáticamente |

Activo con volúmenes desmontados |

Monte los volúmenes del repositorio. |

|

No compartido |

No cargado automáticamente |

Desactivado |

Active el repositorio y, a continuación, monte sus volúmenes. |

|

Compartido |

OES Cluster Services controla la carga y la descarga. Antes de cambiar el nombre de un repositorio habilitado para clúster, asegúrese de establecer sin conexión su recurso y active el repositorio mediante UMC o NSSMU en lugar del guión de carga. A continuación, puede cambiar el nombre del repositorio mediante UMC o NSSMU. |

Desactivado |

Establezca en línea el recurso del repositorio para activar el repositorio y sus volúmenes. OES Cluster Services actualiza automáticamente los guiones de carga y descarga del recurso del repositorio para que se muestre el cambio de nombre. Además, NSS cambia automáticamente el nombre del objeto Recurso del repositorio en eDirectory. |

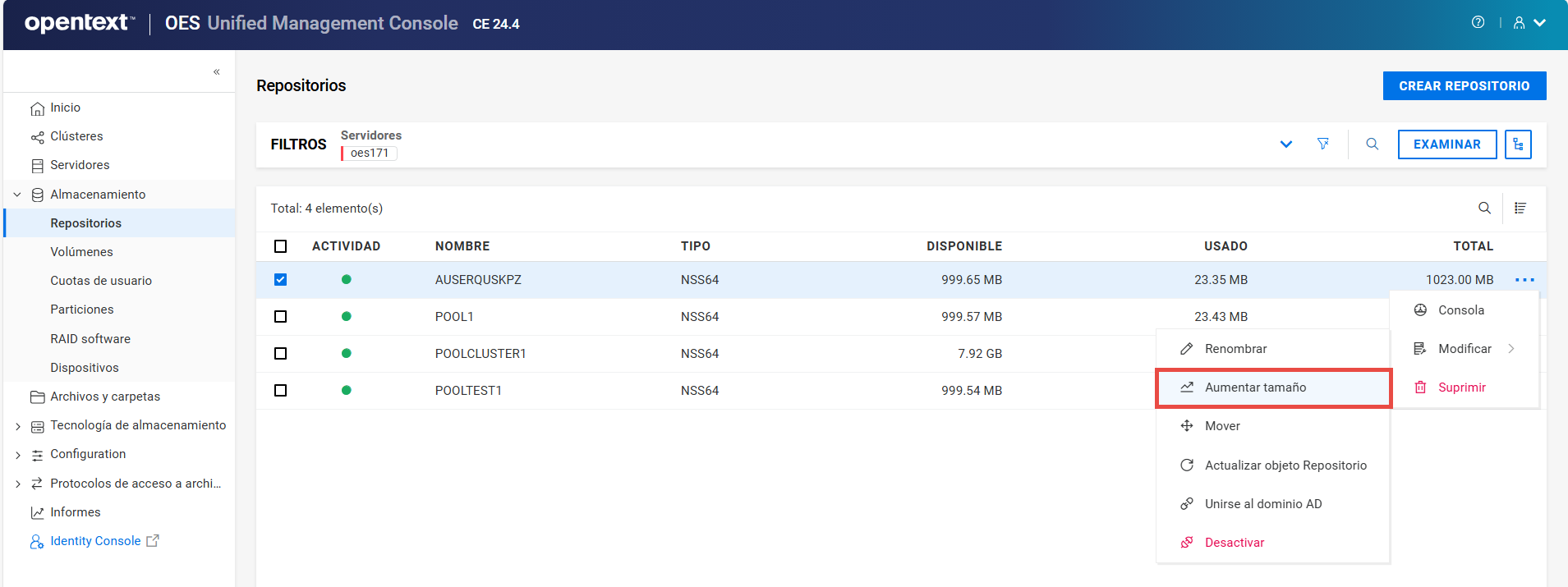

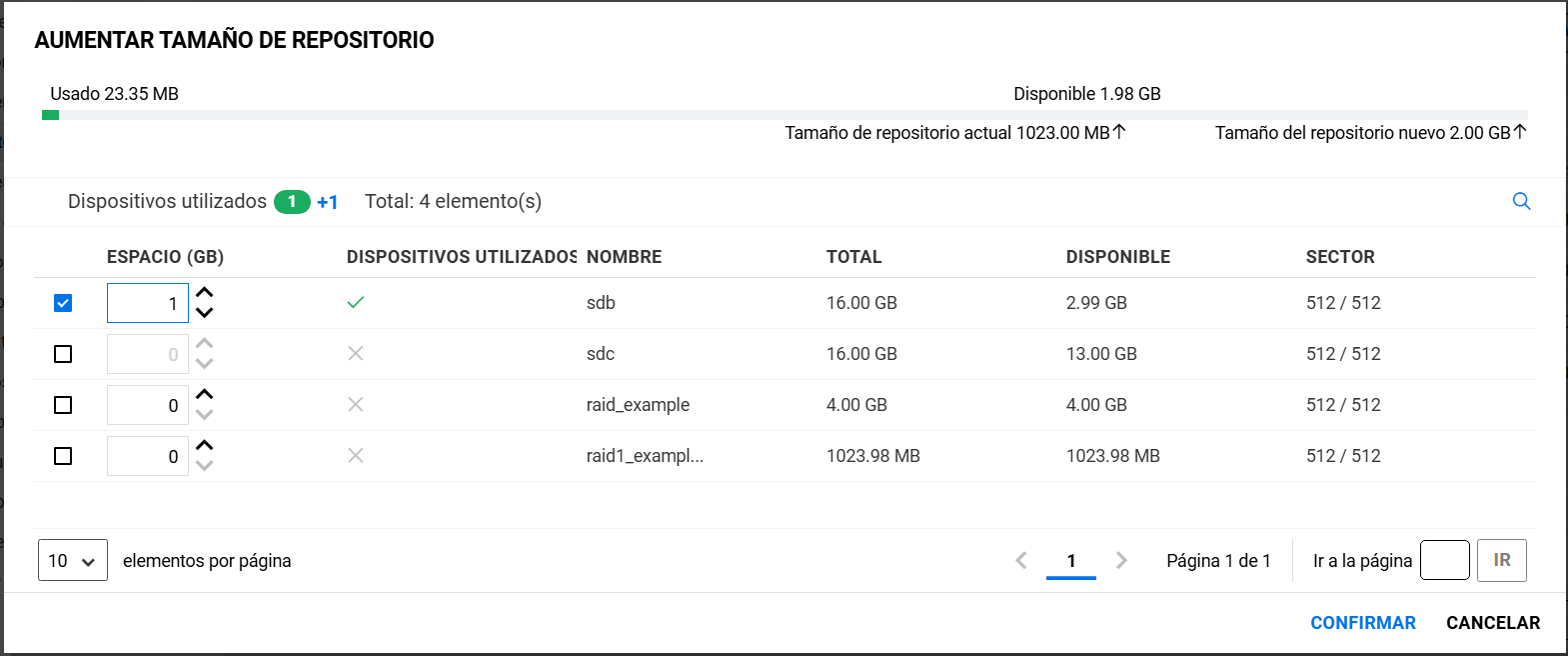

6.12 ¿Cómo se aumenta el tamaño de un repositorio?

La opción Aumentar tamaño de la página Repositorios permite ampliar la capacidad de almacenamiento de un repositorio mediante la adición de nuevas particiones. Es posible aumentar el tamaño de los repositorios de almacenamiento, pero no reducirlo.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

, haga clic en Modificar y, a continuación, elija Aumentar tamaño.

, haga clic en Modificar y, a continuación, elija Aumentar tamaño.

-

Seleccione los dispositivos y especifique el espacio de cada uno de ellos que se debe utilizar.

Solo se muestran los dispositivos que disponen de espacio libre. Si no aparece ninguno, significa que no existe espacio disponible para aumentar el tamaño del repositorio. Haga clic en Cancelar, añada más dispositivos al servidor o libere espacio en los dispositivos existentes. A continuación, regrese a la página REPOSITORIOS para aumentar el tamaño del repositorio.

-

Haga clic en CONFIRMAR para ampliar el tamaño del repositorio seleccionado.

6.13 ¿Cómo se descartan los bloques no utilizados de un repositorio?

Los bloques no utilizados del repositorio seleccionado se pueden liberar mediante la opción Descartar bloques no utilizados, por lo que vuelven a estar disponibles para su uso. Esta función solo se admite en dispositivos SCSI de provisión de cliente ligero con VMware ESXi en un destino lineal.

Tabla 6-2 Matriz de soporte

|

Tipo de dispositivo |

Tipo de provisión |

Compatibilidad en el repositorio |

|

|---|---|---|---|

|

Dispositivos SCSI con VMware ESXi |

Cliente ligero |

|

Compatible |

|

Dispositivos SCSI con VMware ESXi |

|

Cliente pesado |

No compatible |

|

Dispositivos SCSI con VMware ESXi |

Cliente ligero |

Cliente pesado |

No compatible |

|

Dispositivos RAID |

Cualquier tipo |

Cualquier tipo |

No compatible |

|

Repositorios que contienen instantáneas |

Cualquier tipo |

Cualquier tipo |

No compatible |

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

, haga clic en Modificar y, a continuación, elija Descartar bloques no utilizados.

, haga clic en Modificar y, a continuación, elija Descartar bloques no utilizados.NOTA:Si selecciona varios repositorios, el icono Más opciones

estará disponible en la esquina superior derecha de la tabla.

estará disponible en la esquina superior derecha de la tabla.

-

Haga clic en CONFIRMAR para descartar los bloques no utilizados en el repositorio seleccionado.

El proceso se ejecuta en segundo plano y descarta los bloques no utilizados en el repositorio seleccionado.

6.14 ¿Dónde se encuentran mis volúmenes suprimidos? ¿Se pueden restaurar o recuperar?

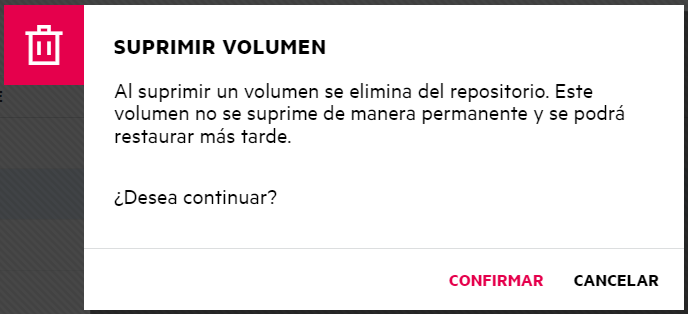

Al suprimir un volumen, NSS lo elimina del repositorio. La opción Volúmenes suprimidos de la página Repositorios muestra una página Volúmenes suprimidos independiente en la que puede limpiar o recuperar los volúmenes suprimidos del repositorio. Esta opción solo está disponible si el repositorio seleccionado presenta volúmenes suprimidos.

Durante el retraso de limpieza (por defecto, cuatro días después de la supresión de un volumen), puede limpiar manualmente los volúmenes suprimidos, ver el contenido del volumen, transferir archivos del volumen suprimido a otros, o recuperar el volumen completo. Cuando se recupera un volumen, los datos y los metadatos son los mismos que en el momento de la eliminación, sin cambios. Una vez transcurrido el tiempo de retraso de limpieza, NSS limpia automáticamente los volúmenes suprimidos del sistema y ya no es posible acceder a ellos.

ADVERTENCIA:Al suprimir un repositorio completo, se suprimirán también todos los volúmenes. No se puede restaurar un repositorio suprimido ni los volúmenes incluidos en él.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

y, a continuación, elija Volúmenes suprimidos.

y, a continuación, elija Volúmenes suprimidos.

-

Seleccione el volumen suprimido, haga clic en la opción (...) y, a continuación, elija Recuperar/Limpiar.

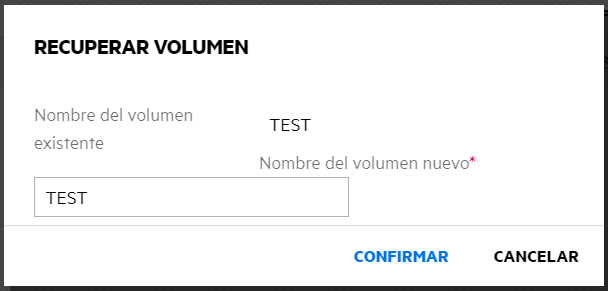

Recuperar: puede restaurar y asignar un nuevo nombre al volumen suprimido o reutilizar el nombre anterior si ningún otro volumen lo está utilizando.

NOTA:Si recupera un volumen cifrado, se le solicitará la contraseña relacionada.

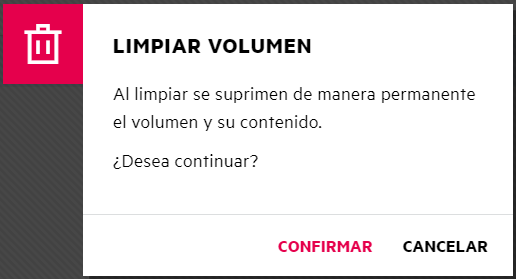

Limpiar: puede suprimir manualmente uno o varios volúmenes suprimidos, que ya no se pueden recuperar.

-

Haga clic en CONFIRMAR para completar el proceso seleccionado.

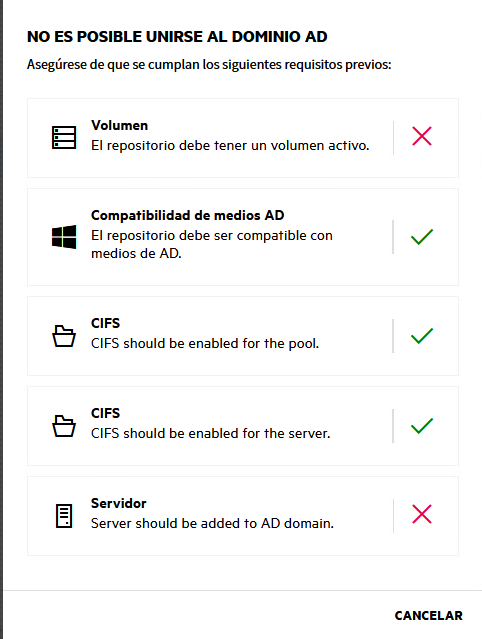

6.15 ¿Cuáles son los requisitos previos para que los usuarios de AD puedan acceder a los datos de NSS?

-

El repositorio debe contener al menos un volumen activo.

-

El repositorio debe admitir medios de AD.

-

El servicio CIFS debe estar configurado y operativo en el repositorio.

-

El servicio CIFS debe estar configurado y operativo en el servidor OES.

-

El servidor debe añadirse al dominio de AD.

6.16 Soy un usuario de AD. ¿Cómo se accede a los datos de NSS?

Los usuarios de Active Directory (AD) son usuarios de Windows que utilizan el protocolo CIFS para acceder a volúmenes NSS en servidores OES y administrarlos. Los usuarios y los grupos de AD no tienen que trasladarse a eDirectory, ya que los usuarios de AD y de eDirectory pueden acceder a los recursos de NSS al mismo tiempo.

NOTA:Asegúrese de que el usuario que ha entrado a la sesión dispone de suficientes derechos para crear el objeto en el contenedor específico de AD antes de unirse a un repositorio en un dominio de AD.

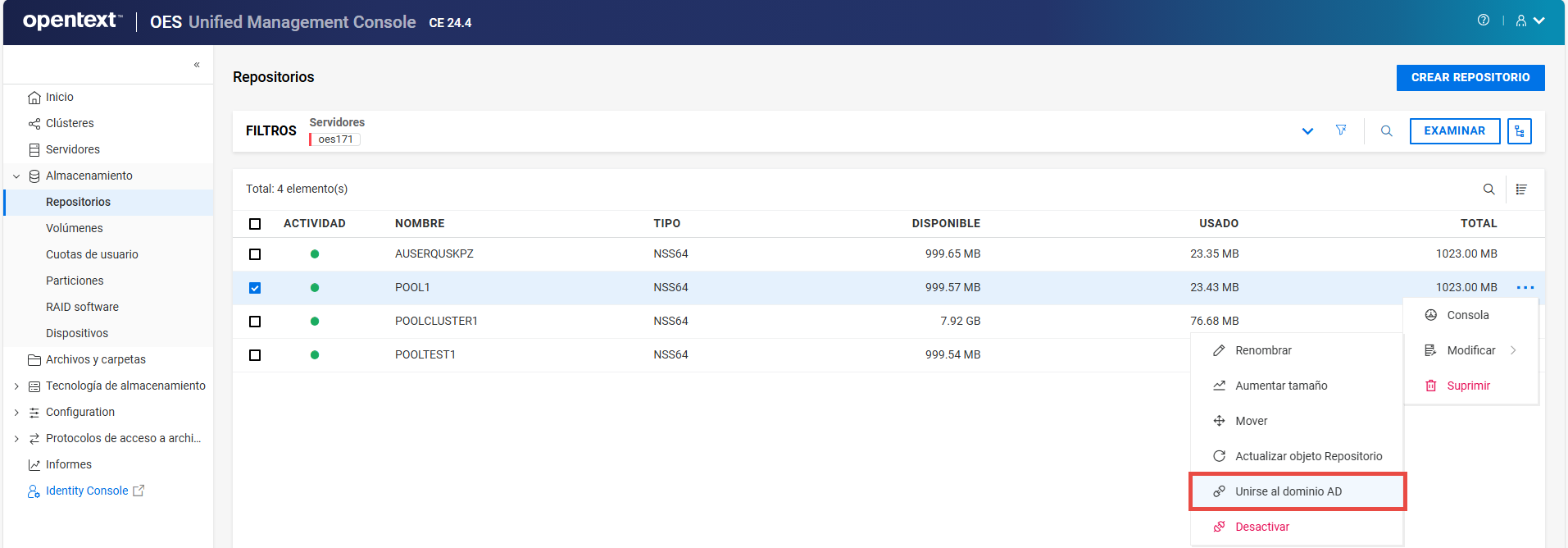

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

y, a continuación, elija Unirse al dominio AD.

y, a continuación, elija Unirse al dominio AD.NOTA:La opción Unirse al dominio AD solo está disponible si el repositorio seleccionado está habilitado para AD.

NOTA:Si no se cumple ninguno de los requisitos previos para unirse al dominio de AD, se mostrará la página NO ES POSIBLE UNIRSE AL DOMINIO AD para indicarlo. Haga clic en CANCELAR, asegúrese de cumplir los requisitos previos y, a continuación, ejecute Unirse al dominio AD desde la página REPOSITORIOS. Consulte ¿Cuáles son los requisitos previos para que los usuarios de AD puedan acceder a los datos de NSS?.

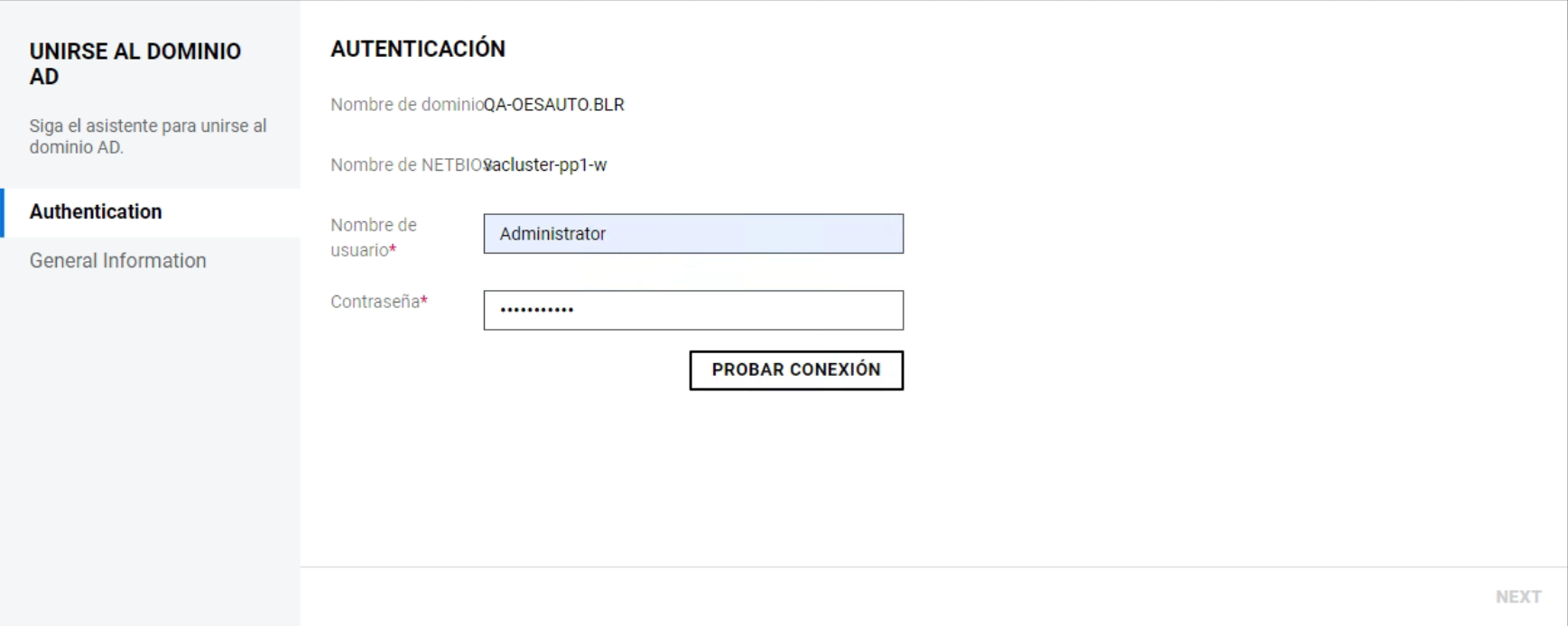

-

En la página AUTENTICACIÓN, especifique el Nombre de usuario y la Contraseña del usuario de AD y haga clic en PROBAR CONEXIÓN.

Se comprueba la existencia del usuario en la base de datos de AD. Después de comprobar correctamente el dominio, haga clic en SIGUIENTE.

-

Siga los pasos para seleccionar o crear un objeto.

-

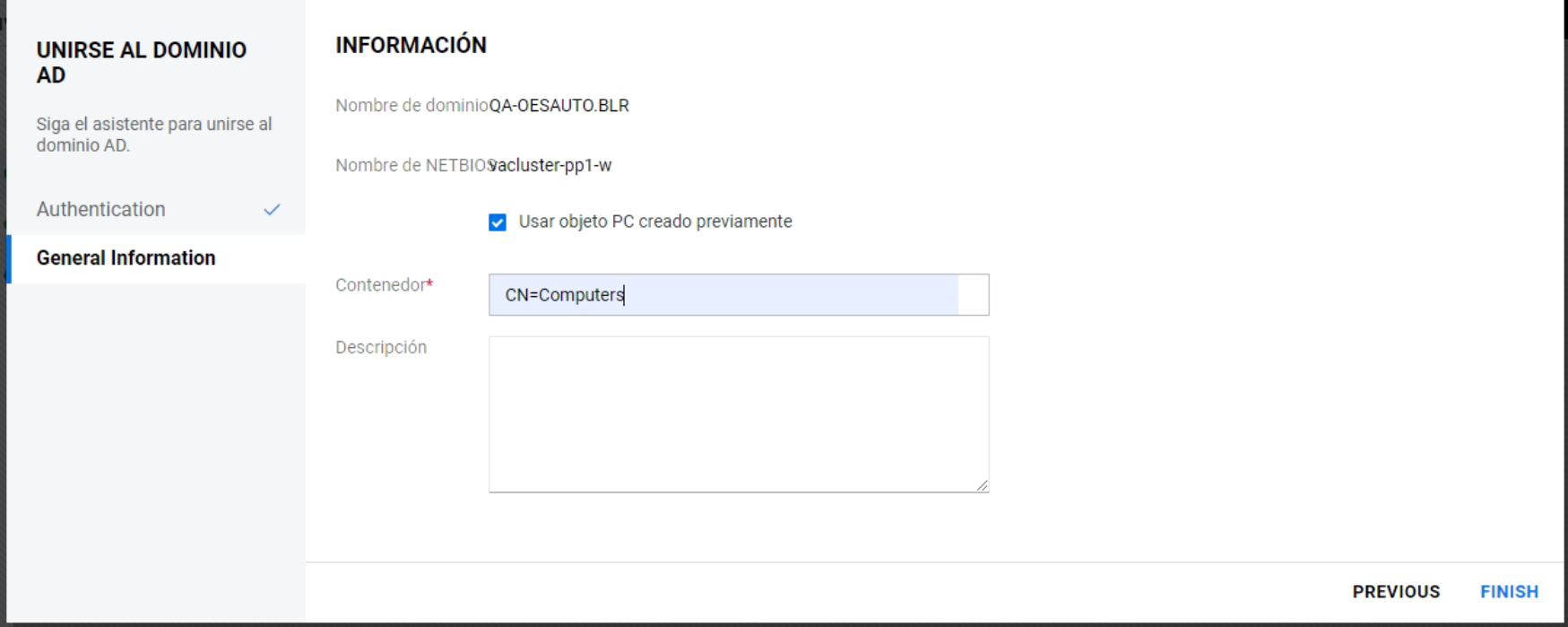

Para seleccionar un objeto preexistente en Active Directory:

Si ya tiene un objeto PC creado en Active Directory para el servidor, siga los pasos para seleccionar el objeto.

-

Seleccione la casilla Usar objeto PC creado previamente.

-

Especifique el nombre del contenedor.

-

Especifique los detalles de la descripción y, a continuación, haga clic en FINALIZAR.

o bien

-

-

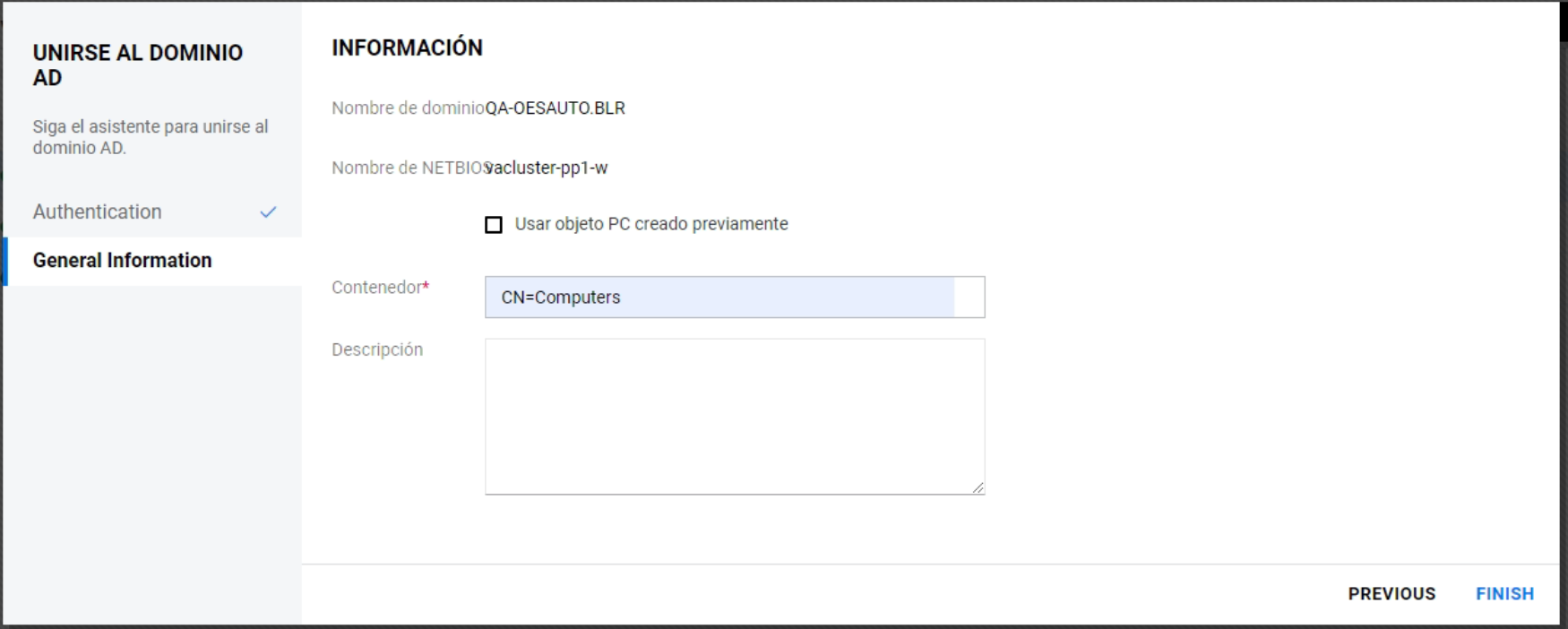

Para crear un objeto nuevo en Active Directory:

Si no se ha creado ningún objeto PC en Active Directory para el servidor, siga los pasos para crear uno.

NOTA:Asegúrese de desactivar la casilla "Usar objeto PC creado previamente".

-

Especifique el nombre del contenedor.

-

Especifique los detalles de la descripción y, a continuación, haga clic en FINALIZAR.

Los usuarios de AD tienen acceso a los volúmenes NSS una vez finalizado correctamente el proceso.

-

-

6.17 El objeto Repositorio de eDirectory está dañado. ¿Cómo se puede recuperar?

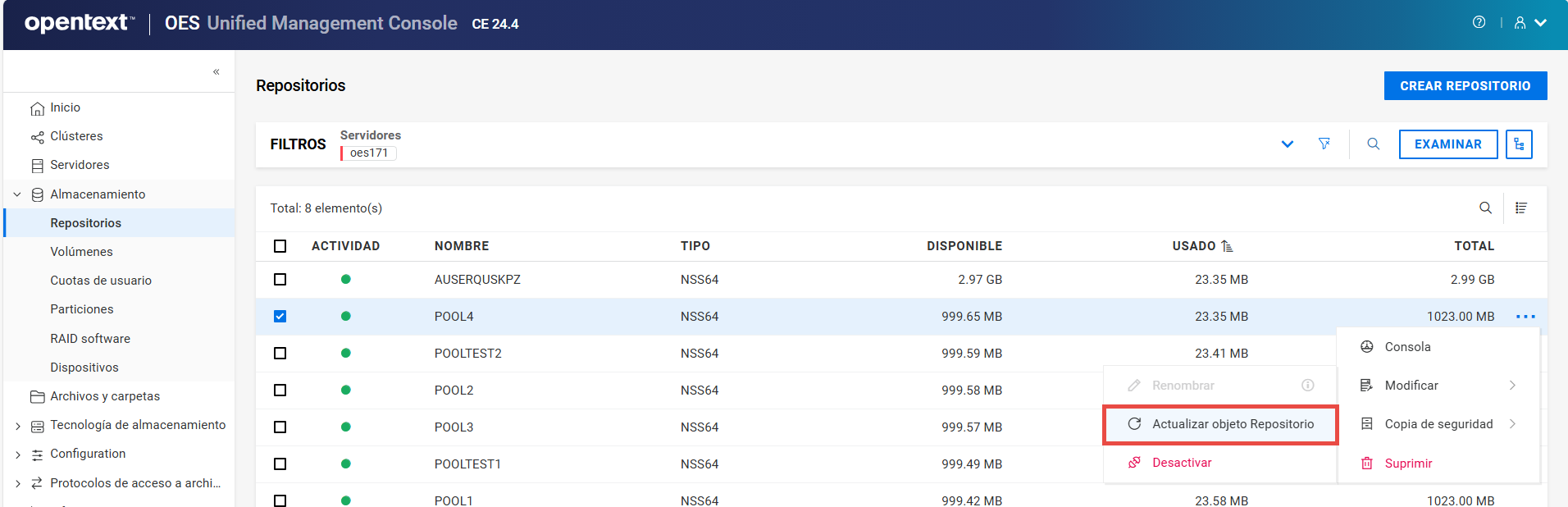

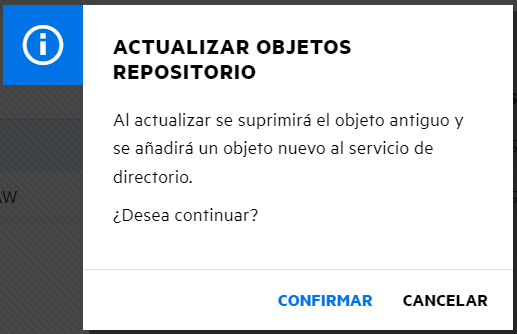

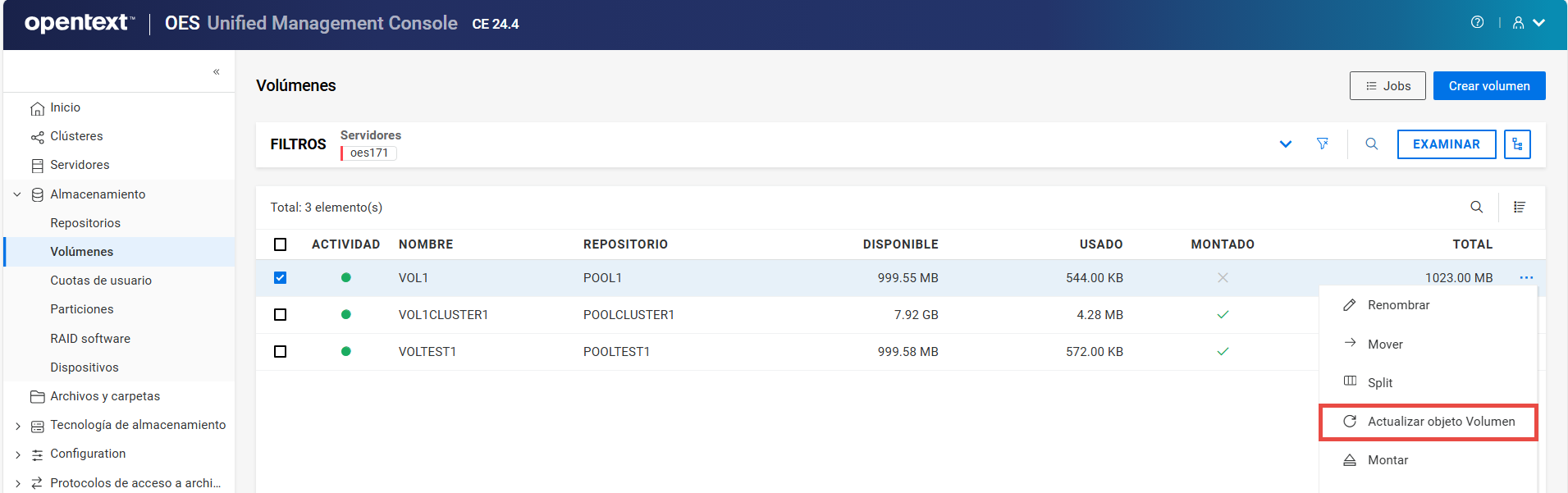

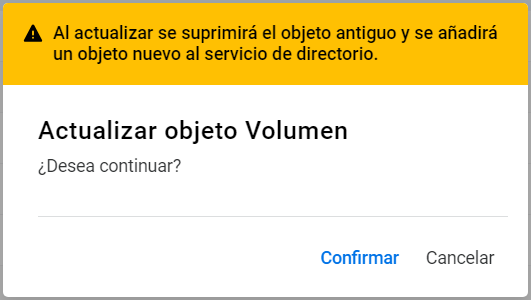

La opción Actualizar objeto Repositorio de la página Repositorios permite añadir o actualizar el objeto Repositorio de eDirectory. Si ya existe el objeto Repositorio, NSS presenta dos opciones: Suprimir y sustituir el objeto existente o Conservar el objeto existente.

NOTA:La actualización del objeto Repositorio de eDirectory es un proceso de recuperación y solo es necesario cuando se pierde, se daña o se suprime este.

Actualice el objeto de eDirectory después de modificar los parámetros del repositorio o cambiar su nombre.

Para obtener más información sobre eDirectory, consulte la documentación de eDirectory 9.2.

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

, haga clic en Modificar y, a continuación, elija Actualizar objeto Repositorio.

, haga clic en Modificar y, a continuación, elija Actualizar objeto Repositorio.

-

Haga clic en CONFIRMAR para actualizar los objetos del repositorio seleccionado.

Si no existe el objeto Repositorio, NSS lo añade en el mismo nivel de contexto que el servidor.

7.0 Gestión de tareas de volumen

En este capítulo, se describen los procedimientos para supervisar y gestionar las tareas de DFS.

Puede supervisar el estado de todas las tareas de movimiento y división activas y de las tareas que se hayan completado recientemente y se hayan iniciado en un servidor seleccionado. Además, cuenta con opciones para pausar, reanudar, iniciar ahora, reprogramar, finalizar o cancelar una tarea en función de su estado.

NOTA:Para acceder a las tareas de DFS, entre en UMC con sus credenciales de administrador y, a continuación, haga clic en Almacenamiento > Volúmenes > Tareas.

7.1 ¿Cómo se puede ver la lista de tareas de DFS?

Para ver las tareas de movimiento y división, haga clic en Almacenamiento > Volúmenes > Tareas y busque y seleccione un servidor. Se muestra la siguiente información:

Tabla 7-1 Tareas de DFS

|

Nombre de la columna |

Descripción |

|---|---|

|

Origen |

Muestra el nombre del volumen de origen, como VOL1: o la vía a la carpeta en el volumen de origen para tareas de división, como VOL2:beta/dev. |

|

Estado (codificación por colores) |

Muestra el estado actual de la tarea. |

|

Verde |

Completada: las tareas se han completado. Las tareas completadas permanecen en el informe de estado durante siete días. Cuando una tarea alcanza el estado Completada, no quedarán archivos en el volumen de origen o por debajo del punto de unión de DFS en el volumen de origen. |

|

Azul |

En curso: los datos se transfieren activamente del volumen de origen al de destino, representados en forma de porcentaje. |

|

Naranja |

Suspendida: la tarea no responde y es necesaria la intervención del administrador. |

|

Rojo |

Error: la tarea ha fallado. |

|

En pausa: la tarea se ha pausado manualmente. Se puede reanudar o suprimir. |

|

Programada: la tarea se ha definido para que se ejecute en una fecha y hora programadas. |

|

Fallo en la limpieza: DFS no ha podido suprimir los archivos del volumen de origen después de transferir los datos al volumen de destino. Uno de los motivos es que los archivos estaban en uso cuando se inició la limpieza.

|

|

Archivos omitidos: archivos que se están utilizando en el momento de la transferencia de datos y que no se han podido copiar en el destino. |

|

Cancelada: suprime la tarea. |

|

Tipo |

Indica si la tarea es de movimiento o división. |

|

ID |

Identificador único generado automáticamente para la tarea. |

|

Servidor |

Los servidores que muestran las tareas de movimiento y división. |

|

Fecha programada |

La fecha y la hora en que se ha definido la ejecución de la tarea. |

7.2 ¿Cuáles son los requisitos previos para las tareas de movimiento o división?

-

Contexto de gestión de DFS: asegúrese de que se ha configurado un contexto de gestión de DFS que contenga los servidores de origen y de destino.

-

Servicio de réplica de DFS: compruebe que el servicio de réplica de DFS para el contexto de gestión está sincronizado y en funcionamiento.

-

Servicios NCP y SMS: asegúrese de que los servicios NCP y SMS estén instalados y en funcionamiento tanto en el servidor de origen como en el de destino.

-

Archivos suprimidos: si hay archivos suprimidos en el volumen de origen que deban transferirse al de destino, recupérelos antes de iniciar el proceso.

-

Espacio de volumen de destino: asegúrese de que el volumen de destino tiene suficiente espacio libre para alojar los datos que se van a transferir.

-

Derechos administrativos: si mueve el volumen a un repositorio en un servidor diferente, asegúrese de que dispone de derechos administrativos en el servidor de destino.

-

Registro de SLP: compruebe que el servidor de destino se haya registrado en SLP para el servicio smdrd y que SLP esté operativo.

7.3 ¿Cómo se realiza una tarea de movimiento?

Una tarea de movimiento transfiere la estructura de archivos, los datos y los derechos de Trustees del sistema de archivos de un volumen NSS de origen a uno de destino dentro del mismo contexto de gestión de DFS.

Antes de empezar, asegúrese de que cumple los requisitos previos.

-

Entre en UMC con las credenciales de administrador.

-

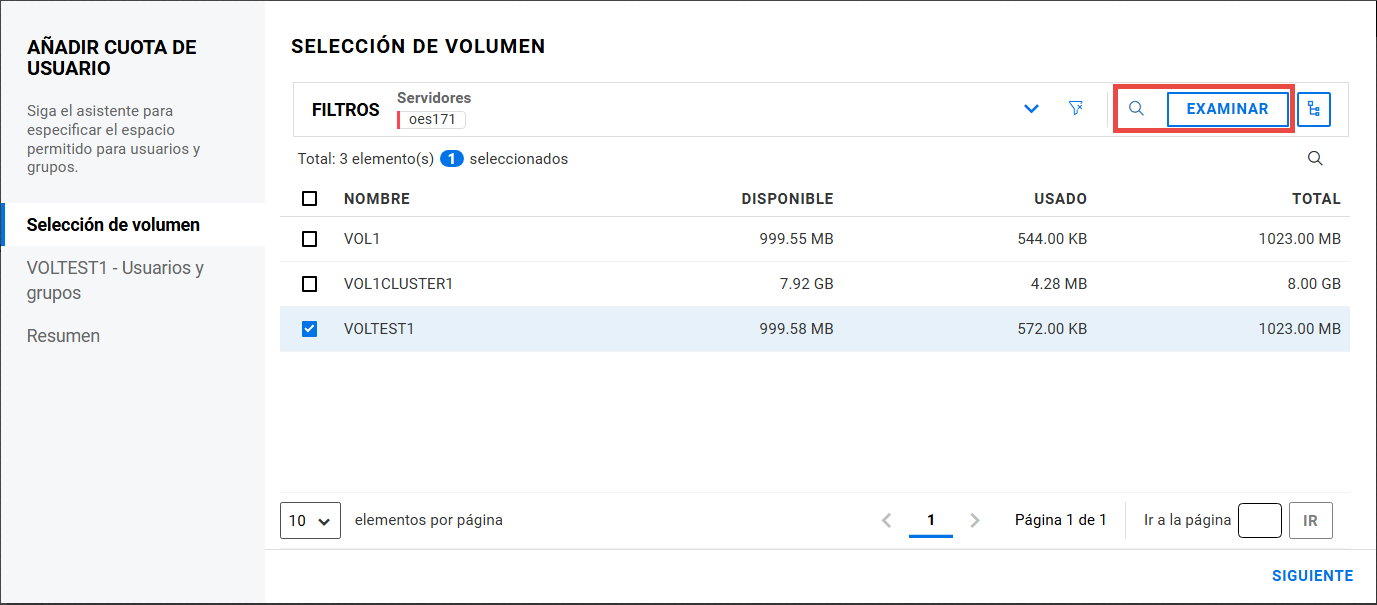

Haga clic en Almacenamiento > Volúmenes.

-

Busque y seleccione el servidor que contiene el volumen NSS que desea mover.

-

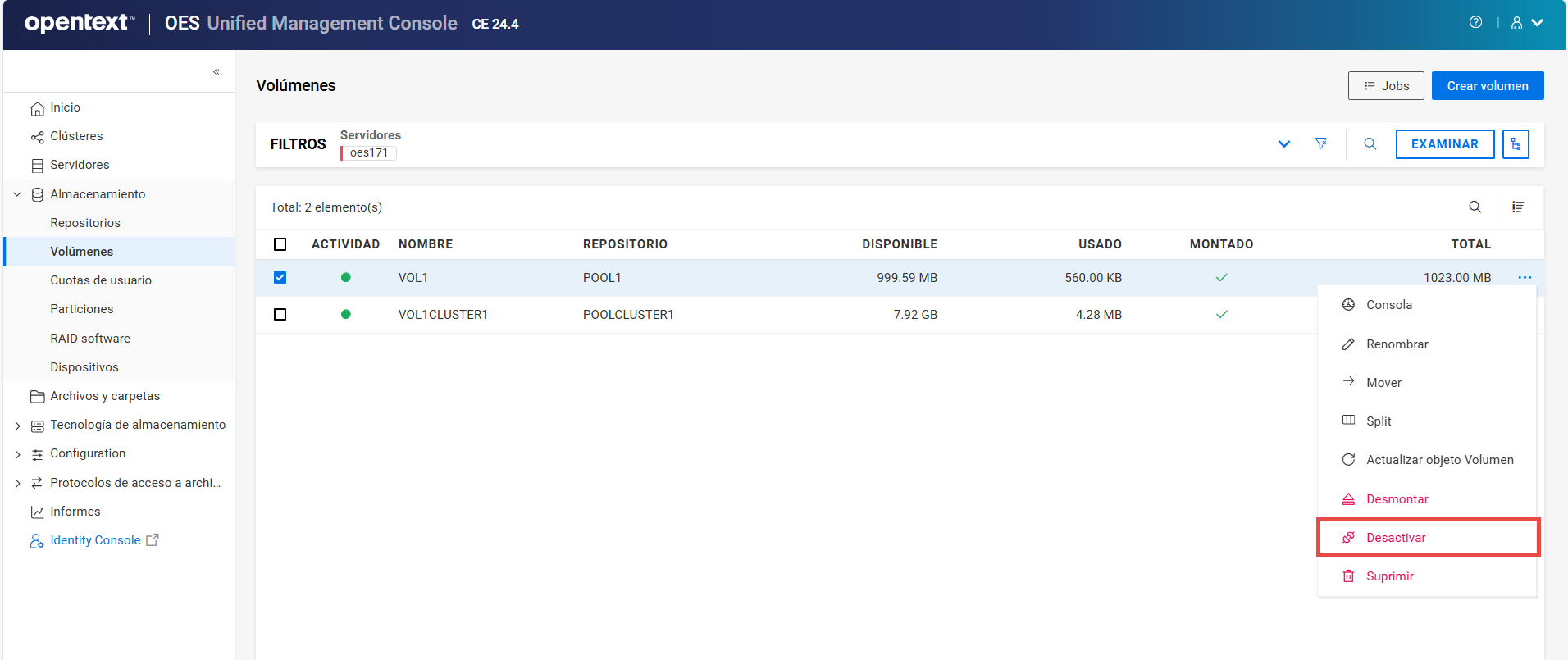

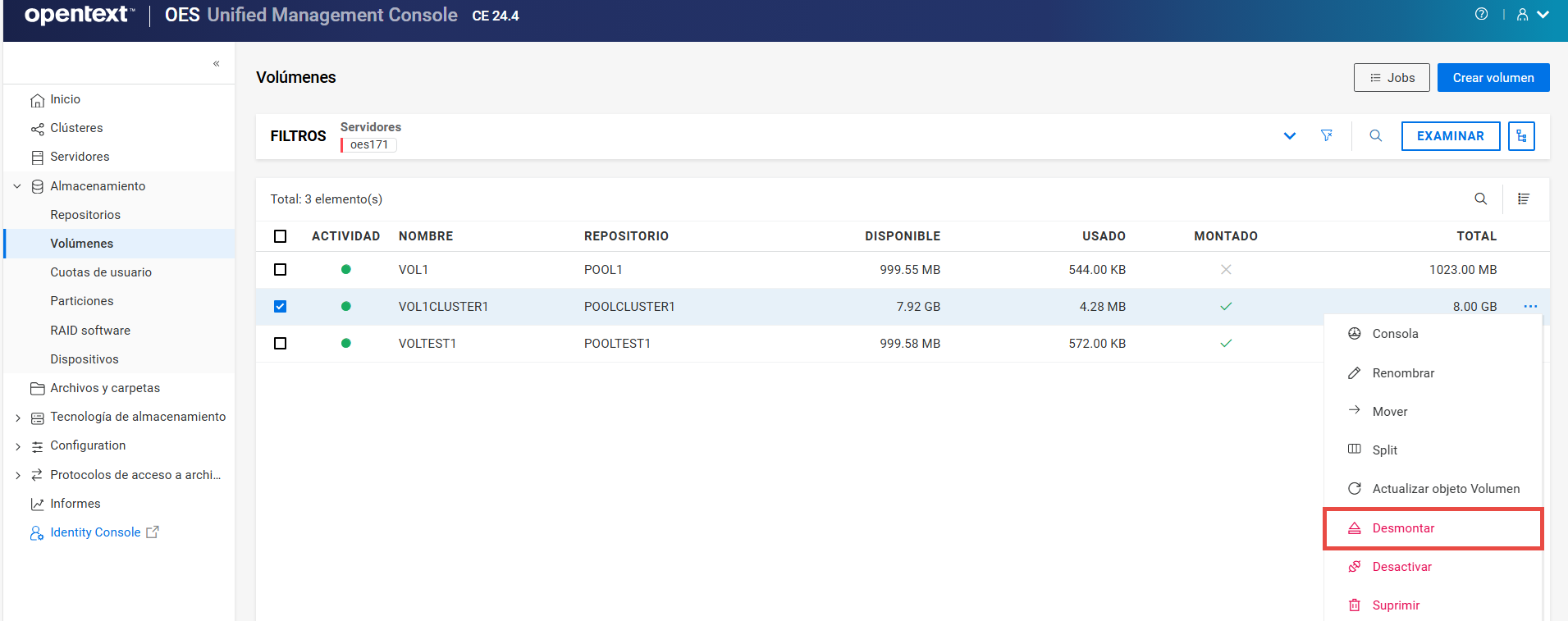

En la lista Volúmenes, seleccione los volúmenes que desee mover y haga clic en Mover.

-

Seleccione el volumen de destino al que desea transferir los datos.

Los derechos de Trustees del volumen de origen se aplican automáticamente al volumen de destino.

-

Seleccione Iniciar ahora para iniciar la transferencia de datos. La tarea puede tardar unos segundos en iniciarse y su estado cambiará a Programada. No se requiere ninguna acción por parte del usuario durante este proceso.

O bien

También puede especificar la fecha y la hora para programar la transferencia.

NOTA:Asegúrese de que los volúmenes estén activos a la hora programada.

-

Muestra un resumen de la tarea de movimiento. Revíselo y haga clic en Finalizar.

La transferencia de datos puede durar desde unos minutos hasta varias horas en función del volumen de datos que se muevan.

7.4 ¿Cómo se realiza una tarea de división?

Una tarea de división transfiere una parte de la estructura de archivos, los datos y los derechos de Trustees del sistema de archivos de un volumen NSS de origen a uno de destino dentro del mismo contexto de gestión de DFS.

Antes de empezar, asegúrese de que cumple los requisitos previos.

-

Entre en UMC con las credenciales de administrador.

-

Haga clic en Almacenamiento > Volúmenes.

-

Busque y seleccione el servidor que contiene el volumen NSS que desea dividir.

-

En la lista Volúmenes, seleccione los volúmenes que desea dividir y haga clic en Dividir.

-

Seleccione la carpeta en la que residirá el punto de unión de DFS.

Todos los datos de esta carpeta se transfieren al volumen de destino.

-

Seleccione el volumen de destino al que desea transferir los datos.

Los derechos de Trustees del volumen de origen se aplican automáticamente al volumen de destino.

-

Seleccione Iniciar ahora para iniciar la transferencia de datos. La tarea puede tardar unos segundos en iniciarse y su estado cambiará a Programada. No se requiere ninguna acción por parte del usuario durante este proceso.

O bien

También puede especificar la fecha y la hora en que desea programar la transferencia.

NOTA:Asegúrese de que los volúmenes estén activos a la hora programada.

-

Muestra un resumen de la tarea de división. Revíselo y haga clic en Finalizar.

La transferencia de datos puede durar desde unos minutos hasta varias horas en función del volumen de datos que se muevan.

7.5 ¿Qué ocurre cuando se pausan las tareas?

Al pausar una tarea, esta se suspende hasta que se reanude o se suprima manualmente. Solo se pueden pausar las tareas que estén en curso, programadas o suspendidas. Puede pausar una tarea de movimiento o división para permitir que se ejecute otra o para reducir la carga del sistema o de la red.

Seleccione una o varias tareas activas, haga clic en Pausar y escriba un comentario que aparecerá en el informe de estado.

7.6 ¿Qué ocurre cuando se reanudan las tareas?

Al reanudar tareas, estas continúan desde el punto en el que se detuvieron. La transferencia de datos continúa en función del tipo de tarea.

IMPORTANTE:No se puede reanudar una tarea finalizada, fallida o suprimida.

Seleccione una o varias tareas en pausa y haga clic en Reanudar para completarlas.

7.7 ¿Cómo se gestionan los archivos omitidos por las tareas de movimiento o división?

Una tarea de movimiento o división muestra el estado Archivos omitidos cuando algunos de los archivos no se mueven porque se estaban utilizando en el momento en que DFS intentó copiarlos en el volumen de destino.

Ver archivos omitidos:

-

Entre en UMC con las credenciales de administrador.

-

Haga clic en Almacenamiento > Volúmenes > Tareas.

-

Busque y seleccione el servidor que contiene las tareas de movimiento o de división.

Las tareas con el estado Completada, Error o Cancelada solo permanecen en el informe de estado durante siete días.

-

Seleccione las tareas con el estado Archivos omitidos y, a continuación, haga clic en Ver archivos omitidos para mostrar los archivos que no se han transferido al volumen de destino.

Nombre de la columna

Descripción

Nombre

Nombre del archivo que no se ha transferido al volumen de destino.

Tipo

El formato del archivo.

Vía

Ubicación del archivo en el volumen de origen.

Reintentar la transferencia de archivos omitidos

Para copiar los archivos omitidos, haga clic en Reintentar.

Debe activar manualmente la acción de reintento para transferir los archivos. Si los archivos siguen en uso, DFS vuelve al estado Archivos omitidos.

Finalizar

Para completar la tarea y omitir los archivos que no se han transferido desde el volumen de origen, haga clic en Finalizar.

El volumen de origen se suprime al finalizar las tareas y ya no es posible acceder a los archivos omitidos. Antes de hacer clic en Finalizar, transfiera manualmente los archivos omitidos al volumen de destino.

7.8 ¿Cómo se cancelan o se suprimen tareas?

Una tarea se puede cancelar hasta un momento determinado durante el proceso de movimiento o de división. Si los datos se han transferido más allá de una fase específica, DFS devuelve un mensaje de error e impide que se cancele la tarea. Una vez iniciado el comando de cancelación, UMC espera al siguiente punto oportuno para detener la tarea.

Por ejemplo, si se está transfiriendo un archivo de gran tamaño, UMC esperará a que finalice la transferencia antes de cancelar la tarea.

Los datos del origen no cambian. No obstante, se recomienda limpiar manualmente los datos que se hayan transferido al volumen de destino.

Seleccione una o varias tareas y haga clic en Cancelar para iniciar el proceso de cancelación de tareas.

NOTA:Si cancela una tarea, deberá iniciar una nueva, ya que no se admiten transferencias parciales de datos.

8.0 Gestión de instantáneas de repositorio

En esta sección, se describe el procedimiento para crear y gestionar instantáneas de repositorio en un servidor.

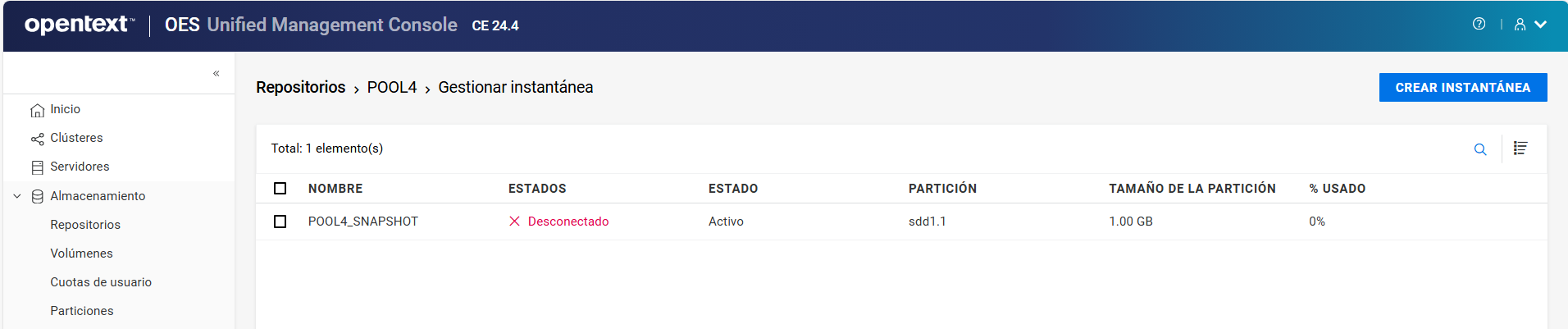

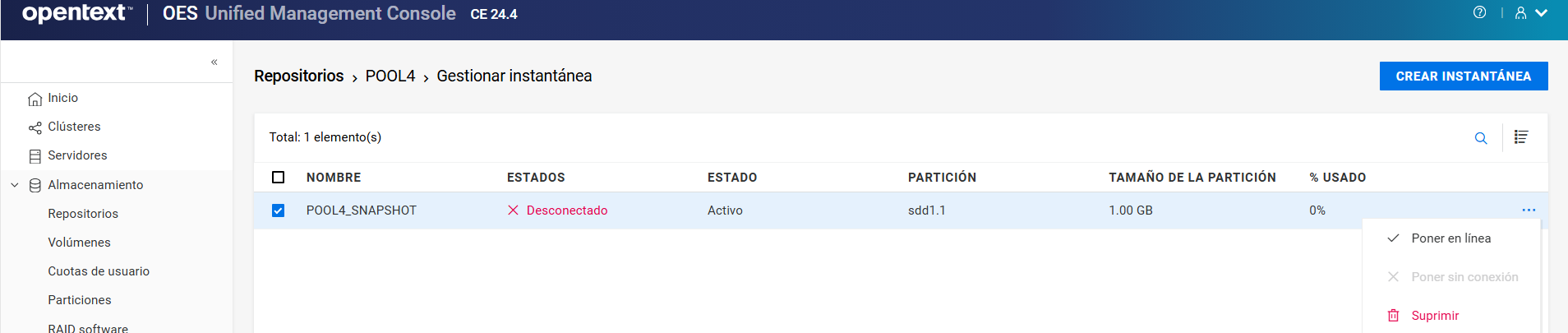

NOTA:El estado de una instantánea suele ser Desconectado y su estado es Activo.

Figura 8-1 Instantánea

8.1 ¿Qué es una instantánea de repositorio?

Una instantánea de repositorio es una copia de metadatos de un repositorio en un momento dado. Una instantánea de repositorio mejora los servicios de copia de seguridad y restauración al ahorrar tiempo.

8.2 ¿Cuáles son los requisitos previos para crear una instantánea de repositorio?

-

El repositorio del que desea realizar la instantánea debe existir y estar activo.

-

Debe haber espacio libre disponible en un dispositivo para utilizado como partición de almacenamiento.

-

Las instantáneas de repositorio no son compatibles con los repositorios NSS compartidos.

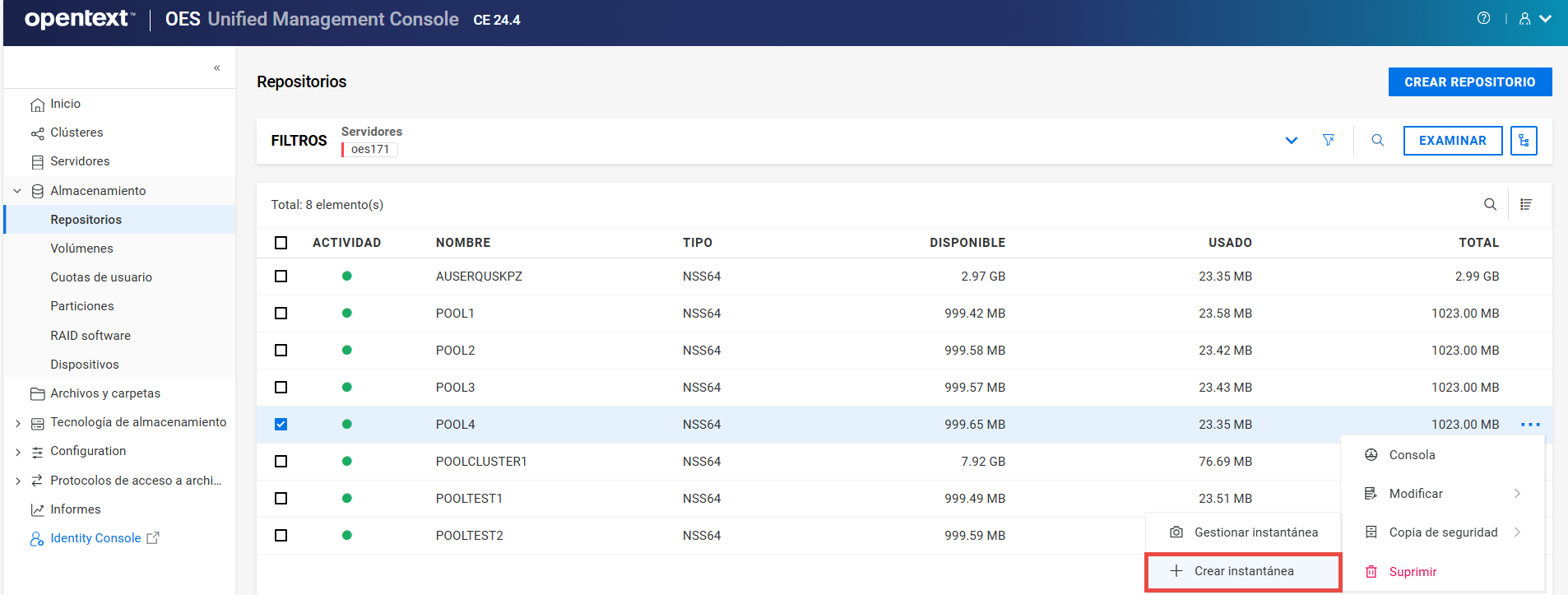

8.3 ¿Cómo se crea una instantánea de repositorio?

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

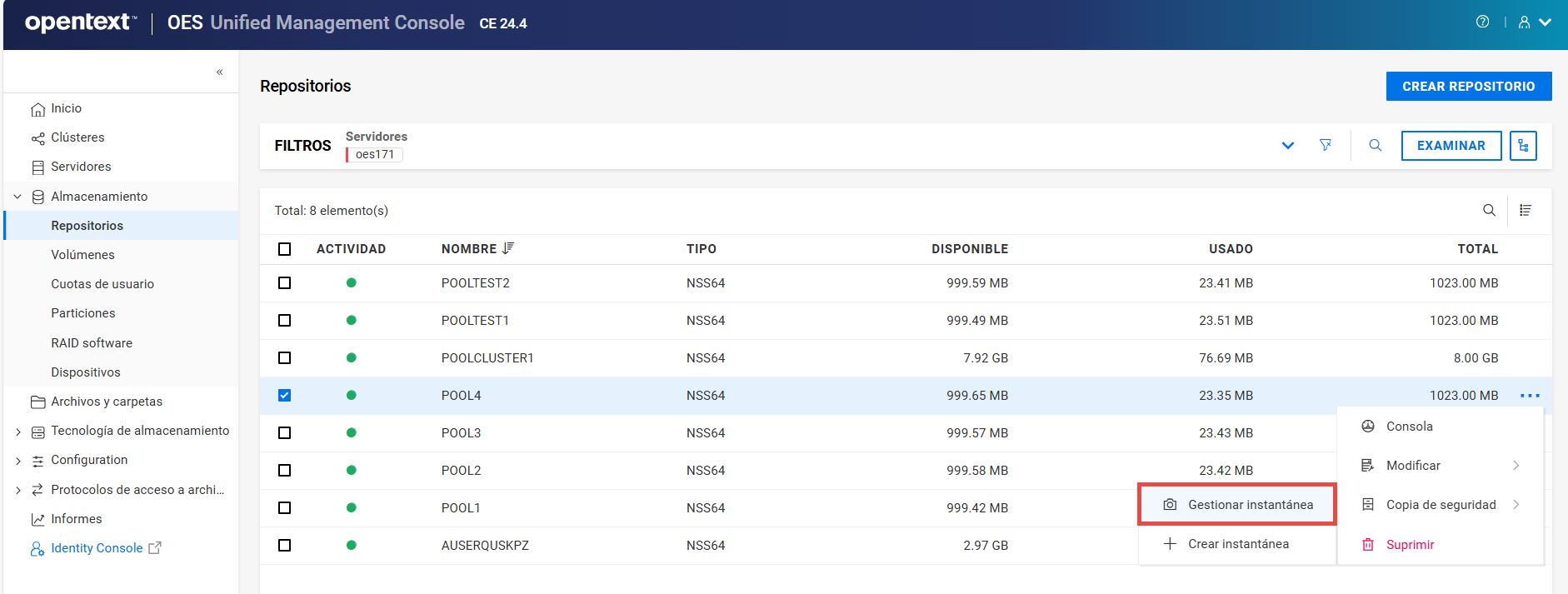

Seleccione el repositorio, haga clic en el icono Más opciones

, haga clic en Copia de seguridad y, a continuación, seleccione Crear instantánea.

, haga clic en Copia de seguridad y, a continuación, seleccione Crear instantánea.

NOTA:No se puede crear una instantánea de una instantánea de repositorio. Si el repositorio seleccionado es una instantánea de repositorio, la opción Crear instantánea no estará disponible.

Al crear una instantánea, tanto el repositorio original como el repositorio en que se ha almacenado la instantánea deben estar activos.

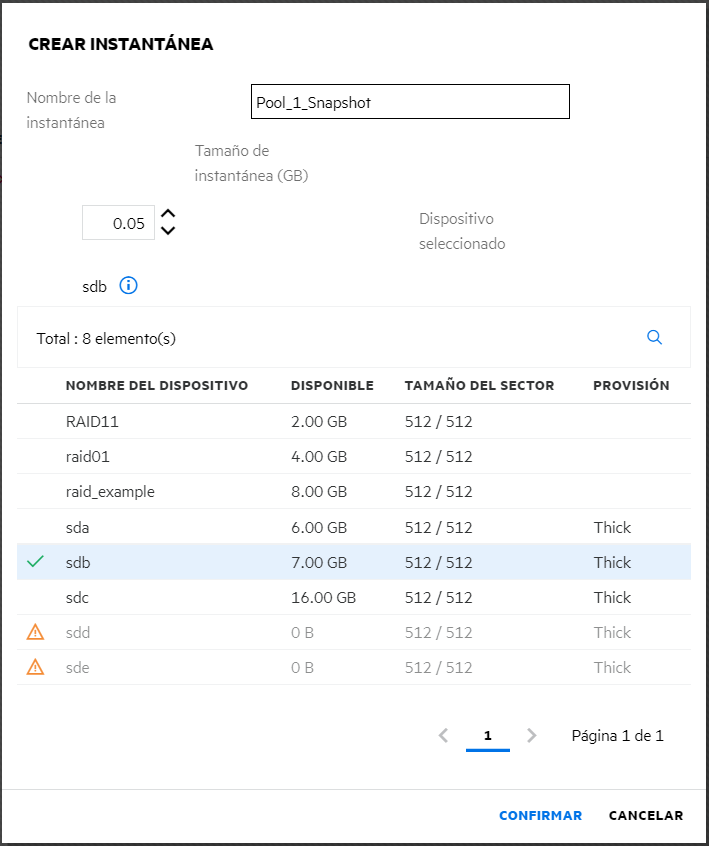

-

Especifique el Nombre de la instantánea, seleccione Tamaño de instantánea, elija un dispositivo de la lista y, a continuación, haga clic en CONFIRMAR.

El tamaño mínimo requerido para una instantánea es de 50 MB. La instantánea recién creada está disponible en la lista de instantáneas con el estado desconectado. Esta instantánea se establece en línea y se accede a ella desde la lista de repositorios para su recuperación.

8.4 ¿Cómo se enumeran las instantáneas de repositorio?

-

En UMC, haga clic en

Almacenamiento > Repositorios.

Almacenamiento > Repositorios. -

Busque o examine los servidores para mostrar los repositorios asociados a ellos.

-

Seleccione el repositorio, haga clic en el icono Más opciones

, haga clic en Copia de seguridad y, a continuación, seleccione Gestionar instantánea.

, haga clic en Copia de seguridad y, a continuación, seleccione Gestionar instantánea.

-

Seleccione la instantánea, haga clic en el icono Más opciones

y, a continuación, elija la acción que desee.

y, a continuación, elija la acción que desee.NOTA:Si selecciona varias instantáneas, el icono Más opciones

estará disponible en la esquina superior derecha de la tabla.

estará disponible en la esquina superior derecha de la tabla.

-

Poner en línea: con esta opción, la instantánea de repositorio seleccionada estará en línea para que pueda acceder a sus datos en operaciones de copia de seguridad y recuperación. Una vez que se haya establecido en línea la instantánea de repositorio, esta se muestra en la lista de repositorios y sus volúmenes aparecen en la lista de volúmenes.

-

Poner sin conexión: con esta opción, las instantáneas de repositorio seleccionadas dejarán de estar en línea; sus volúmenes asociados dejarán de estar accesibles en la lista de repositorios. No se suprimen los datos de los volúmenes.

-

Suprimir: esta opción suprime de forma permanente las instantáneas de repositorio seleccionadas desde el servidor.

-

9.0 Gestión de volúmenes NSS

En este capítulo, se describen los procedimientos para crear y gestionar los volúmenes NSS en un servidor.

9.1 ¿Qué es un volumen NSS?

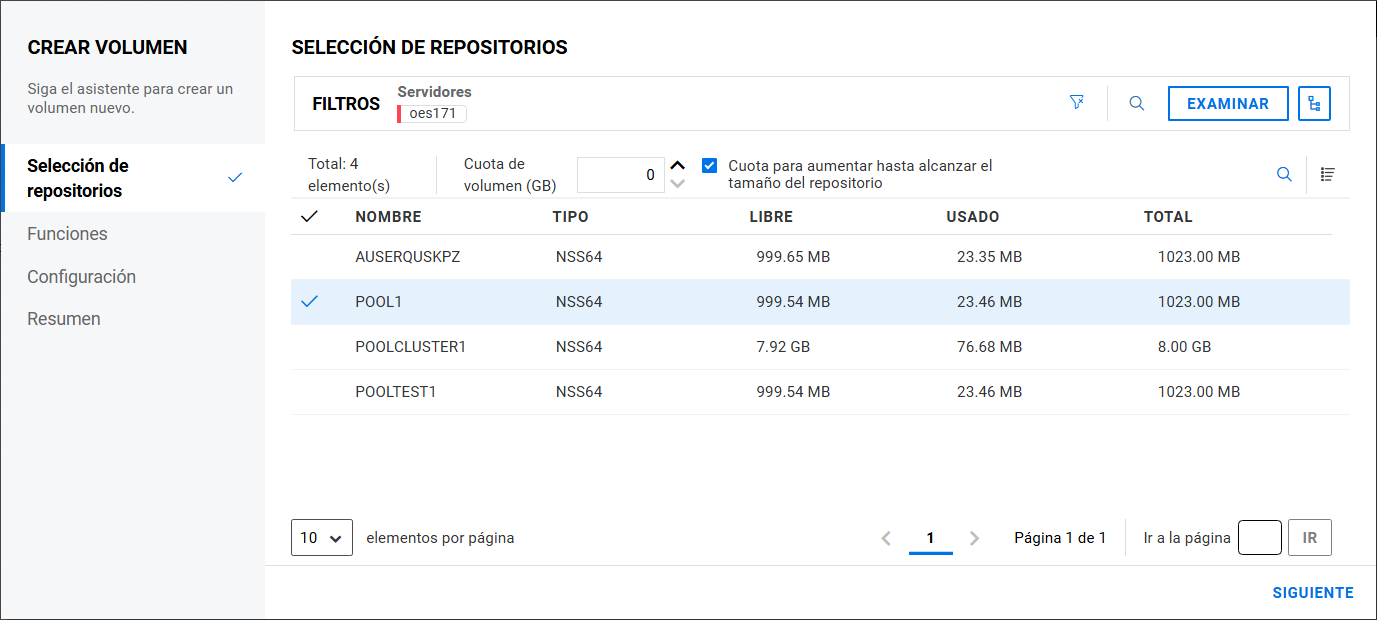

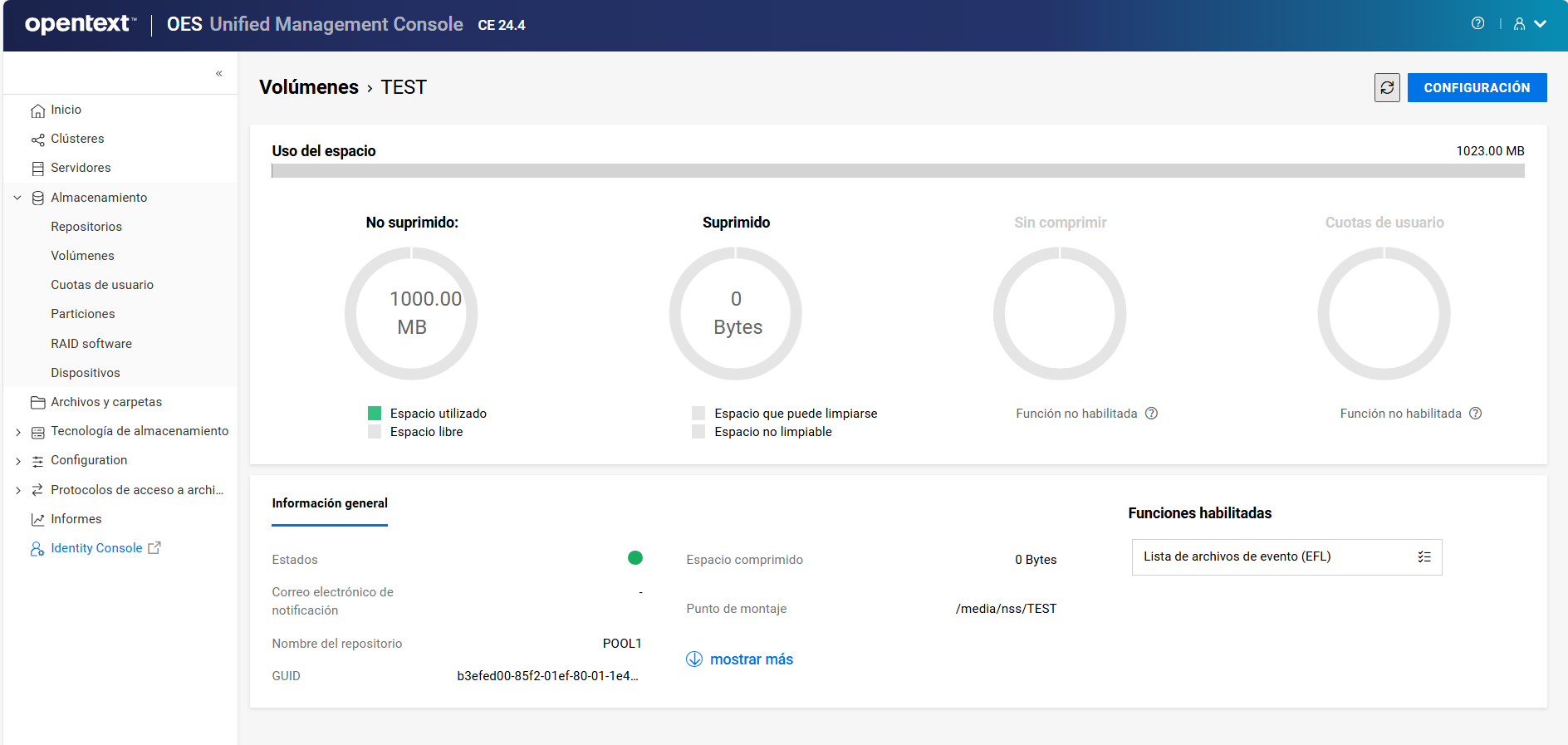

Los volúmenes lógicos creados en los repositorios de almacenamiento NSS se denominan volúmenes NSS. La opción CREAR VOLUMEN de la página VOLÚMENES permite crear un volumen NSS en un repositorio. En función del espacio físico disponible, puede crear cualquier número de volúmenes NSS para cada repositorio.

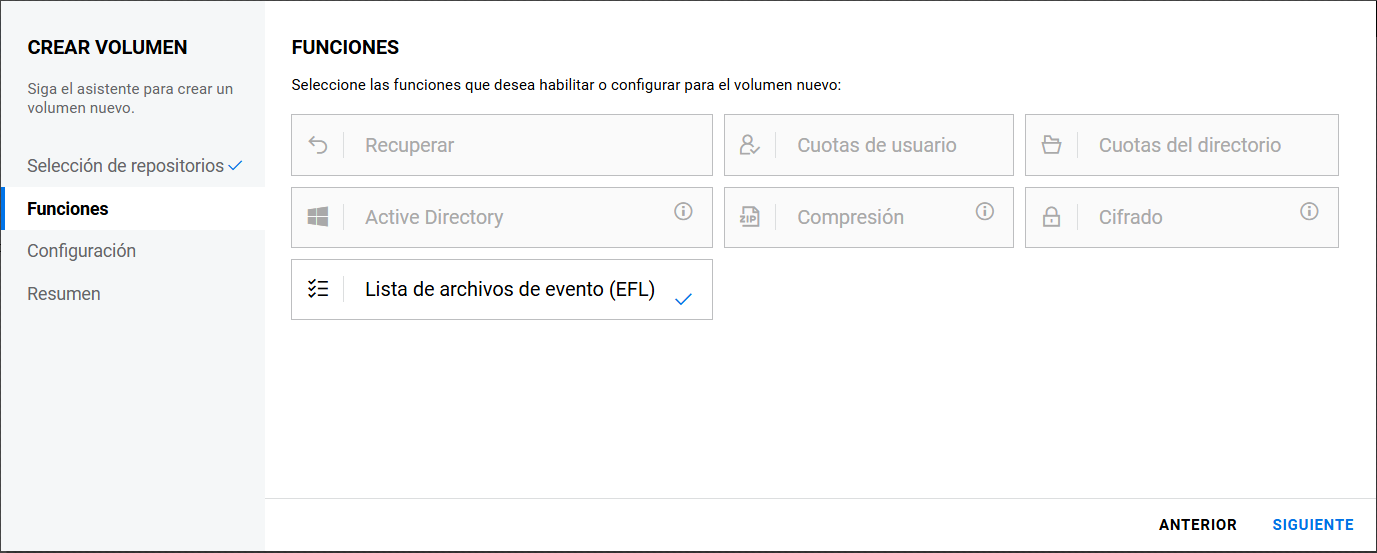

9.2 ¿Qué funciones se pueden habilitar para un volumen nuevo?

Al crear un volumen nuevo, se pueden habilitar las siguientes funciones.

-

Recuperar

El atributo Recuperar archivos permite que los archivos suprimidos permanezcan en el volumen hasta que caduque el tiempo de retraso de limpieza o hasta que se necesite espacio en el volumen para otros datos. Hasta que caduque el tiempo de retraso de limpieza, la función Recuperar realiza un seguimiento de los archivos suprimidos, y permite recuperarlos y restaurarlos. Si se necesita espacio, se limpian los archivos suprimidos más antiguos. La opción Recuperar está habilitada por defecto. Si el atributo Recuperar archivos está inhabilitado, los archivos suprimidos se limpian inmediatamente al suprimirse.

-

Cuotas de usuario

El atributo Cuotas de usuario (restricciones de espacio de usuario) permite asignar una cuota máxima de espacio que los datos de un usuario pueden consumir en todos los directorios del volumen.

-

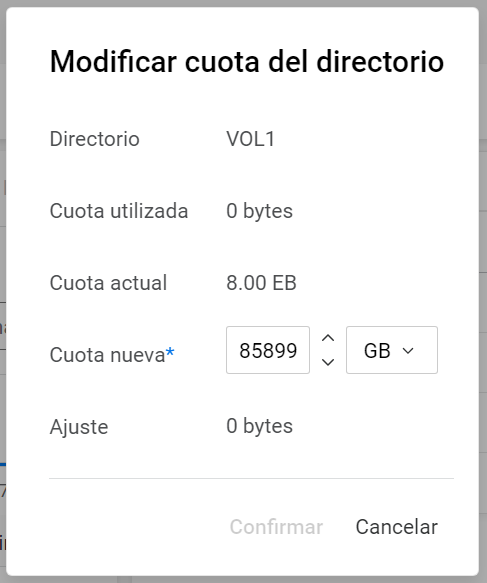

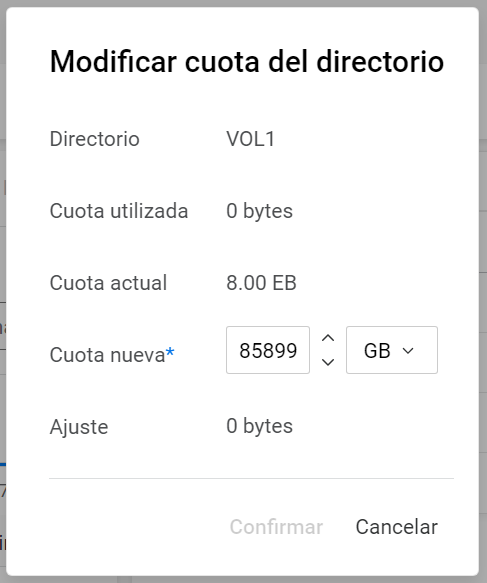

Cuotas del directorio

El atributo Cuotas del directorio permite asignar una cuota máxima de espacio que puede consumir un directorio.

-

Active Directory

Esta opción permite habilitar el acceso de los usuarios de AD al volumen seleccionado. Para que los usuarios de AD puedan acceder a un volumen (tanto NSS32 como NSS64), este debe formar parte de un repositorio que tenga medios actualizados para AD y debe estar habilitado para AD.

-

Compresión

El atributo Compresión activa la compresión de los archivos en volúmenes NSS. La compresión solo se puede activar durante la creación y esta opción se conserva durante la vida útil del volumen. En función de la frecuencia con que se utilicen, los datos del volumen pueden almacenarse de forma normal o comprimidos. Se pueden definir los parámetros de compresión en el nivel de servidor para controlar el comportamiento de la compresión.

-

Cifrado

El cifrado proporciona una activación protegida mediante contraseña de volúmenes NSS cifrados. El cifrado solo se puede activar durante la creación y esta opción se conserva durante la vida útil del volumen.

-

Lista de archivos de evento (EFL)

NSS utiliza la función Lista de archivos de evento (EFL) para realizar un seguimiento de los archivos que han cambiado en un volumen durante un intervalo denominado época. Registra los cambios que se realizan en los datos y los metadatos durante cada época activa en un volumen NSS específico. Puede utilizar los comandos de la API en los guiones para iniciar y detener una época, restablecer la lista de eventos de una época y determinar la duración de las épocas.

NOTA:La función Lista de archivos de evento (EFL) está seleccionada por defecto y no se puede anular su selección.

9.3 ¿Cuáles son los requisitos previos para crear un volumen cifrado con AES-256?

Para crear volúmenes cifrados con un algoritmo de cifrado AES-256, utilice el tipo de repositorio NSS64 con medios de repositorio actualizados a AES. Utilice los comandos nsscon de esta sección para actualizar los medios de NSS existentes a fin de admitir AES o para que los futuros repositorios NSS se creen automáticamente con compatibilidad con el índice AES.

Para los repositorios NSS existentes

nss /PoolMediaUpgrade=poolname /MediaType=AES

Actualice el repositorio especificado para que admita los medios de AES.

Para los repositorios NSS recién creados

Los comandos incluidos en el archivo nssstart.cfg se conservan durante los reinicios del servidor. Si los comandos de NSS se añaden al archivo nssstart.cfg, asegúrese de que no vayan precedidos de nss.

Si estos comandos se emiten desde la línea de comandos, solo se conservarán hasta que se reinicie el servidor.

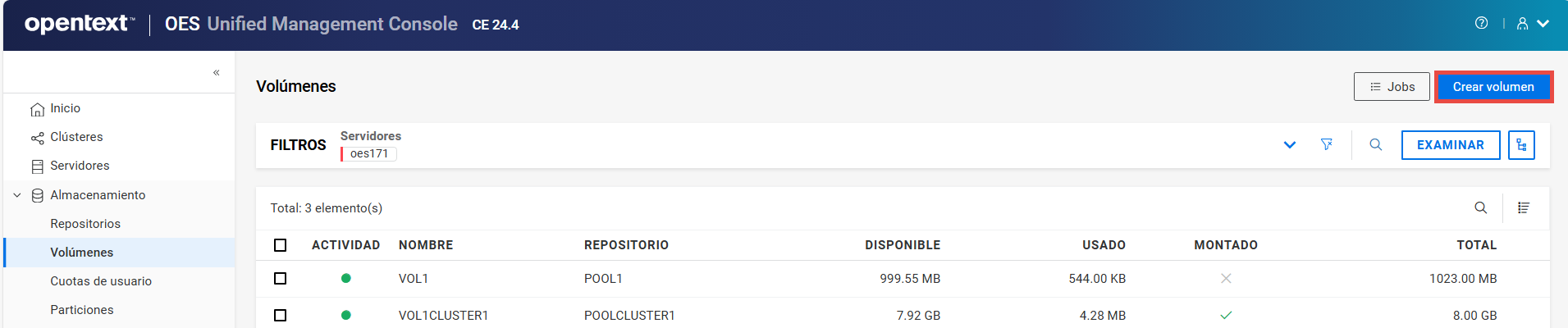

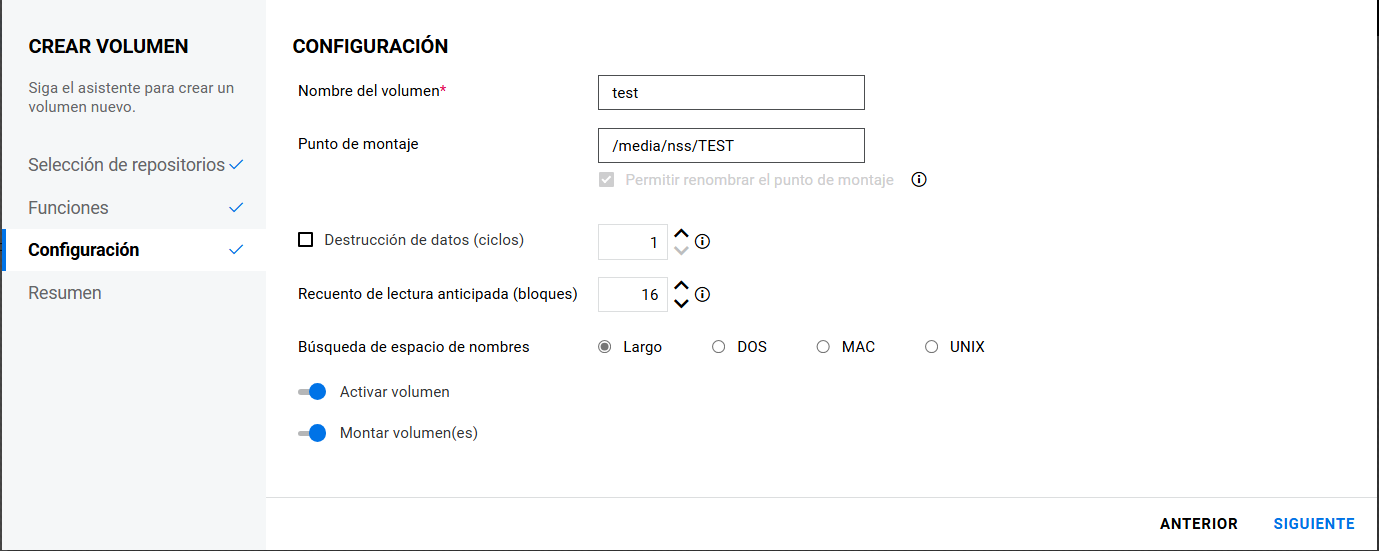

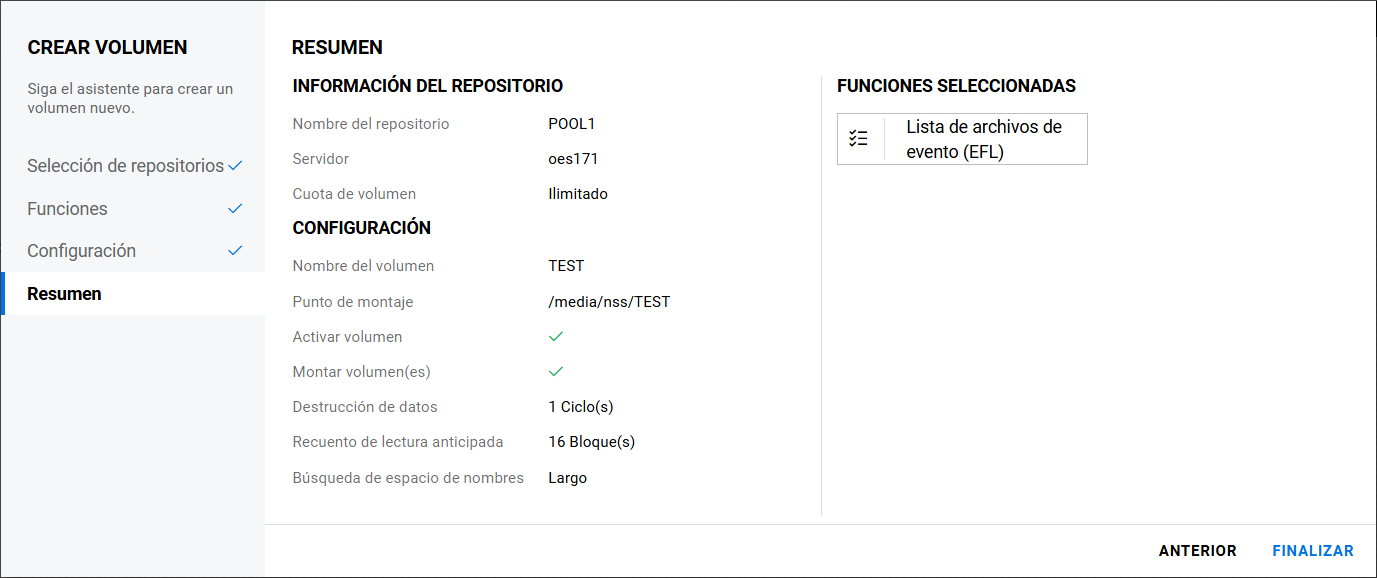

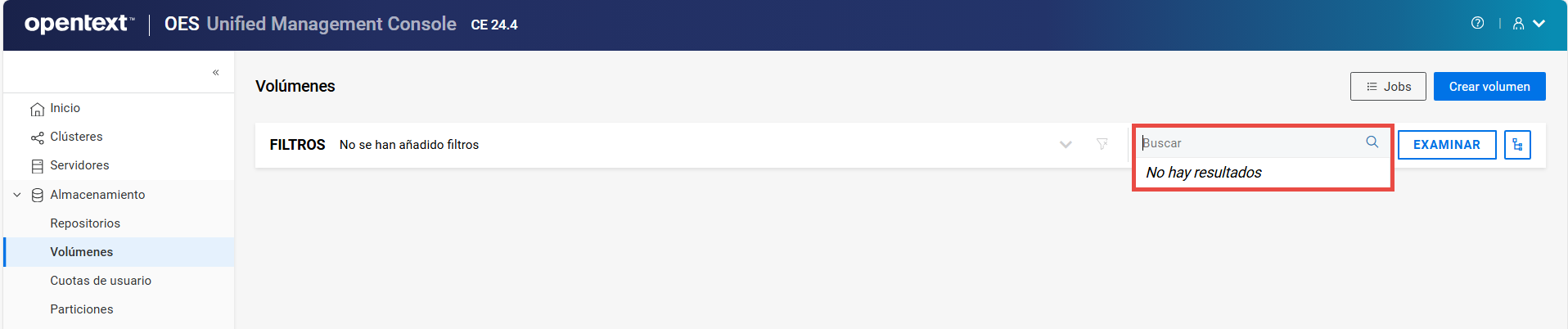

9.4 ¿Cómo se crea un nuevo volumen NSS?

-

En UMC, haga clic en

Almacenamiento > Volúmenes.

Almacenamiento > Volúmenes. -

Haga clic en CREAR VOLUMEN.

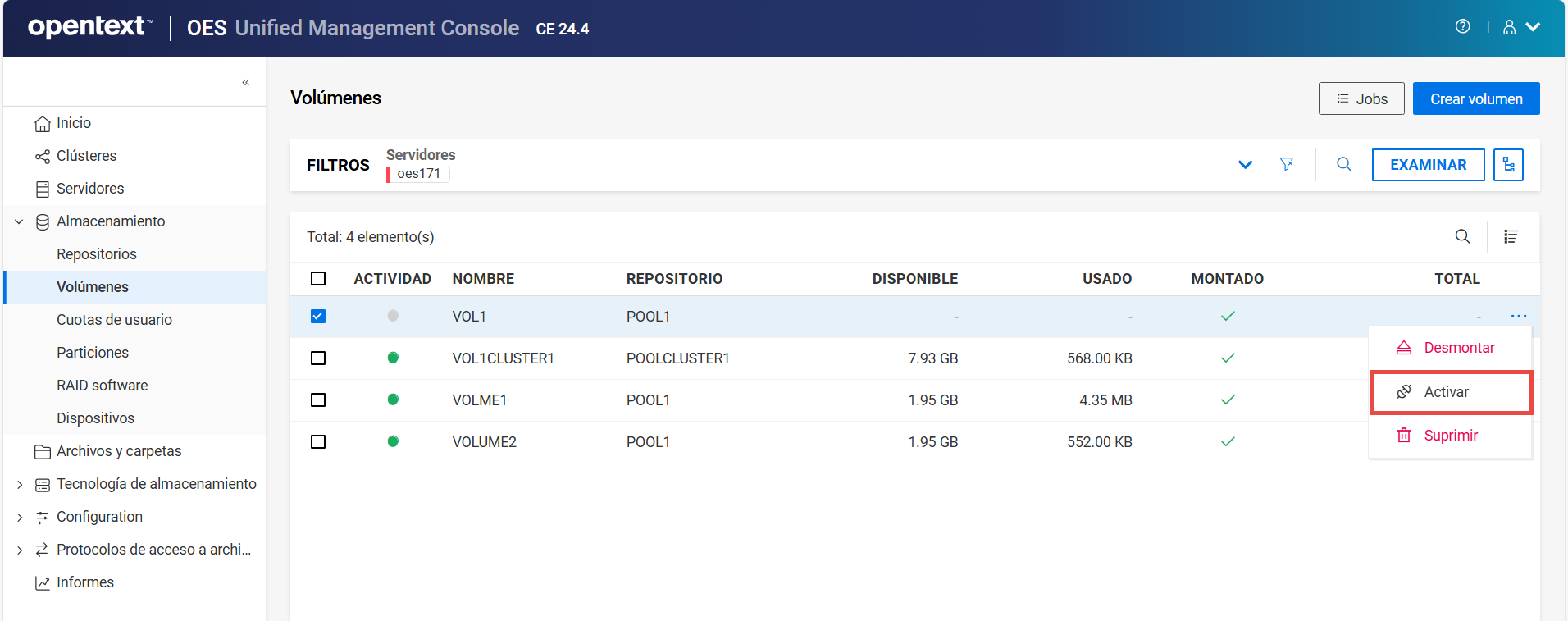

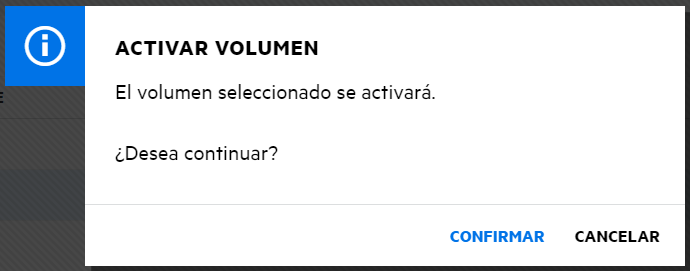

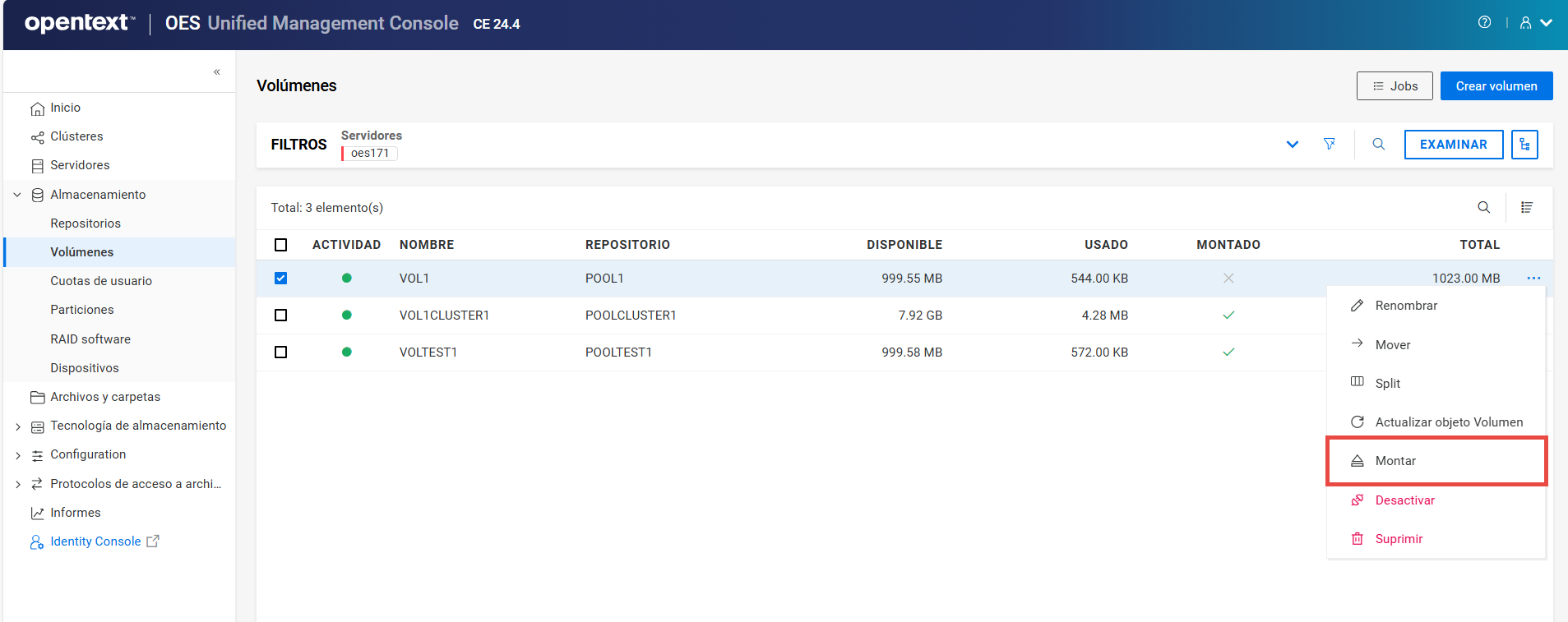

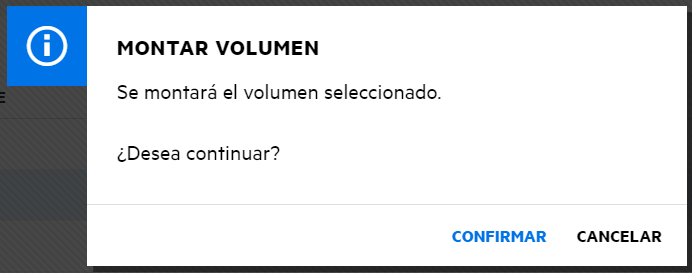

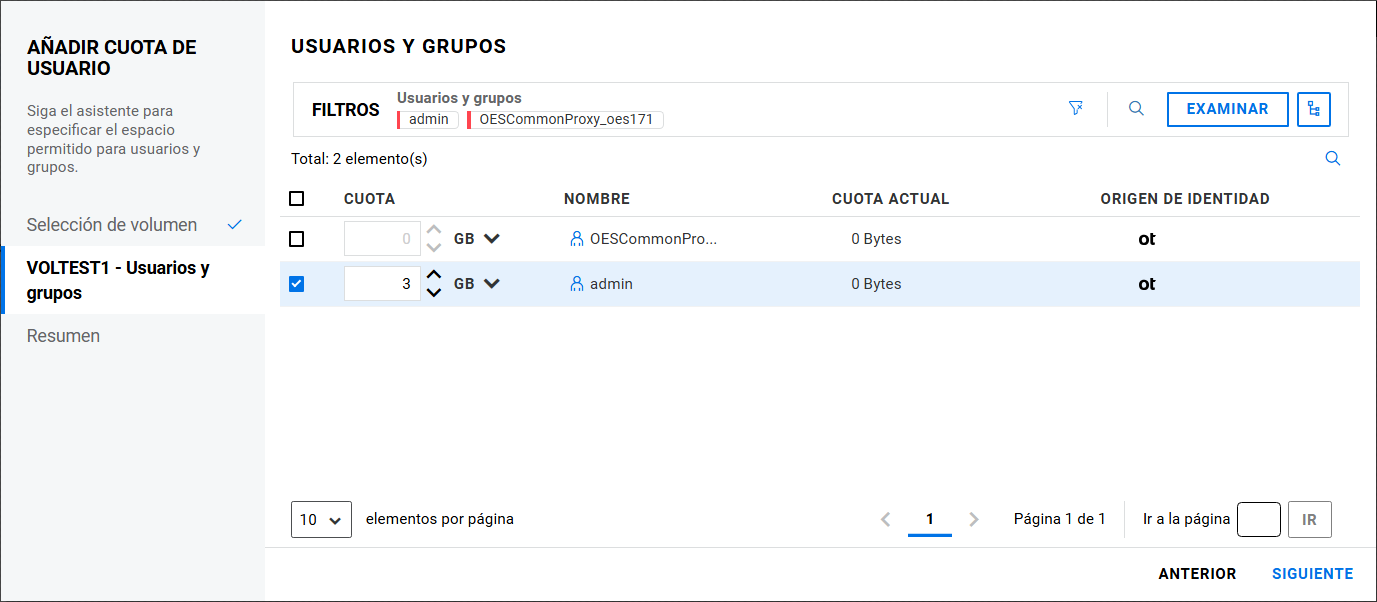

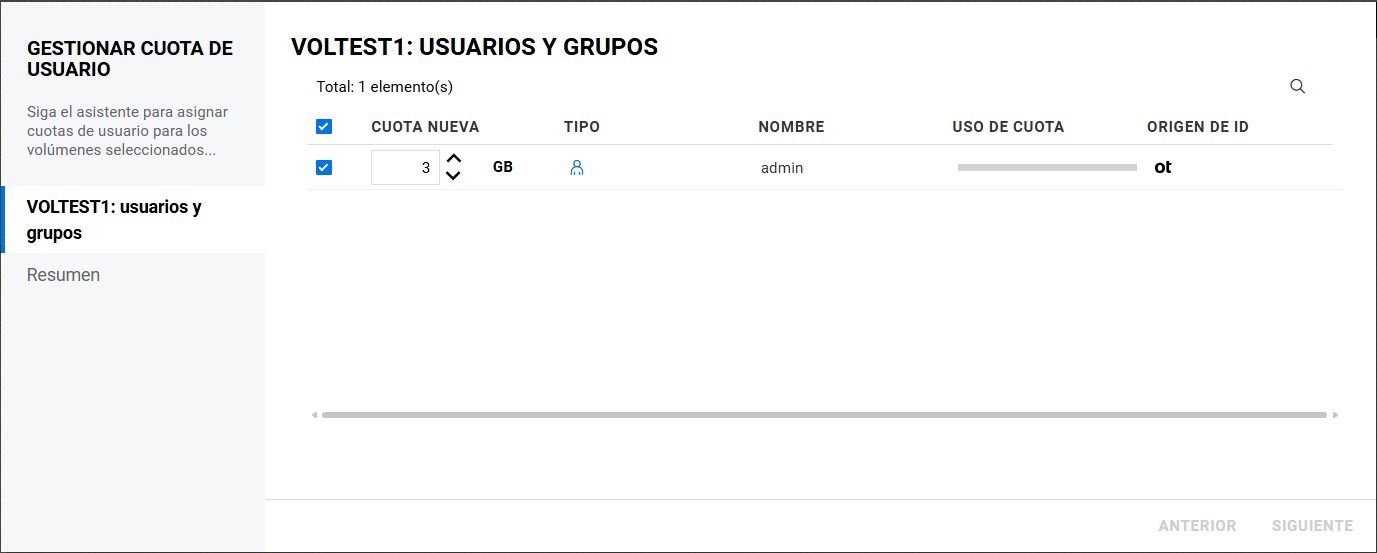

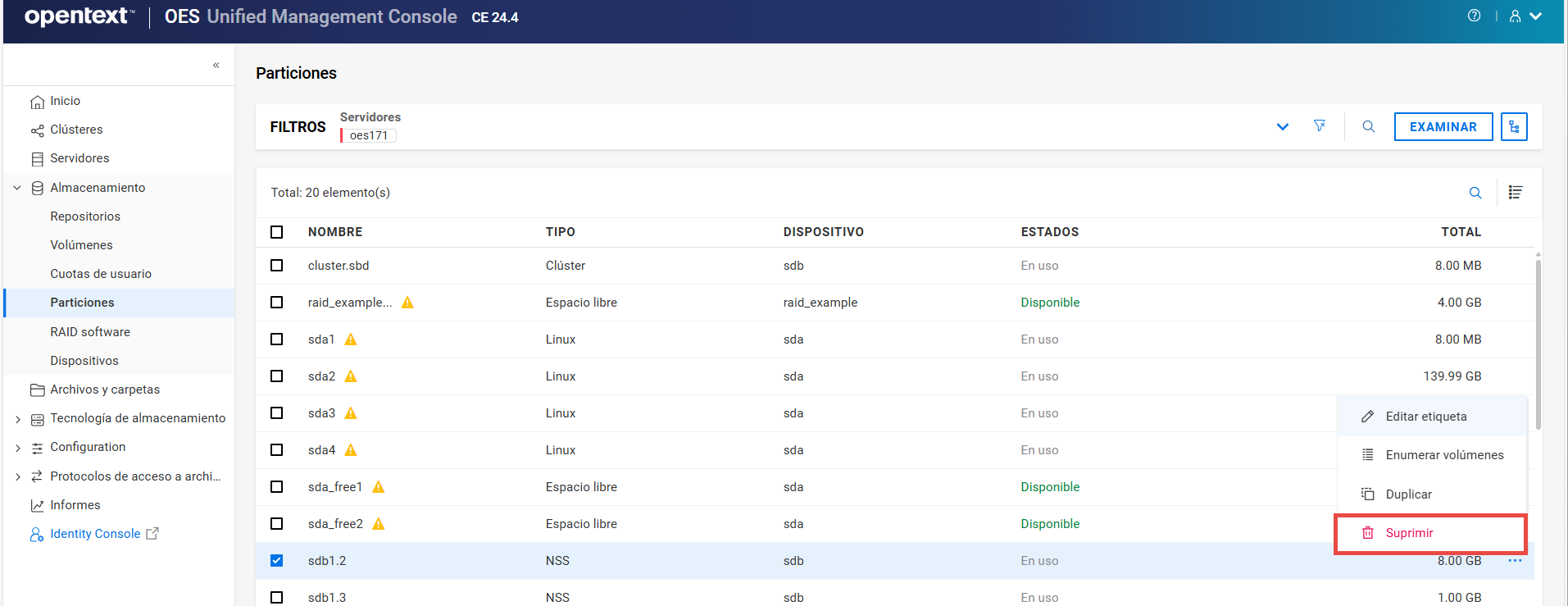

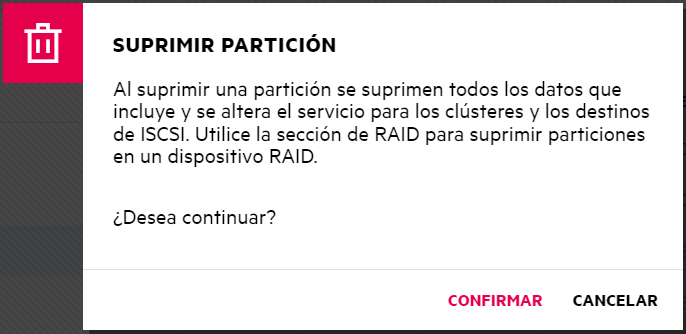

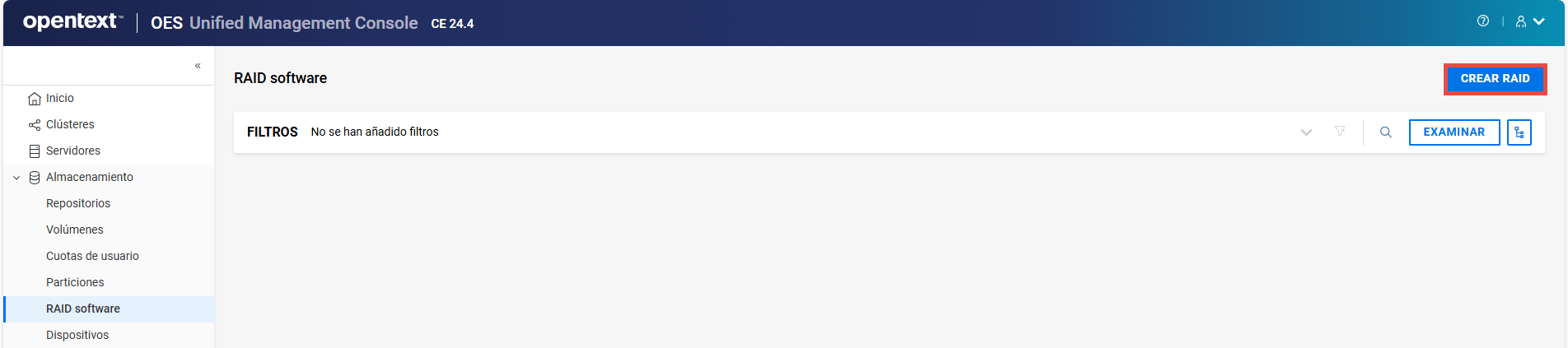

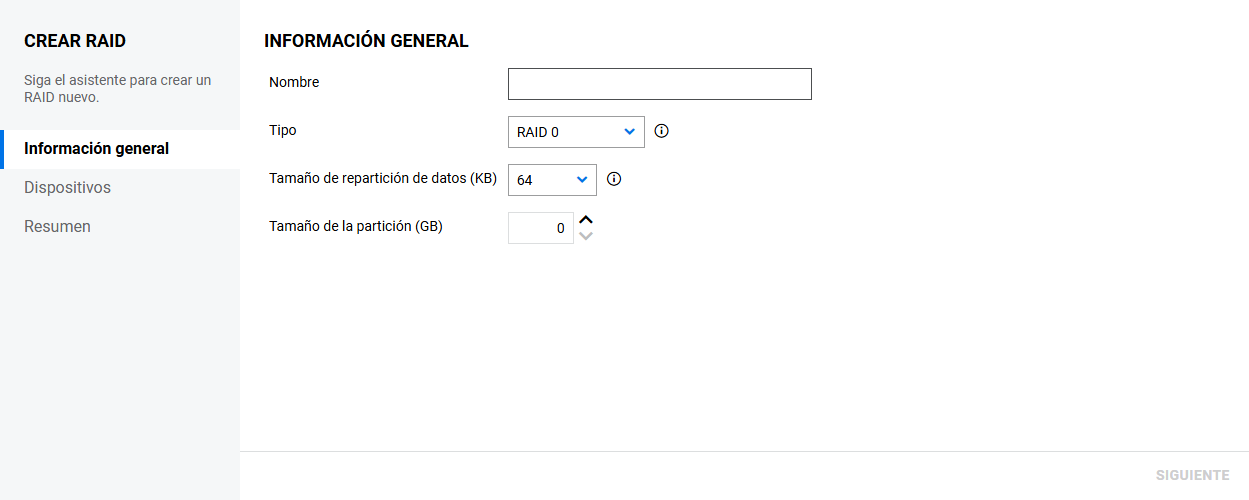

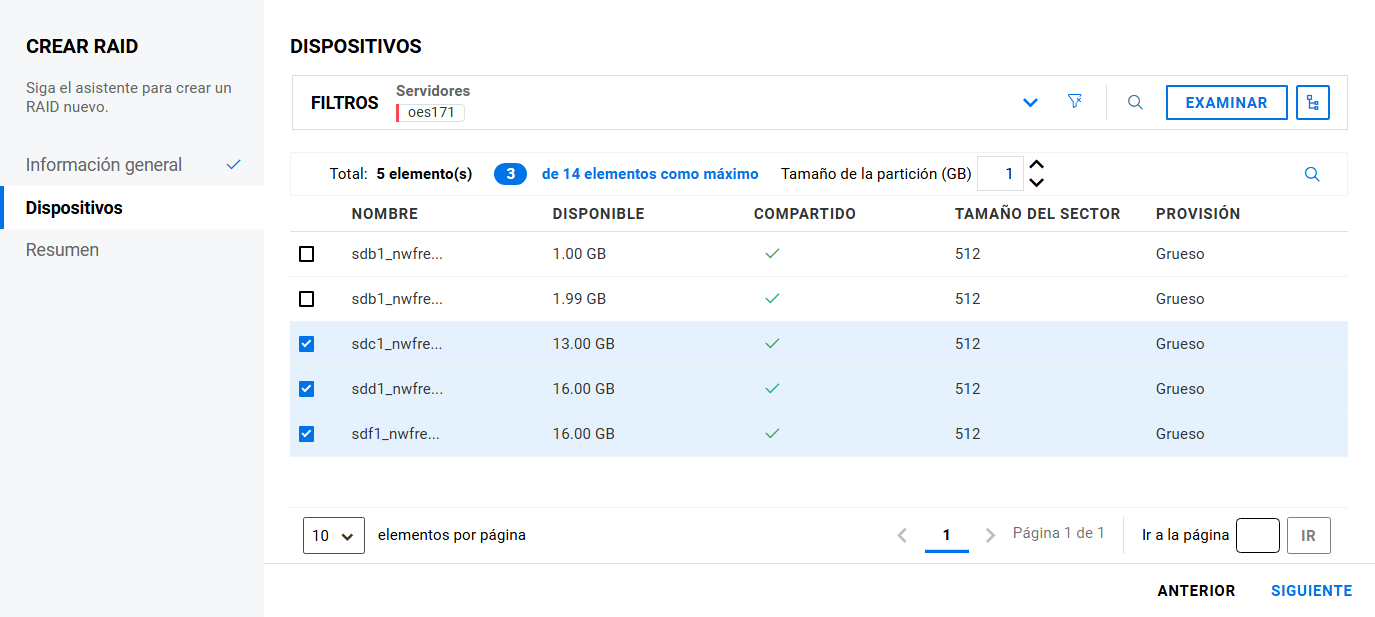

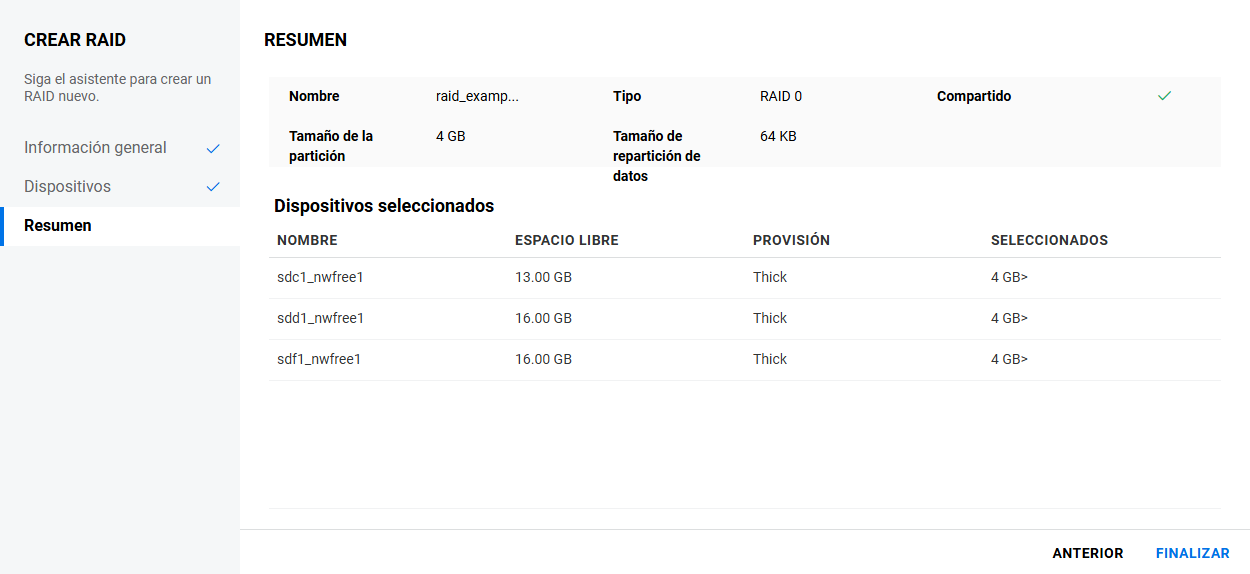

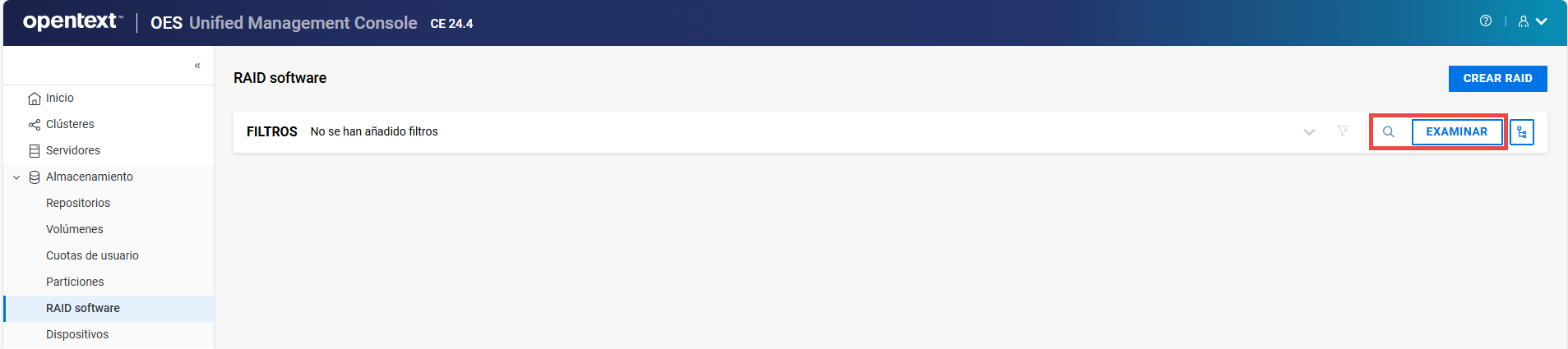

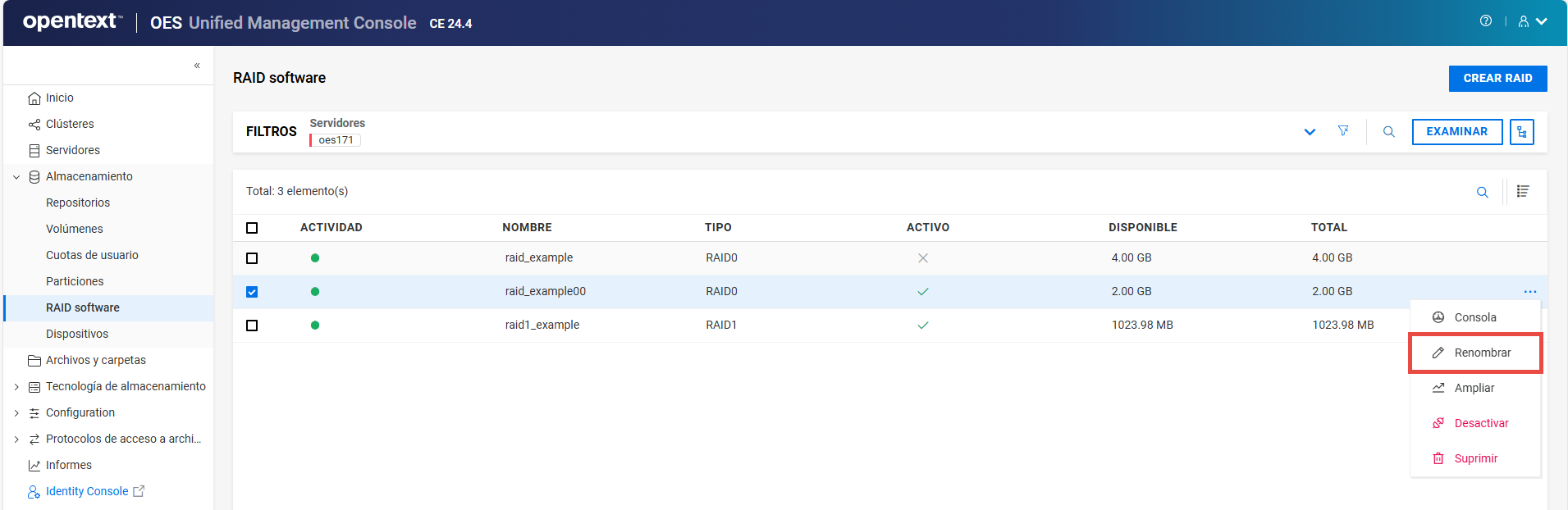

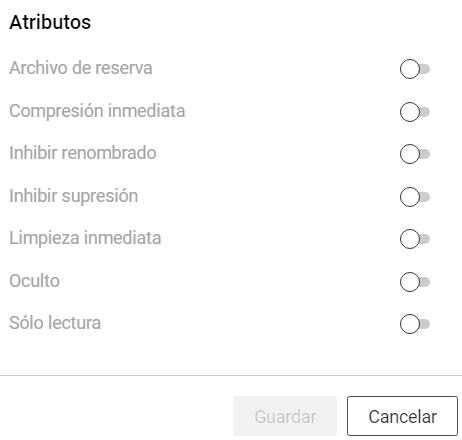

-